拓尔思TRSWAS5.0文件读取漏洞

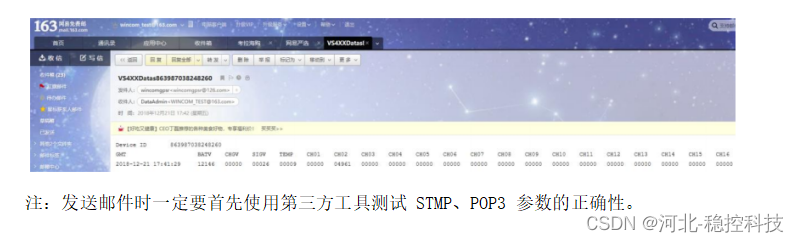

漏洞证明

一、漏洞描述:

拓尔思中文检索系统TRSWAS5.0web/tree接口treefile参数存在文件读取漏洞,可读取数据库配置文件、账户密码等信息,导致配置文件信息泄露威胁网站安全。

漏洞影响版本:TRSWAS 5.0

漏洞影响危害:中危

二、漏洞检测方式:

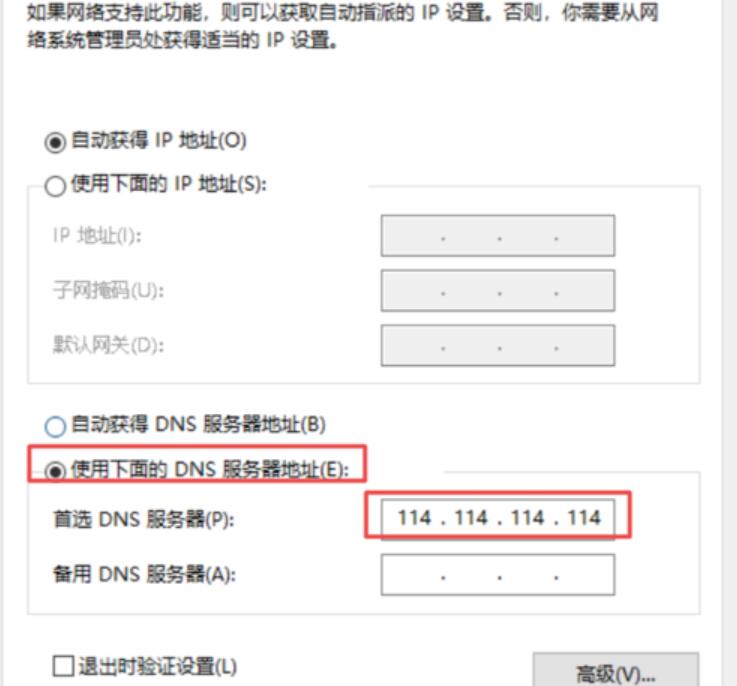

将***.com替换域名或对应IP直接访问可读取出配置文件信息。

http://***.com//was5/web/tree?treefile=/WEB-INF/classes/com/trs/was/resource/wasconfig.properties

三、漏洞修复方式:

目前官方已经在新的版本中修复该漏洞,可从官方下载进行升级相应组件或者使用附件里的文件trswas.jar替换目录D:\TRS\TRSWAS5.0\Tomcat\webapps\was5\WEB-INF\lib下的文件

附升级步骤:

Windows:

1、停止运行中的WEBSPHERE

2、在./websphere/appserver/目录下新建 update/ 目录

3、将was51_fp1_win.zip解压到 update/目录下

4、打开一个命令符窗口,到 ./websphere/appserver/bin 下面,执行setupCmdLine.bat

5、到./websphere/appserver/update/目录下面,执行 updateWizard.bat

6、按界面提示执行下一步

Linux:

1、停止运行中的WEBSPHERE

2、在./websphere/appserver/目录下新建 update/ 目录

3、将was51_fp1_linux.tar.gz解压到 update/目录下

4、到XWINDOW下面(startx)

5、打开一个命令符窗口到 ./websphere/appserver/bin 下面,执行source ./setupCmdLine.sh

6、到./websphere/appserver/update/目录下面,执行 updateWizard.sh

7、按界面提示执行下一步