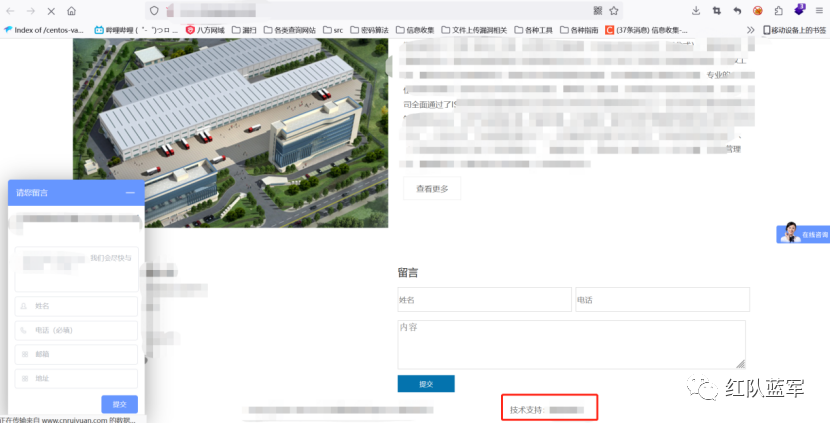

因为技术有限,只能挖挖不用脑子的漏洞,平时工作摸鱼的时候通过谷歌引擎引擎搜索找找有没有大点的公司有sql注入漏洞,找的方法就很简单,网站结尾加上’,有异常就测试看看,没有马上下一家,效率至上。挖掘过程中,我一瞥看见一条中文“技术支持:XX建站”

1、fofa上搜索谷歌镜像站

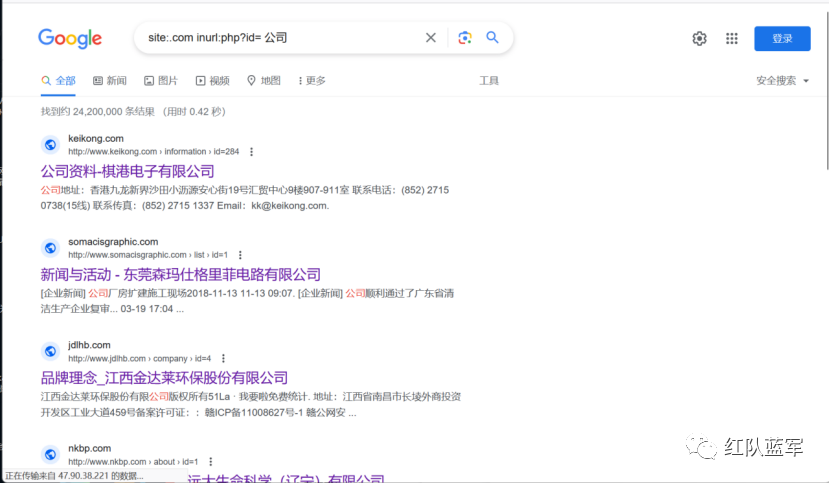

2、site:.com inurl:php?id= 公司 我用的是这条搜索语句,有时候也会换一下

inurl:aspx?id= 学校

site:.com inurl:php?id=789 公司

类似这种,灵活多变,具体的可以去网上搜,一般经常找的话每个人都会找到最适合自己的那条,一搜全是sql注入!

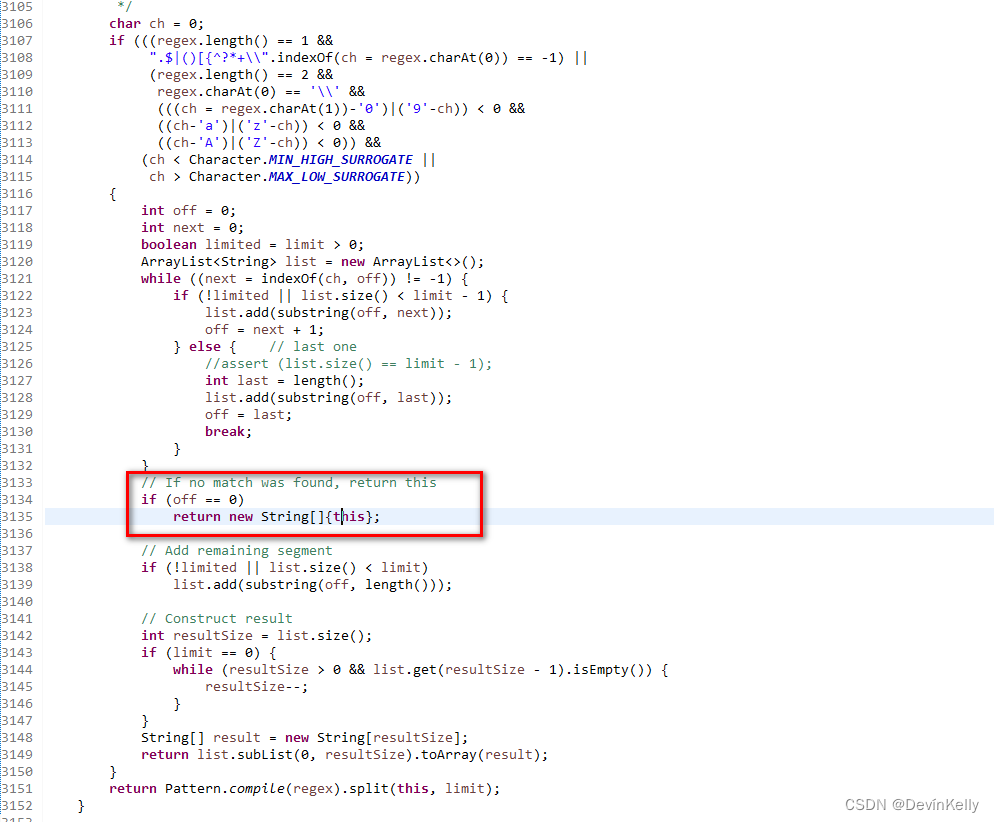

3、找到一家公司,结尾输入’,出现报错信息

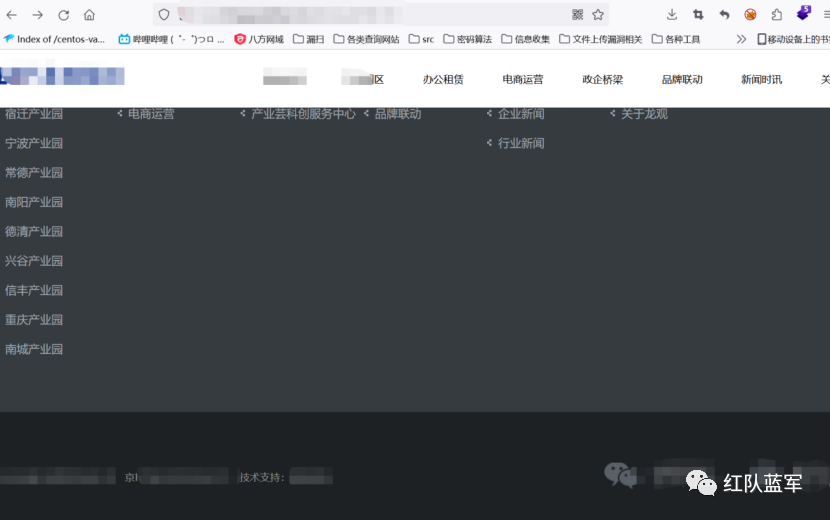

4、扫一眼的过程中我发现了一串信息,网站结尾出现了技术支持,我就想会不会这个建站公司全都有这类漏洞,我不相信有一个开发公司做网站不会按照他自己的弄好的框架按照流程相同的往下走。

5、搜索一下确实是一个建站的公司

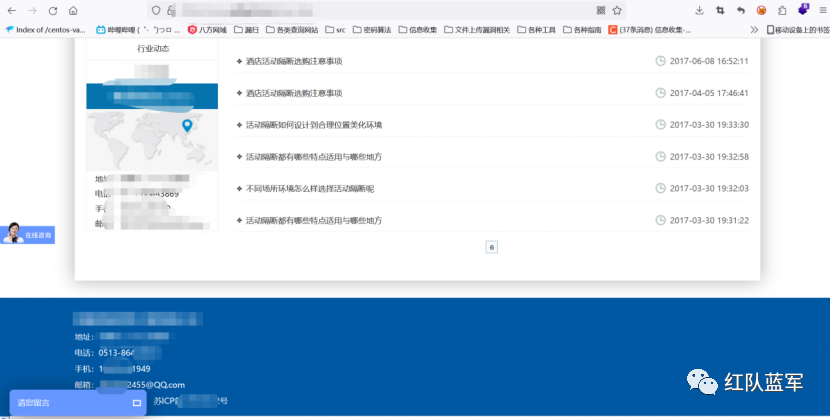

6、我们用fofa直接去搜技术支持后面的公司,比如技术支持:abc网络,那就直接fofa搜abc网络,那也可以搜“技术支持:abc网络”,但是经过实测有些网站不会加技术支持,可能开发偷懒了,懒得打字。。。。

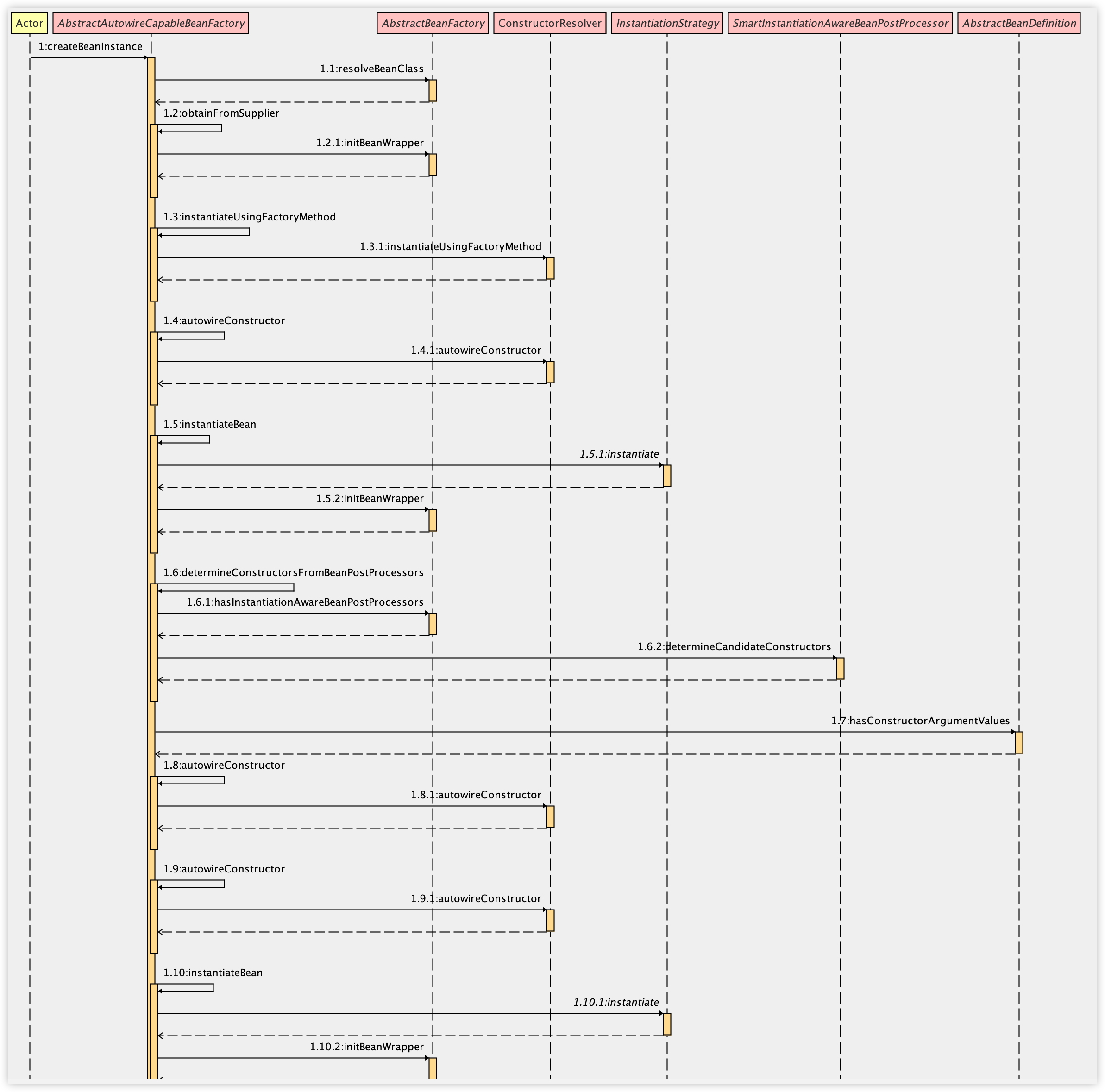

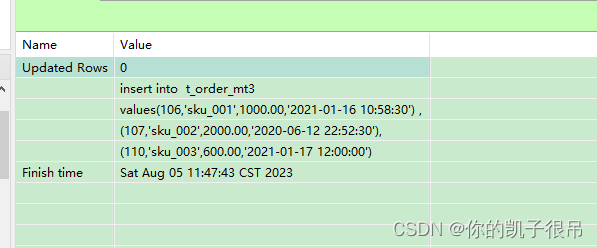

7、可以看到这里有69条记录,去掉那些DB、SQ、进不去的、重复的,通常去掉一半左右吧,我们随便一家一家的进去测试

8、同样的报错信息,同样的技术支持

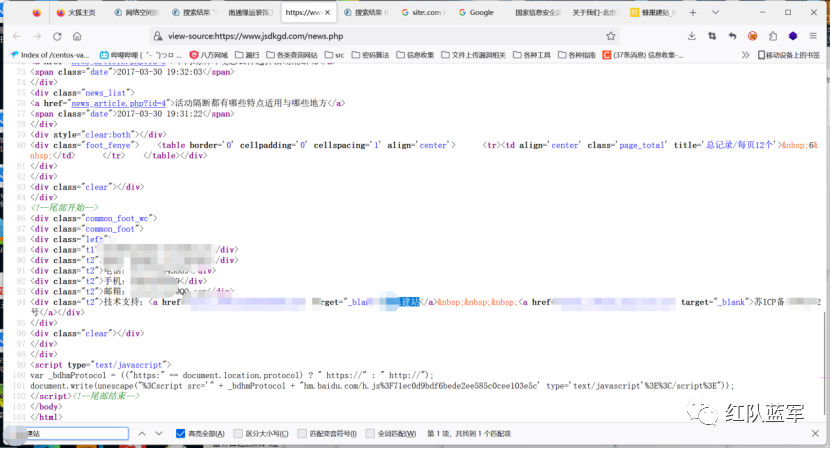

9、有些网站,没有技术支持这种字样,可以去看看网页源代码,(同样的道理,如果存在sql注入漏洞的网站没有写技术支持之类的,去看看它的网页源代码,有些开发公司会留下一些独特的注释,例如“”,这只是一个举例。。。主要是想给大家提供一个思路,就是注释里面的话越接近大白话越好,这说明这是开发公司自己加上去的,把这串注释复制下来放到fofa里面搜素,这也是同样的效果。都能找到这个公司的网站)

10、直接ctrl F 搜

11、又是同样的报错信息,也可以判断一下,同一家公司做出来的网站框架肯定是基本相同的,多留意一下导航栏,看看是否一致。

12、接下来就是繁琐的一家一家找了,尽量找那些注册资金多一点的公司,写到漏洞报告里面,多的话最好给10个url,少的话就全写上。漏洞复现就是最简单的sqlmap跑,我会附带一个我自己平时用的漏洞报告模板,截几张图塞进去就能交。

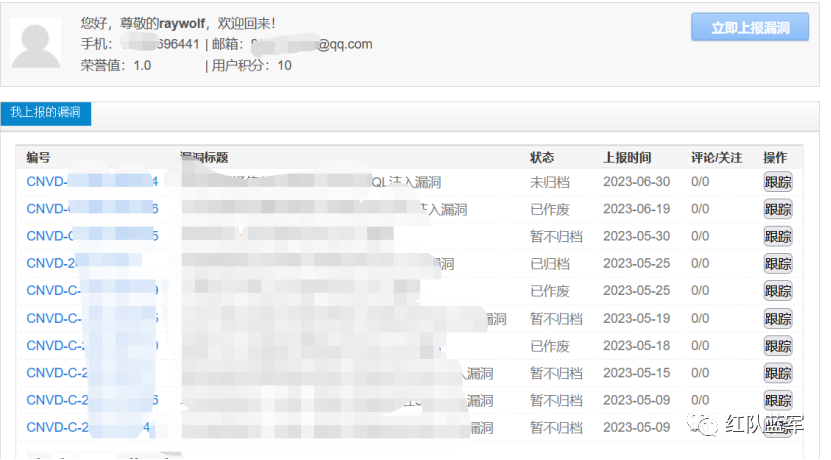

13、持之以恒,说不定一堆的暂不归档和已作废中间就会夹一个已归档,没有证书拿个编号和积分也是可以的。