原理简介

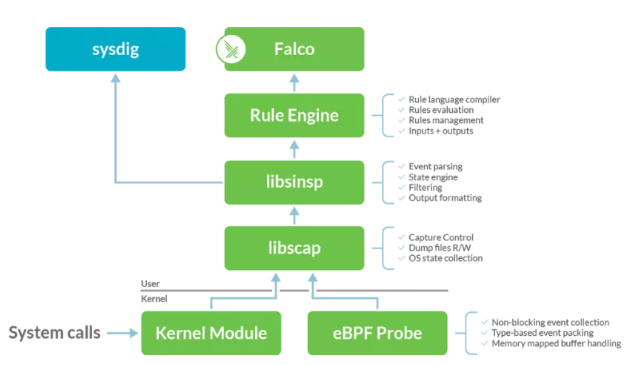

Falco是一个开源的云原生安全工具,用于检测和防御容器和云原生环境中的安全威胁。它基于Linux内核的eBPF技术,通过监控系统调用和内核事件来实现安全检测和响应。

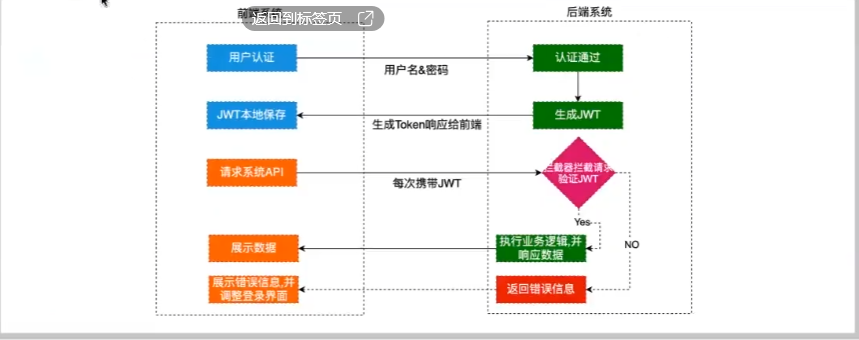

具体来说,Falco的实现原理如下:

1. 内核模块:Falco使用eBPF技术在Linux内核中加载一个内核模块。这个模块允许Falco监控系统调用和内核事件,以便检测潜在的安全威胁。

2. 规则引擎:Falco使用一个规则引擎来定义和匹配安全规则。这些规则描述了各种恶意行为的特征,例如文件访问、进程创建、网络通信等。Falco提供了一些默认规则,同时也允许用户自定义规则。

3. 事件处理:当Falco监测到一个系统调用或内核事件时,它会将事件发送到一个事件处理器。事件处理器可以是一个本地文件、标准输出、syslog等。用户可以根据需要配置事件处理器。

4. 告警和响应:当Falco匹配到一个安全规则时,它会生成一个告警。告警可以包含有关事件的详细信息,例如进程ID、文件路径、系统调用参数等。Falco还支持自定义响应动作,例如发送通知、阻止进程执行等。

总结起来,Falco的实现原理是通过加载一个内核模块来监控系统调用和内核事件,使用规则引擎匹配安全规则,并在匹配到规则时生成告警和执行响应动作。这使得Falco能够实时检测和响应容器和云原生环境中的安全威胁。

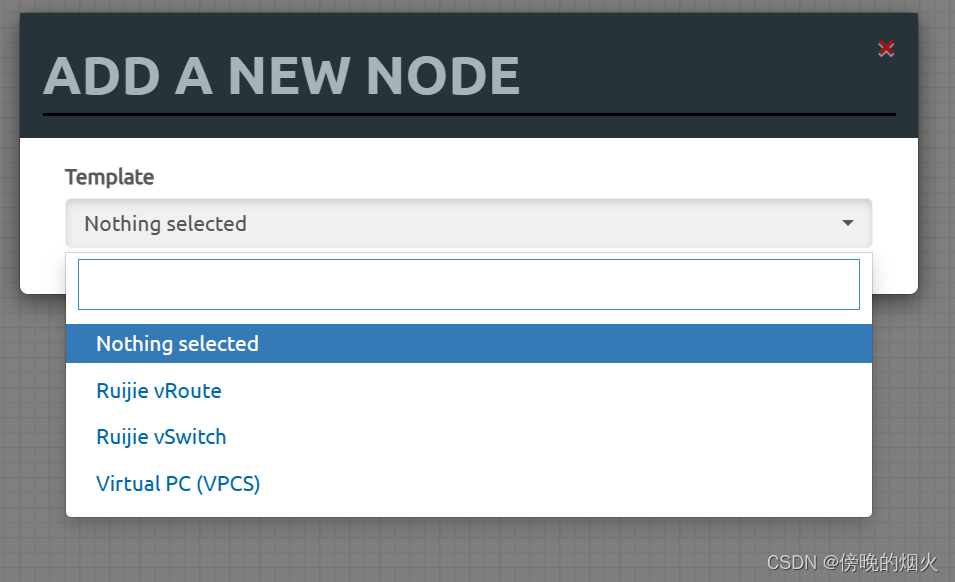

Falco架构图

操作系统安全能力提升

Falco对统信服务器操作系统相关产品结合可以带来很多安全方面的提升。

1.UMOP(有幄)与Falco结合

UMOP是一款运维管理平台,Falco可以提供系统运行时的状态,两者结合可以提供丰富的安全管理能力。

首先,通过UMOP与Falco结合,可以全面审计系统所有内核调用事件。Falco可以记录系统内核调用的详细信息,实时监控这些事件并生成相应的告警日志,UMOP通过审计规则告警日志,可以定位并发现系统是否受到入侵,是否有不规范的运维操作等。这样可以帮助系统管理员及时发现潜在的安全威胁,并采取相应的措施进行应对。

其次,UMOP与Falco结合还可以横向结合多个系统告警日志,分析跨主机攻击和操作等。Falco可以监控多个主机上的容器,并将事件信息发送到中央日志服务器。通过结合UMOP的审计日志,可以对多个主机上的事件进行分析,识别跨主机的攻击行为或异常操作。这样可以帮助系统管理员更好地了解整个系统的安全状况,并采取相应的措施进行防护。

2.UHarden(有固)与Falco结合

有固是一款安全管理工具,与Falco结合可以提供丰富的安全能力。

首先,Falco可以与UHarden(有固)结合,提供定制化系统内核调用事件审计。UHarden是一个安全增强工具,可以防止恶意程序或攻击者利用系统漏洞进行攻击。通过与Falco结合,可以监控系统内核调用事件,并对其进行审计。这样系统管理员可以及时发现异常的系统调用行为,以便及时采取措施来应对潜在的安全威胁。

其次,Falco与UHarden结合还可以针对高危操作定制个性化告警规则。高危操作可能包括敏感文件的读写、系统配置的修改、网络连接的建立等。通过定义特定的告警规则,Falco可以监控这些高危操作,并在其发生时发送警报通知管理员。这样,管理员可以及时知晓系统中的潜在风险,并采取相应的措施来保护系统安全。

最后,Falco与UHarden结合还可以通过有固及时阻断某些高危操作。有固可以根据事先定义的安全策略,实时监控系统的运行状态,并在发现高危操作时进行阻断。通过与Falco结合,可以将Falco的告警信息传递给有固,从而实现对高危操作的及时阻断。这样,即使有恶意程序或攻击者试图执行高危操作,系统也能够及时做出反应,防止潜在的安全威胁。

总结

Falco作为一个安全探针底座,可以为操作系统相关产品带来以下安全方面的提升:

1.实时威胁检测:Falco可以监控操作系统的行为,并根据预定义的规则和策略来检测潜在的安全威胁。它可以检测到恶意软件、未经授权的访问、异常行为等,并及时发出警报。

2.行为分析:Falco可以分析操作系统的行为模式,并识别出异常行为。通过对系统的行为进行分析,可以发现隐藏的威胁和攻击,从而提前采取措施进行防御。

3.安全审计:Falco可以记录操作系统的活动和事件,并生成详细的审计日志。这些日志可以用于追踪和分析安全事件,帮助管理员了解系统的安全状况,并进行后续的调查和响应。

4.可扩展性:Falco是一个开源项目,可以根据需要进行定制和扩展。用户可以根据自己的需求添加自定义规则和策略,以适应不同的安全需求和环境。

5.与其他安全工具的集成:Falco可以与其他安全工具和系统集成,如有固,有幄等。通过与其他工具的集成,可以实现更全面的安全监控和响应能力。