一直以来,iOS端游戏作弊问题都是游戏行业的一大痛点。在当下游戏多端互通的潮流下,游戏作为一个整体,无论哪一端出现安全问题,都会造成更加严重的影响。因此,iOS端游戏安全保护也同样十分重要。

iOS独特的闭源生态,应用软件上架需经过层层审核与测试,在安全性、稳定性层面更上层楼。所以,iOS端的众多作弊手段,都是在想办法绕过 App Store 的审查。

如常见的iOS越狱,设备经过一系列操作越狱后,可让用户获取操作系统的最高权限,通过Cydia管理器等软件,就可以安装App Store以外的扩展软件,给游戏外挂、破解提供便捷。

iOS越狱标志——安装Cydia管理器

还有基于iOS绕过签名验证的CoreTrust漏洞开发的——Trollstore免越狱作弊手段,可以在非越狱的情况下绕过应用商店,以ipa安装包的形式安装外部软件,从而实现安装破解版游戏、外挂等操作。

使用Trollstore可安装各类破解版应用

以及利用苹果「超级签名」,来实现绕过App Store安装外部应用的作弊手段。

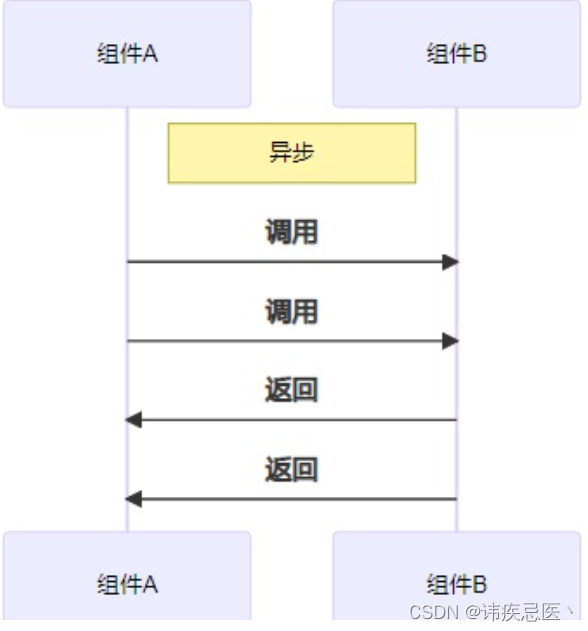

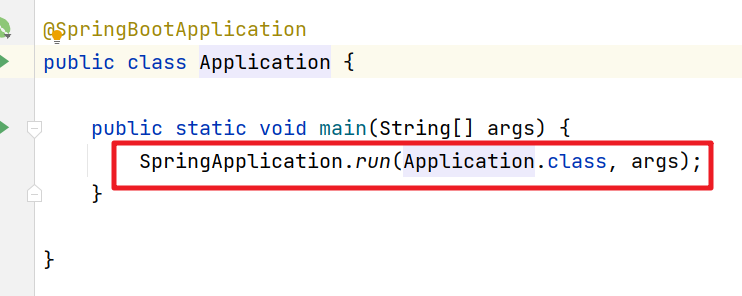

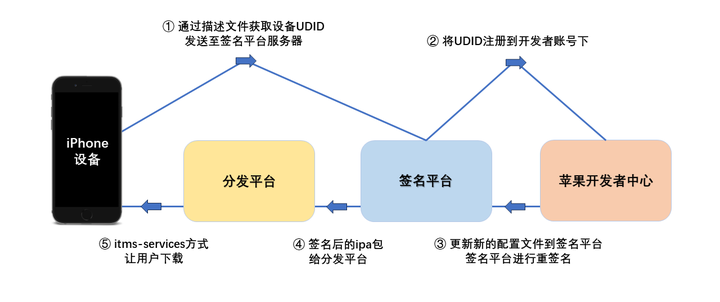

为了满足开发者长期签名需求,苹果引入了企业签名与个人开发者签名,开发者可以使用同一个签名证书对应用进行签名,避免了频繁重新签名。这一技术被大家称为「超级签名」,而这一技术,也被黑灰产所利用,其操作流程如下:

首先,黑灰产会申请开发者账户,通过在开发者后台添加作弊手机的UDID(唯一设备识别码),将这台设备标记为开发者设备。然后将破解版游戏、外挂等应用以IPA文件形式分发平台,最后,作弊设备通过itms-services方式来获取这些破解版游戏及外挂。

iOS 超级签名作弊手段流程图

整个作弊过程中,设备没有越狱,并且这些外挂应用、破解版游戏还会通过伪造签名等隐藏手段躲避检测,进一步加大了游戏安全对抗难度,给不少游戏造成了严重影响。

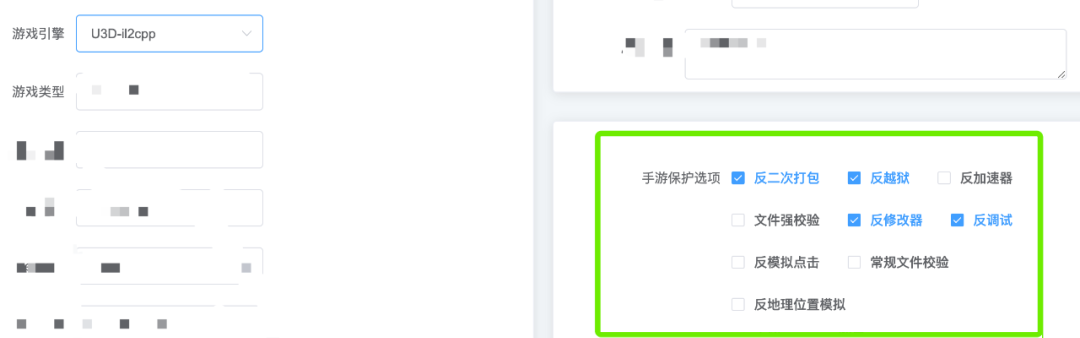

针对iOS端各类游戏安全难题,FairGuard研发了成熟完善的保护方案,并接入多款热门游戏并验证了出色的保护能力。

▶ 反调试保护

双重防护,先使用ptrace、syscall、sysctl、异常等检测方式,再对防护代码进行加密保护,效果更佳。

▶ 反越狱保护

多维度综合检测,如检查某些App的安装、文件的存在、目录的访问权限等来综合判断是否越狱。

▶ 反重签名保护

精准校验包体内签名,使用加固时存储的签名,与运行时获取的签名进行对比。

▶ 反修改器保护

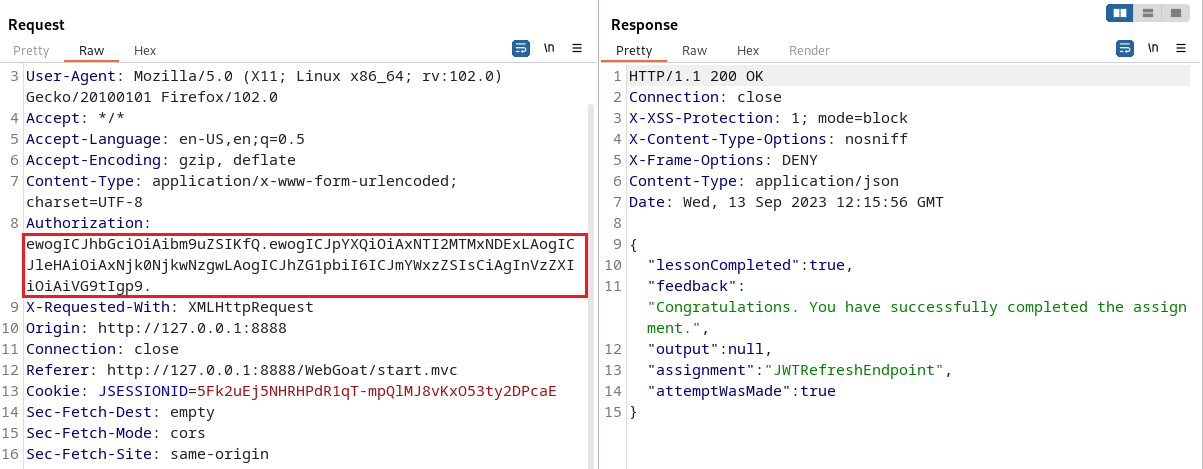

在代码对抗防护阶段,FairGuard提供本地检测代码,并保护其有效性。

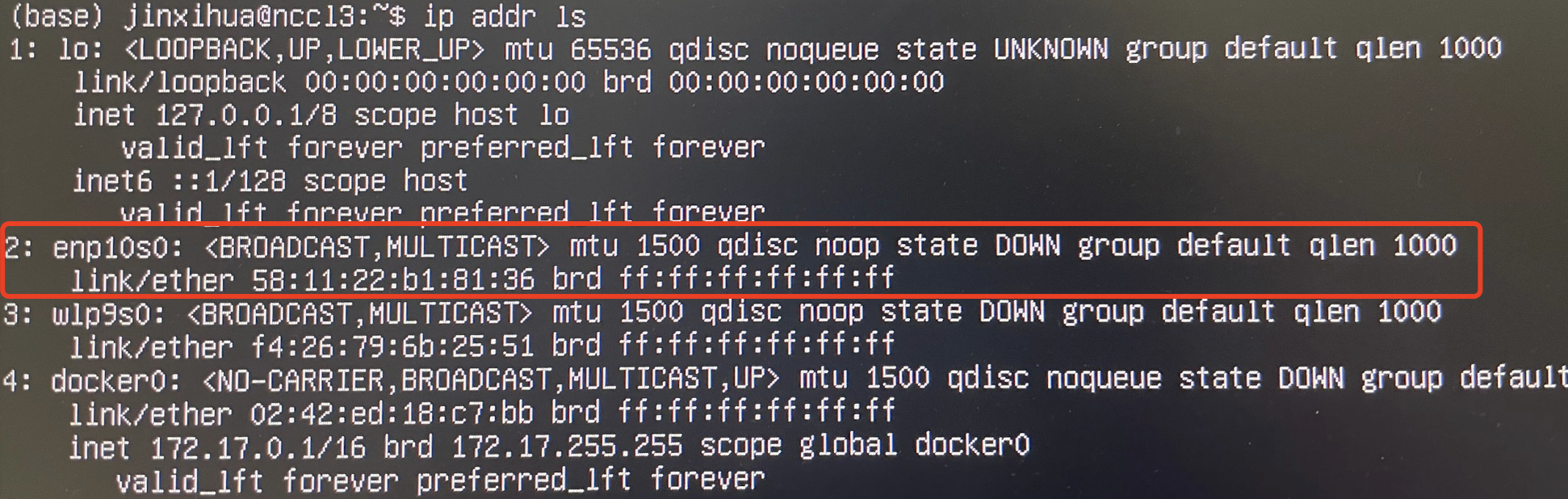

此外,FairGuard研发了在线特征更新检测功能,获取样本后可第一时间下发特征,用最短的时间保护App的安全性。

FairGuard在线特征更新检测功能