监管合规->价值创造的方向,在安全领域的发展方向-安全运营服务型

ICT->数字->数据

数字安全:网络安全+数据安全

传统信息化以计算为核心,数字化以数据为核心

数字安全技术发展十大趋势:

一、 数字安全技术政策环境将不断优化:法规持续更新,安全规范不断细化

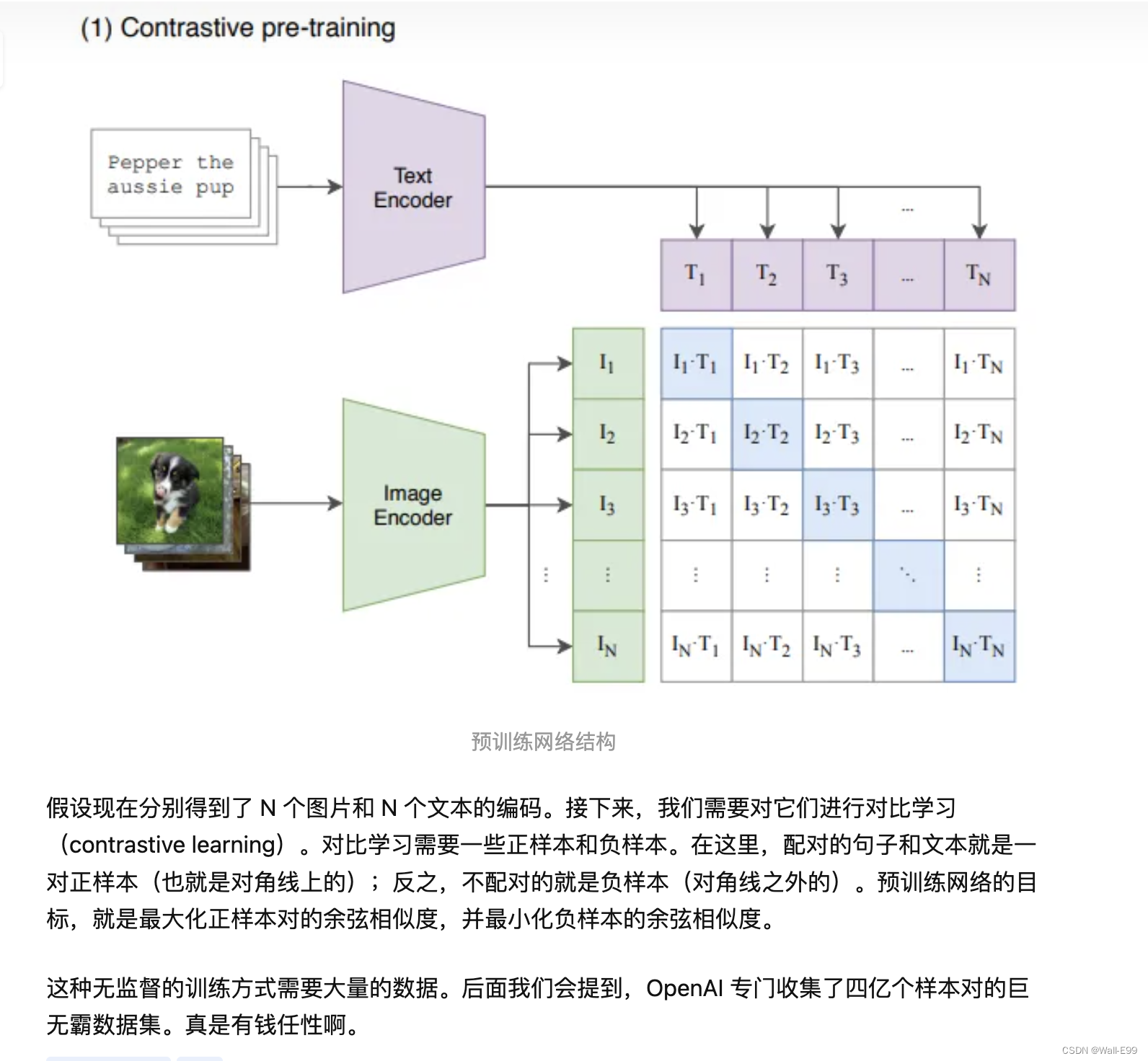

二、 AI技术助力数字安全作用日益明显:面临的挑战-漏洞产生多且快、响应慢、检测漏报误报多、安全人员少;数字安全需要自动化与智能化;

三、 数据安全将成为数字安全技术发展的重要牵引力

四、 数据确权和可信流通将推动数字安全技术创新发展

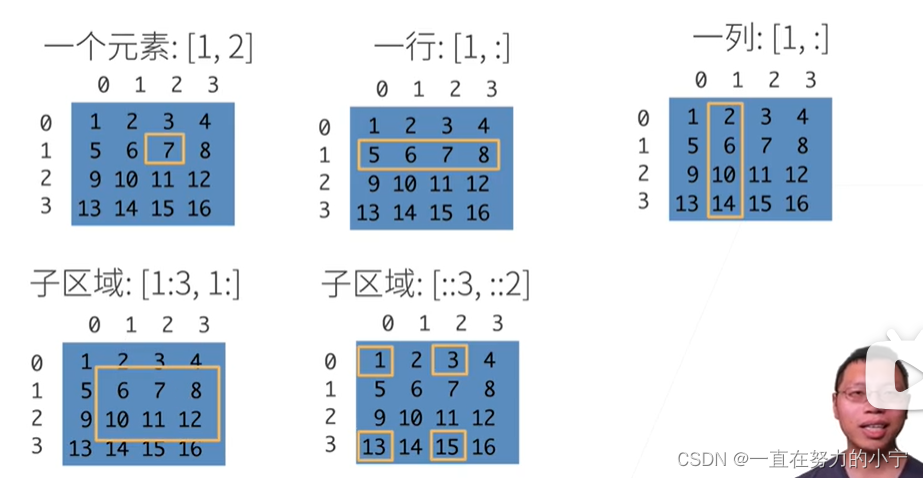

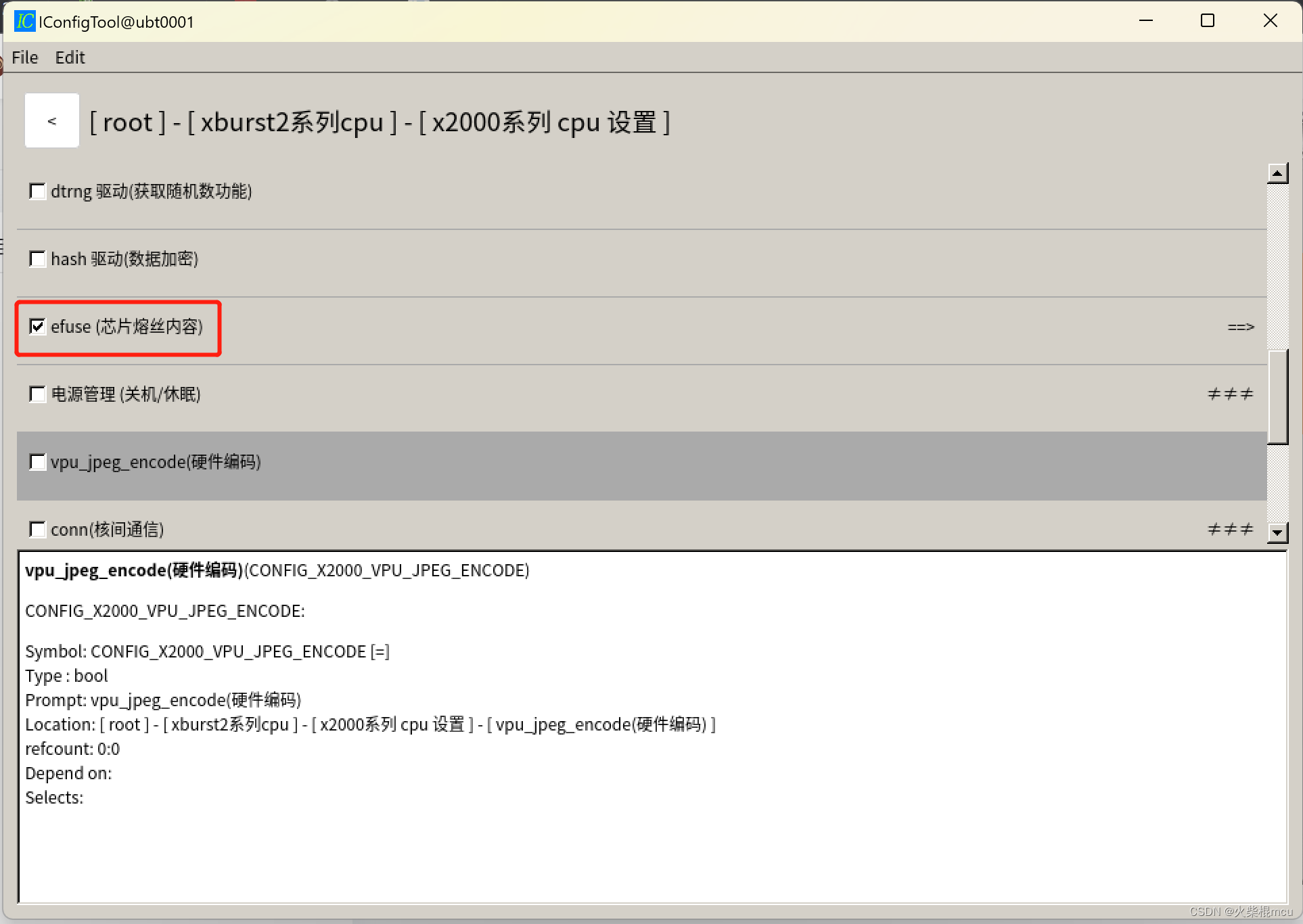

五、 可信执行环境(TEE)技术和产品加速落地:数据保护3种不同的数据状态-存储、传输、使用(最大短板)(运行它数据安全或流动数据安全);关键技术:同态加密(HE)、可信执行环境(TEE)->机密计算(CC)、

六、 API防护技术:大部分问题由API漏洞产生,应用请求 信息传输 数据调用通过API

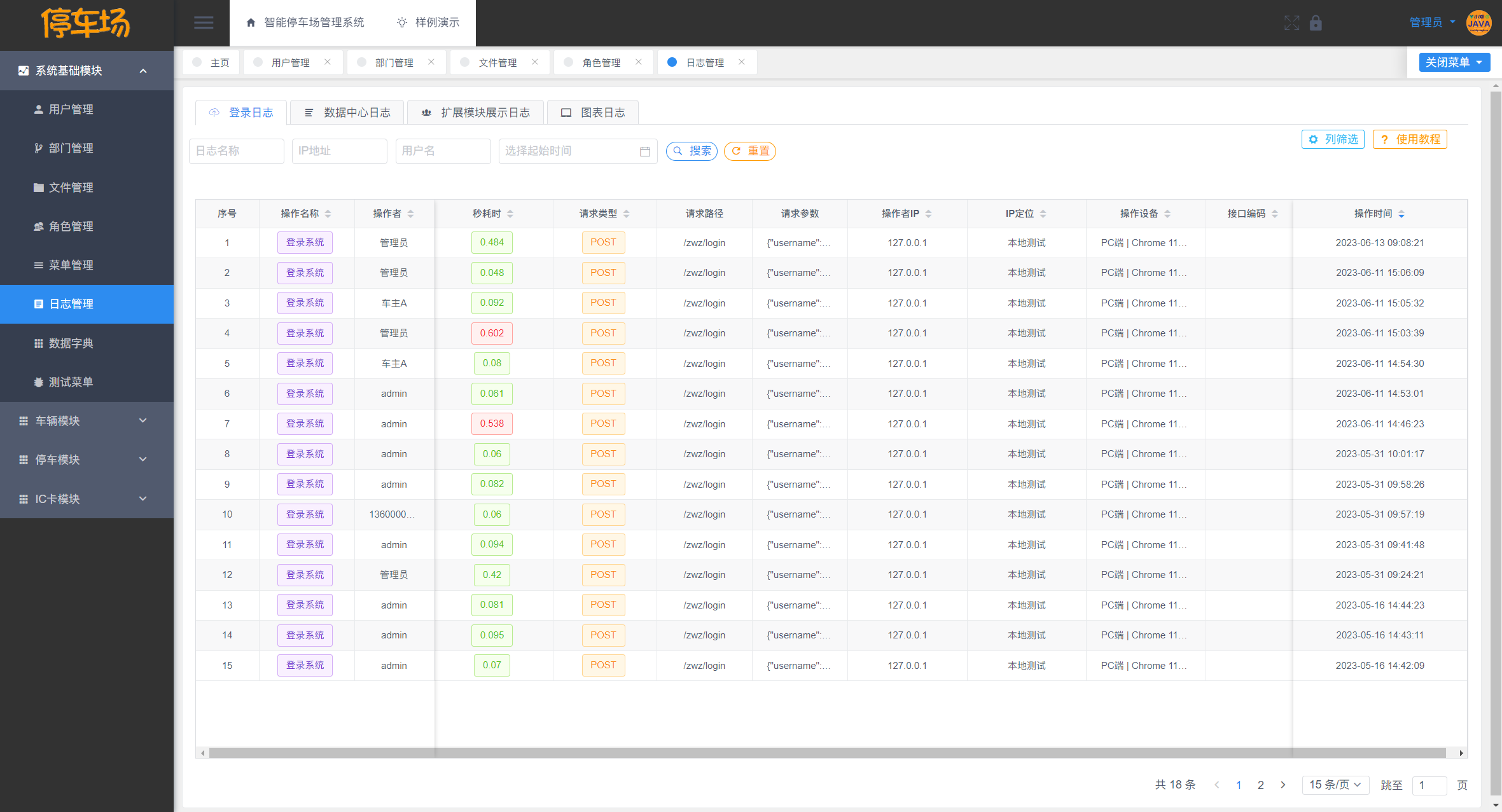

七、 “安全即服务”:企业实现体系化安全运营四大障碍-缺平台、探针、数据、专家;安全运营模式:重构企业级安全防护体系,以用户需求为导向,基于成熟先进的安全模型,依托安全运营梯队、标准化运营流程、安全运营工具实现规模化常态化的“安全即服务”

八、 零信任安全技术:

九、 后量子密码(PQC)算法

十、 智能化、主动化

APT(高级持续性威胁)攻击:APT攻击者通常是一个组织,从瞄准目标到大功告成,要经历多个阶段,在安全领域这个过程叫做攻击链。

什么是高级持续性威胁(APT)?有哪些特点和典型案例? - 华为

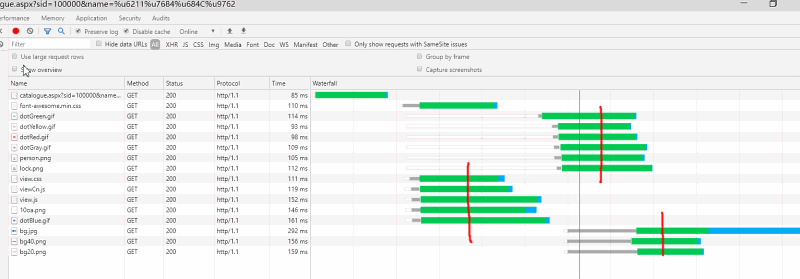

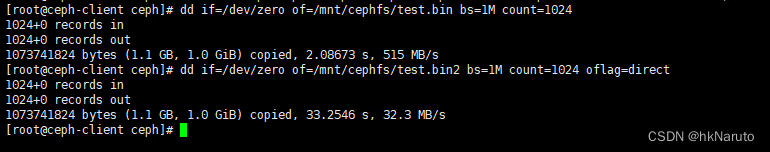

CC攻击是DDOS(分布式拒绝服务)的一种,这种攻击你见不到虚假IP,见不到特别大的异常流量,但造成服务器无法进行正常连接,一条ADSL的普通用户足以挂掉一台高性能的Web服务器。CC攻击:利用大量代理服务器对目标计算机发起大量连接,导致目标服务器资源枯竭造成拒绝服务。CC攻击的原理就是攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃。DDOS是主要针对IP的攻击,而CC攻击的主要是网页。CC攻击相对来说,攻击的危害不是毁灭性的,但是持续时间长;而DDOS攻击就是流量攻击,这种攻击的危害性较大,通过向目标服务器发送大量数据包,耗尽其带宽,需要足够的带宽和硬件防火墙才能防御。

网络层CC攻击三类攻击模式:模拟上传(发送报文paload超1000字节的大报文ACK)、模拟下载(发送无payload的ACK报文)、模拟交互(发送payload内容和长度变化的ACK报文,模拟客户端和服务器交互)

CC攻击与DDOS攻击区别 - 简书

都是攻击,DDoS攻击和CC攻击有啥区别? - 知乎

数字孪生:数字孪生是以数字化方式创建物理实体的虚拟实体,借助历史数据、实时数据及算法模型等,模拟、验证、预测、控制物理实体全生命周期过程的技术手段 。在网络安全体系设计及产品研发过程中,充分利用数字孪生虚实双向映射、实时交互、动态连接等特点,辅以数据全维采集、智能分析预测、模拟仿真推演等技术,构建基于数字孪生的产品研发与试验平台,能够大幅提升网络安全防御效能。

网络安全数字孪生研究 - 安全内参 | 决策者的网络安全知识库

量子信息科技:

树立抗量子的量子安全观

量子铸盾:量子安全云(入云、云上、云间安全)、量子安全OTN、量子密信、量子密码解决方案

量子安全云:量子入云专线、量子云上密改、量子云上数据加密、量子云间安全专线

量子安全OTN:量子密钥分发和国密SM4算法原生融合、量子安全OTN综合运营平台自主研发和基础设施全国产化

量子密信:全场景即时通讯、安全办公,不是取代微信,而是用于带敏感信息的传输

量子密码解决方案:全站密码产品,整体架构(基础产品->安全能力-量子安全传输能力、量子身份认证能力、量子安全存储能力 ->业务系统)

打造垂类模型必要条件1:高质量数据集;条件2:任务和场景驱动,评估方法-流量研判、数据处理、脚本生成

垂类模型->垂直领域大模型?

浅谈垂直领域大模型

阡陌数聚:

数据准确性:流量研判标注、攻击脚本管理、安全日志分析埋点

专业性:防护节点、软硬件中,专业人员打标签,模拟渗透测试,尝试各种攻击行为,经过真实云网环境,在网络通路和服务节点上留下痕迹,产生日志和告警,知道了怎么攻,再标点监督防御,进行攻防数据集定向收集。

时效性:0day漏洞主动搜集

见微安全大模型:

智能数据探索,选择一种或多种降噪方法,对告警做研判(攻击路径、方法分析)、生成处置建议(外部访问控制、内部漏洞修复)

海量告警大幅度过滤降噪、复杂安全事件深入研判、服务器类资产完整且深入地安全测试

测试高效全面深入

密评助手:密码资源管理、服务调度、运算服务

可信通信3.0:被叫无法识别主叫是真是假

5G-A; 5G-Advance 5.5G;

CSMA,网络安全网格

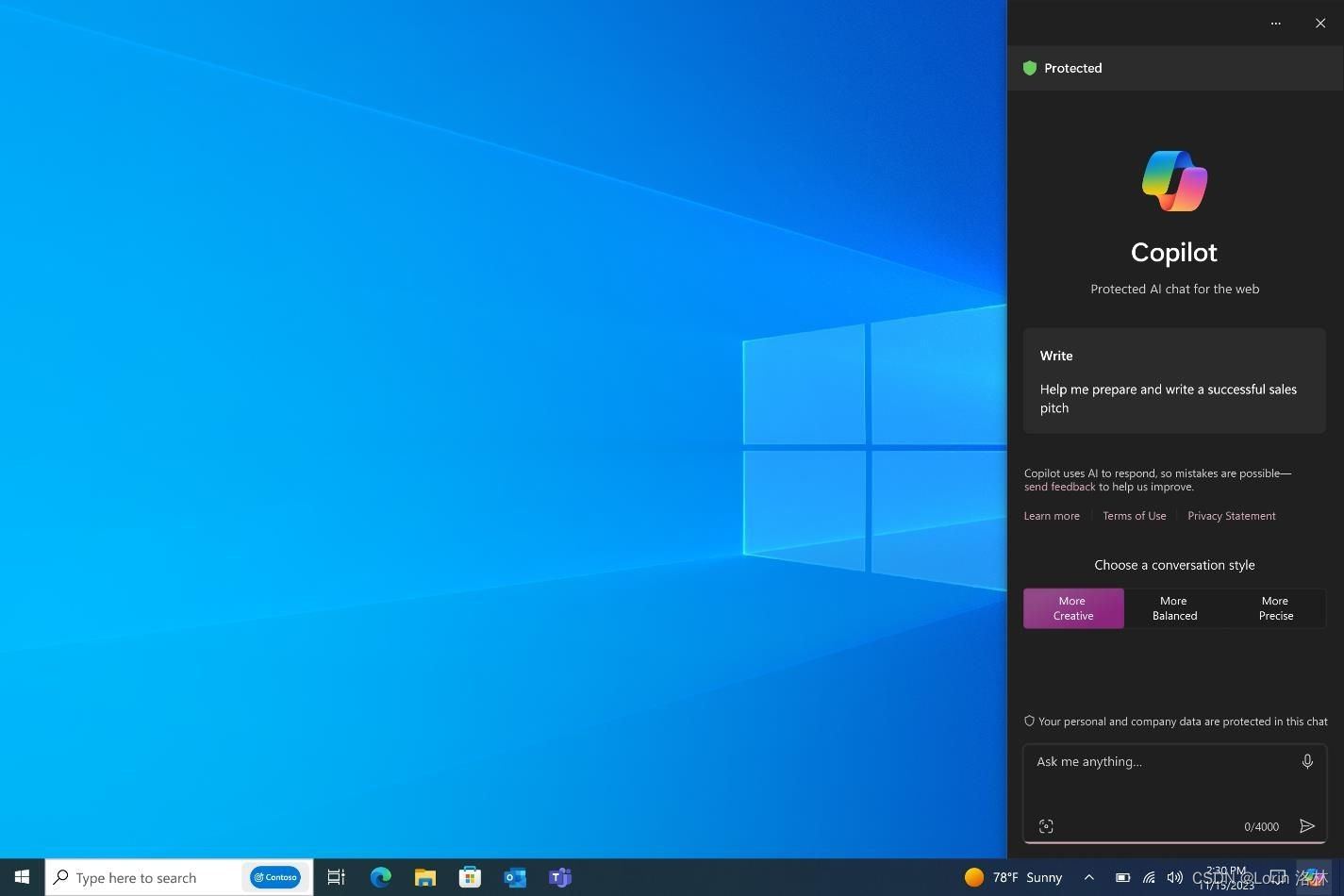

大语言模型:基于思维链和上下文学习的自主值守、研判、处置,思维链能力CoT、上下文学习ICL

大模型(LLM,Large Language Model)下的网络安全:

大模型自身的安全&用大模型做安全

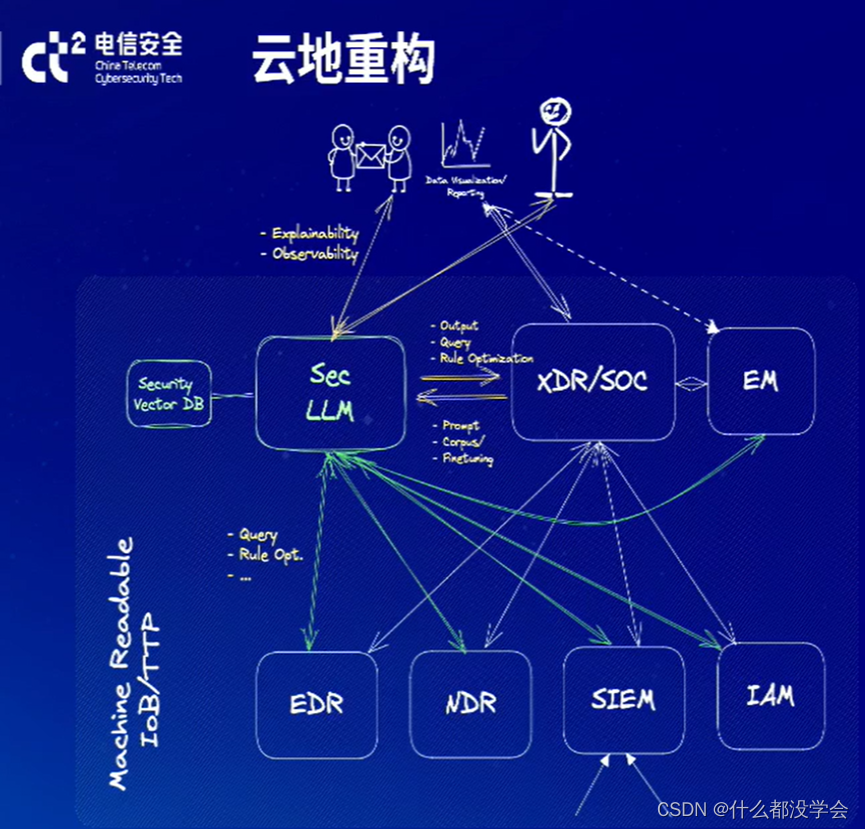

IOC(控制反转)之上TTP/IOB的标准化/机读化运营化(南下北上)是大模型更深层次改变网络安全对抗格局的基础

控制反转(IoC)与依赖注入(DI)详解_请简述控制反转的概念和依赖注入的概念-CSDN博客

安全领域中的TTP是什么意思 结合APT-C1案例给大家讲讲三要素_ttp分析-CSDN博客

南(设备)下北(平台)上:南下-把设备推到一线来解决问题,

从大模型视角重构“规则+日志”:

开放标准的资产、属性和关系

开放标准的“规则+日志”

在线+规模运营->(产生)语料库和精调

自动化/自主的事件调查和规则优化

实战攻防

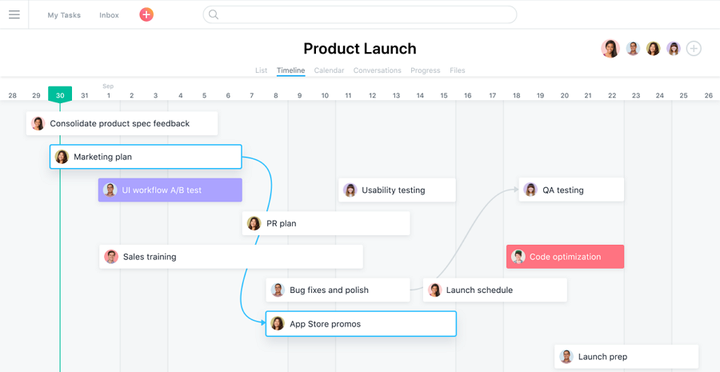

持续安全运营:持续暴露面梳理风险识别、处置闭环:全量资产发现清点、暴露面梳理、风险优先级排序、风险处置

一套互联网暴露面与风险管理制度+一个运营平台+一个运营闭环流程