BUUCTF:https://buuoj.cn/challenges

题目描述:

一黑客入侵了某公司盗取了重要的机密文件,还好管理员记录了文件被盗走时的流量,请分析该流量,分析出该黑客盗走了什么文件。

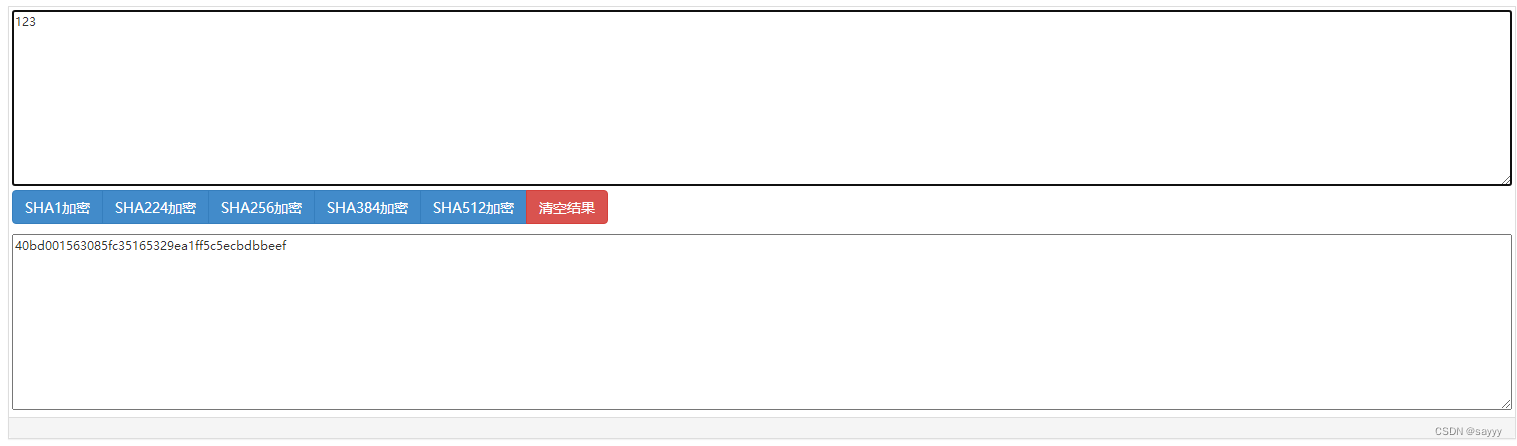

密文:

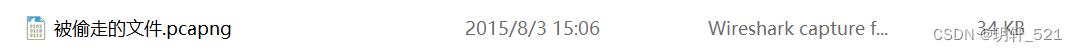

下载附件,解压得到一个被偷走的文件.pcapng文件。

解题思路:

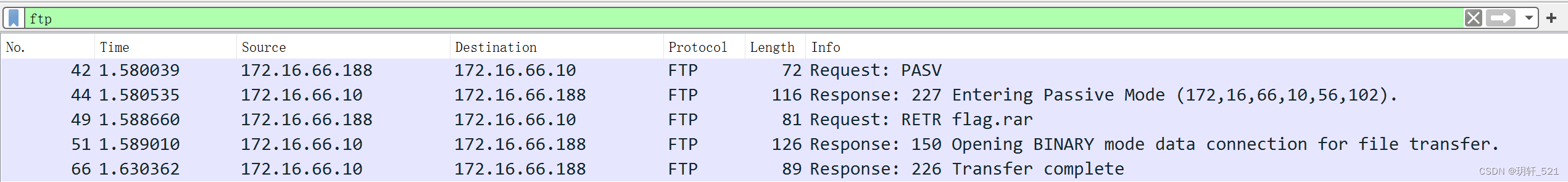

双击文件,打开wireshark。翻阅流量时找到ftp的流量,将ftp流量过滤下来。

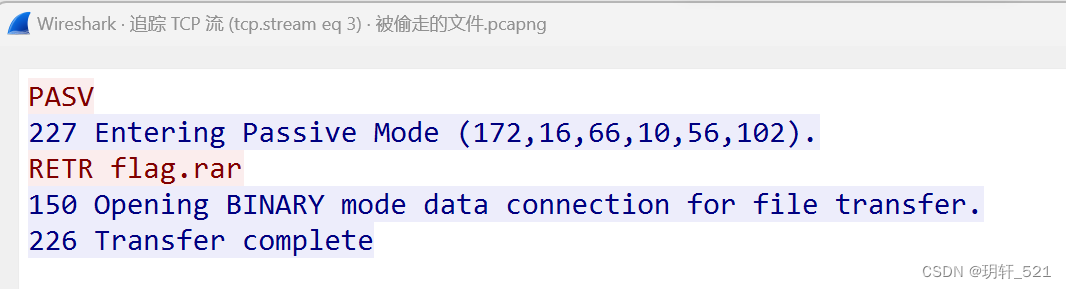

追踪ftp流量,发现流量中有flag.rar压缩包。

从这里开始有二种解题的方法:

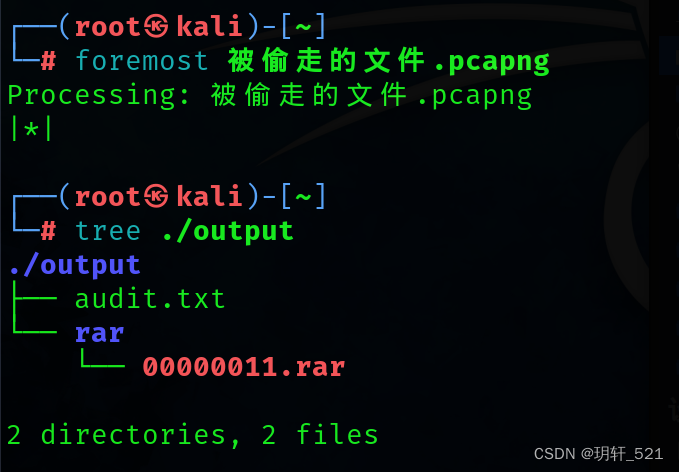

第一种方法: 使用Kali中的foremost工具,将rar压缩包从pcapng文件中提取出来。(wireshark 截取的流量中,会截取文件传输对应的流量,也就是说,这个流量包将包括 flag.rar压缩包)

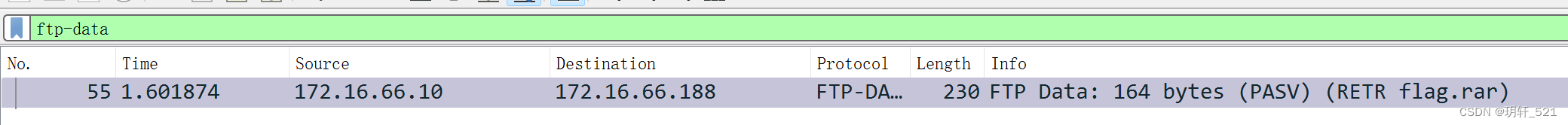

第二种方法: ftp协议有个ftp-data是ftp的数据通道,过滤出ftp-data的流量。

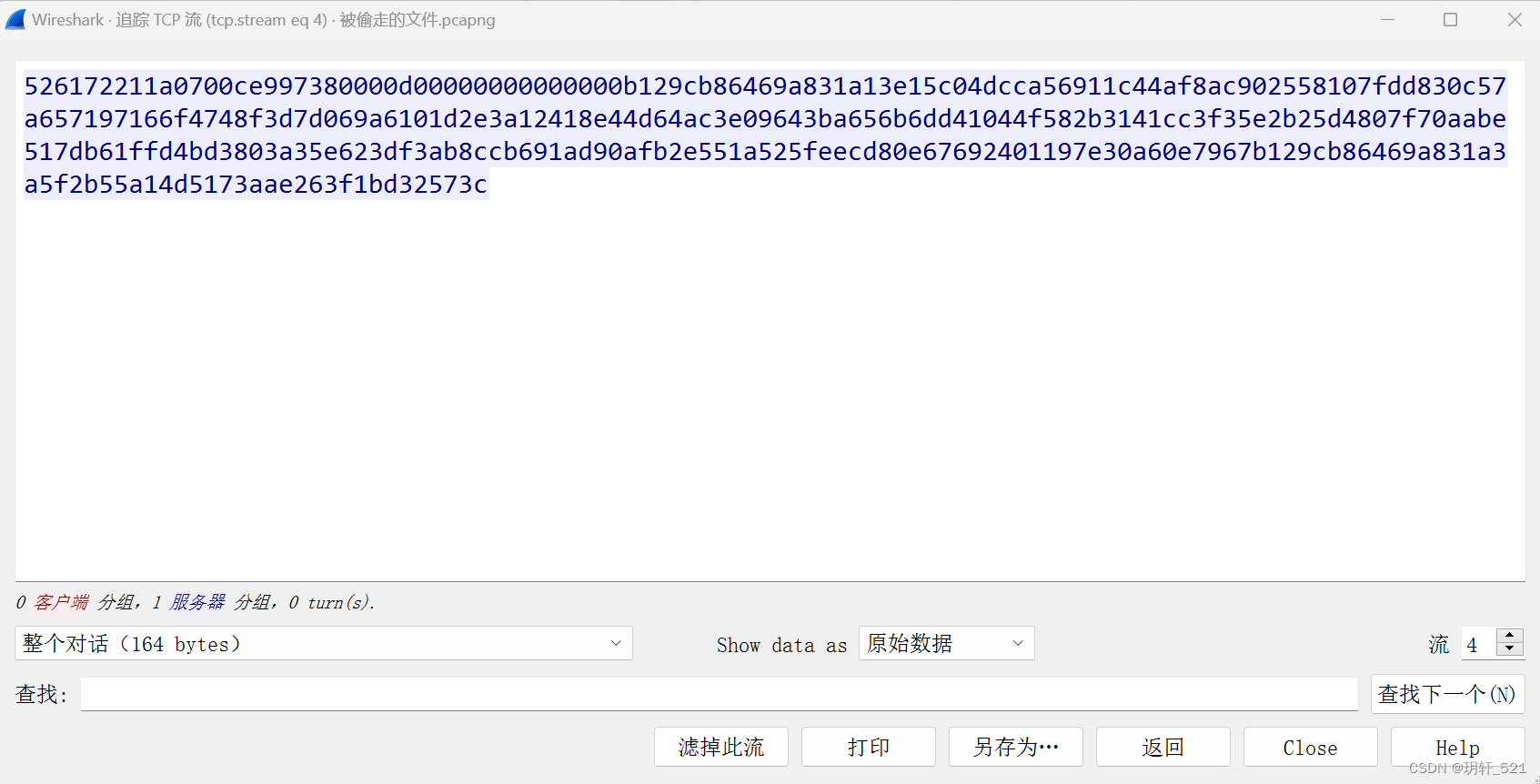

追踪TCP流,将数据类型选择原始数据,另存为rar压缩包。

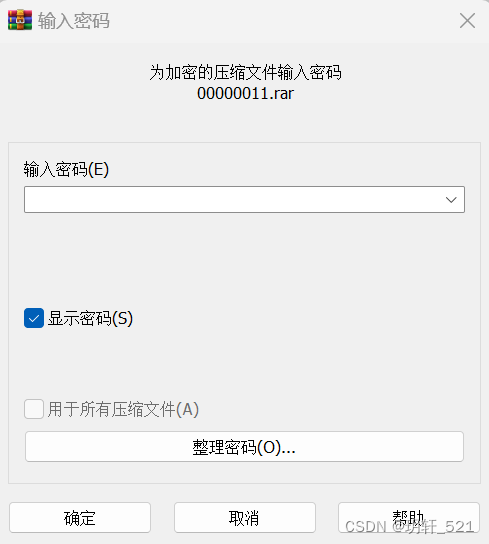

得到压缩包后,尝试解压压缩包,但是需要密码。

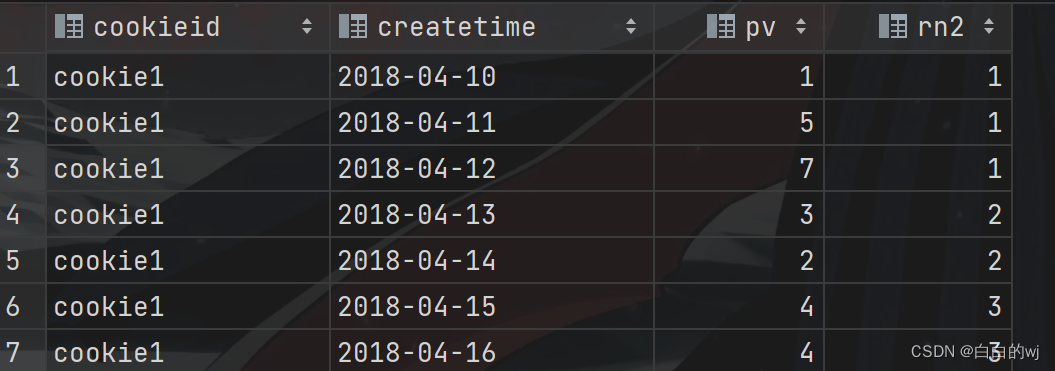

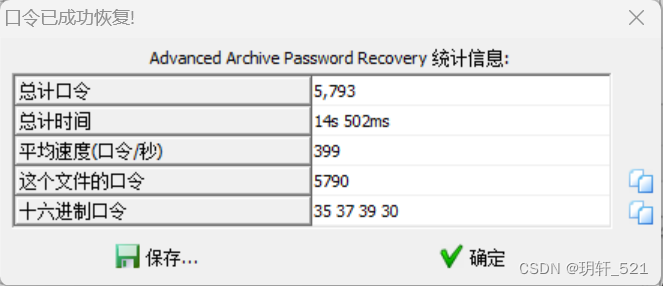

因为没有关于密码的提示,所以使用常用的4位纯数字进行破解。使用ARCHPR工具,选定参数,破解得到密码为5790。

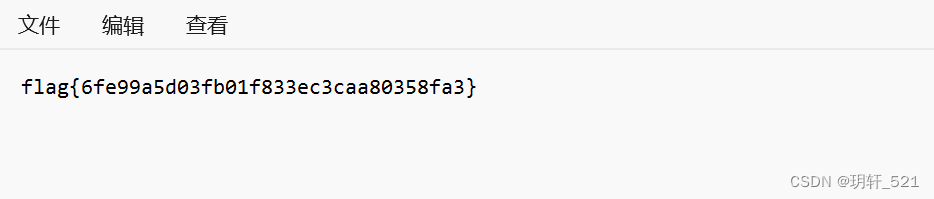

用密码解压rar压缩包,得到flag.txt文件,打开得到flag。

flag:

flag{6fe99a5d03fb01f833ec3caa80358fa3}