0x01 依据

GB/T 39786 -2021《信息安全技术 信息系统密码应用基本要求》针对等保三级系统要求:

物理和环境层面:

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进入人员身份的真实性;

b)宜采用密码技术保证电子门禁系统进出记录数据的存储完整性;

c)宜采用密码技术保证视频监控音像记录数据的存储完整性;

0x02 测评实施

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进入人员身份的真实性;

1)访谈被测系统的有关负责人,调研清楚系统所在的物理机房的位置,包括但不限于系统所在的IDC机房、容灾备份机房、云服务提供商机房、运营商机房、其他单位或部门管辖的机房等。

2)调研清楚系统所在的物理机房的安防设备的产品名称和型号,主要是电子门禁设备、电子门禁系统等。

3)查验被测电子门禁系统是否采用密码技术来确保进入重要区域人员身份鉴别信息的真实性,并截取相关关键数据,作为证据材料。

b)宜采用密码技术保证电子门禁系统进出记录数据的存储完整性;

核查是否采用基于对称密码算法或密码杂凑算法的消息鉴别码(MAC)机制、基于公钥密码算法的数字签名机制等密码技术对电子门禁系统进出记录数据进行存储完整性保护并验证完整性保护机制是否正确和有效等。

1)查看系统所在机房的电子门禁系统的进出记录。

2)尝试修改电子门禁进出记录的相关数据,查看是否使用密码技术进行了存储的完整性保护。

3)对被测系统所处机房的电子门禁系统使用的密码技术技术进行分析,验证DAK是否均满足要求。

c)宜采用密码技术保证视频监控音像记录数据的存储完整性;

核查是否采用基于对称密码算法或密码杂凑算法的消息鉴别码(MAC)机制、基于公钥密码算法的数字签名机制等密码技术对视频监控音像记录数据进行存储完整性保护,并验证完整性保护机制是否正确有效。

1)查看系统所在的机房的视频监控画面截图。

2)查看视频监控数据,尝试修改视频监控记录的相关数据,查看是否使用密码技术进行了存储的完整性保护。

3)对被测系统所处机房的视频监控系统使用使用的密码技术技术进行分析,验证DAK是否均满足要求。

0x03 预期结果

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进入人员身份的真实性;

经核查,【机房】相关管理员、系统管理员,审查电子门禁系统相关技术文档,实地检查电子门禁系统后核实,机房访问人员在进入【XX机房】时使用国密CPU 门禁卡实现物理身份鉴别,算法为SM1。进入机房需要进行登记和查验,需要在大门处登记姓名、单位信息、并刷身份证,需要专门的机房管理人员带领进入,记录进入人员的身份信息。机房访问人员在进入机房区域部署有国密门禁读卡器对进入人员进行身份鉴别。电子门禁产品提供商为海康威视,门禁基本原理是,在国密CPU门禁卡的安全存取模块内提前导入的SM1密钥,在安全门禁读卡器中内置有国密PSAM卡,国密CPU门禁卡与安全门禁读卡器采用密钥分散的对称加密技术+随机数进行相互认证,以完成挑战-应答,从而验证机房进出人员身份的真实性。产品型号为【HT-XXX】,商密产品认证证书编号为【GMXXXX】,模块安全等级合规。

b)宜采用密码技术保证电子门禁系统进出记录数据的存储完整性;

经核查,【机房】相关管理员、系统管理员,审查电子门禁系统相关技术文档,实地检查电子门禁系统,以及在安全管理系统后台尝试完整性保护验证措施后核实:电子门禁记录数据采用SM2 算法进行数字签名,并在检查完整性时校验签名值,从而保护其完整性。通过登录安全管理系统后台,可以查看电子门禁进出记录,每一条进出记录上均可进行一次且只能进行一次审计(即验证签名),查看后台数据库的电子门禁进出记录数据库表,发现电子门禁进出记录存储的内容包括一项签名值。完整性实现原理是:在电子门禁系统接受到来自读卡器的刷卡记录报文(无论刷卡成功与否)时,调用密码模块中的签名私钥,对该条进出记录事件的相关数据,采用SM2 算法进行签名,并将签名值连同门禁进出记录的相关字段存储在安全管理系统后台的数据库中。通过篡改门禁记录可以发现,安全管理系统审计该条门禁记录时会审计失败,即验证失败。产品型号为【HT-XXX】,商密产品认证证书编号为【GMXXXX】,模块安全等级合规。

c)宜采用密码技术保证视频监控音像记录数据的存储完整性;

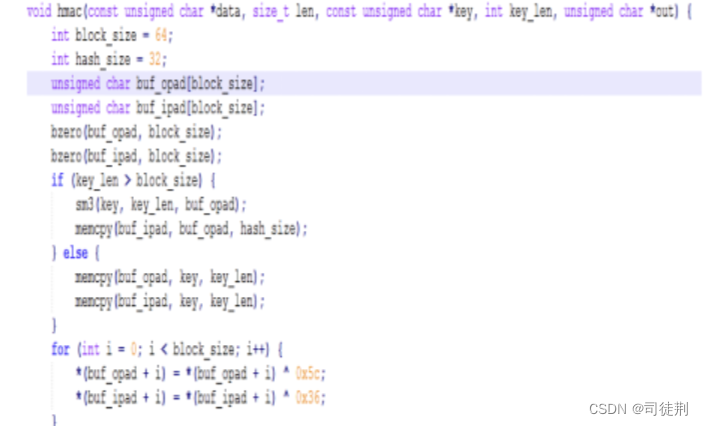

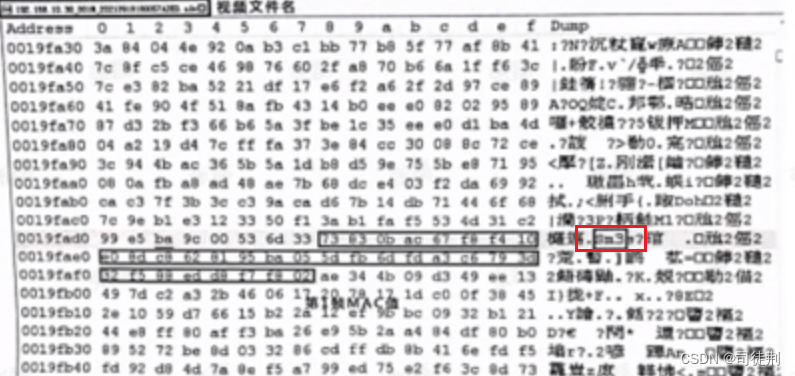

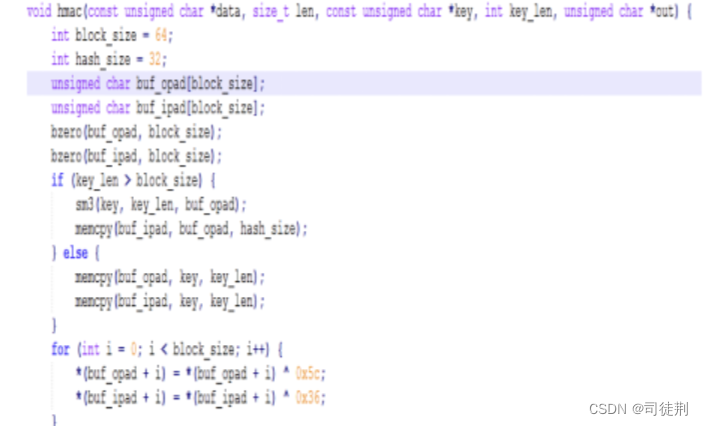

经核查,【机房】相关管理员、系统管理员,审查视频监控系统相关技术文档,实地检查视频监控系统,以及在视频监控系统将视频数据导出后检查视频文件后核实,视频音像监控记录数据采用HMAC-SM3 技术保护其完整性。通过登录视频安全管理系统,可以查看视频音像监控记录,通过核查得知,视频在存储前,对视频数据添加数字签名后,分散存储在磁盘阵列中,在导出或播放视频时,将分散的数据进行重组,并对视频数据进行验签,以保证其存储完整性。视频监控文件的导入导出均需要插入智能密码钥匙并输入PIN码后才能操作。

产品型号为【HT-XXX】,商密产品认证证书编号为【GMXXXX】,模块安全等级合规。

0x04 取证材料

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进入人员身份的真实性;

1、提供门禁设施照片

2、提供门禁系统人员进出日志截图

3、机房进出记录登记表照片

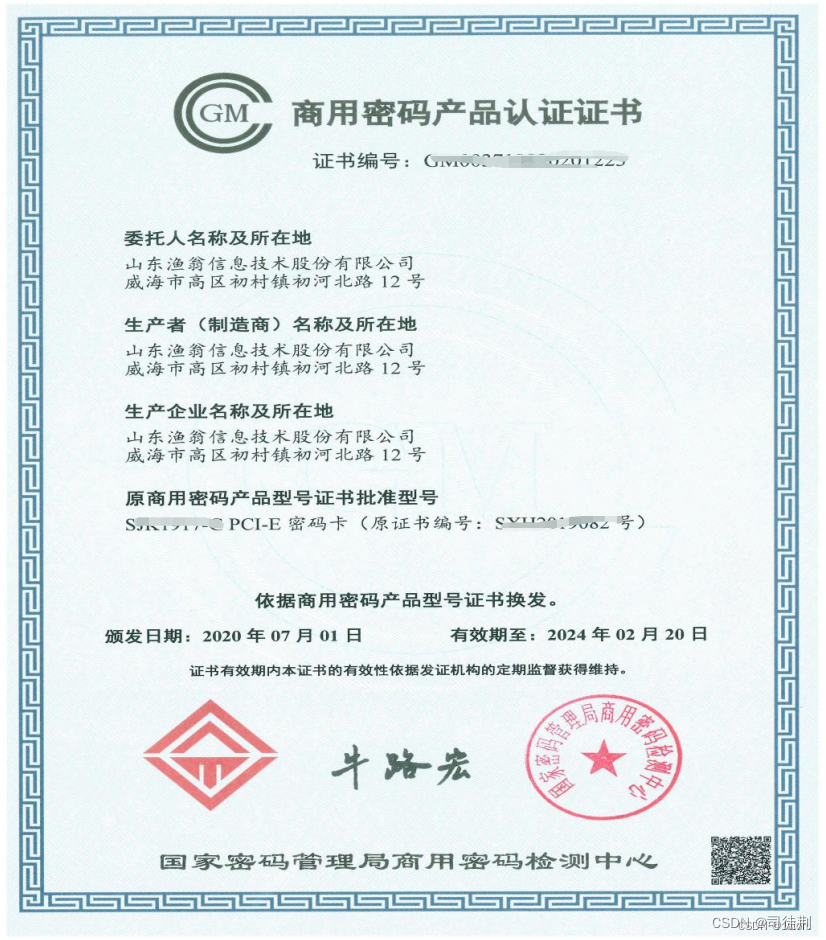

4、门禁系统、视频监控、智能IC卡,PCIE密码卡(商用密码产品证书)

5、密钥注入器和门禁发卡器照片

b)宜采用密码技术保证电子门禁系统进出记录数据的存储完整性;

1、电子门禁系统,PCIE密码卡(商用密码产品证书)

2、门禁卡记录的MAC值

3、HMAC-SM3算法截图

4、门禁记录被篡改报警信息

c)宜采用密码技术保证视频监控音像记录数据的存储完整性;

1、视频监控系统、PCIE密码卡(商密产品认证证书)

2、提供视频摄像头照片

3、提供视频监控照片

4、视频回放验证签名截图

5、视频记录MAC值

6、HMAC-SM3算法截图

7、视频记录被篡改提醒

测试截取一段视频后进行播放,看是否提醒被篡改

0x05 其他情况

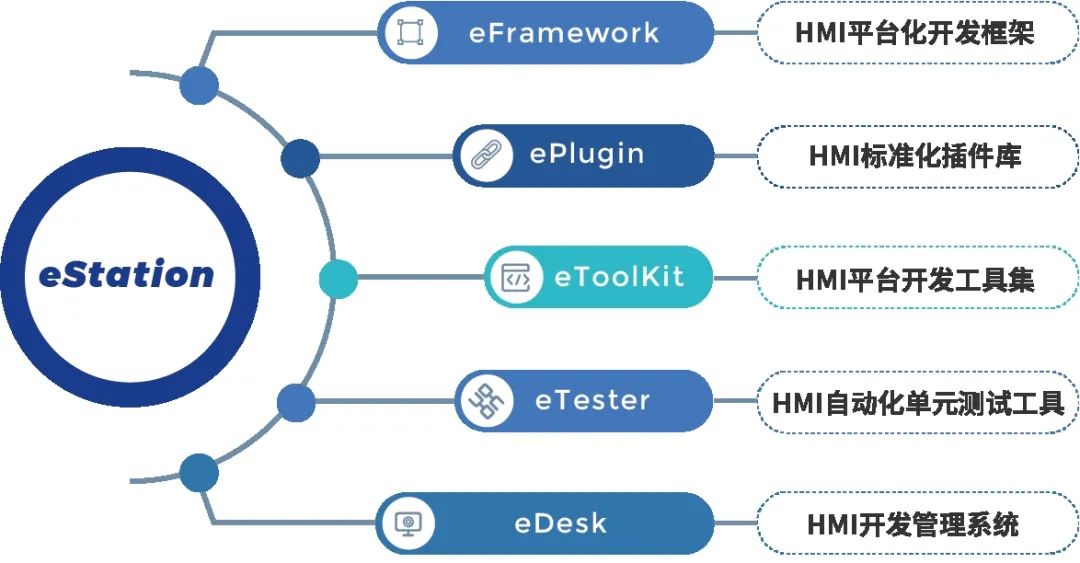

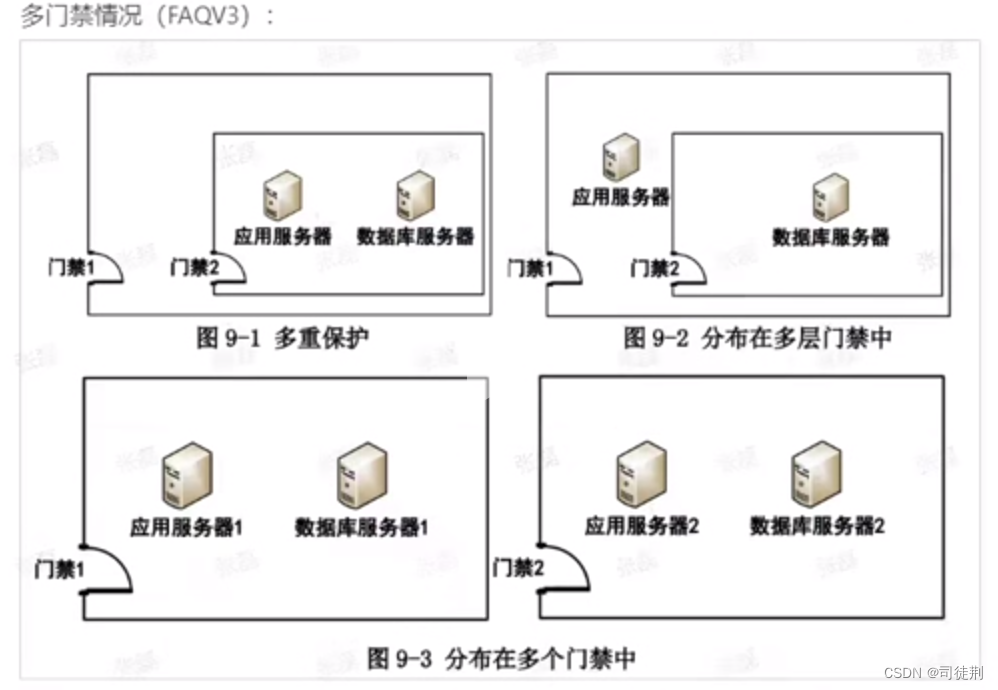

在上述示例中: 图 9-1 中,可选择一个 密码 应用最合规、正确、有效的门禁进行测评,测评过程中两个门 禁中有一个满足测评要求即可。但是同时要注意,如果门禁 1 与门禁 2 之间物理区域还有 非授权人员可以访问的话,则必须对门 禁 2 测评;而外层门禁可能会起到安全加固和安全 风险缓解作用,密评机构需根据实际情况进行确认。 图 9-2 中,应选择门禁 1 测评。 图 9-3 中,门禁 1 和门禁 2 都需要测评。