在国际复杂态势和数字经济发展的驱动下,关键信息基础设施(以下简称:关基)的安全运营逐步走向实战化、体系化和常态化。验证评估作为安全运营的试金石,已成为实现动态防御、主动防御的有力手段。如何通过体系化验证评估找出薄弱项,检验安全措施有效性,并不断迭代安全技术和管理手段,成为关基单位安全防护的一项重点工作。

01、“验证评估”助力关基安全能力提升

1)验证评估是全球9大网络安全发展趋势之一

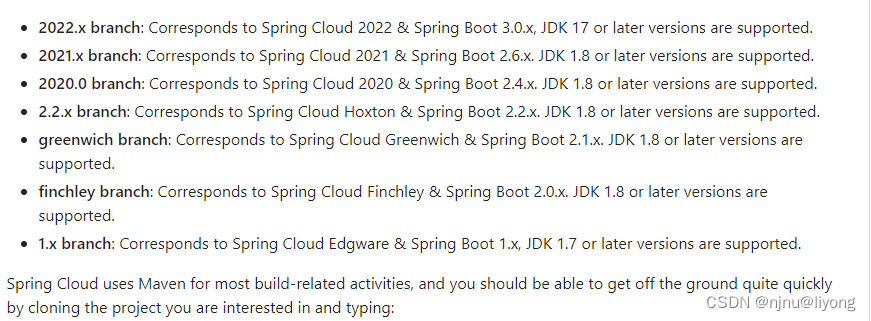

在国际上,Gartner发布的2023年9大主要网络安全趋势,将安全验证评估纳入到了主要趋势之一。据Gartner预测,到2026年,将有超过40%的组织会依靠集成平台来进行网络安全验证评估。

2)对网络安全体系进行验证评估已被写入国家标准

等级2.0中明确要求定期进行全面安全检查,今年5月正式开始实施的《信息安全技术 关键信息基础设施安全保护要求》(GB/T 39204-2022)也提出,在关基建设、改造、升级等环节采取测试、评审、攻防演练等多种形式验证。

3)常态化实网攻防演练,促使验证评估成为安全运营的必修课

自2016年起,实网攻防演练作为检验并提高关基单位的网络安全防护水平和应急处置能力的手段之一,逐步实现常态化。同时各地也纷纷开始组织专项行动提升网络安全防护能力。这使得关基单位纷纷开展活动前夕的“自我评估、自我修复”工作。

02、“验证评估”推行面临的困难和挑战

越来越多的关基单位意识到验证评估是安全运营的一种“刚需”能力,在员工网络安全意识提升、网络基础防护手段增强、系统达到基础合规能力等方面也取得了一定成效,但在实际工作开展过程中,仍面临诸多挑战:

在人才储备层面,人员能力参差不齐:

一是普遍缺乏适应新发展新要求的专业化人才,更难以组织起体系化的安全人才团队;

二是现阶段的验证评估手段过于依赖攻击成员的个人能力,而用户缺乏有效的手段评估人员的实战水平。

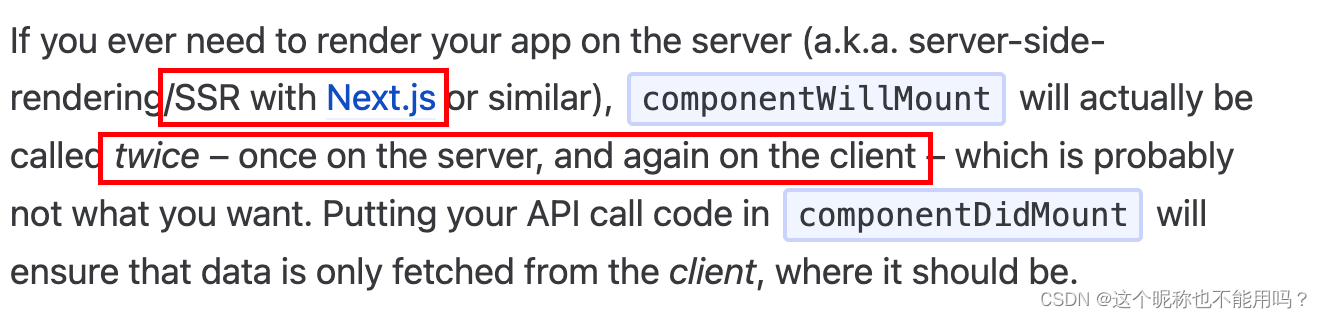

在验证方式层面,缺乏自动化手段:

目前的验证评估以人员访谈和配置核查为主,缺少实战化、自动化的验证方法。对于新型攻击手段、攻击工具等,若只靠人手动评估,时效性、准确性等都难以保证。

在验证周期层面,缺少可持续性:

关基单位也进行了渗透测试、攻防演练等实战化验证评估的探索,然而渗透测试时间短,攻防演练频次少,难以持续进行高频自查,导致评估的可持续性有限、评估报告的“质保期”很短。

在验证内容层面,缺失全局视角:

多为单一维度的安全状态评估,以目标系统或应用发掘漏洞为主,缺少对网络安全的全局视角,无法对防护体系进行客观全面以及场景化的验证。

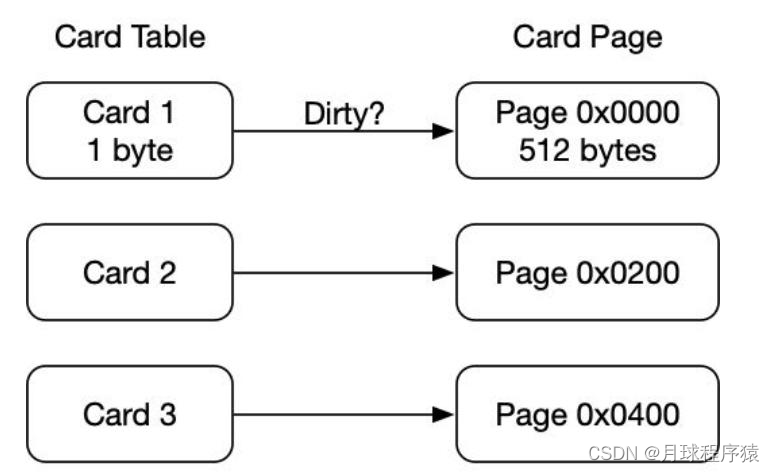

03、赛宁打造“人员-系统-体系” 综合安全验证评估解决方案

人员、业务系统、安全体系作为三大关键要素,贯穿关基网络安全规划、建设、运营的全生命周期。赛宁网安从保护用户核心业务的角度出发,为用户提供“人员-系统-体系”三维一体的综合验证评估方案。助力关基单位强化安全风险动态评估机制,扭转“头疼医头、脚疼医脚”的局面,实现对关基安全防线的全面“体检”,并提供详细的可视化“体检报告”,帮助关基单位查缺补漏,最终达到“以评促建”、提升整体安全防御能力的目的。

人员能力验证评估

人是安全的核心。赛宁网安根据国家相关法律法规要求,依托自主研发的数字孪生靶场,基于关基单位实际业务场景构建网络安全测评内容,打造体系化测评的实战环境。通过课程学习、自主训练、能力认证等方式,帮助安全人员提高网络安全意识、补足安全技能短板、掌握专业化安全能力。

业务系统验证评估

安全设备策略配置松动、更新不及时、功能局限、能力不足以及网络配置的漏洞等一直是关基单位安全运营面临的卡脖子问题。赛宁网安基于等保2.0、关保要求等相关标准,从供应链安全、业务安全、业务管理等角度出发,联动如源代码检测、运行环境检测、系统漏洞检测、数据安全检测等安全能力,持续验证关基设施网络和系统安全,保障业务连续运行,切实提升用户安全防护能力。

安全体系验证评估

安全体系验证是针对关基单位整个安全体系范围终端、设备、组网等设备资产“从点到面”的体系化、场景化验证,通过模拟攻击的方式在现网环境的安全防御效果进行验证。可根据用户实际需求,构建不同类型的攻击验证场景,在不影响业务的前提下,进行自动化和常态化的多维验证,量化安全风险并给出安全加固建议,提升用户防御体系的有效性。

赛宁网安作为实网攻防演练的领跑者,始终致力于攻防两端能力的建设,将实战中积累的业务经验转化为安全运营产品和服务,从攻击者的视角出发,利用综合安全验证评估等多种方式,帮助关基单位构建主动、持续、有效的安全运营体系,保障关基安全的最后一公里。