导言:

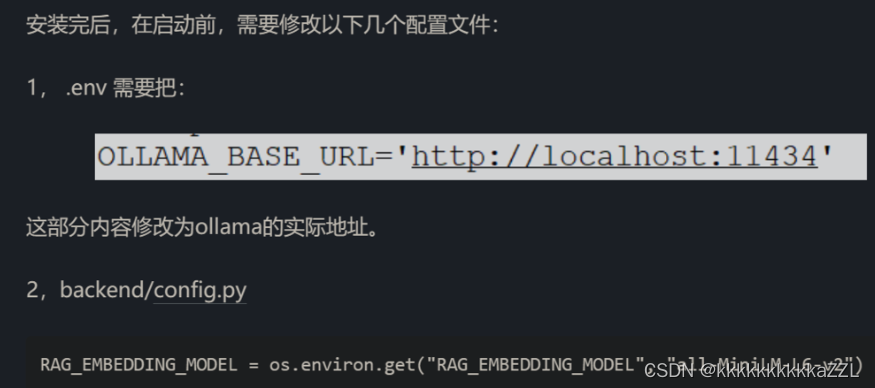

近年来,网络安全问题日益严峻,其中勒索病毒成为了一种日益猖獗的威胁。在众多勒索病毒中,.faust勒索病毒以其高度的隐秘性和破坏性引起了广泛关注。本文91数据恢复将深入剖析.faust勒索病毒的威胁特点,并提出相应的应对策略,以帮助广大用户更好地防范和应对此类恶意软件的攻击。

当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

加密强度高,解密困难

.faust勒索病毒的加密强度极高,给受害者带来了极大的解密困难。这一特点主要体现在以下几个方面:

首先,.faust勒索病毒通常使用先进的加密算法,如RSA或AES等,这些算法都是经过精心设计和广泛验证的,能够确保被加密的文件在不被拥有正确密钥的情况下难以解密。一旦文件被这些算法加密,传统的解密手段几乎无法奏效,受害者很难通过常规方法恢复数据。

其次,.faust勒索病毒在加密过程中会生成独特的密钥,这些密钥与受害者的文件内容紧密结合,确保每个文件的加密结果都是唯一的。这使得即使攻击者获取了相同的勒索病毒样本,也无法通过逆向工程或其他手段来破解其他受害者的加密文件。

此外,.faust勒索病毒还可能采用多层加密机制,对文件进行多次加密以增加解密难度。这种多层加密不仅提高了加密强度,也使得解密过程变得更加复杂和耗时。即使受害者拥有解密工具或密钥,也可能需要花费大量时间和计算资源来解密文件,甚至可能无法完全恢复数据的完整性和可用性。

保持警惕,避免点击可疑链接

保持警惕,避免点击可疑链接是防范勒索病毒等网络安全威胁的重要一环。在日常生活中,我们经常会收到来自不同来源的电子邮件、短信或社交媒体消息,其中可能包含可疑的链接。这些链接可能伪装成正常的链接,但实际上可能指向恶意网站或携带病毒的文件,一旦点击,就可能导致设备感染病毒,数据遭受损失。 数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

因此,我们必须时刻保持警惕,不轻易点击来路不明的链接。以下是一些具体的建议,帮助我们避免点击可疑链接:

首先,要仔细审查链接的来源。不要轻易相信来自陌生人或未知来源的链接,特别是那些声称提供优惠、奖励或涉及敏感信息的链接。如果链接来自不熟悉的发件人或网站,最好先进行验证或搜索相关信息,确保其安全性。

其次,要注意链接的文本和格式。有些可疑链接可能会使用拼写错误、奇怪的字符或格式,以引起受害者的好奇心或恐慌,进而诱骗其点击。因此,我们应该仔细阅读链接的文本,并检查其是否包含任何异常或可疑的元素。

此外,使用安全软件也是避免点击可疑链接的有效手段。一些安全软件具有链接检查功能,能够识别并拦截恶意链接,保护我们的设备免受攻击。因此,我们应该安装并更新这些软件,确保其正常运行。

最后,保持警惕和谨慎是关键。我们应该时刻提醒自己不要轻信来路不明的链接,并避免在不安全的网络环境下进行敏感操作。同时,加强网络安全知识的学习和了解,提高自己的防范意识和能力,也是避免点击可疑链接的重要一环。

综上所述,保持警惕,避免点击可疑链接是防范勒索病毒等网络安全威胁的重要措施。我们应该时刻关注网络安全问题,提高自我保护意识,确保个人和企业的数据安全。

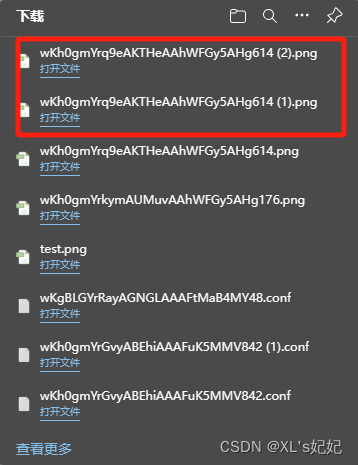

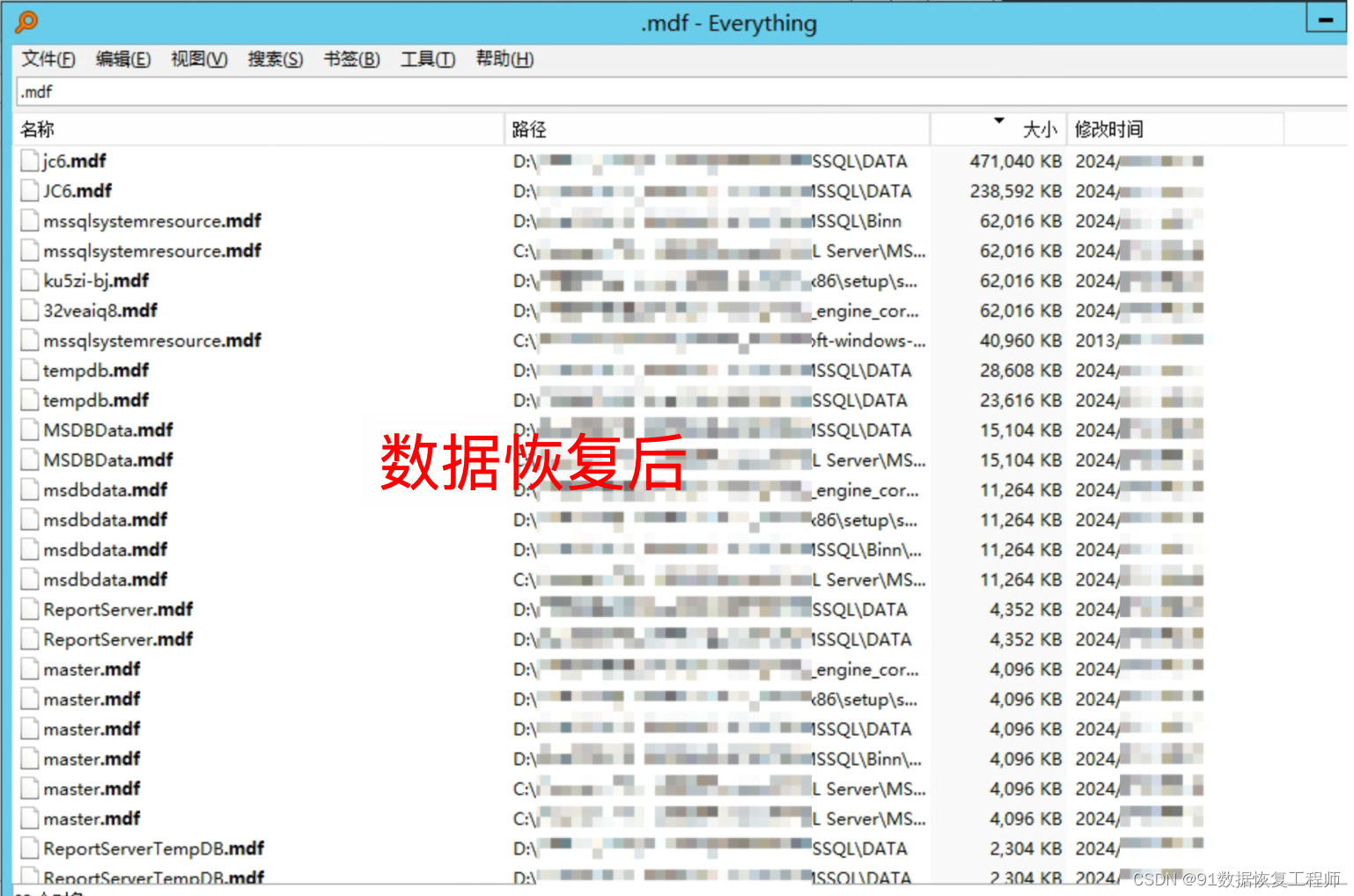

被.faust勒索病毒加密后的数据恢复案例:

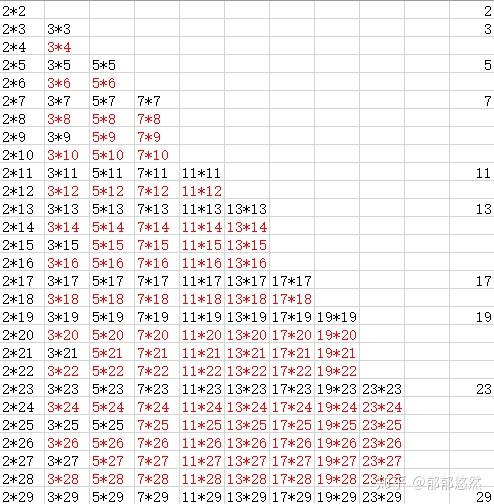

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,mallox勒索病毒,rmallox勒索病毒,.helper勒索病毒,.faust勒索病毒,.svh勒索病毒,.kat6.l6st6r勒索病毒,._locked勒索病毒,.babyk勒索病毒,.DevicData-P-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].svh勒索病毒,[[backup@waifu.club]].svh勒索病毒,.locked勒索病毒,locked1勒索病毒,[henderson@cock.li].mkp勒索病毒,[hudsonL@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[Decipher@mailfence.com].faust勒索病毒,[nicetomeetyou@onionmail.org].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒,.[steloj@mailfence.com].steloj勒索病毒,.BlackBit勒索病毒,.Wormhole勒索病毒,.[sqlback@memeware.net].2700勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。