您是否曾经历过网站访客数量骤减或电子邮件投递失败的困扰?这背后或许隐藏着一个常被忽略的原因:您的IP地址可能已经被列入了黑名单内。尽管您并没有进行任何违法的网络操作,但这个问题依然可能出现。那么,究竟黑名单是什么,它如何影响您,以及您该如何应对这一挑战呢?

黑名单是网络安全机制的一部分,主要目的是防止勒索软件等侵害用户的网络安全。根据Statista的数据显示,勒索软件的常见感染途径包括垃圾邮件和网络钓鱼,这就可能导致您的邮箱被标记为风险源。然而,黑名单系统并非完美无缺,也存在误判的情况。

即使您没有任何不当行为,可能只是因为服务器IP被他人滥用或是一些无心的操作失误,就被列入黑名单。有时,仅仅是频繁发送邮件或忘记更新电子邮件认证(如DMARC、SPF和DKIM),也可能触发系统的安全警报。

本文将详细探讨IP地址被列入黑名单的多种原因,并指导您如何摆脱这一困境。同时,我们也将提供防范措施,帮助您避免再次遭遇此类问题。

IP黑名单的类型

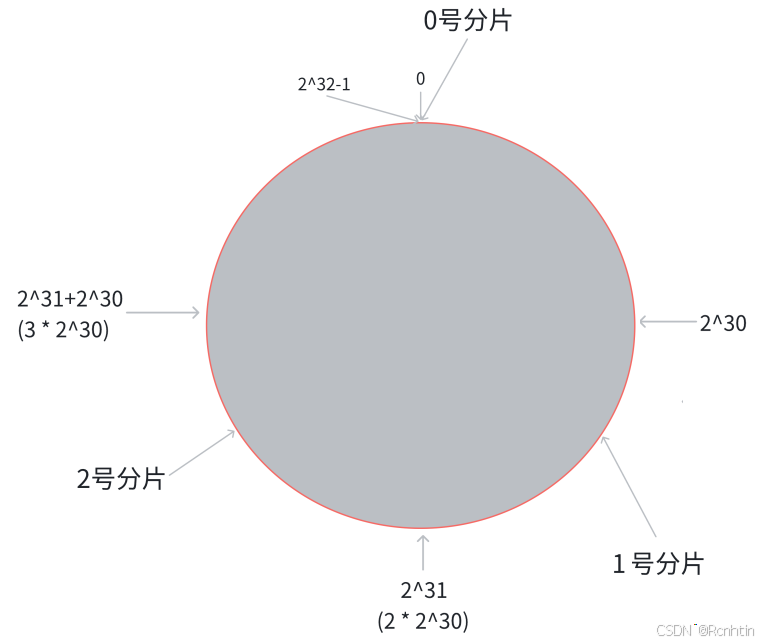

IP黑名单分为两大类:基于IP地址的黑名单和基于域名的黑名单,它们各自包含多个子类别,具体的分类标准取决于构建黑名单的具体方法和目标。

基于IP地址的黑名单,涉及到那些因恶名昭著而被标记的IP地址。这类IP地址可能与网络诈骗、恶意攻击或更严重的犯罪行为相关联。当IP地址的负面活动足够明显时,所有从该IP发起的连接都有可能被封禁。

基于域名的黑名单则关注与特定域名或URL相关联的IP地址。这些IP地址如果与网络钓鱼、恶意软件传播等行为有关,即有可能被列入黑名单。

相比之下,基于域名的黑名单的影响范围更广,因为它在决定是否将IP列入黑名单时,会综合考虑网络流量、用户页面内容、DNS记录等多方面的安全问题。

让我们看一下各种IP黑名单的子类型:

-

由专门的IT安全软件算法识别某IP地址与可疑行为有关,如频繁的登录失败尝试,然后自动将该IP列入黑名单。(基于IP地址)

-

IT安全专家根据自己的判断,手动将某些IP地址添加到黑名单中。(基于IP地址)

-

当某个IP地址关联的URL或网页因含有可疑关键字、地理位置标记等因素而被认为是不安全的,相应的安全软件或管理人员会将该IP列入黑名单。(基于域名)

-

如果IP地址或其关联的域名由于过去参与黑客活动等可疑行为而声誉不良,该IP地址可能会被自动或人工加入黑名单。(两者都有)

为什么IP地址会被列入黑名单?

当IP地址被加入黑名单后,可能导致网站流量骤减,甚至归零,同时,发送给客户的电子邮件也有可能无法送达。这种情况对企业来说无疑是灾难性的,会严重影响到日常运营和客户沟通。

那么,您是否想过为什么IP地址会被列入黑名单?

IP地址被列入黑名单通常出于保障网络安全的考虑,这一行为由网络安全监测系统或IT管理员执行,他们在分析后认为某些IP地址可能存在安全隐患。这些IP地址被标记为可疑可能是因为它们确实参与了恶意行为,或者是因为误报,错误地将其视为威胁。同时,也存在漏报的情况,即某些确实危险的IP地址未能被正确识别。

滥用代理服务器是导致误报的一个常见原因。代理服务器是连接互联网的设备与其访问的网站之间的网关,它们可以隐藏用户的实际IP地址,经常被用于合法的隐私保护。然而,当被攻击者滥用时,代理服务器可以欺骗目标网站的服务器。例如,来自网络犯罪高发地的攻击者担心他们的位置会引起怀疑,因此使用移动代理,伪装成来自低风险地区的合法用户。

IP地址被列入黑名单,无论是真的存在恶意行为,还是误报,通常是基于一系列具体的标准,只有达到这些标准才会被列入黑名单。

这些情况包括但不限于:

-

IT管理员发现某些IP地址与已知的恶意设备关联,特别是在报告了恶意活动之后。

-

IP扫描工具识别出与可疑因素相关联的IP地址,如地理位置频繁出现网络犯罪,或者网页内容与垃圾邮件关键字相关。

-

IP地址与违反服务条款的用户行为有关,如违反了所使用网站的规定。

这些列出了IP地址被列入黑名单的三个核心原因:与恶名相联、参与可疑活动、违反某些法律规定。