文章目录

- 前言

- 一、ECDHE密钥交换

- 二、TLS单向身份认证

- 三、TLS双向身份认证

前言

关于TLS握手网上资料很多,但是有一些写的很不清楚,导致学习时对概念和流程出现混淆,以下是我觉得写得比较清晰和准确的供学习参考。

浅析 TLS(ECDHE)协议的握手流程(图解)

图解ECDHE密钥交换算法

TLS原理与实践(三)tls1.3

以访问百度为例的TLS1.3握手详解

接下来针对ECDHE密钥交换、单向身份认证、双向身份认证来进行分析。注意这3个只是完整TLS握手流程中的一部分。

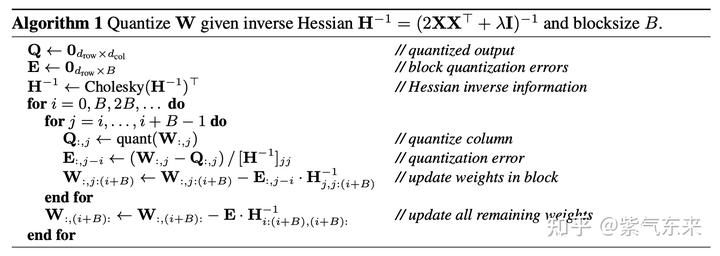

一、ECDHE密钥交换

ECDHE密钥交换流程中,每一次的流程,客户端和服务端都会临时生成ECDHE私钥和公钥。

注意ECDHE私钥和公钥并不是客户端或者服务器的私钥和公钥,两个概念要区分开。ECDHE私钥和公钥是每次会话都要重新生成的

- ECDHE密钥交换的步骤即是客户端获得服务器随机数和服务器ECDHE公钥;服务器获得了客户端随机数和客户端ECDHE公钥。(密钥的生成可以看链接中的文章)

- 这样双方都有了己方的ECDHE私钥和对端的ECHDE公钥,便能够生成预主密钥。

- 之后根据两方的随机数以及预主密钥来生成对称密钥。

二、TLS单向身份认证

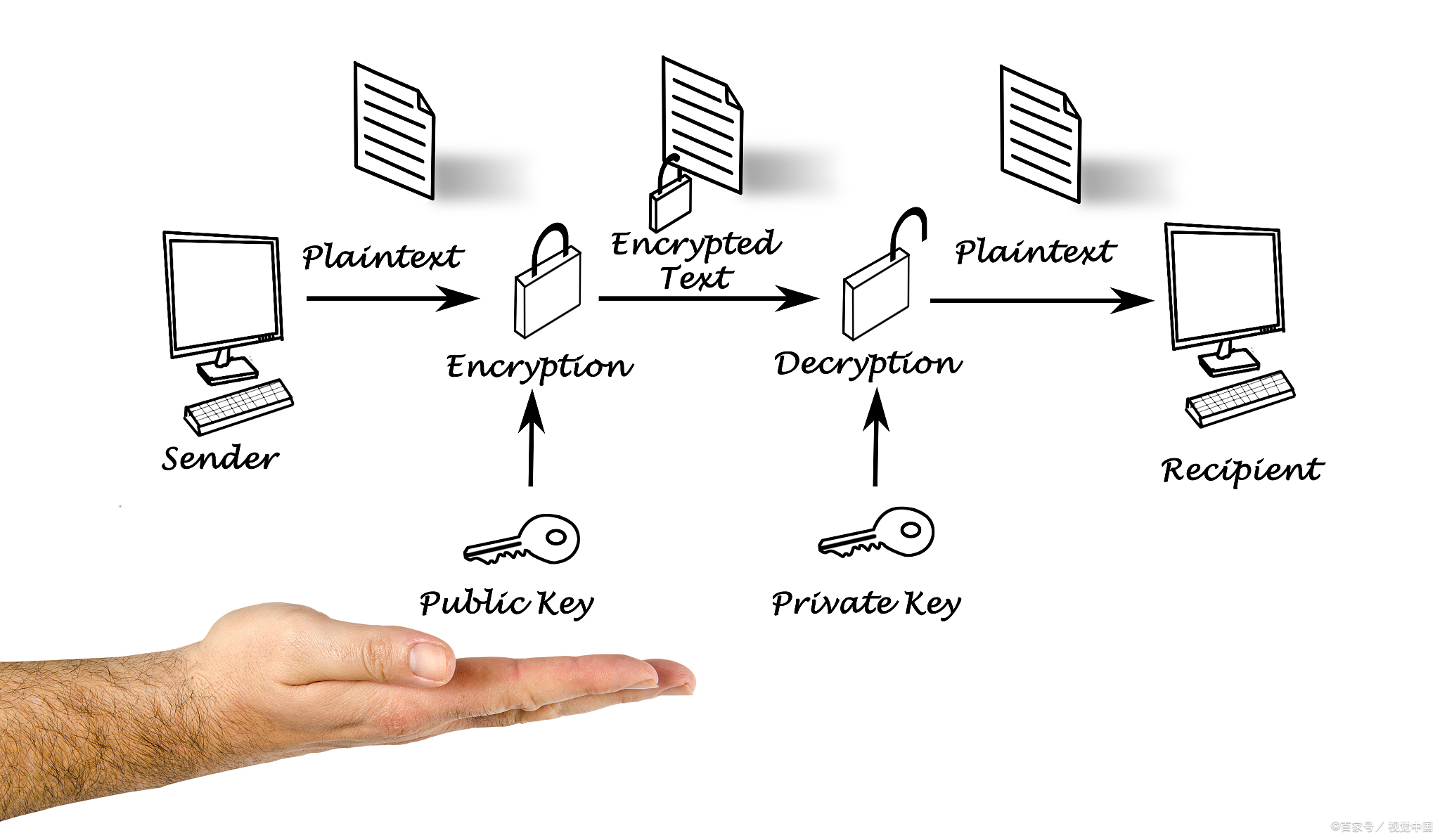

单向认证指的是客户端对于服务端的身份认证。

- 服务器向客户端发送经过CA机构签名的证书,客户端收到后会使用系统预置的CA根证书来验证该证书的有效行。

- 当验证有效,那么客户端会提取出服务器的证书文件,其中包含了服务器的公钥。

- 服务器使用私钥对一段消息进行签名,之后发送给客户端,客户端使用提取出的服务器公钥进行验证,从而确认服务端的身份。

验证的主要原理是:一、使用CA根证书来验证服务器证书的有效行;二、使用服务器公钥来验证对方是持有了服务器私钥的,以此确认对方的身份。

三、TLS双向身份认证

双向认证即是既需要认证服务端,也需要对客户端进行认证。认证的基本流程和单向认证是类似的。