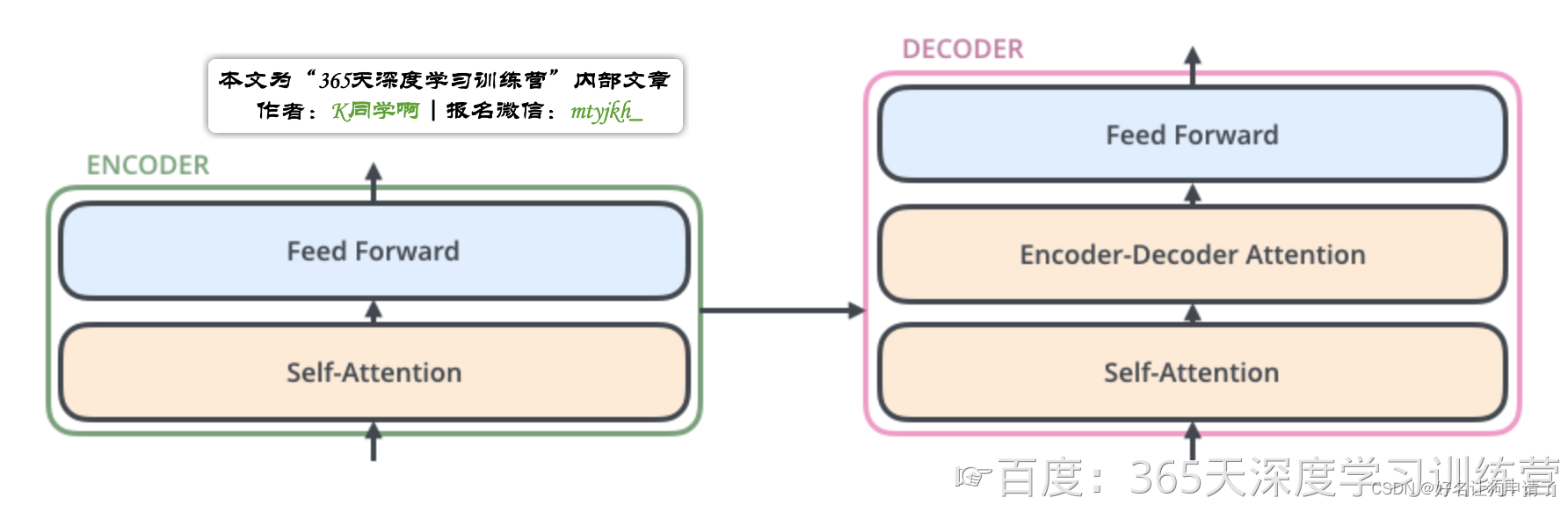

伯克利包过滤是一种在计算机网络中进行数据包过滤的技术,通过在内核中插入过滤器程序来实现对网络流量的控制和分析。

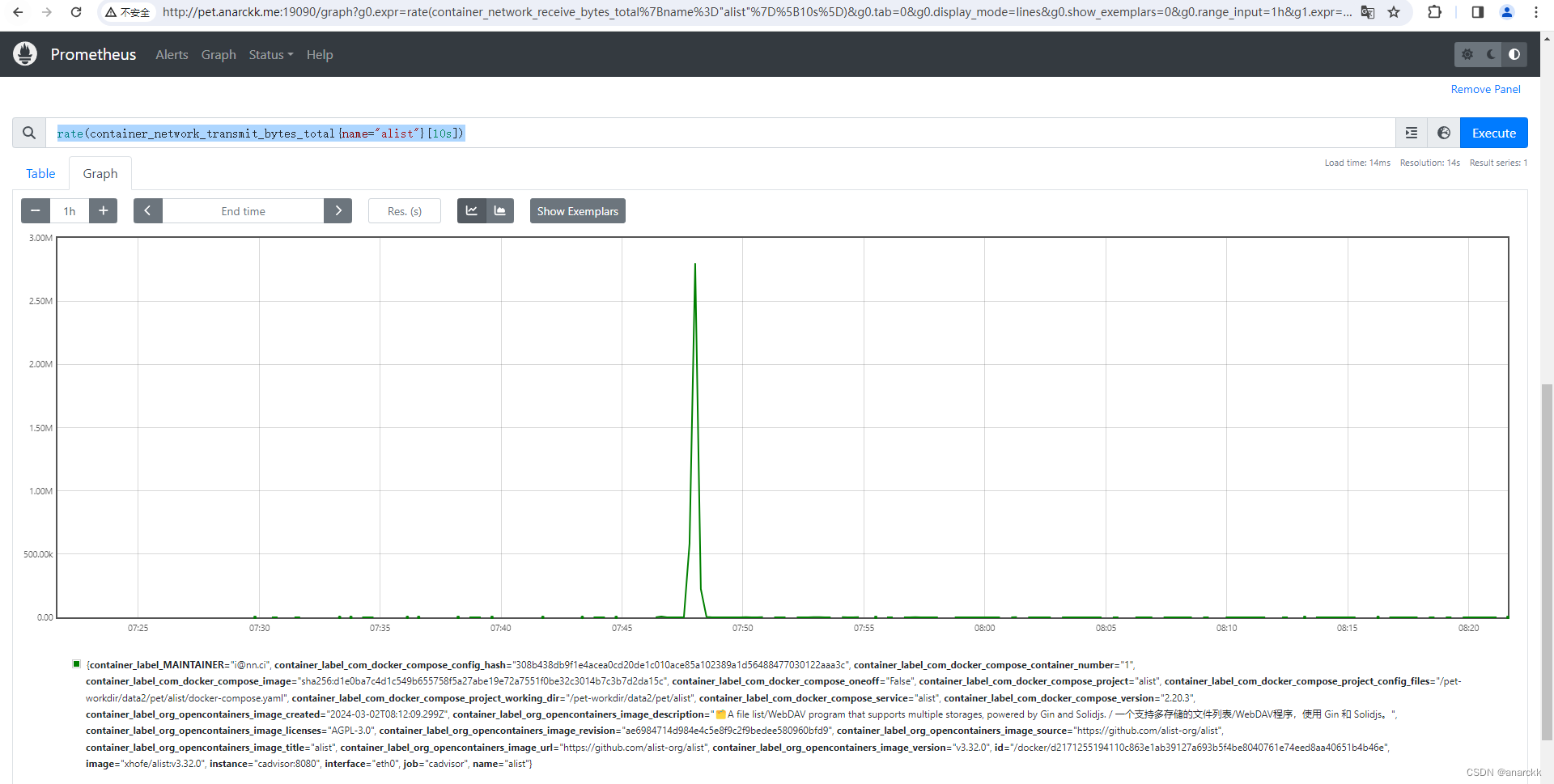

在数据包细节面板中创建显示过滤器,显示过滤器可以在wireshark捕获数据之后使用。

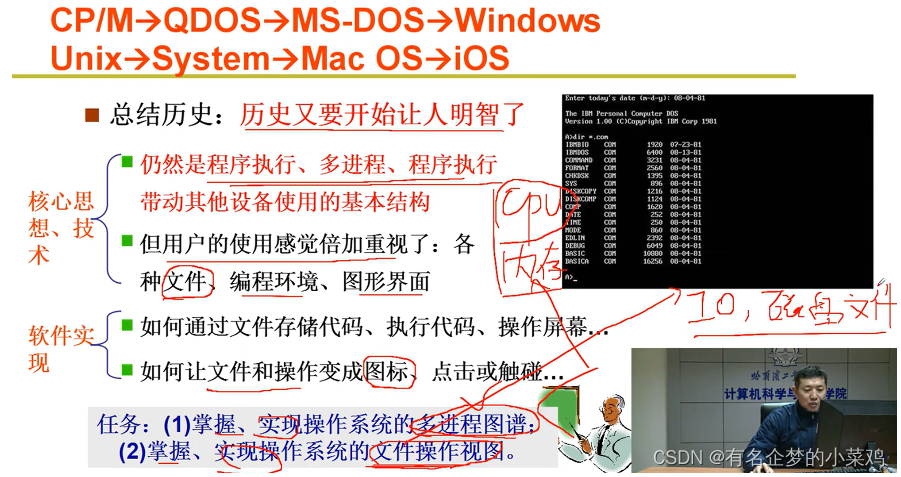

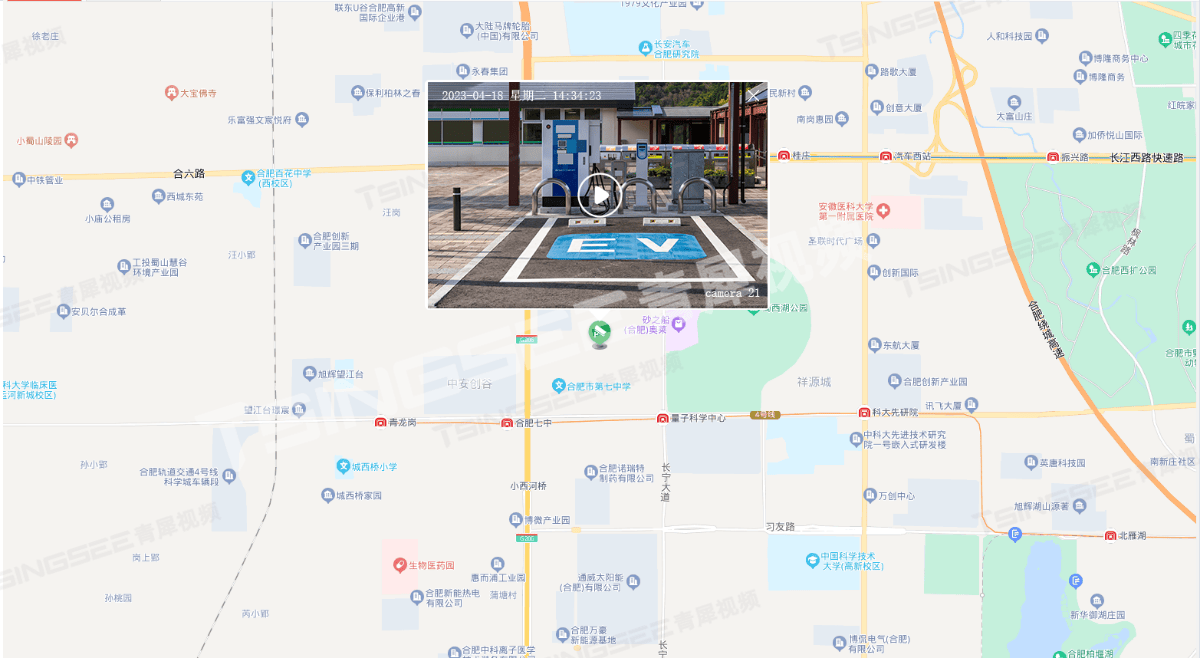

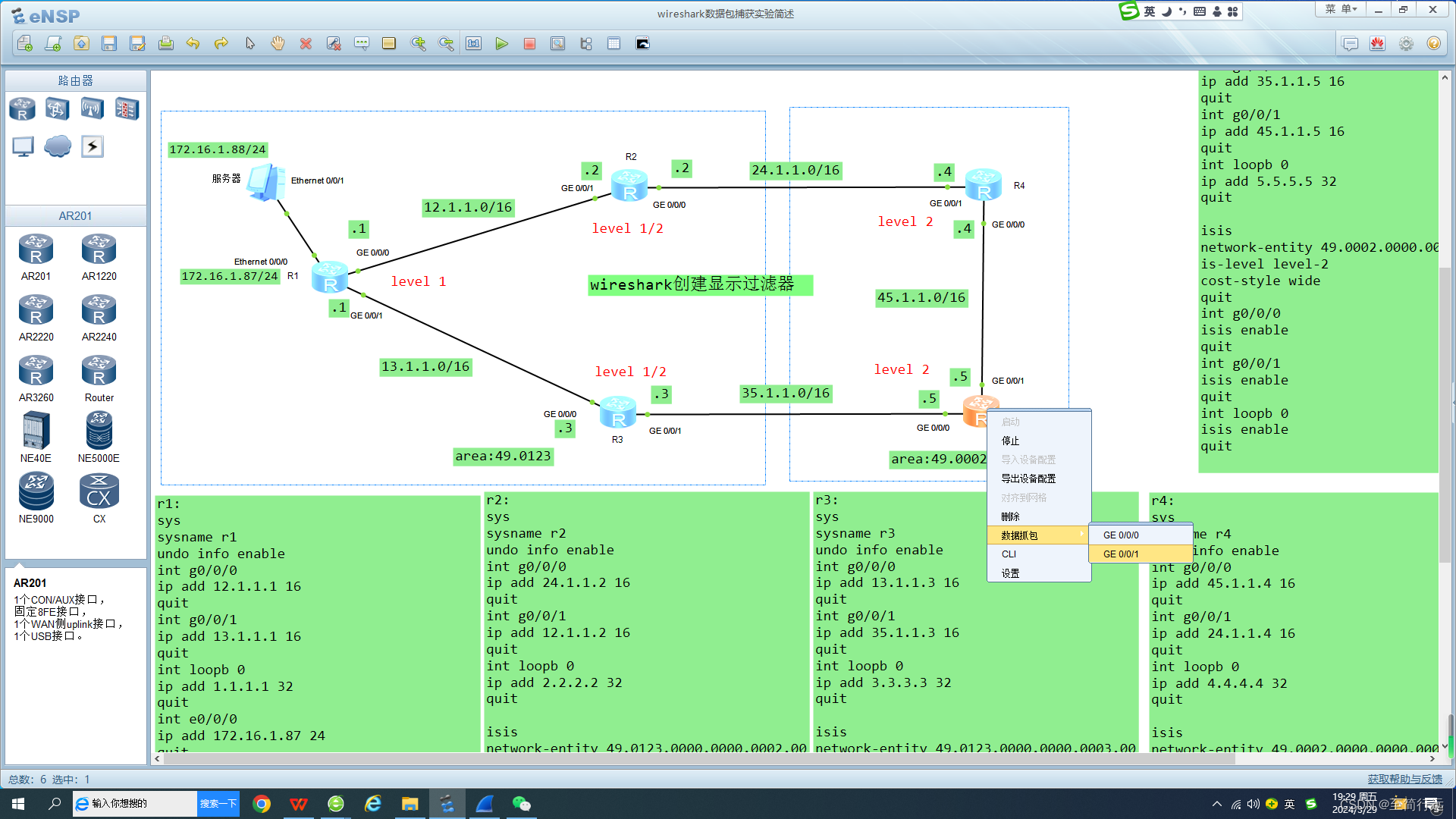

实验拓扑图:

实验基础配置:

服务器:

ip:172.16.1.88

mask:255.255.255.0

r1:

sys

sysname r1

undo info enable

int g0/0/0

ip add 12.1.1.1 16

quit

int g0/0/1

ip add 13.1.1.1 16

quit

int loopb 0

ip add 1.1.1.1 32

quit

int e0/0/0

ip add 172.16.1.87 24

quit

isis

network-entity 49.0123.0000.0000.0001.00

is-level level-1

cost-style wide

quit

int g0/0/0

isis enable

quit

int g0/0/1

isis enable

quit

int loopb 0

isis enable

quit

r2:

sys

sysname r2

undo info enable

int g0/0/0

ip add 24.1.1.2 16

quit

int g0/0/1

ip add 12.1.1.2 16

quit

int loopb 0

ip add 2.2.2.2 32

quit

isis

network-entity 49.0123.0000.0000.0002.00

cost-style wide

quit

int g0/0/0

isis enable

quit

int g0/0/1

isis enable

quit

int loopb 0

isis enable

quit

ip route-static 172.16.1.88 24 12.1.1.1

isis

import-route static cost 30 tag 8888

r3:

sys

sysname r3

undo info enable

int g0/0/0

ip add 13.1.1.3 16

quit

int g0/0/1

ip add 35.1.1.3 16

quit

int loopb 0

ip add 3.3.3.3 32

quit

isis

network-entity 49.0123.0000.0000.0003.00

cost-style wide

quit

int g0/0/0

isis enable

quit

int g0/0/1

isis enable

quit

int loopb 0

isis enable

quit

r4:

sys

sysname r4

undo info enable

int g0/0/0

ip add 45.1.1.4 16

quit

int g0/0/1

ip add 24.1.1.4 16

quit

int loopb 0

ip add 4.4.4.4 32

quit

isis

network-entity 49.0002.0000.0000.0004.00

is-level level-2

cost-style wide

quit

int g0/0/0

isis enable

quit

int g0/0/1

isis enable

quit

int loopb 0

isis enable

quit

r5:

sys

sysname r5

undo info enable

int g0/0/0

ip add 35.1.1.5 16

quit

int g0/0/1

ip add 45.1.1.5 16

quit

int loopb 0

ip add 5.5.5.5 32

quit

isis

network-entity 49.0002.0000.0000.0005.00

is-level level-2

cost-style wide

quit

int g0/0/0

isis enable

quit

int g0/0/1

isis enable

quit

int loopb 0

isis enable

quit

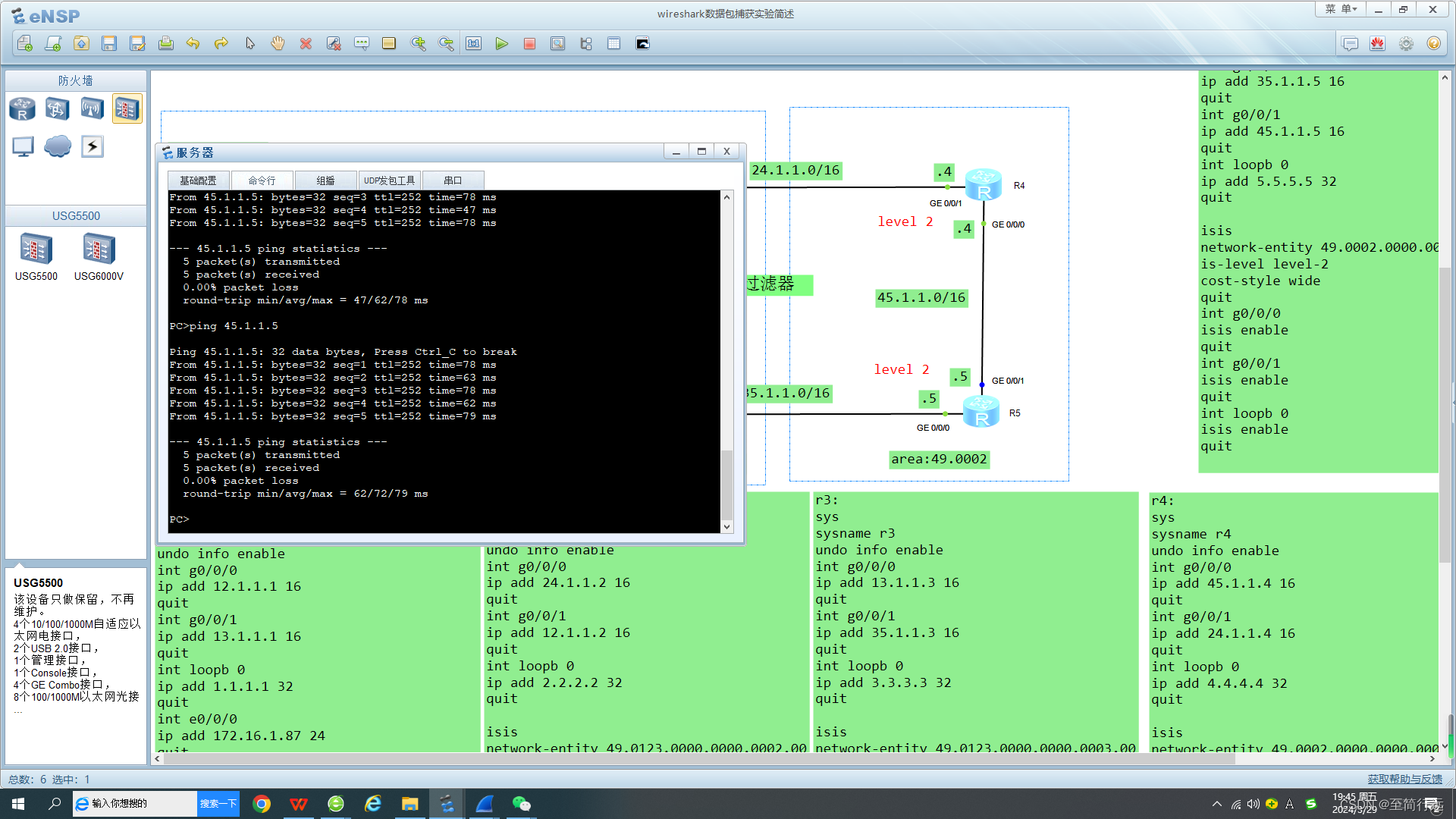

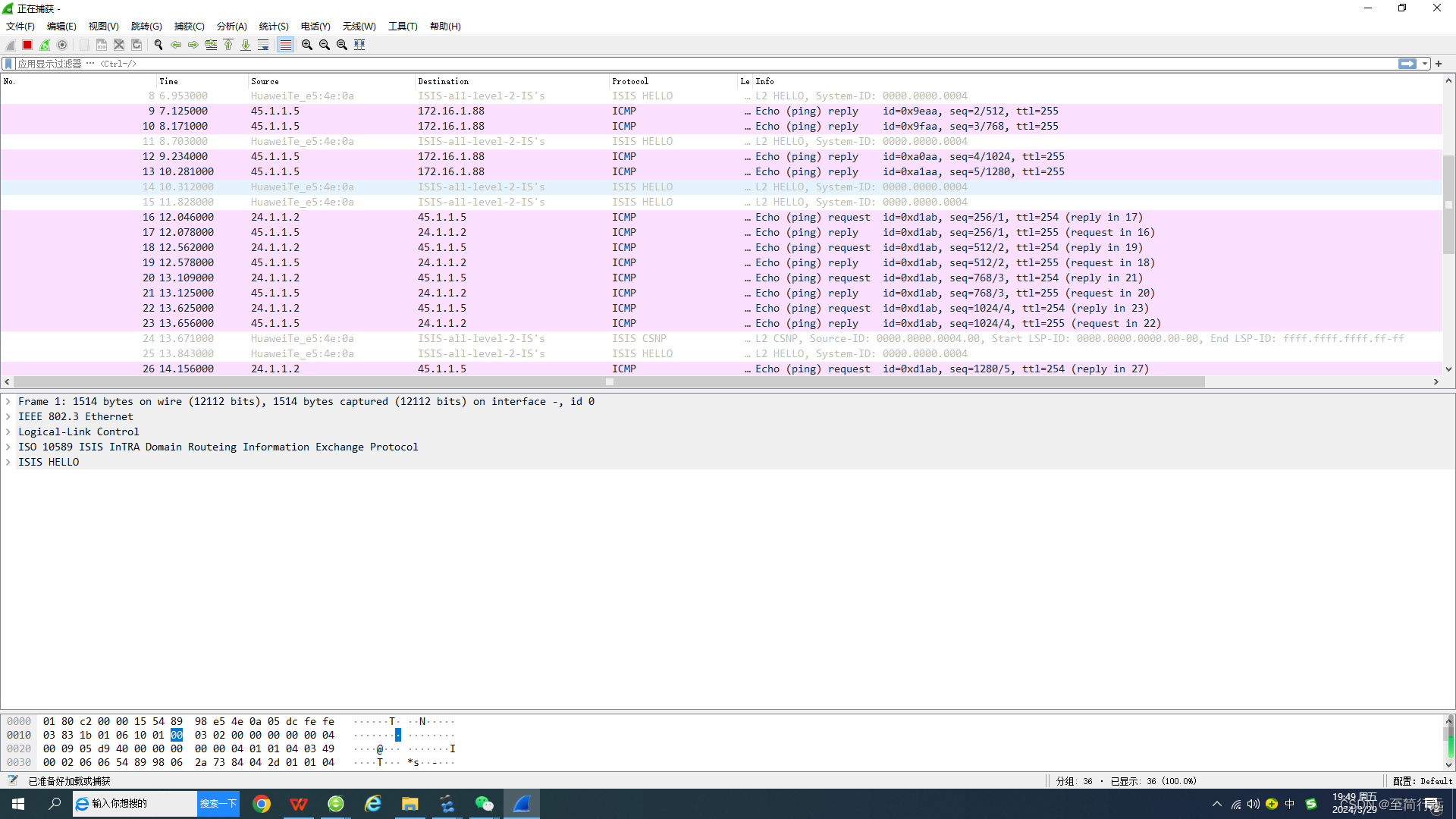

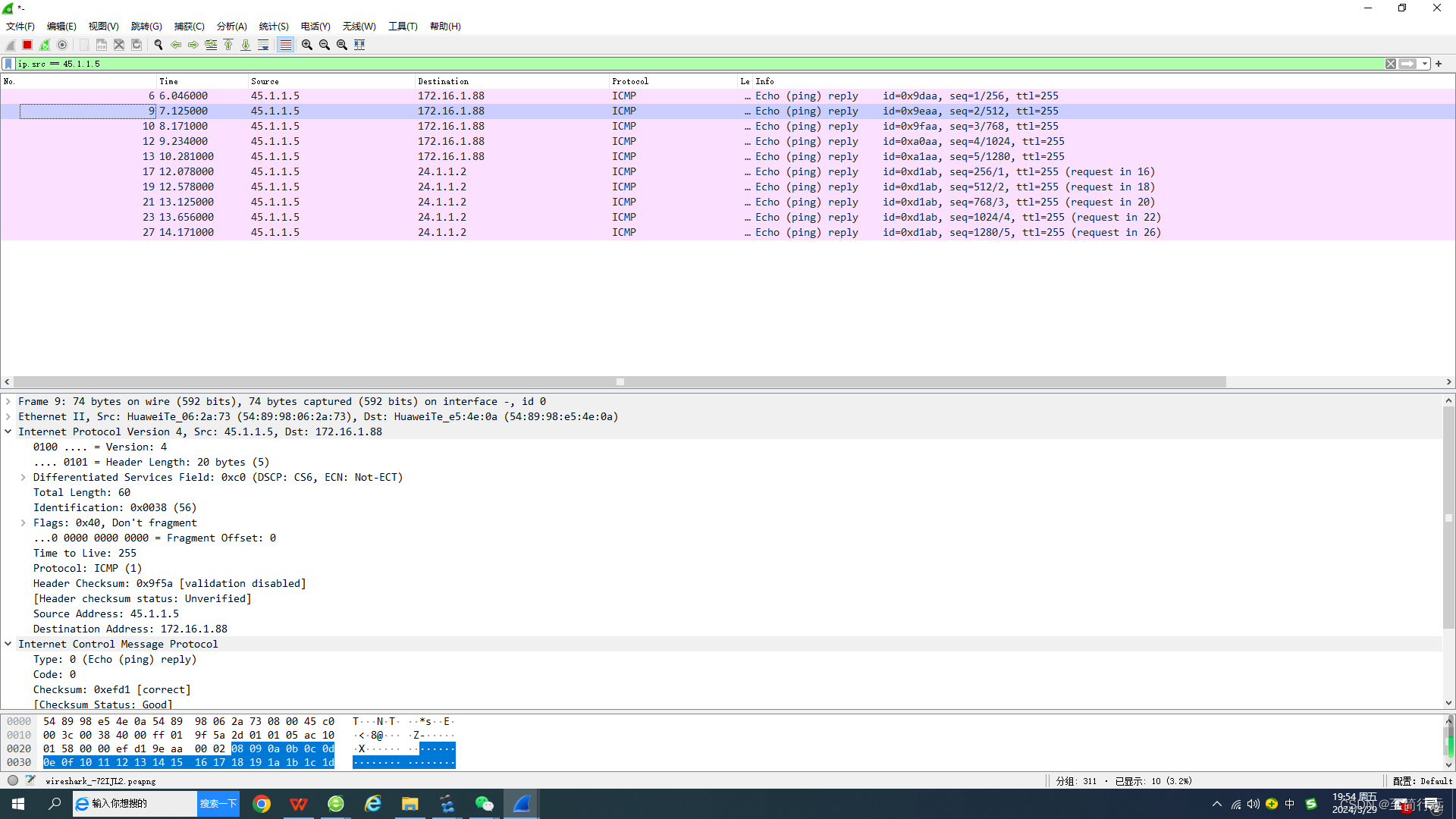

配置r1 -r5完成,在r5上通过wireshark软件查看G0/0/1数据抓包

在服务器、R2 和R3 上ping r5 g0/0/1 地址 45.1.1.5

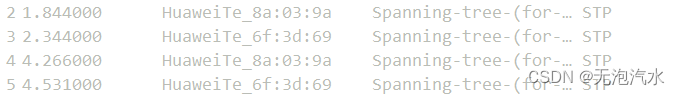

通过wireshark可以发现很多数据包

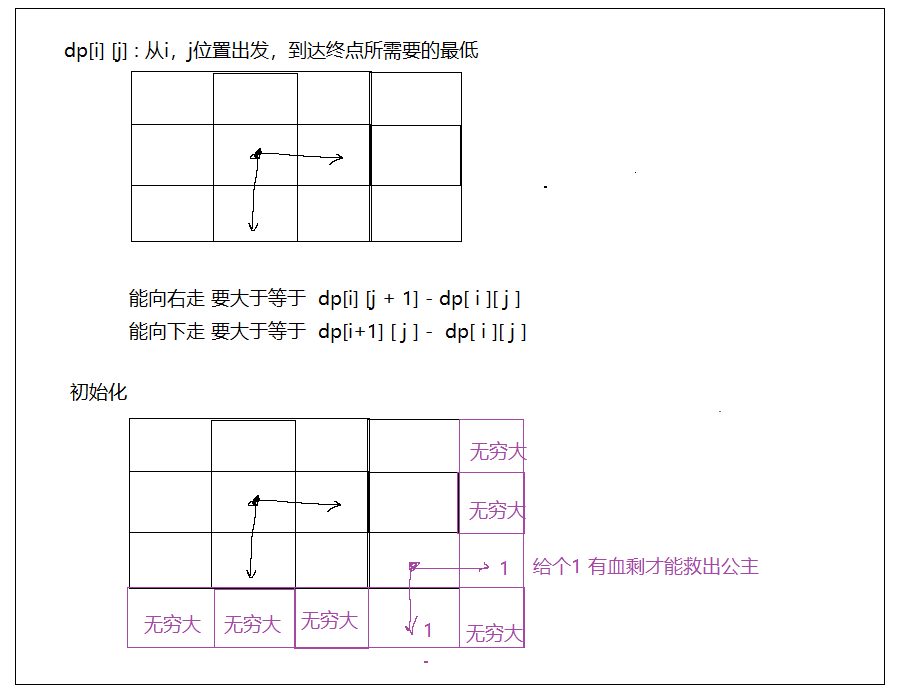

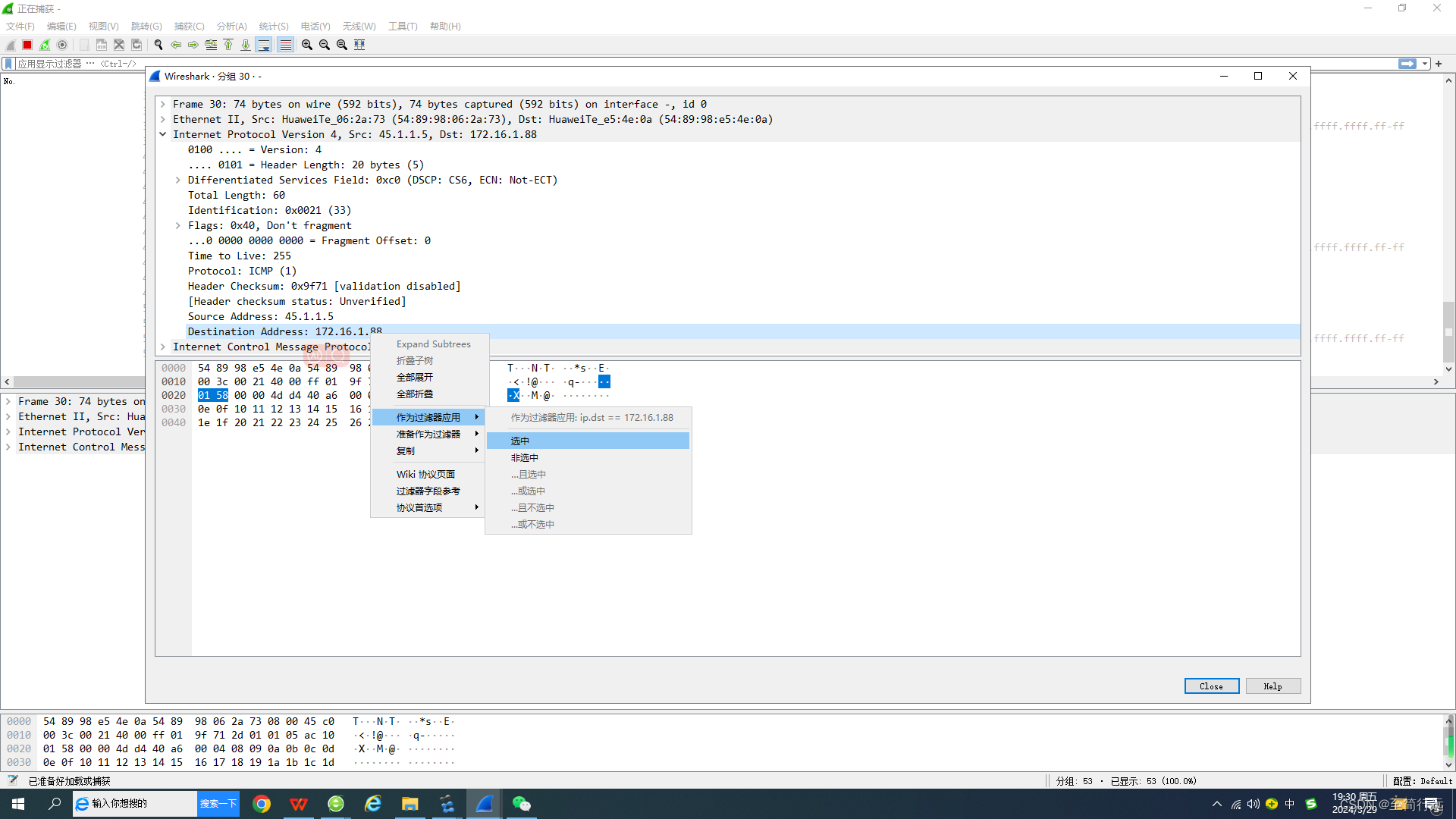

通过数据包细节面板 创建显示过滤器

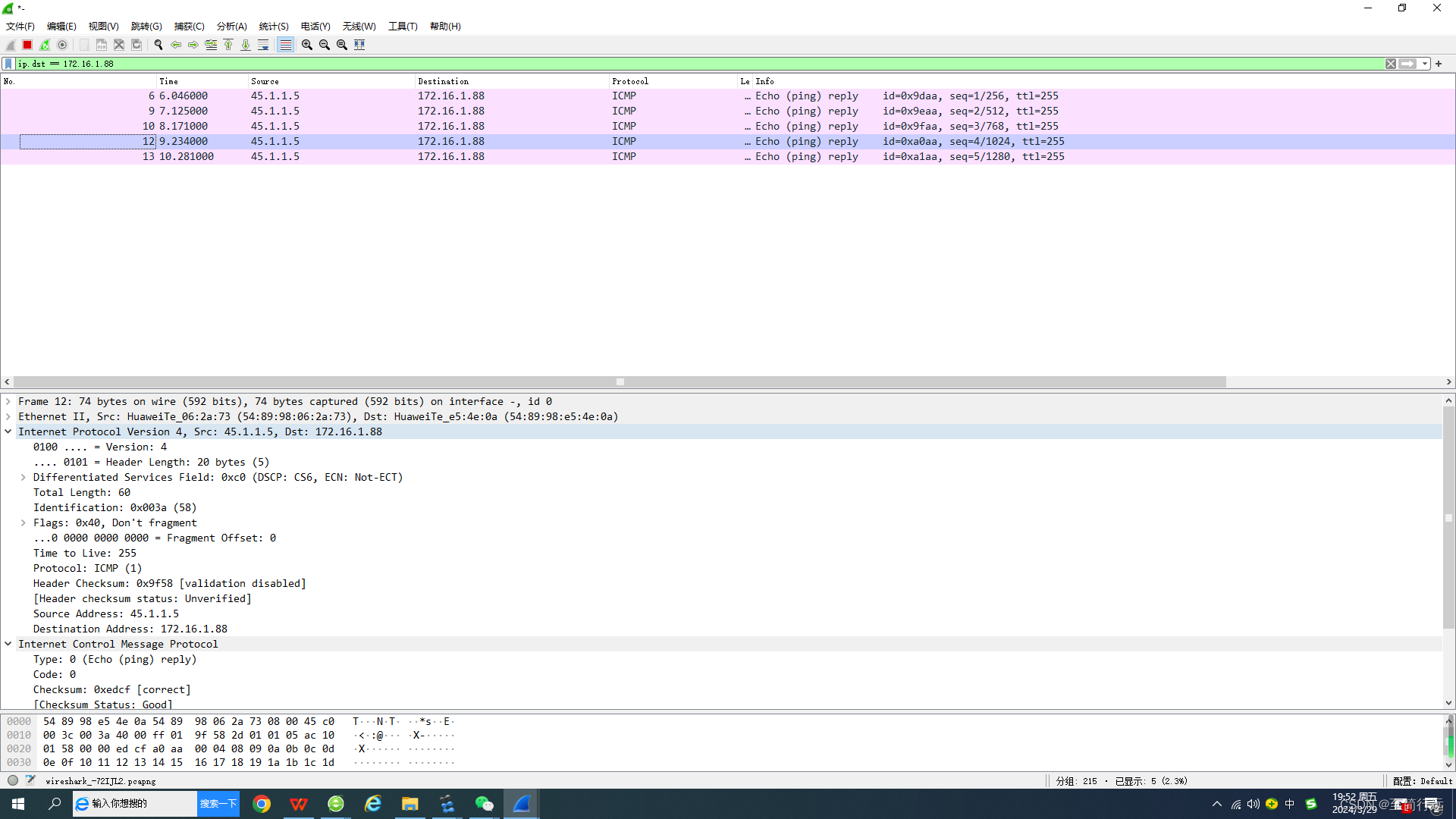

例如:显示目的地址为服务器172.16.1.88的数据包

ip.dst==172.16.1.88 目的地址为172.16.1.88 数据包,语法为真

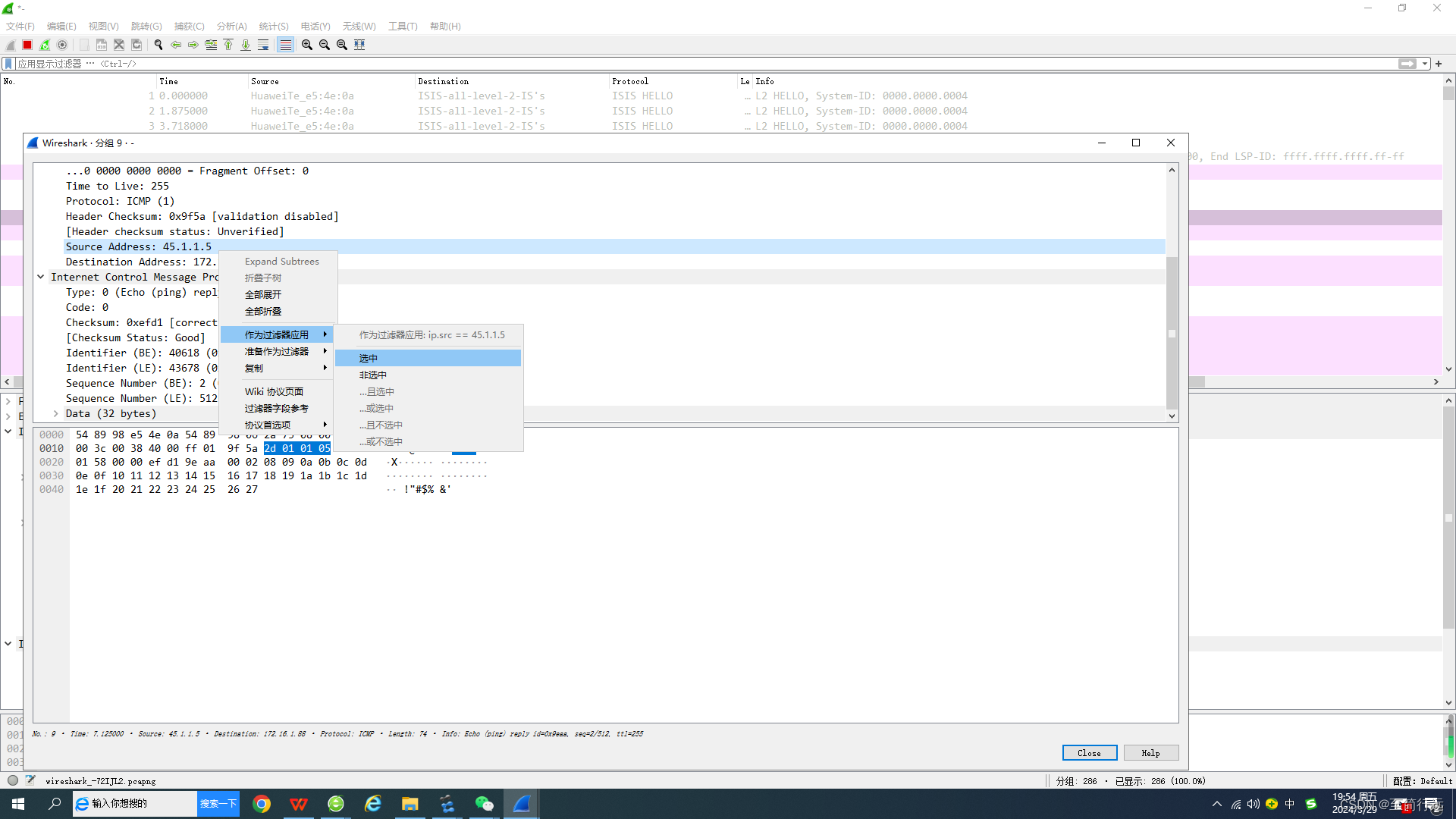

例如:源地址为45.1.1.5的数据包

ip.src==45.1.1.5 源地址为45.1.1.5数据包,语法为真

实验完成。