什么是代码混淆?

代码混淆是一种将应用程序二进制文件转换为功能上等价,但人类难于阅读和理解的行为。在编译 Dart 代码时,混淆会隐藏函数和类的名称,并用其他符号替代每个符号,从而使攻击者难以进行逆向工程。

Flutter 的代码混淆功能仅在生产构建上生效。

局限性

请注意,混淆你的代码并不会加密资源,也不能防止逆向工程。它只是用更晦涩的名称重命名这些符号。

支持的构建目标

以下构建目标支持本篇介绍的混淆过程:

- Android APK

- iOS

- macOS

- Linux

- Windows

请注意,Web 应用不支持混淆。因为当你构建 Flutter Web 应用发布版本时,Web 应用已经经过了压缩处理。Web 压缩提供了与混淆相似的效果。

混淆你的应用程序

要混淆你的应用程序,请在 release 模式下使用 flutter build 命令,并使用 --obfuscate 和 --split-debug-info 选项。--split-debug-info 选项指定了 Flutter 输出调试文件的目录。在混淆的情况下,它会输出一个符号表。请参考以下命令:

flutter build apk --obfuscate --split-debug-info=/<project-name>/<directory>

一旦你混淆了二进制文件,请务必保存符号表文件。如果你将来需要解析混淆后的堆栈跟踪,你将需要该文件。

另外,--split-debug-info 选项也可以不使用 --obfuscate 来提取 Dart 程序符号,以减少代码体积。

读取混淆的堆栈跟踪

如果你需要调试被混淆的应用程序创建的堆栈跟踪,请遵循以下步骤将其解析为人类可读的内容:

- 使用

flutter symbolize命令和符号文件来解析堆栈跟踪。 - 通过匹配混淆前后的符号名称来还原堆栈跟踪中的函数和类名称。

加固混淆

为了保护React Native应用程序不被攻击者攻击,我们需要进行代码混淆和加固操作。以下是一些常见的加固混淆方法:

-

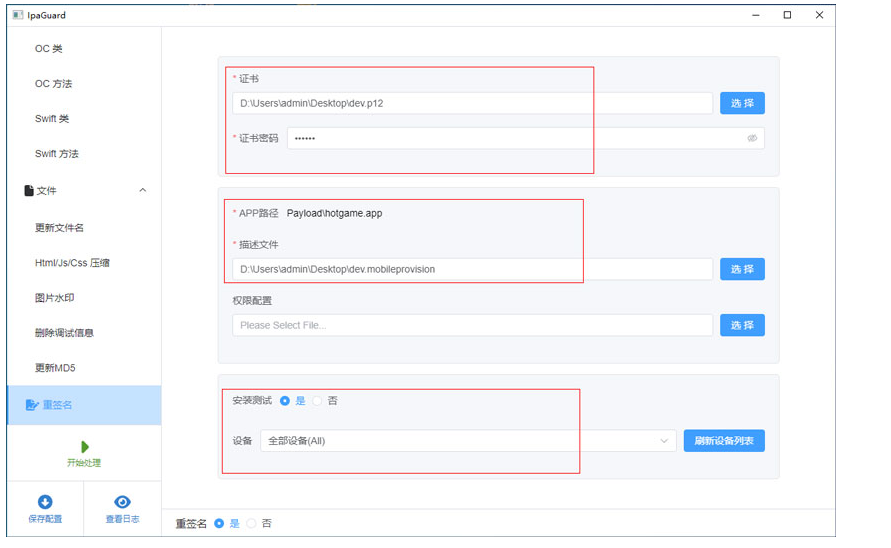

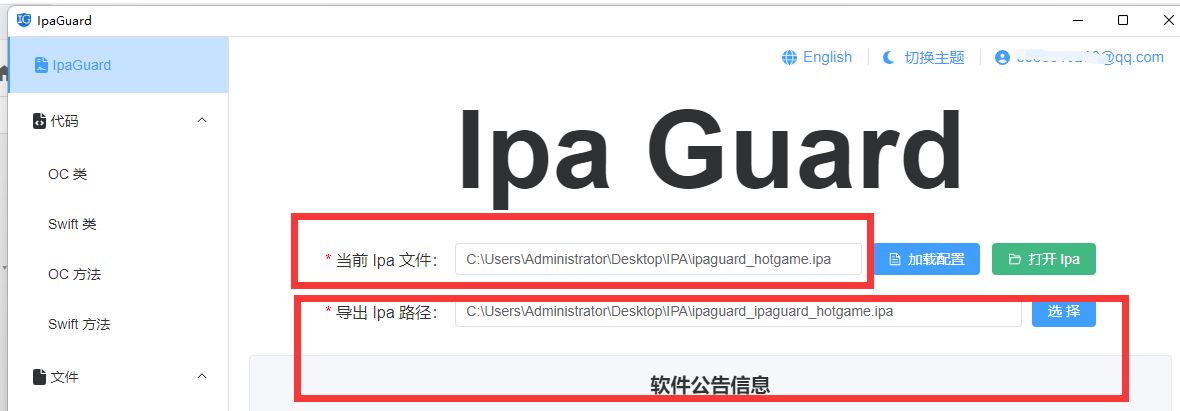

使用iPAGuard等工具进行IPA重签名

-

使用iPAGuardr对JavaScript代码进行混淆,只要是ipa都可以,不限制OC,Swift,Flutter,React Native,H5类app。可对IOS ipa 文件的代码,代码库,资源文件等进行混淆保护。 可以根据设置对函数名、变量名、类名等关键代码进行重命名和混淆处理,降低代码的可读性,增加ipa破解反编译难度。可以对图片,资源,配置等进行修改名称,修改md5。

以上是一些常见的加固混淆方法,我们可以根据实际情况选择合适的方法来加固我们的React Native应用程序。

注意事项

当你打算将二进制的应用程序进行混淆时,需要注意以下内容:

- 混淆会增加应用程序构建时间和运行时间的开销。

- 混淆后的代码可能导致调试变得更困难。

- 混淆并不能完全阻止反编译和逆向工程。

总结

代码混淆是一种将应用程序二进制文件转换为难以理解的行为,通过隐藏函数和类名称来增加代码的晦涩性。在Flutter中,可以使用命令行选项来启用代码混淆,并通过符号文件解析堆栈跟踪。

尽管代码混淆无法实现完全的加密或防止逆向工程,但它可以增加攻击者对代码的理解和分析难度。

参考资料

- Flutter Code Obfuscation

- ipaguard官方文档

- ipaguard重签名与加固混淆文档

希望本篇博客能帮助你了解Dart代码混淆的基本概念和使用方法。如有任何疑问,请参考上述参考资料或留言咨询。谢谢阅读!

✨ 💻 🔒

![[STL-list]介绍、与vector的对比、模拟实现的迭代器问题](https://img-blog.csdnimg.cn/direct/5ab1fa04520c43bf9cb1360c3dba042e.png)