密码学基本概念(补充)

- BiBa模型的*特性规则:主体不能修改更高完整级的客体(主题不能向上写)

- Diffie-Hellman密钥交换协议的安全性基于求解离散对数的困难性,既对于C^d = M mod P,在已知C和P的前提下,由d求M很容易,但是由M反过来求d则比较困难。RSA算法的安全性基于大整数因子分解的困难性

- 置换密码的规则为:明文的字母不变,但位置被打乱了

- 公钥密码体制优点:密钥分发方便,密钥保管量少,支持数字签名

- PGP是一种加密软件,应用了多种密码技术,其中密码管理算法选用RSA、数据加密算法IDEA、完整性检测和数字签名算法,采用了MD5和RSA以及随机数生成器,PGP讲这些密码技术有机集成在一起利用对称和非对称加密算法的各自优点实现了一个比较完善的密码系统

- DOS/DDOS是一种典型的网络攻击形式,主要破坏信息安全的(可用性)、清洗服务器的基本步骤(流量检测、流量牵引与清洗、流量回注)

- NMAP既网络地图,通过Nmap可以检测网络上主机的开放端所对应的米问你。口号、主机的操作系统类型以及提供的网络服务;;;;;Nessus早期是免费的、开源的远程安全扫描器,可运行在Linux操作系统的密文所对应的明文。支持多线程和插件;;;;;SuperScan是一款具有TCP connect端口扫描、Ping和域名解析等功能的工具,能较容易地对指定范围内的IP地址进行Ping和端口扫描

- ECB直接利用分组密码对明文的各分组进行加密

- DES是一种分组密码。明文,密文和密钥的分组长度都是64位

- 整数a、b关于模n是同余的充分必要条件是n整除|b-a|,记为n|b-a

- S盒变换是一种压缩替换,通过S盒将48位输入变为32位输入,共有8个S盒,并行作用。每个S盒有6个输入,4个输出,是非线性压缩变换

- 在AES标准规范中,分组长度只能是128位,密钥的长度可以使用128位、192位或者256位。密钥的长度不同,推荐加密轮数也不同,比如AES-128也就是密钥的长度为128位,加密轮数为10轮,AES-192位12轮,AES-256为14轮

- TDEA算法的工作机制就是使用DES对明文进行“加密->解密->加密”操作,既对DES加密后的密文进行解密再加密,而解密则相反

- 私钥密码体制的缺陷可归结为三点:密钥分配问题、密钥管理问题以及无法认证源,私钥密码体制的特点是处理速度快,适用于大量的数据加密处理。公钥密码体制的优点包括:密钥分发方便、密钥保管量少,支持数字签名

- NIST规定候选算法必须满足:密码必须是没有密级的,决不能像商业秘密那样来保护它、算法的全部描述必须公开纰漏、密码必须可以在世界范围内免费使用、密码系统支持至少128比特长的分组、密码支持的密钥长度至少为128、192和256比特。参与AES的候选算法中,Rijindael提供了安全性、软件和硬件性能、低内存需求以及灵活性的最好的组合,因此NST确定选择Rijindael为AES

- 数字证书基本信息域包含:版本号、序列号、签名算法、颁发者、有效日期、主体、主体公钥信息、颁发者唯一标识符、主体唯一标识符、、扩展项

- CA提供数字证书的申请、审核、签发、查询、发布以及整数吊销等生命周期的管理服务。RA是证书登记权威机构,辅助CA完成绝大部分的证书处理功能

- 单向性:对任何给定的hash函数值h,找到满足H(x)=h的x在计算上是不可行的

- SHA-1输入为长度小于264位的报文,输出为160位的报文摘要,该算法对输入按512位进行分组,并以分组为单位进行处理

- 国产密码算法(国密算法)是指国家密码局认定的国产商用密码算法,目前主流使用的国密算法有SM2椭圆曲线公钥密码算法、SM3杂凑算法、SM4分组密码算法。MD5也是杂凑算法

- MD5算法消息分组长度为512比特,生成128比特的摘要。SHA采用512比特的分组长度,产生160比特的摘要

- PKI提供的核心服务包括了真实性、完整性、保密性、不可否认性等信息安全的要求

- PKI技术的典型应用包含安全电子邮件、安全Web服务、VPN应用

- 加解密顺序:括号内的先处理

- 普遍认为,160位长的椭圆曲线密码的安全性相当于1024位RSA密码

- 数字签名要预先使用单向Hash函数进行处理的原因是缩小签名密文的长度,加快数字签名和验证签名的运算速度

- CA认证中心负责证书的颁发和管理、并依靠证书证明一个用户的身份

- SET中采用的公钥加密算法是RSA的公钥密码体制,私钥加密算法采用的是DES数据加密标准,消息首先以56位DES密钥加密,然后装入使用1024位RSA公钥加密的数字信封在通信双方传输

- RSA算法是基于大整数因子分解的困难性而提出的

- CA提供数字证书的申请、审核、签发、查询、发布以及证书吊销等生命周期的管理服务。数字证书中包含了版本号、序列号、签名算法、颁发者、有效日期、主体、主体公钥信息、颁发者唯一标识符、主体唯一标识符、扩展项等。每个数字证书的序列号都是唯一的。数字证书通过CA的私钥进行了签名,其真伪及有效性可以通过CA的公钥来验证

- 完善的签名是唯一的

- 完善的签名应满足:签名者事后不能抵赖自己的签名、任何其他人不能伪造签名、如果当事的双方关于签名的真伪发生争执,能够在公正的仲裁者面前通过验证签名来确认其真伪

- 参数字签名(Digital Signature)技术是不对称加密算法的典型应用:数据源发送方使用自己的私钥对数据校验和(或)其他与数据内容有关的变量进行加密处理,完成对数据的合法“签名”,数据接收方则利用对方的公钥来解读收到的“数字签名”,并将解读结果用于对数据完整性的检验,以确认签名的合法性。数字签名主要的功能是保证信息传输的完整性、发送者的身份认证、防止交易中的抵赖发生。

- 数字签名至少满足非否认(明确信息来源)、真实性(可以验证签名、无法伪造)、可鉴别性(抗抵赖性)这三个条件

- 经验表明身体特征(指纹、掌纹、视网膜、虹膜、人体气味、脸型、手的血管和DNA等)和行为特征(签名、语音。行走步态等)可以对人进行唯一标识,可以用于身份识别

- Kerberos系统使用一次性密钥和时间戳来防止重放攻击

- 用户使用明文,向认证服务器AS验证身份。认证成功后,用户和TGS联系。然后TGS获得会话密钥

- 负责证书发放的是CA(证书机构),证书到期或废弃后将其放入CRL(证书撤销列表)

- 最常用的认证方式是基于账户名/口令认证

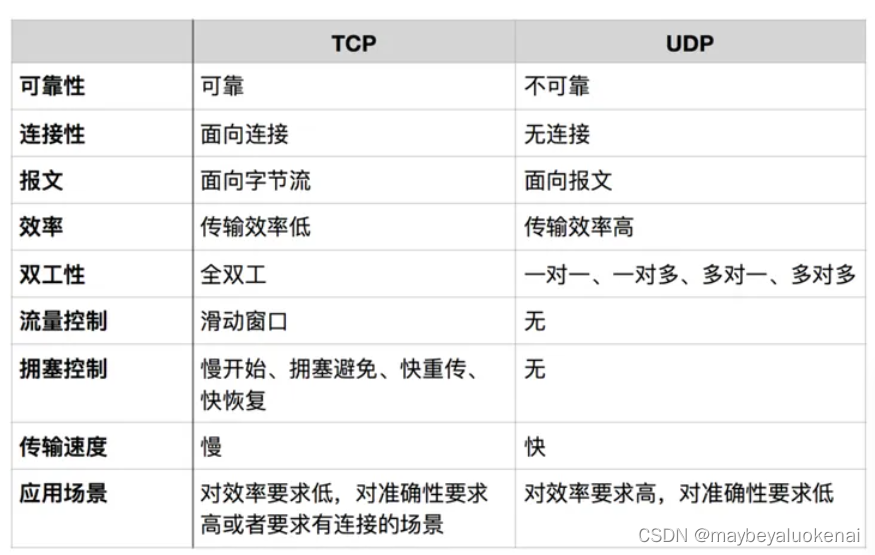

- RADIUS使用UDP作为其传输协议

- Kerberos仅仅依赖于对称加密体制

- Kerberos方式下,用户、认证中心、服务提供服务器三者间的通信,都采用AES加密算法进行加密

- 身份鉴别:身份鉴别是授权控制的基础、身份鉴别提供双向的认证、身份鉴别一般采用基于对称密钥加密或公开密钥加密的方法、数字签名机制是实现身份鉴别的重要机制

- Kerberos系统设计四个基本实体:Kerberos客户机,用户用来访问服务器设备;;AS(认证服务器),识别用户身份并提供TGS会话密钥;;TGS(票据发放服务器),为申请服务的用户授予票据(Ticket);;应用服务器:为用户提供服务的设备或系统、其中,通常将AS和TGS统称为KDC。票据(Ticket)是用于安全的传递用户身份所需要的信息的集合,主要包括客户方Principal、目的服务方Principal、客户方IP地址、时间戳(分发该Ticket的时间)、Ticket的生存期,以及会话密钥等内容

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.rhkb.cn/news/341284.html

如若内容造成侵权/违法违规/事实不符,请联系长河编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!