TCP(Transmission Control Protocol)是互联网协议族中的重要组成部分,用于在不可靠的网络上提供可靠的数据传输服务。然而,TCP协议的一些特性也使其成为攻击者的目标,尤其是DDoS(Distributed Denial of Service)攻击中的SYN Flood、ACK Flood等。本文将深入解析TCP攻击的原理,并提供有效的防御策略。

一、TCP攻击原理

TCP连接建立采用三次握手过程,具体如下:

-

客户端向服务器发送SYN包

客户端发起连接,向服务器发送一个SYN包(同步序列编号包),其中包含客户端的初始序列号。 -

服务器回应SYN+ACK包

服务器收到SYN包后,发送一个SYN+ACK包作为应答,同时包含自己的初始序列号。 -

客户端发送ACK包确认连接

客户端接收到SYN+ACK包后,再发送一个ACK包给服务器,确认连接建立。

攻击原理

-

SYN Flood

攻击者发送大量的伪造源IP地址的SYN包给服务器,服务器会为每一个SYN包分配资源等待接收ACK包。由于ACK包永远不会到达(因为源IP是伪造的),服务器的资源逐渐耗尽,导致合法用户的连接请求无法被处理。 -

ACK Flood

在已经建立的TCP连接中,攻击者发送大量伪造的ACK包,使得服务器消耗大量资源去处理这些无效的ACK包,从而影响正常通信。

二、防御策略

面对TCP攻击,可以采取以下几种策略进行防御:

-

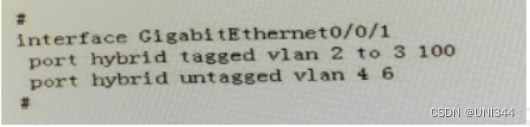

防火墙与网络设备配置

利用防火墙或路由器的访问控制列表(ACL)来过滤掉可疑的流量。例如,在Cisco IOS中设置ACL规则:access-list 100 deny tcp any host 192.168.1.1 eq 80这条规则将阻止任何对192.168.1.1的HTTP(端口80)的TCP连接尝试。

-

SYN Cookie

当服务器接收到SYN包时,不是立即分配资源,而是返回一个特殊的SYN+ACK包,这个包包含了一个“cookie”,由服务器根据当前时间和其他信息计算得出。客户端收到后,将其包含在ACK包中发回。如果服务器能够解码这个“cookie”,则认为这个连接是合法的,从而建立连接。这样即使有大量SYN包,也不会立即耗尽服务器资源。 -

深度包检测(DPI)

使用DPI技术分析网络流量,识别并阻止恶意流量。这通常在防火墙或专用的安全设备上实现。 -

负载均衡与冗余设计

分布式系统可以使用负载均衡器将请求分散到多个服务器,从而降低单个服务器的压力。同时,冗余设计确保在部分节点失效时,其他节点仍能继续提供服务。 -

使用DDoS防护服务

许多云服务提供商提供DDoS防护服务,如AWS Shield、Cloudflare,群联AI云防护等,它们可以在源头就过滤掉大部分恶意流量,减轻服务器压力。 -

IP信誉系统

建立IP信誉系统,对经常发起可疑请求的IP进行标记,限制其访问频率或完全屏蔽。

三、总结

TCP攻击利用了协议设计上的特点,通过大量消耗目标系统的资源来达到拒绝服务的目的。通过合理的网络配置、先进的检测技术以及分布式架构的设计,可以有效抵御此类攻击,保障网络服务的稳定性和安全性。在实践中,应结合多种策略,形成多层次的防御体系,以应对日益复杂的网络安全威胁。