文件包含的概念

在各种开发语言中都提供了内置的文件包含函数,可以使得开发人员在一个代码文件中直接包含(引入)另外一个代码文件。

由于文件包含可以达到复用和方便修改的目的,在代码设计中常常使用。

大多数情况下,文件包含函数中包含的代码文件是固定的。

文件包含漏洞原理

如果文件包含的代码文件被设计为一个变量,且这个变量可以由前端用户设置,这种情况下,如果没有做足够的安全过滤设置,则可能会引发文件包含漏洞。 攻击者设置一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。

根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.本地文件包含漏洞

仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击者更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2.远程文件包含漏洞

能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码。因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,即使必须这么做,也一定要做严格的白名单策略进行过滤。

php文件包含函数:

include(),include_once()

require(),require_once()

include 引入文件错误,会给出警告,并继续执行剩余的代码。

require 引入文件错误,会给出错误,终止程序的运行。

once表示重复包含时,只加载一次。

下面我们使用函数,了解其功能,在www文件夹下创建inclusion文件夹,在该文件夹下创建一个引用文件,hello.php代码如下,

<?php

header("content-type:text/html;charset=utf-8");

echo "hello 世界!<br>";

?>先演示用include函数来包含文件,代码如下

<?php

include("hello.php");

//include "hello.php";

//这是一个不存在的文件,发现执行了,不影响hello include的输出

//include("notexists.php");

echo "hello include"

?>require函数的代码

<?php

// require("hello.php");

//和上面的include函数形成对比,后面的代码不会执行

require("notexists.php");

echo "hello require"

?>有once的函数有什么不一样了呢,创建once.php

<?php

// include("hello.php");

// include("hello.php");

include_once("hello.php");

include_once("hello.php");

echo "hello include<br>";

// require("hello.php");

// require("hello.php");

require_once("hello.php");

require_once("hello.php");

echo "hello require<br>";

//发现加上once只会执行一次

?>下面我们进入pikachu靶场进行练习,首先我们先去改一个配置文件,找到php.ini

将远程文件包含开启,allow_url_include = On

本地文件包含(local)

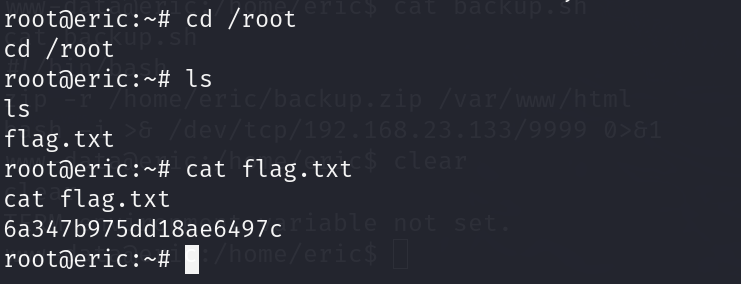

我们昨天有一个mu.php的文件,将他放到www目录下,这个文件可以通过文件上传的方式给存进去,由于我们是手动放的,所以我们是知道他的路径的。来到靶场,随便选一个,同时看到地址栏中的信息,引用了文件,我们将传入的参数改了

![]()

当我们的参数修改了,不断地去访问本地的上一层目录,就可以看到?filename=../../../../mu.php,成功执行

这是一个相对路径,当然我们也可以使用绝对路径,但是在pikachu靶场中不能使用,为什么呢,我们看看源代码,这里是有一定的过滤的include的里又使用了一次,就使的有了前置目录,就不可以使用绝对路径

远程文件包含(remote)

?filename=http://127.0.0.1/mu.php

这里的参数就是要输入一个地址,有人就会说了,这不是本地的吗,当然我们可以去开启一个虚拟机,去访问虚拟机里的文件信息(前提是能ping通),这种远程的文件包含危害性就更大了。

怎么去防御呢,做白名单,将我们所需要的文件,全部列出来。

今天的学习就到这里了,在假期中大家也要做到,勤于学习,勤于复习,勤于实践,勤于创新。

![[upload]-[GXYCTF2019]BabyUpload1-笔记](https://i-blog.csdnimg.cn/direct/7fb53f7dc67a44a495ebff43d6488819.png)