本文仅作为学习参考使用,本文作者对任何使用本文进行渗透攻击破坏不负任何责任。

前言:

本文依靠phpstudy以及dvwa靶场进行操作,具体搭建流程参考:xss漏洞(二,xss靶场搭建以及简单利用)

前篇文章:

csrf漏洞(一)

csrf漏洞(二)

前言:

若长时间未登录DVWA,无法正常登录。此时可直接访问

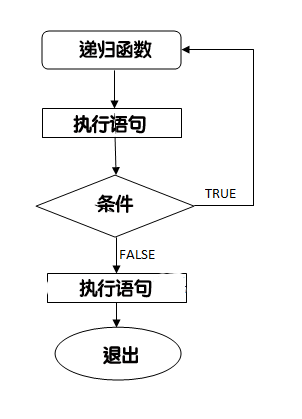

一,环境设置。

在DVWA Security页面内,将其选择为High(高级),并点击Submit保存设置。

二,用户进行修改密码的操作。

将密码改为12345,并点击change,启动抓包软件。

将密码改为12345,并点击change,启动抓包软件。

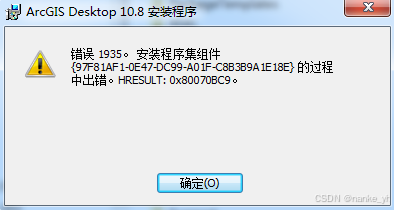

可以看到,此处与Medium(中等)相比,多了token验证,此处需要绕过token。

可以看到,此处与Medium(中等)相比,多了token验证,此处需要绕过token。

三,攻击。

1,模块选择。

右键目标url,点击:发送到intruder,将其发送到攻击模块。

右键目标url,点击:发送到intruder,将其发送到攻击模块。

2,攻击类型。

攻击模式选择Pitchfork(交叉),把密码,再次确认的密码以及token分别在选中后,点击添加payload位置。

攻击模式选择Pitchfork(交叉),把密码,再次确认的密码以及token分别在选中后,点击添加payload位置。

3,token以及重定向。

点击设置,勾选从相应包中提取以下项目,点击添加,会出现以下页面:

选中token值,复制后点击确认。

重定向选择总是。

4,线程选择。

在资源池内,选择新建;最大并发请求数设置为1(单线程);请求间隔固定为200.

5,payload。

在payload选项内,payload集选择为1,payload集合选择为简单列表,输入新的密码,点击添加(此处因需要再次输入密码以确认,需要添加两次)。

第三个设置为递归提取,将刚才复制的token值粘贴到首次请求payload中,并勾选检测到重复payload时停止。

6,攻击开始。

点击开始攻击,进行攻击。

渗透成功。

渗透成功。

测试:

攻击成功。

![[数据集][目标检测]锤子检测数据集VOC+YOLO格式1510张1类别](https://i-blog.csdnimg.cn/direct/0d48ffcdaba04e6387167598c6956b52.png)