Java集合大体上可以分为俩类,一类是单列集合(Collection),另一类是双列集合(Map)。

其中单列集合还包括俩种集合,一类是List,另一类是Set。

在Java中对于这些位级比较高的都会封装为接口。利于不同的实现。

其中List的实现类可分为Vector、ArrayList、LinkedList,他们分别是线程安全的,非线程安全、非线程安全。

还有Set接口的一些实现类,由于ArrayList和LinkedList面试中问的比较多,所以在单列集合中我们这里主要讲解的也是这俩个。

而在双列集合中,我们最需要注意的就是HashMap结构,也是面试中问的高频考点。

接下来我们重点讲解单列集合ArrayList、LinkedList以及双列集合HashMap。

ArrayList

ArrayList的底层实现原理是什么?

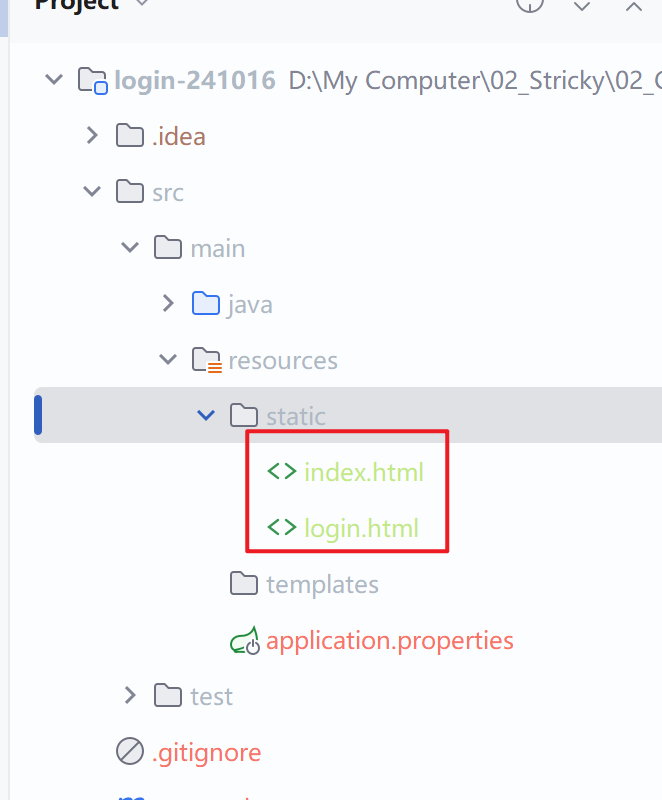

在回答这个问题之前我们首先肯定是找到ArrayList的源码进行查看。

分析ArrayList源码主要从三个方面去翻阅:成员变量,构造函数,关键方法。

以下源码都来源于jdk1.8。

成员变量

DEFAULT_CAPACITY = 10; 默认初始的容量(CAPACITY)

EMPTY_ELEMENTDATA = {}; 用于空实例的共享空数组实例

DEFAULTCAPACITY_EMPTY_ELEMENTDATA = {};用于默认大小的空实例的共享空数组实例

Object[] elementData; 存储元素的数组缓冲区

int size; ArrayList的大小(它包含的元素数量)

构造方法

- 第一个构造是带初始化容量的构造函数,可以按照指定的容量初始化数组

- 第二个是无参构造函数,默认创建一个空集合

将collection对象转换成数组,然后将数组的地址的赋给elementData。

由此可见ArrayList底层的数据结构其实是数组。

了解后基本的成员变量和构造方法后,我们来看看具体ArrayList怎么添加数据的。

添加数据的流程

结论:

- 底层数据结构

ArrayList底层是用动态的数组实现的

- 初始容量

ArrayList初始容量为0,当第一次添加数据的时候才会初始化容量为10

- 扩容逻辑

ArrayList在进行扩容的时候是原来容量的1.5倍,每次扩容都需要拷贝数组

-

添加逻辑

-

- 确保数组已使用长度(size)加1之后足够存下下一个数据

- 计算数组的容量,如果当前数组已使用长度+1后的大于当前的数组长度,则调用grow方法扩容(原来的1.5倍)

- 确保新增的数据有地方存储之后,则将新元素添加到位于size的位置上。

- 返回添加成功布尔值。

ArrayList list = new ArratList(10)中的list扩容几次?

在看到这个题,我们首先就要看看ArrayList的构造函数。

该语句只是声明和实例了一个 ArrayList,指定了容量为 10,调用了ArrayList的一个有参构造方法,直接将数组容量指定为了10,并未扩容。

如何实现数组与List之间的转换

在这里我们需要看俩个方法。

- 数组转List ,使用JDK中java.util.Arrays工具类的asList方法

- List转数组,使用List的toArray方法。无参toArray方法返回 Object数组,传入初始化长度的数组对象,返回该对象数组

但是此时如果面试官再问:

1,用Arrays.asList转List后,如果修改了数组内容,list受影响吗

2,List用toArray转数组后,如果修改了List内容,数组受影响吗

1,用Arrays.asList转List后,如果修改了数组内容,list受影响吗

Arrays.asList转换list之后,如果修改了数组的内容,list会受影响,因为它的底层使用的Arrays类中的一个内部类ArrayList,这个类底层其实也创建了数组,但是把这个数组指向了原数组的地址,然后将该数组包装成了一个集合,最终指向的都是同一个内存地址。

2,List用toArray转数组后,如果修改了List内容,数组受影响吗

list用了toArray转数组后,如果修改了list内容,数组不会影响,当调用了toArray以后,在底层是它是进行了数组的拷贝,在计算机底层就新建了一块地址,跟原来的集合就没啥关系了,所以即使list修改了以后,数组也不受影响。

LinkedList

在讲解LinkedList之前,带大家回顾一下链表的相关知识,因为LinkedList的底层数据结构就是链表。

单向链表

- 链表中的每一个元素称之为结点(Node)

- 物理存储单元上,非连续、非顺序的存储结构

- 单向链表:每个结点包括两个部分:一个是存储数据元素的数据域,另一个是存储下一个结点地址的指针域。记录下个结点地址的指针叫作后继指针 next

代码实现参考:

链表中的某个节点为B,B的下一个节点为C 表示: B.next==C

单向链表时间复杂度分析

(1)查询操作

- 只有在查询头节点的时候不需要遍历链表,时间复杂度是O(1)

- 查询其他结点需要遍历链表,时间复杂度是O(n)

(2)插入和删除操作

- 只有在添加和删除头节点的时候不需要遍历链表,时间复杂度是O(1)

- 添加或删除其他结点需要遍历链表找到对应节点后,才能完成新增或删除节点,时间复杂度是O(n)

双向链表

而双向链表,顾名思义,它支持两个方向

- 每个结点不止有一个后继指针 next 指向后面的结点

- 有一个前驱指针 prev 指向前面的结点

参考代码

对比单链表:

- 双向链表需要额外的两个空间来存储后继结点和前驱结点的地址

- 支持双向遍历,这样也带来了双向链表操作的灵活性

双向链表时间复杂度分析

(1)查询操作

- 查询头尾结点的时间复杂度是O(1)

- 平均的查询时间复杂度是O(n)

- 给定节点找前驱节点的时间复杂度为O(1)

(2)增删操作

- 头尾结点增删的时间复杂度为O(1)

- 其他部分结点增删的时间复杂度是 O(n)

- 给定节点增删的时间复杂度为O(1)

ArrayList与LinkedList的区别是什么?

-

底层数据结构

-

- ArrayList 是动态数组的数据结构实现

- LinkedList 是双向链表的数据结构实现

-

操作数据效率

-

- ArrayList按照下标查询的时间复杂度O(1)【内存是连续的,根据寻址公式】, LinkedList不支持下标查询

- 查找(未知索引): ArrayList需要遍历,链表也需要链表,时间复杂度都是O(n)

- 新增和删除

-

-

- ArrayList尾部插入和删除,时间复杂度是O(1);其他部分增删需要挪动数组,时间复杂度是O(n)

- LinkedList头尾节点增删时间复杂度是O(1),其他都需要遍历链表,时间复杂度是O(n)

-

-

内存空间占用

-

- ArrayList底层是数组,内存连续,节省内存

- LinkedList 是双向链表需要存储数据,和两个指针,更占用内存

-

线程安全

-

- ArrayList和LinkedList都不是线程安全的

- 如果需要保证线程安全,有两种方案:

-

-

- 在方法内使用,局部变量则是线程安全的

- 使用线程安全的ArrayList和LinkedList,比如用Collections.synchronizedList()进行包装,其实底层就是用synchronized锁住。

-

HashMap

在讲解HashMap之前我们务必要讲解二叉树和散列表(Hash表)的知识。

二叉树

二叉树概述

二叉树,顾名思义,每个节点最多有两个“叉”,也就是两个子节点,分别是左子节点和右子节点。不过,二叉树并不要求每个节点都有两个子节点,有的节点只有左子节点,有的节点只有右子节点。

二叉树每个节点的左子树和右子树也分别满足二叉树的定义。

Java中有两个方式实现二叉树:数组存储,链式存储。

基于链式存储的树的节点可定义如下:

二叉搜索树

在二叉树中,比较常见的二叉树有:

- 满二叉树

- 完全二叉树

- 二叉搜索树

- 红黑树

我们重点讲解二叉搜索树和红黑树

(1)二叉搜索树概述

二叉搜索树(Binary Search Tree,BST)又名二叉查找树,有序二叉树或者排序二叉树,是二叉树中比较常用的一种类型

二叉查找树要求,在树中的任意一个节点,其左子树中的每个节点的值,都要小于这个节点的值,而右子树节点的值都大于这个节点的值

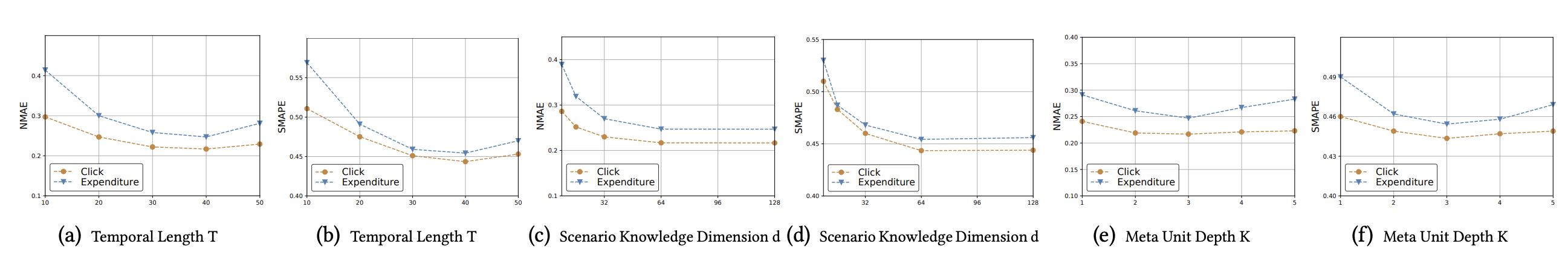

(2)二叉搜索树-时间复杂度分析

实际上由于二叉查找树的形态各异,时间复杂度也不尽相同,我画了几棵树我们来看一下插入,查找,删除的时间复杂度

插入,查找,删除的时间复杂度O(logn)

极端情况下二叉搜索的时间复杂度

对于图中这种情况属于最坏的情况,二叉查找树已经退化成了链表,左右子树极度不平衡,此时查找的时间复杂度肯定是O(n)。

红黑树

(1)概述

红黑树(Red Black Tree):也是一种自平衡的二叉搜索树(BST),之前叫做平衡二叉B树(Symmetric Binary B-Tree)

(2)红黑树的特质

性质1:节点要么是红色,要么是黑色

性质2:根节点是黑色

性质3:叶子节点都是黑色的空节点

性质4:红黑树中红色节点的子节点都是黑色

性质5:从任一节点到叶子节点的所有路径都包含相同数目的黑色节点

在添加或删除节点的时候,如果不符合这些性质会发生旋转,以达到所有的性质,保证红黑树的平衡

(3)红黑树的复杂度

-

查找:

-

- 红黑树也是一棵BST(二叉搜索树)树,查找操作的时间复杂度为:O(log n)

-

添加:

-

- 添加先要从根节点开始找到元素添加的位置,时间复杂度O(log n)

- 添加完成后涉及到复杂度为O(1)的旋转调整操作

- 故整体复杂度为:O(log n)

-

删除:

-

- 首先从根节点开始找到被删除元素的位置,时间复杂度O(log n)

- 删除完成后涉及到复杂度为O(1)的旋转调整操作

- 故整体复杂度为:O(log n)

散列表

在HashMap中的最重要的一个数据结构就是散列表,在散列表中又使用到了红黑树和链表

散列表(Hash Table)概述

散列表(Hash Table)又名哈希表/Hash表,是根据键(Key)直接访问在内存存储位置值(Value)的数据结构,它是由数组演化而来的,利用了数组支持按照下标进行随机访问数据的特性

举个例子:

假设有100个人参加马拉松,编号是1-100,如果要编程实现根据选手的编号迅速找到选手信息?

可以把选手信息存入数组中,选手编号就是数组的下标,数组的元素就是选手的信息。

当我们查询选手信息的时候,只需要根据选手的编号到数组中查询对应的元素就可以快速找到选手的信息,如下图:

现在需求升级了:

假设有100个人参加马拉松,不采用1-100的自然数对选手进行编号,编号有一定的规则比如:2023ZHBJ001,其中2023代表年份,ZH代表中国,BJ代表北京,001代表原来的编号,那此时的编号2023ZHBJ001不能直接作为数组的下标,此时应该如何实现呢?

我们目前是把选手的信息存入到数组中,不过选手的编号不能直接作为数组的下标,不过,可以把选手的选号进行转换,转换为数值就可以继续作为数组的下标了?

转换可以使用散列函数进行转换

散列函数和散列冲突

将键(key)映射为数组下标的函数叫做散列函数。可以表示为:hashValue = hash(key)

散列函数的基本要求:

- 散列函数计算得到的散列值必须是大于等于0的正整数,因为hashValue需要作为数组的下标。

- 如果key1==key2,那么经过hash后得到的哈希值也必相同即:hash(key1) == hash(key2)

- 如果key1 != key2,那么经过hash后得到的哈希值也必不相同即:hash(key1) != hash(key2)

实际的情况下想找一个散列函数能够做到对于不同的key计算得到的散列值都不同几乎是不可能的,即便像著名的MD5,SHA等哈希算法也无法避免这一情况,这就是散列冲突(或者哈希冲突,哈希碰撞,就是指多个key映射到同一个数组下标位置)

散列冲突-链表法(拉链)

在散列表中,数组的每个下标位置我们可以称之为桶(bucket)或者槽(slot),每个桶(槽)会对应一条链表,所有散列值相同的元素我们都放到相同槽位对应的链表中。

简单就是,如果有多个key最终的hash值是一样的,就会存入数组的同一个下标中,下标中挂一个链表存入多个数据

时间复杂度-散列表

1,插入操作,通过散列函数计算出对应的散列槽位,将其插入到对应链表中即可,插入的时间复杂度是 O(1)

通过计算就可以找到元素

2,当查找、删除一个元素时,我们同样通过散列函数计算出对应的槽,然后遍历链表查找或者删除

- 平均情况下基于链表法解决冲突时查询的时间复杂度是O(1)

- 散列表可能会退化为链表,查询的时间复杂度就从 O(1) 退化为 O(n)

- 将链表法中的链表改造为其他高效的动态数据结构,比如红黑树,查询的时间复杂度是 O(logn)

将链表法中的链表改造红黑树还有一个非常重要的原因,可以防止DDos攻击

DDos 攻击:

分布式拒绝服务攻击(英文意思是Distributed Denial of Service,简称DDoS)

指处于不同位置的多个攻击者同时向一个或数个目标发动攻击,或者一个攻击者控制了位于不同位置的多台机器并利用这些机器对受害者同时实施攻击。由于攻击的发出点是分布在不同地方的,这类攻击称为分布式拒绝服务攻击,其中的攻击者可以有多个

讲讲HashMap的底层实现原理?

HashMap的数据结构: 底层使用hash表数据结构,即数组和链表或红黑树

- 当我们往HashMap中put元素时,利用key的hashCode重新hash计算出当前对象的元素在数组中的下标

- 存储时,如果出现hash值相同的key,此时有两种情况。

a. 如果key相同,则覆盖原始值;

b. 如果key不同(出现冲突),则将当前的key-value放入链表或红黑树中

- 获取时,直接找到hash值对应的下标,在进一步判断key是否相同,从而找到对应值。

面试官追问:HashMap的jdk1.7和jdk1.8有什么区别

- JDK1.8之前采用的是拉链法。拉链法:将链表和数组相结合。也就是说创建一个链表数组,数组中每一格就是一个链表。若遇到哈希冲突,则将冲突的值加到链表中即可。

- jdk1.8在解决哈希冲突时有了较大的变化,当链表长度大于阈值(默认为8) 时并且数组长度达到64时,将链表转化为红黑树,以减少搜索时间。扩容 resize( ) 时,红黑树拆分成的树的结点数小于等于临界值6个,则退化成链表

面试题-HashMap的put方法的具体流程

hashMap常见属性

源码分析

- HashMap是懒惰加载,在创建对象时并没有初始化数组

- 在无参的构造函数中,设置了默认的加载因子是0.75

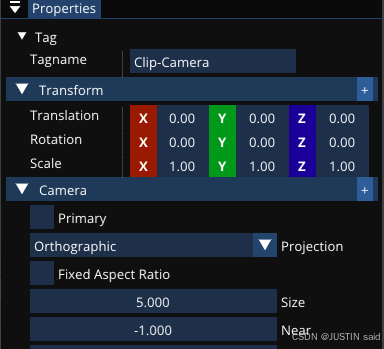

添加数据流程图

具体的源码:

public V put(K key, V value) {return putVal(hash(key), key, value, false, true);

}final V putVal(int hash, K key, V value, boolean onlyIfAbsent,boolean evict) {Node<K,V>[] tab; Node<K,V> p; int n, i;//判断数组是否未初始化if ((tab = table) == null || (n = tab.length) == 0)//如果未初始化,调用resize方法 进行初始化n = (tab = resize()).length;//通过 & 运算求出该数据(key)的数组下标并判断该下标位置是否有数据if ((p = tab[i = (n - 1) & hash]) == null)//如果没有,直接将数据放在该下标位置tab[i] = newNode(hash, key, value, null);//该数组下标有数据的情况else {Node<K,V> e; K k;//判断该位置数据的key和新来的数据是否一样if (p.hash == hash &&((k = p.key) == key || (key != null && key.equals(k))))//如果一样,证明为修改操作,该节点的数据赋值给e,后边会用到e = p;//判断是不是红黑树else if (p instanceof TreeNode)//如果是红黑树的话,进行红黑树的操作e = ((TreeNode<K,V>)p).putTreeVal(this, tab, hash, key, value);//新数据和当前数组既不相同,也不是红黑树节点,证明是链表else {//遍历链表for (int binCount = 0; ; ++binCount) {//判断next节点,如果为空的话,证明遍历到链表尾部了if ((e = p.next) == null) {//把新值放入链表尾部p.next = newNode(hash, key, value, null);//因为新插入了一条数据,所以判断链表长度是不是大于等于8if (binCount >= TREEIFY_THRESHOLD - 1) // -1 for 1st//如果是,进行转换红黑树操作treeifyBin(tab, hash);break;}//判断链表当中有数据相同的值,如果一样,证明为修改操作if (e.hash == hash &&((k = e.key) == key || (key != null && key.equals(k))))break;//把下一个节点赋值为当前节点p = e;}}//判断e是否为空(e值为修改操作存放原数据的变量)if (e != null) { // existing mapping for key//不为空的话证明是修改操作,取出老值V oldValue = e.value;//一定会执行 onlyIfAbsent传进来的是falseif (!onlyIfAbsent || oldValue == null)//将新值赋值当前节点e.value = value;afterNodeAccess(e);//返回老值return oldValue;}}//计数器,计算当前节点的修改次数++modCount;//当前数组中的数据数量如果大于扩容阈值if (++size > threshold)//进行扩容操作resize();//空方法afterNodeInsertion(evict);//添加操作时 返回空值return null;

}

- 判断键值对数组table是否为空或为null,否则执行resize()进行扩容(初始化)

- 根据键值key计算hash值得到数组索引

- 判断table[i]==null,条件成立,直接新建节点添加

- 如果table[i]==null ,不成立

- 4.1 判断table[i]的首个元素是否和key一样,如果相同直接覆盖value

- 4.2 判断table[i] 是否为treeNode,即table[i] 是否是红黑树,如果是红黑树,则直接在树中插入键值对

- 4.3 遍历table[i],链表的尾部插入数据,然后判断链表长度是否大于8,大于8的话把链表转换为红黑树,在红黑树中执行插入操 作,遍历过程中若发现key已经存在直接覆盖value

- 插入成功后,判断实际存在的键值对数量size是否超多了最大容量threshold(数组长度*0.75),如果超过,进行扩容。

面试题-讲一讲HashMap的扩容机制

扩容的流程:

源码:

//扩容、初始化数组

final Node<K,V>[] resize() {Node<K,V>[] oldTab = table;//如果当前数组为null的时候,把oldCap老数组容量设置为0int oldCap = (oldTab == null) ? 0 : oldTab.length;//老的扩容阈值int oldThr = threshold;int newCap, newThr = 0;//判断数组容量是否大于0,大于0说明数组已经初始化if (oldCap > 0) {//判断当前数组长度是否大于最大数组长度if (oldCap >= MAXIMUM_CAPACITY) {//如果是,将扩容阈值直接设置为int类型的最大数值并直接返回threshold = Integer.MAX_VALUE;return oldTab;}//如果在最大长度范围内,则需要扩容 OldCap << 1等价于oldCap2//运算过后判断是不是最大值并且oldCap需要大于16else if ((newCap = oldCap << 1) < MAXIMUM_CAPACITY &&oldCap >= DEFAULT_INITIAL_CAPACITY)

* newThr = oldThr << 1; // double threshold 等价于oldThr*2}//如果oldCap<0,但是已经初始化了,像把元素删除完之后的情况,那么它的临界值肯定还存在, 如果是首次初始化,它的临界值则为0else if (oldThr > 0) // initial capacity was placed in thresholdnewCap = oldThr;//数组未初始化的情况,将阈值和扩容因子都设置为默认值else { // zero initial threshold signifies using defaultsnewCap = DEFAULT_INITIAL_CAPACITY;newThr = (int)(DEFAULT_LOAD_FACTOR * DEFAULT_INITIAL_CAPACITY);}//初始化容量小于16的时候,扩容阈值是没有赋值的if (newThr == 0) {//创建阈值float ft = (float)newCap * loadFactor;//判断新容量和新阈值是否大于最大容量newThr = (newCap < MAXIMUM_CAPACITY && ft < (float)MAXIMUM_CAPACITY ?(int)ft : Integer.MAX_VALUE);}//计算出来的阈值赋值threshold = newThr;@SuppressWarnings({"rawtypes","unchecked"})//根据上边计算得出的容量 创建新的数组 Node<K,V>[] newTab = (Node<K,V>[])new Node[newCap];//赋值table = newTab;//扩容操作,判断不为空证明不是初始化数组if (oldTab != null) {//遍历数组for (int j = 0; j < oldCap; ++j) {Node<K,V> e;//判断当前下标为j的数组如果不为空的话赋值个e,进行下一步操作if ((e = oldTab[j]) != null) {//将数组位置置空oldTab[j] = null;//判断是否有下个节点if (e.next == null)//如果没有,就重新计算在新数组中的下标并放进去newTab[e.hash & (newCap - 1)] = e;//有下个节点的情况,并且判断是否已经树化else if (e instanceof TreeNode)//进行红黑树的操作((TreeNode<K,V>)e).split(this, newTab, j, oldCap);//有下个节点的情况,并且没有树化(链表形式)else {//比如老数组容量是16,那下标就为0-15//扩容操作*2,容量就变为32,下标为0-31//低位:0-15,高位16-31//定义了四个变量// 低位头 低位尾Node<K,V> loHead = null, loTail = null;// 高位头 高位尾Node<K,V> hiHead = null, hiTail = null;//下个节点Node<K,V> next;//循环遍历do {//取出next节点next = e.next;//通过 与操作 计算得出结果为0if ((e.hash & oldCap) == 0) {//如果低位尾为null,证明当前数组位置为空,没有任何数据if (loTail == null)//将e值放入低位头loHead = e;//低位尾不为null,证明已经有数据了else//将数据放入next节点loTail.next = e;//记录低位尾数据loTail = e;}//通过 与操作 计算得出结果不为0else {//如果高位尾为null,证明当前数组位置为空,没有任何数据if (hiTail == null)//将e值放入高位头hiHead = e;//高位尾不为null,证明已经有数据了else//将数据放入next节点hiTail.next = e;//记录高位尾数据hiTail = e;}}//如果e不为空,证明没有到链表尾部,继续执行循环while ((e = next) != null);//低位尾如果记录的有数据,是链表if (loTail != null) {//将下一个元素置空loTail.next = null;//将低位头放入新数组的原下标位置newTab[j] = loHead;}//高位尾如果记录的有数据,是链表if (hiTail != null) {//将下一个元素置空hiTail.next = null;//将高位头放入新数组的(原下标+原数组容量)位置newTab[j + oldCap] = hiHead;}}}}}//返回新的数组对象return newTab;}

-

在添加元素或初始化的时候需要调用resize方法进行扩容,第一次添加数据初始化数组长度为16,以后每次每次扩容都是达到了扩容阈值(数组长度 * 0.75)

-

每次扩容的时候,都是扩容之前容量的2倍;

-

扩容之后,会新创建一个数组,需要把老数组中的数据挪动到新的数组中

-

- 没有hash冲突的节点,则直接使用 e.hash & (newCap - 1) 计算新数组的索引位置

- 如果是红黑树,走红黑树的添加

- 如果是链表,则需要遍历链表,可能需要拆分链表,判断(e.hash & oldCap)是否为0,该元素的位置要么停留在原始位置,要么移动到原始位置+增加的数组大小这个位置上

面试题-hashMap的寻址算法

在putVal方法中,有一个hash(key)方法,这个方法就是来去计算key的hash值的,看下面的代码

首先获取key的hashCode值,然后右移16位 异或运算 原来的hashCode值,主要作用就是使原来的hash值更加均匀,减少hash冲突

有了hash值之后,就很方便的去计算当前key的在数组中存储的下标,看下面的代码:

(n-1)&hash : 得到数组中的索引,代替取模,性能更好,数组长度必须是2的n次幂

关于hash值的其他面试题:为何HashMap的数组长度一定是2的次幂?

- 计算索引时效率更高:如果是 2 的 n 次幂可以使用位与运算代替取模

- 扩容时重新计算索引效率更高: hash & oldCap == 0 的元素留在原来位置 ,否则新位置 = 旧位置 + oldCap

面试题-hashmap在1.7情况下的多线程死循环问题

jdk7的的数据结构是:数组+链表

在数组进行扩容的时候,因为链表是头插法,在进行数据迁移的过程中,有可能导致死循环

- 变量e指向的是需要迁移的对象

- 变量next指向的是下一个需要迁移的对象

- Jdk1.7中的链表采用的头插法

- 在数据迁移的过程中并没有新的对象产生,只是改变了对象的引用

产生死循环的过程:

线程1和线程2的变量e和next都引用了这个两个节点

线程2扩容后,由于头插法,链表顺序颠倒,但是线程1的临时变量e和next还引用了这两个节点

第一次循环

由于线程2迁移的时候,已经把B的next执行了A

第二次循环

第三次循环

参考回答:

在jdk1.7的hashmap中在数组进行扩容的时候,因为链表是头插法,在进行数据迁移的过程中,有可能导致死循环

比如说,现在有两个线程

线程一:读取到当前的hashmap数据,数据中一个链表,在准备扩容时,线程二介入

线程二:也读取hashmap,直接进行扩容。因为是头插法,链表的顺序会进行颠倒过来。比如原来的顺序是AB,扩容后的顺序是BA,线程二执行结束。

线程一:继续执行的时候就会出现死循环的问题。

线程一先将A移入新的链表,再将B插入到链头,由于另外一个线程的原因,B的next指向了A,

所以B->A->B,形成循环。

当然,JDK 8 将扩容算法做了调整,不再将元素加入链表头(而是保持与扩容前一样的顺序),尾插法,就避免了jdk7中死循环的问题。

面试题-HashSet与HashMap的区别

(1)HashSet实现了Set接口, 仅存储对象; HashMap实现了 Map接口, 存储的是键值对.

(2)HashSet底层其实是用HashMap实现存储的, HashSet封装了一系列HashMap的方法. 依靠HashMap来存储元素值,(利用hashMap的key键进行存储), 而value值默认为Object对象. 所以HashSet也不允许出现重复值, 判断标准和HashMap判断标准相同, 两个元素的hashCode相等并且通过equals()方法返回true.

面试题-HashTable与HashMap的区别

主要区别:

| 区别 | HashTable | HashMap |

|---|---|---|

| 数据结构 | 数组+链表 | 数组+链表+红黑树 |

| 是否可以为null | Key和value都不能为null | 可以为null |

| hash算法 | key的hashCode() | 二次hash |

| 扩容方式 | 当前容量翻倍 +1 | 当前容量翻倍 |

| 线程安全 | 同步(synchronized)的,线程安全 | 非线程安全 |

在实际开中不建议使用HashTable,在多线程环境下可以使用ConcurrentHashMap类