在数字化时代,随着互联网的普及和技术的飞速发展,网络安全问题变得日益严峻。Flood攻击,作为一种典型的网络攻击手段,对个人和企业的信息安全构成了重大威胁。通过深入了解Flood攻击的概念、特点、影响及解决方案,我们可以更有效地应对这类攻击,保护个人和企业的网络安全,为用户带来稳定的网络环境。

一、什么是Flood攻击?

Flood攻击,也被称为洪水攻击,是一种常见的网络攻击手段。其核心原理是利用计算机网络技术向目标机发送大量无用数据报文的网络攻击方式。这种攻击方式简单而有效,因为它可以轻易地通过自动化工具实现,并且难以防范。攻击者通过发送海量的数据包,使目标主机忙于处理这些无用的数据报文而无法提供正常服务。这种攻击方式主要利用了网络协议的安全机制或漏洞,通过耗尽目标系统的带宽、CPU或内存资源,导致系统瘫痪或服务不可用。

Flood攻击类型

Flood攻击有多种类型,包括SYN Flood、UDP Flood、ICMP Flood等,每种类型都利用了不同网络协议的特性进行攻击。

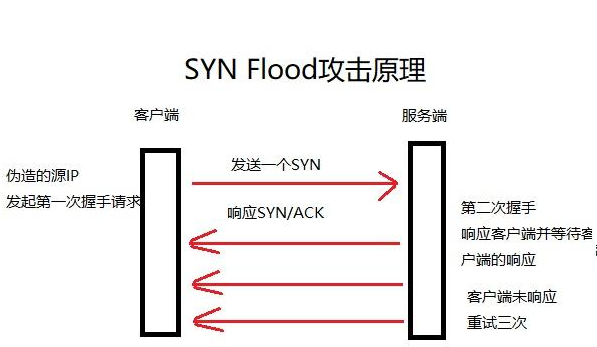

SYN Flood攻击通过发送大量的TCP SYN请求,但不完成握手过程,导致服务器资源耗尽,无法处理新的连接请求。

UDP Flood攻击则通过发送大量的UDP数据包给目标服务器,服务器必须处理这些数据包,消耗其带宽和处理能力。

ICMP Flood攻击则是通过发送大量的ICMP请求(如ping请求)给目标,服务器在回复这些请求时会消耗大量的网络和处理资源。此外,攻击者还可以发送大量的合法HTTP请求,模拟正常用户访问,消耗服务器资源和带宽。

Flood攻击的特点

1. 规模性:Flood攻击通常涉及大量的数据包或请求,这些数据包可能来自单一源头,也可能是分布式的。

2. 隐蔽性:攻击者往往利用僵尸网络等手段隐藏真实身份,使得追踪和定位变得困难。

3. 多样性:Flood攻击有多种变体,如SYN Flood、UDP Flood、ICMP Flood等,每种变体针对的系统资源不同。

4. 破坏性:此类攻击可能导致服务中断、数据丢失、系统崩溃等严重后果。

二、Flood攻击的影响

1. 服务中断:Flood攻击会导致正常用户无法访问受攻击的服务,如电子商务网站无法完成交易、金融机构无法正常处理业务等,影响用户体验。

2. 经济损失:企业可能因为服务中断而遭受直接的经济损失,同时还需要投入资金进行系统恢复和升级。

3. 数据安全风险:在攻击过程中,攻击者可能会尝试窃取或破坏数据,给企业带来数据安全风险,进一步增加网络安全风险。

三、Flood攻击的解决方案

为了应对Flood攻击,我们可以采取以下措施:

1.流量过滤规则

通过配置合理的流量过滤规则,可以识别和减弱恶意流量。这有助于保护服务器减少受Flood攻击的影响。

2.限制连接数

通过限制单个IP地址的连接频率,可以防止攻击者的大量连接对服务器造成影响。可以使用防火墙或负载均衡器来限制连接数。

3.加固网络安全

加固网络安全可以提高服务器的安全性。应定期检查操作系统和应用程序,以确保不会在服务器上遗留弱点。此外,还应使用最新的安全补丁和更新来修复已知漏洞。

4.部署专业的DDoS防护服务

专业的DDoS防护服务可以实时监测和过滤来自攻击者的流量,保护网络系统免受Flood攻击的影响。这些服务通常提供可管理的DDoS防护,自动快速地缓解网络攻击对业务造成的延迟增加、访问受限、业务中断等影响。

德迅云安全,拥有多年的网络安防经验,拥有终端安全、应用安全、DDoS防护三大安全产品系列产品。德迅云防依靠RTBH、FlowSpec、QoS策略,攻击防御平台基于电信IP网核心路由设备能力在中国电信骨干网络边缘将攻击流量进行可区分方向的丢弃、限速和其他QoS动作,提供一站式安全解决方案,解决云业务的攻击威胁、业务可用性、数据安全、合规性等问题。

可为客户提供定制化的DDoS攻击流量防护,按照防护策略自主进行DDoS攻击防护,流量压制功能的攻击流量处理能力理论上无上限。利用在云计算及大数据处理方面的行业先进能力,为各类客户提供符合国际先进安全技术标准的解决方案,提升客户网络安全监测、预警及防御能力。

四、结语

Flood攻击作为一种典型的网络攻击手段,对网络安全构成了严重威胁。通过深入了解其概念、特点、影响及解决方案,我们可以更有效地应对这类攻击,保护个人和企业的网络安全。同时,网络安全是一个持续的过程,需要我们不断学习最新的安全知识,更新防护措施。让我们携手共建一个更加安全、稳定的网络环境,共同应对不断变化的网络威胁。