信息安全:恶意代码防范技术原理.

恶意代码的英文是 Malicious Code, 它是一种违背目标系统安全策略的程序代码,会造成目标系统信息泄露、资源滥用,破坏系统的完整性及可用性。

目录:

恶意代码概述:

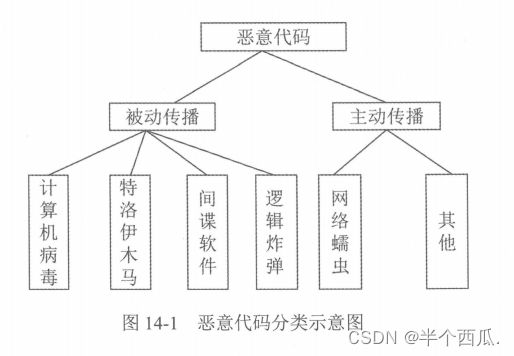

(1)恶意代码分类:

(2)恶意代码攻市模型:

(3)恶意代码生存技术:

(4)恶意代码攻击技术:

(5)恶意代码分析技术:

(6)恶意代码防范策略:

计算机病毒分析与防护:

(1)计算机病毒概念与特性:

(2)计算机病毒组成与运行机制:

(3)计算机病毒常见类型与技术:

(4)计算机病拆防范策略与技术:

(5)计算机病毒防护方案:

特洛伊木马分析与防护:

(1)特洛伊木马概念与特性:

(2)特洛伊木马分类:

(3)特洛伊木马运行机制:

(4)特洛伊木马植人技术:

(5)特洛伊木马隐藏技术:

(6)特洛伊木马存活技术:

(7)特洛伊木马防范技术:

网络蠕虫分析与防护:

(1)网络蠕虫概念与特性:

(2)网络蠕虫组成与运行机制:

(3)网络蠕虫常用技术:

(4)网络蠕虫防范技术:

僵尸网络分析与防护:

(1)僵尸网络概念与特性:

(2)僵尸网络运行机制与技术:

(3)僵尸网络防范技术:

其他恶意代码分析与防护:

(1)逻辑炸弹:

(2)陷门:

(3)细菌:

(4)问谍软件:

恶意代码防护主要产品与技术指标:

(1)恶意代码防护主要产品:

(2)恶意代码防护主要技术指标 :

恶意代码防护技术应用:

(1)终端防护:

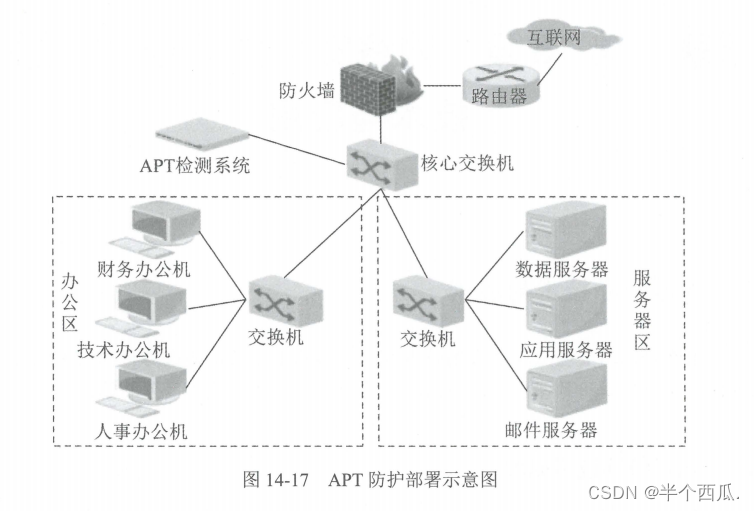

(2)APT 防护:

恶意代码概述:

(1)恶意代码分类:

(2)恶意代码攻市模型:

(3)恶意代码生存技术:

1. 反跟踪技术:

恶意代码靠采用反跟踪技术来提高自身的伪装能力和防破译能力,使检测与清除恶意代码的难度大大增加。

反跟踪技术大致可以分为两大类:反动态跟踪技术和反静态分析技术。

3. 模糊变换技术:

4. 自动生产技术:

5. 变形技术:

6. 三线程技术:

7. 进程注入技术:

8. 通信隐藏技术:

9. 内核级隐藏技术:

LKM 隐藏:LKM 是可加载内核模块,用来扩展 Linux 的内核功能。 LKM 能够在不用重新编译内核的情况下把动态加载到内存中。

内存映射隐藏:内存映射是指由一个文件到一块内存的映射。内存映射可以将硬盘上的内容映射至内存中,用户可以通过内存指令读写文件。使用内存映射避免了多次调用 I / O 操作的行为,减少了不必要的资源浪费。

(4)恶意代码攻击技术:

1. 进程注入技术:

2. 超级管理技术:

部分恶意代码能够攻击反恶意代码软件。恶意代码采用超级管理技术对反恶意代码软件系统进行拒绝服务攻击,阻碍反恶意代码软件的正常运行。例如, “广外女生”是一个国产特洛伊木马,对“金山毒霸”和“天网防火墙”采用超级管理技术进行拒绝服务攻击。

3. 端口反向连接技术:

4. 缓冲区溢出攻击技术:

恶意代码利用系统和网络服务的安全漏洞植入并且执行攻击代码,攻击代码以一定的权限运行有缓冲区溢出漏洞的程序来获得被攻击主机的控制权。例如:红色代码。

(5)恶意代码分析技术:

恶意代码的分析方法由静态分析方法和动态分析方法两部分构成。

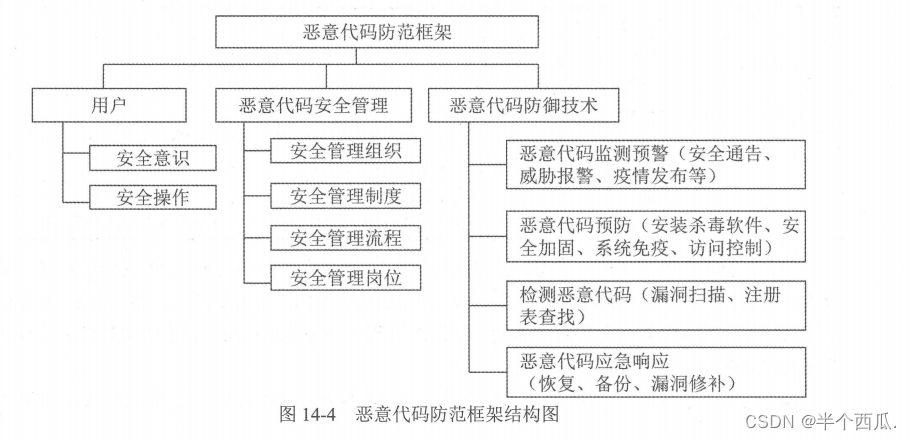

(6)恶意代码防范策略:

计算机病毒分析与防护:

(1)计算机病毒概念与特性:

计算机病毒的名称由来借用了生物学上的病毒概念,它是一组具有自我复制、传播能力的程序代码。

计算机病毒都具有以下四个基本特点:隐蔽性;传染性;潜伏性;破坏性;

(2)计算机病毒组成与运行机制:

(3)计算机病毒常见类型与技术:

1. 引导型病毒:引导型病毒通过感染计算机系统的引导区而控制系统,病毒将真实的引导区内容修改或替换,当病毒程序执行后,才启动操作系统。引导型病毒通常都是内存驻留的,典型的引导型病毒如磁盘杀手病毒、 AntiExe 病毒等。

2. 宏病毒:它能够感染任何运行 Office 的计算机;

3. 多态病毒:多态病毒每次感染新的对象后,通过更换加密算法,改变其存在形式。

4. 隐蔽病毒:隐蔽病毒试图将自身的存在形式进行隐藏,使得操作系统和反病毒软件不能发现。

(4)计算机病拆防范策略与技术:

1. 查找计算机病毒源;

2. 阻断计算机病毒传播途径;

3. 主动查杀计算机病毒;

4. 计算机病毒应急响应和灾备;

(5)计算机病毒防护方案:

1. 基于单机计算机病毒防护;

2. 基于网络计算机病毒防护;

3. 基于网络分级病毒防护;

4. 基于邮件网关病毒防护;

5. 基于网关防护;

特洛伊木马分析与防护:

(1)特洛伊木马概念与特性:

特洛伊木马 (Trojan Horse, 简称木马),其名称取自古希腊神话特洛伊战争的特洛伊木马, 它是具有伪装能力、隐蔽执行非法功能的恶意程序,而受害用户表面上看到的是合法功能的执行。

它通过伪装成合法程序或文件,植入系统,对网络系统安全构成严重威胁。

(2)特洛伊木马分类:

根据特洛伊木马的管理方式,可以将特洛伊木马分为本地特洛伊木马和网络特洛伊木马。

本地特洛伊木马是最早期的一类木马,其特点是木马只运行在本地的单台主机,木马没有远程通信功能,木马的攻击环境是多用户的 UNIX 系统,典型例子就是盗用口令的木马。

(3)特洛伊木马运行机制:

(4)特洛伊木马植人技术:

特洛伊木马的植入方法可以分为两大类,即被动植入和主动植入;

被动植入是指通过人工干预方式才能将木马程序安装到目标系统中,植入过程必须依赖千受害用户的手工操作;

① 文件捆绑法:将木马捆绑到 些常用的应用软件包中,当用户安装该软件包时,木马就在用户毫无察觉的情况下,被植入系统中。

(5)特洛伊木马隐藏技术:

1. 本地活动行为隐藏技术:文件隐藏;进程隐藏;通信连接隐藏;

2. 远程通信过程隐藏技术:通信内容加密技术;通信端口复用技术;网络隐蔽通道;

(6)特洛伊木马存活技术:

特洛伊木马的存活能力取决于网络木马逃避安全监测的能力,一些网络木马侵入目标系统时采用反监测技术,甚至中断反网络木马程序运行。

一些高级木马常具有端口反向连接功能, 例如 “Boinet"“ 网络神偷”“灰鸽子”等木马。端口反向连接技术是指由木马代理在目标系统主动连接外部网的远程木马控制端以逃避防火墙的限制。

(7)特洛伊木马防范技术:

1. 基于查看开放端口检测特洛伊木马技术;

2. 基于重要系统文件检测特洛伊木马技术;

3. 基于系统注册表检测特洛伊木马技术;

4. 检测具有隐藏能力的特洛伊木马技术;

5. 基于网络检测特洛伊木马技术;

6. 基于网络阻断特洛伊木马技术;

7. 清除特洛伊木马技术;

网络蠕虫分析与防护:

(1)网络蠕虫概念与特性:

网络蠕虫是一种具有自我复制和传播能力、可独立自动运行的恶意程序。

(2)网络蠕虫组成与运行机制:

网络蠕虫由四个功能模块构成:探测模块、传播模块、蠕虫引擎模块和负载模块;

探测模块:完成对特定主机的脆弱性检测,决定采用何种攻击渗透方式。

(3)网络蠕虫常用技术:

1. 网络蠕虫扫描技术:将网络蠕虫的传播方法分成三类,即随机扫描、顺序扫描、选择性扫描.

2. 网络蠕虫漏洞利用技术:主机之间的信任关系漏洞;目标主机的程序漏洞;目标主机的默认用户和口令漏洞;目标主机的用户安全意识薄弱漏洞;目标主机的客户端程序配置漏洞;

(4)网络蠕虫防范技术:

僵尸网络分析与防护:

(1)僵尸网络概念与特性:

(2)僵尸网络运行机制与技术:

(3)僵尸网络防范技术:

1. 僵尸网络威胁监测;

2. 僵尸网络检测;

3. 僵尸网络主动遏制;

4. 僵尸程序查杀;

其他恶意代码分析与防护:

(1)逻辑炸弹:

逻辑炸弹是一段依附在其他软件中,并具有触发执行破坏能力的程序代码。逻辑炸弹的触发条件具有多种方式,包括计数器触发方式、时间触发方式、文件触发方式、特定用户访问触发方式等。逻辑炸弹只在触发条件满足后,才开始执行逻辑炸弹的破坏功能;

(2)陷门:

(3)细菌:

(4)问谍软件:

恶意代码防护主要产品与技术指标:

(1)恶意代码防护主要产品:

1. 终端防护产品;

2. 安全网关产品;

3. 恶意代码监测产品;

4. 恶意代码防护产品:补丁管理系统;

5. 恶意代码应急晌应;

(2)恶意代码防护主要技术指标 :

1. 恶意代码检测能力;

2. 恶蔥代码检测准确性;

3. 恶意代码阻断能力;

恶意代码防护技术应用:

(1)终端防护:

终端防护通常是在终端上安装一个恶意代码防护代理程序,该代理程序按照终端管理中心下发的安全策略进行安全控制。

(2)APT 防护: