文章目录

- 写在前面

- CTF 简介和背景

- CTF 赛题类型介绍

- CTF 技能和工具准备

- 好书推荐

- 写作末尾

写在前面

CTF比赛是快速提升网络安全实战技能的重要途径,已成为各个行业选拔网络安全人才的通用方法。但是,本书作者在从事CTF培训的过程中,发现存在几个突出的问题:

1)线下CTF比赛培训中存在严重的“最后一公里”问题,线下培训讲师的水平参差不齐。

2)国内高等院校和职业院校的网络空间安全学科与专业缺乏实战型、系统化的教材和配套实验课程。例如,Base64编码是网络安全行业必备的基础知识,但是学校的教材并不涉及该知识点,也没有专门的实验课对该知识进行讲解。

3)大部分CTF比赛书籍对想学习网络空间安全技术的新人不够友好,很多初学者找不到快速、有效的学习方法。

CTF 简介和背景

1. 什么是 CTF?

CTF(Capture The Flag)是一种网络安全竞赛,旨在测试参赛者的计算机安全技能。在CTF比赛中,参赛者被要求解决各种网络安全挑战,这些挑战涵盖了多个领域,包括密码学、Web 安全、二进制逆向工程、取证与分析、隐写术等。每个挑战都有一个或多个标志(flag),参赛者的目标是找到并提交这些标志,以获得积分。

2. CTF 的历史和发展

CTF的历史可以追溯到1996年,最早是DEFCON(The DEFCON Capture the Flag Contest)大会上举办的一项活动。自那时以来,CTF竞赛在全球范围内迅速发展,并吸引了来自不同国家和背景的安全研究人员、学生和专业人士。CTF竞赛的目标是提高安全意识、锻炼技能、促进知识分享和创新。

3. CTF 的分类和类型

CTF竞赛可以根据不同的标准进行分类,包括:

- 按时间分类:有些CTF竞赛是线上的,持续数天或数周,而其他竞赛可能只持续数小时,被称为"Jeopardy-style"竞赛。Jeopardy-style竞赛通常包括一系列解决问题的挑战,而线上竞赛可能涵盖更广泛的主题和更复杂的任务。

- 按主题分类:CTF竞赛可以根据涵盖的主题进行分类,例如密码学、Web 安全、二进制逆向工程、取证与分析、隐写术等。有些CTF竞赛可能是综合性的,涵盖多个主题。

- 按参赛方式分类:CTF竞赛可以是个人赛、团队赛或混合赛,具体规则和奖励可能会有所不同。

CTF 赛题类型介绍

1. 密码学

密码学挑战通常涉及解密加密消息、破解密码算法或理解各种加密技术。参赛者需要分析加密算法、密钥管理和密码学原理来找到标志。

2. Web 安全

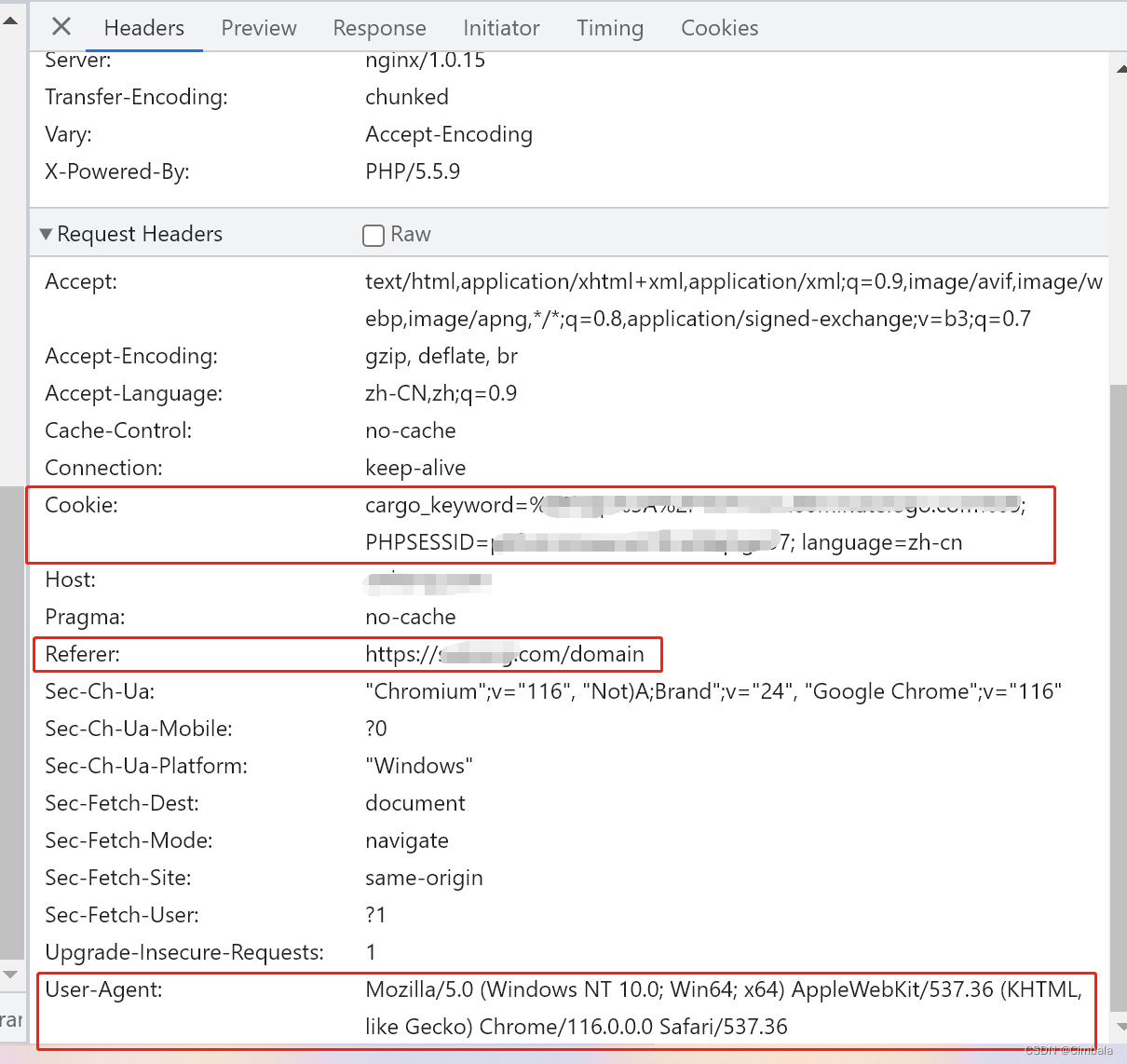

Web 安全挑战要求参赛者发现和利用Web应用程序中的漏洞,如SQL注入、跨站点脚本(XSS)、跨站点请求伪造(CSRF)等。这些挑战模拟了现实世界中的网络攻击场景。

3. 二进制逆向工程

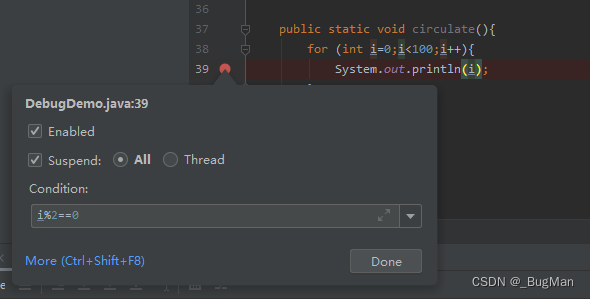

二进制逆向工程挑战涉及分析和修改二进制程序,以了解其内部运作、发现漏洞或恢复隐藏的信息。这需要反汇编、调试和逆向工程技能。

4. 取证与分析

取证与分析挑战要求参赛者分析数字证据,如磁盘镜像、日志文件或网络数据包,以查明安全事件的发生、攻击来源或恶意活动。

5. 隐写术

隐写术挑战涉及查找隐藏在图像、音频或其他媒体文件中的秘密信息。参赛者需要使用隐写术工具和技巧来提取标志。

CTF 技能和工具准备

为了在CTF竞赛中取得成功,参赛者需要具备以下技能和工具:

1. 编程语言基础

熟练掌握至少一种编程语言,如Python或C,对于解决密码学、二进制逆向工程和自动化工具的开发非常有帮助。

2. Linux 基础知识和命令行技巧

熟悉Linux操作系统,包括文件系统、命令行工具和脚本编写,是必不可少的技能,因为大多数CTF环境都是基于Linux的。

3. 常用的 CTF 工具和框架

了解和熟练使用常见的CTF工具和框架,如IDA Pro(用于逆向工程)、Burp Suite(用于Web安全测试)、Wireshark(用于网络分析)等,对于解决挑战非常有帮助。

4. 密码学和加密挑战

学习密码学基础知识,包括对称加密、非对称加密、散列函数等的理解,以及常见密码学攻击技巧,如频率分析、字典攻击等。

通过不断学习和实践,参赛者可以不断提高他们的CTF技能,解决更复杂的挑战,并在竞赛中取得更好的成绩。CTF竞赛是一个有趣和充满挑战的方式,来提高网络安全技能并与全球的安全社区互动。

好书推荐

为了解决上述问题,帮助零基础的学习者快速掌握基本技能,同时吸引更多的人关注网络空间安全技能的学习,推进CTF比赛的发展,本书创新性地提出新的CTF知识学习框架,并在每一章附有大量实操练习,即使是没有网络空间安全知识基础的新手,也能按照书中的操作独立复现实验内容。

本书不仅讲授了网络空间安全相关的基础知识和操作技能,还探讨了CTF赛题的本质,着重阐述了面对不同类型题目时的分析思路和方法。比如,我们首次提出“图像隐写三板斧”“逆向真经”等解题思维模式,并较为全面地总结了CTF比赛中对工控安全相关知识的考查方式。从线下培训的效果来看,这些方法的实用性极强。

《CTF那些事儿》通过喜闻乐见的方式,以通俗易懂、幽默风趣的语言普及网络空间安全的知识,从而提高公众的网络空间安全意识,进而促进全行业水平的提高,为我国成为网络安全强国打下坚实的基础。

内容推荐

本书由顶级CTF战队Lancet的指导教师李舟军教授和核心团队成员历时4年打磨而成,创新性地提出了新的CTF知识学习框架,体现了李舟军教授多年的教学精髓和带队经验。书中涵盖PWN、逆向、Web等常见题目,并系统性总结了CTF比赛中工控安全的考察方式。不仅讲授基础知识和操作技能,还探讨CTF赛题的本质,着重阐述了面对不同类型题目时的分析思路和方法。

同时,书中针对CTF比赛学习的编排方式,符合我国主流的计算机学科知识体系结构,李舟军教授结合学生的实战经验,为网络安全空间爱好者提供了一本教科书式的实践指导手册。关注“IT阅读排行榜”,回复72991

读者对象

1)想系统学习网络安全基础技能的读者。本书作者的初衷,是希望以通俗易懂的方式呈现网络安全基础知识和技能,凡是对网络安全感兴趣的人都可以学习本书。

2)政府机关、事业单位、国企及其他企业的技术人员。对于各类企业中需要参加CTF比赛的读者而言,本书可以作为赛前训练的指导书,帮助他们在短时间内快速掌握网络安全技能。

3)高等院校和职业院校学生。对于高等院校和职业院校的学生,本书可以作为他们学习网络安全知识的“准教材”,有效补充理论知识与实操技能的不足。

4)网络安全培训和比赛从业人员。我们希望抛砖引玉,使本书成为网络安全培训的基础教材和重要参考书,促进CTF比赛和培训行业的进一步发展。

专家推荐

李舟军教授长期从事网络与信息安全领域的研究与教学工作,为国家培养了一批高水平网络安全人才。同时,作为国务院学位委员会网络空间安全一级学科研究论证工作组成员,在该学科创建和发展中发挥了重要作用。由李舟军教授指导的Lancet战队在“网鼎杯”“强网杯”“鹏程杯”等CTF比赛中取得了优异的成绩。本书由Lancet战队倾力打造,创造性地提出新的网络安全基础技能的体系化学习框架,是一本非常适合“小白”入门的网络安全基础技能自学手册。同时,书中以严谨的态度介绍了网络安全相关理论和技术的历史脉络,并配以大量实操练习和离线工具包,兼顾知识性、趣味性与实战性,对读者将大有裨益。我认为,该书是CTF培训以及网络安全实战技能教学的一本难得的佳作,特此推荐。

——方滨兴,中国工程院院士,网络与信息安全专家,国务院学位委员会网络空间安全学科评议组召集人,教育部网络空间安全专业教学指导委员会副主任

由于网络安全鲜明的实战性质和对抗特色,CTF成为学习和实践网络安全技术的重要途径,也是考察和选拔网络安全专业人才的重要手段。在众多的网络安全技术书籍,甚至专门介绍CTF的书籍中,李舟军教授主编的这本书独具特色,体现了他多年来教学的精髓。书中涵盖了PWN、逆向、Web等CTF常见的题目,也包括工控系统安全这样专业且实用的领域。它不仅是网络安全专业学生和爱好者学习CTF的重要指南,也是网络安全从业人员难得的学习资料。

——段海新,清华大学网络研究院教授,博士生导师,蓝莲花战队联合创始人,现任国务院学位委员会网络空间安全学科评议组成员

这本书虽然以 CTF 为线索来组织内容,但也是一份不错的网络安全入门学习资料。书中对每一个技术门类都从零讲起,并配有大量便于读者理解的图例,可谓手把手教学。此外,本书在技术内容之外还讲述了技术发展的历史和文化,非常值得一读。

——于旸,腾讯杰出科学家,玄武实验室负责人

李舟军教授和他所带领的Lancet战队是我国CTF竞赛演练领域的先锋。过去几年中,Lancet战队在李老师指导下斩获了几乎所有国内顶级竞赛的大奖。本书以李老师扎实的理论和教学实践为锚点,结合指导学生实战的经验,为所有网络空间安全爱好者提供了一本教科书式的实践导学手册,也为通过组织CTF战队进行教学工作的老师们提供了一部路径清晰、内涵丰富的参考教案。

——蔡晶晶,北京永信至诚科技股份有限公司董事长,教授级高级工程师,入选国家“万人计划”,国家网络安全实验平台项目专家,公安部网络安全专家

这本书全面而系统地介绍了CTF的重要知识点,读者可以通过阅读本书,获得广泛而深入的安全领域知识。对信息安全专业的学生来说,这本书既是入门的绝佳指南,又是提升技能和精通CTF的宝贵资源。对于那些希望进入安全领域从事研究工作的读者来说,阅读这本书也会有极大的收获。作为我的研究生导师,李舟军教授的专业指导和悉心培养对我产生了深远的影响,让我受益匪浅。

——龚广,360 首席安全研究员兼数字安全集团漏洞研究院院长,研究员级高级工程师

写作末尾

🌻《CTF那些事儿》:免费包邮送出

🌴根据博客阅读量本次活动一共赠书若干本,评论区抽取若干位小伙伴免费送出1~3本实体好书

🌵参与方式:关注博主、点赞、收藏、评论区任意评论(不低于10个字,被折叠了无法参与抽奖,切记要点赞+收藏,否则抽奖无效,每个人最多评论三次)

🌼活动截止时间:2023-10-08 12:00:00

🍒开奖时间:2023-10-08 14:00:00

🍀中奖通知方式:私信通知

🍉兑奖方式:截图证明