参考文献:

- [Rivest97] Rivest R L. All-or-nothing encryption and the package transform[C]//Fast Software Encryption: 4th International Workshop, FSE’97 Haifa, Israel, January 20–22 1997 Proceedings 4. Springer Berlin Heidelberg, 1997: 210-218.

- [HPS98] Hoffstein J, Pipher J, Silverman J H. NTRU: A ring-based public key cryptosystem[C]//International algorithmic number theory symposium. Berlin, Heidelberg: Springer Berlin Heidelberg, 1998: 267-288.

- [HS00] Hoffstein J, Silverman J. Optimizations for NTRU[J]. Public-Key Cryptography and Computational Number Theory, De Gruyter Proceedings in Mathematics, 2000: 77-88.

- [SS11] Stehlé D, Steinfeld R. Making NTRU as secure as worst-case problems over ideal lattices[C]//Advances in Cryptology–EUROCRYPT 2011: 30th Annual International Conference on the Theory and Applications of Cryptographic Techniques, Tallinn, Estonia, May 15-19, 2011. Proceedings 30. Springer Berlin Heidelberg, 2011: 27-47.

文章目录

- All-or-Nothing Transfom

- Strongly Non-separable

- Package Transform

- NTRU

- Original

- Optimization

- CCA 安全性

- 容易求逆的模数

- 多项式模数

- 稀疏的多项式

- Provably Seure

All-or-Nothing Transfom

Strongly Non-separable

[Rivest97] 提出了一种对称加密模式:强不可分离模式。它可以抵御:暴力攻击、选择明文攻击、相关明文攻击。

为了实现强不可分离性,它提出了全或无转换(all-or-nothing transfom,AONT),

给定加密方案 Π \Pi Π,消息 m 1 , ⋯ , m s m_1,\cdots,m_s m1,⋯,ms,我们构造新的方案 Π ′ \Pi' Π′:

- 利用 AONT,把消息转化为 “伪消息” m 1 ′ , ⋯ , m s ′ m_1',\cdots,m_s' m1′,⋯,ms′

- 对于 “伪消息” 简单地用 Π \Pi Π 加密

可以证明,方案 Π ′ \Pi' Π′ 是强不可分离的。如果敌手试图暴力攻击,那么它不得不对所有的密文分块全部解密得到 m ′ m' m′,然后才能恢复出消息 m m m,从而根据语义判断是否解密正确。对于 s s s 个密文分块,带来了 s s s 倍的惩罚。

不过,AONT 带来一个问题:错误传播严重。[Rivest97] 提出可以在 AONT 和 Enc 之间,添加 ECC 纠错过程。不过,冗余的信息带来了一定的弱点,安全性会略微下降。

Package Transform

[Rivest97] 给出了一种 AONT 的实现方案:Package Transform

这是一个随机的编码过程,其中的 K 0 K_0 K0 是固定且公开的随机数, K ′ K' K′ 是临时选取的足够长的随机数(并不是秘密), E E E 是某种对称加密算法(实际的作用是 RO,或者说 PRF 和 Hash)

对于公钥方案来说,待加密的消息 m m m,

- 选取随机数 r r r,计算 G ( r ) G(r) G(r) 作为一次秘钥,编码出 m ′ = m ⊕ G ( r ) m'=m \oplus G(r) m′=m⊕G(r)

- 计算 H ( m ′ ) H(m') H(m′) 作为一次秘钥,编码出 r ′ = r ⊕ H ( m ′ ) r'=r \oplus H(m') r′=r⊕H(m′)

- 消息 m m m 对应的伪消息是 m ′ ∥ r ′ m'\|r' m′∥r′(随机数,但是求逆容易)

敌手必须知道 m ′ m' m′ 的全部比特,才能恢复出 H ( m ′ ) H(m') H(m′),必须再知道 r ′ r' r′ 的全部比特,才能恢复出 r r r,然后才能恢复出 m = m ′ ⊕ G ( r ) m=m' \oplus G(r) m=m′⊕G(r)。只要暴力选取的 m ′ ∥ r ′ m'\|r' m′∥r′ 中的某一比特不正确,那么获得的结果就是随机乱码。

NTRU

Original

[HPS98] 提出了最初的 NTRU 加密算法,

- 交换环 R R R,互素的理想 p + q = R p+q=R p+q=R,商环 R q = R / q R R_q=R/qR Rq=R/qR 和 R p = R / p R R_p=R/pR Rp=R/pR

- 充分大的子集 R f , R g , R r , R m , R a ⊆ R R_f,R_g,R_r,R_m,R_a \subseteq R Rf,Rg,Rr,Rm,Ra⊆R

- KeyGen:

- 采样 f ← R f f \gets R_f f←Rf, g ← R g g \gets R_g g←Rg

- 预计算并存储 f q − 1 ( m o d q ) f_q^{-1} \pmod{q} fq−1(modq) 和 f p − 1 ( m o d p ) f_p^{-1} \pmod{p} fp−1(modp)

- 计算 h = p ⋅ g ⋅ f q − 1 ( m o d q ) h = p \cdot g \cdot f_q^{-1} \pmod q h=p⋅g⋅fq−1(modq),它在 R q R_q Rq 中统计均匀

- 私钥 f f f,公钥 h h h

- Enc:给定消息 m ∈ R m m \in R_m m∈Rm

- 采样 r ← R r r \gets R_r r←Rr

- 输出 e = r ⋅ h + m ( m o d q ) e=r \cdot h + m \pmod q e=r⋅h+m(modq),它是 R q R_q Rq 中均匀的

- Dec:给定密文 e ∈ R / q R e \in R/qR e∈R/qR

- 计算 a ≡ f ⋅ e ( m o d q ) a \equiv f \cdot e \pmod q a≡f⋅e(modq) 使得 a ∈ R a a \in R_a a∈Ra

- 输出 f p − 1 ⋅ a ( m o d p ) f_p^{-1} \cdot a \pmod p fp−1⋅a(modp),它是 m ( m o d p ) m \pmod p m(modp)

可以验证,

f ⋅ e = p ⋅ r ⋅ g + f ⋅ m ∈ R q f \cdot e = p \cdot r \cdot g + f \cdot m \in R_q f⋅e=p⋅r⋅g+f⋅m∈Rq

只要它的规模小于 q q q,那么就可以用 R q R_q Rq 模拟出正确的 p ⋅ r ⋅ g + f ⋅ m ∈ R p \cdot r \cdot g + f \cdot m \in R p⋅r⋅g+f⋅m∈R,进而可以在 R p R_p Rp 下解密出正确的消息。我们称 R R R 上的多项式是窄的(narrow),如果它的系数取值的直径比 q q q 严格小,

∥ f ∥ ∞ : = max i f i − min i f i \|f\|_\infty := \max_i f_i - \min_i f_i ∥f∥∞:=imaxfi−iminfi

一般地,选取 R = Z [ x ] / ( x N − 1 ) R=\mathbb Z[x]/(x^N-1) R=Z[x]/(xN−1) 是卷积多项式环,设置 R f , R g , R m , R r R_f,R_g,R_m,R_r Rf,Rg,Rm,Rr 是系数取值 { 0 , 1 } \{0,1\} {0,1} 或者 { 0 , ± 1 } \{0,\pm 1\} {0,±1} 的小多项式集合(乘法就是加法和移位,在中等规模参数下甚至比 NTT/FFT 更快)。对于合适的参数,比如 ( p , q ) = ( 2 , 127 ) (p,q)=(2,127) (p,q)=(2,127) 或者 ( p , q ) = ( 3 , 128 ) (p,q)=(3,128) (p,q)=(3,128), p ⋅ r ⋅ g + f ⋅ m p \cdot r \cdot g + f \cdot m p⋅r⋅g+f⋅m 几乎总是窄的。

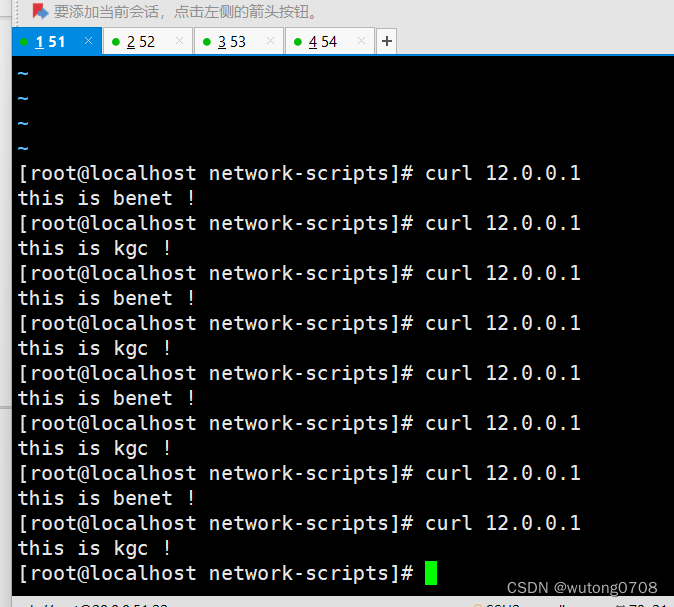

未进行效率优化的 C 实现,速度比 RSA 快得多:

Optimization

[HS00] 给出了 NTRU 加密方案的优化:提升安全性、提高计算效率

CCA 安全性

为了抵御 CCA 攻击,我们使用 FO 转换。为了抵御字典攻击,我们使用 AONT 模式。[HS00] 组合了两者。

加密:

- 输入明文 M = M 1 ∥ M 2 M=M_1\|M_2 M=M1∥M2,随机采样 R = R 1 ∥ R 2 R=R_1\|R_2 R=R1∥R2

- 令 H 1 , H 2 H_1,H_2 H1,H2 是两个哈希函数(用于 AONT),计算 m 1 = ( M 1 ∥ R 1 ) ⊕ H 1 ( M 2 ∥ R 2 ) m_1 = (M_1\|R_1) \oplus H_1(M_2\|R_2) m1=(M1∥R1)⊕H1(M2∥R2), m 2 = ( M 2 ∥ R 2 ) ⊕ H 2 ( m 1 ) m_2 = (M_2\|R_2) \oplus H_2(m_1) m2=(M2∥R2)⊕H2(m1),获得 “伪消息” m = m 1 ∥ m 2 m=m_1\|m_2 m=m1∥m2

- 令 G G G 是哈希函数(用于 FO),计算随机带 r = G ( M ∥ R ) r=G(M\|R) r=G(M∥R)

- 输出密文 e = E n c ( m ; r ) e = Enc(m;r) e=Enc(m;r)

解密:

- 解密获得 m = D e c ( e ) m=Dec(e) m=Dec(e)

- 从 m = m 1 ∥ m 2 m=m_1\|m_2 m=m1∥m2 中解码出消息 M M M 和随机数 R R R

- 重新计算随机带 r = G ( M ∥ R ) r=G(M\|R) r=G(M∥R)

- 检查 e − m = r ⋅ h e-m = r \cdot h e−m=r⋅h 是否成立(可以只检查少量的系数)

- 如果检查通过,则输出明文 M M M

容易求逆的模数

NTRU 的主要开销:秘钥生成过程的 f q − 1 f_q^{-1} fq−1 和 f p − 1 f_p^{-1} fp−1,加密过程的 r ⋅ h ( m o d q ) r \cdot h \pmod q r⋅h(modq),解密过程的 f ⋅ e ( m o d q ) f \cdot e \pmod q f⋅e(modq) 和 f p − 1 ⋅ a ( m o d p ) f_p^{-1} \cdot a \pmod p fp−1⋅a(modp)

如果选取

f = p ⋅ f ′ + 1 , f ′ ∈ R f = p \cdot f' + 1,\,\, f' \in R f=p⋅f′+1,f′∈R

它满足 f = f p − 1 = 1 ( m o d p ) f = f_p^{-1} = 1 \pmod p f=fp−1=1(modp),解密过程为

f ⋅ e = m + p ⋅ ( g ⋅ r + m ⋅ f ′ ) f \cdot e = m + p \cdot (g \cdot r + m \cdot f') f⋅e=m+p⋅(g⋅r+m⋅f′)

噪声项 p ⋅ ( g ⋅ r + m ⋅ f ′ ) p \cdot (g \cdot r + m \cdot f') p⋅(g⋅r+m⋅f′) 只要不超过 q q q,那么直接计算

m = [ f ⋅ e ] q ( m o d p ) m = [f \cdot e]_q \pmod p m=[f⋅e]q(modp)

就得到了正确的明文。

多项式模数

在计算机中设置 q = 2 k q=2^k q=2k 时可以快速实现模约简(比特串截断),其他类型的模约简会慢得多(除法)。但是,此时的 p p p 需要与 q q q 互素,那么 p ≥ 3 p \ge 3 p≥3 是奇数,它的范数过大了,导致噪声项容易越界导致解密错误。

实际上,我们只要求 p , q p,q p,q 是互素的理想,并不限制它是整数。我们可以选取 p = p ( x ) ∈ Z [ x ] p=p(x) \in \mathbb Z[x] p=p(x)∈Z[x],使得它满足

( p , q , x N − 1 ) = ( 1 ) = Z [ x ] (p, q, x^N-1) = (1) = \mathbb Z[x] (p,q,xN−1)=(1)=Z[x]

于是就有 ( p ) + ( q ) = R (p)+(q) = R (p)+(q)=R 是互素理想。

[HS00] 讨论了 X k ± 1 X^k \pm 1 Xk±1 以及 X k ± X j ± 1 X^k \pm X^j \pm 1 Xk±Xj±1 的选取方式,发现它们都不是好的选择。最终它选择了 p = X + 2 p=X+2 p=X+2,奇数 N > 7 N>7 N>7,密文模数 q = 128 q=128 q=128,

-

可以验证

1 = ( X + 2 ) ⋅ ( X N − 1 − 2 X N − 2 + ⋯ + 2 N − 1 ) − ( X N − 1 ) − 128 ⋅ 2 N − 1 1 = (X+2) \cdot (X^{N-1}-2X^{N-2}+\cdots+2^{N-1}) - (X^N-1)-128 \cdot 2^{N-1} 1=(X+2)⋅(XN−1−2XN−2+⋯+2N−1)−(XN−1)−128⋅2N−1从而 ( p , q ) = 1 (p,q)=1 (p,q)=1 互素

-

存在同构 R p → Z 2 N + 1 R_p \to \mathbb Z_{2^N+1} Rp→Z2N+1,

f ( x ) ↦ a ( − 2 ) f(x) \mapsto a(-2) f(x)↦a(−2)因此 ∣ R p ∣ = 2 N + 1 |R_p|=2^N+1 ∣Rp∣=2N+1 足够大

-

对于二元系数的多项式子集 R m R_m Rm(大小 2 N 2^N 2N,并非 R 2 R_2 R2),存在内射 R m → R p ≅ Z 2 N + 1 R_m \to R_p \cong \mathbb Z_{2^N+1} Rm→Rp≅Z2N+1,

最大元素是偶数项系数非零, 1 + ( − 2 ) 2 + ⋯ + ( − 2 ) N − 1 = ( 2 N + 1 − 1 ) / 3 1+(-2)^2+\cdots+(-2)^{N-1}=(2^{N+1}-1)/3 1+(−2)2+⋯+(−2)N−1=(2N+1−1)/3

最小元素是奇数项系数非零, ( − 2 ) 1 + ( − 2 ) 3 ⋯ + ( − 2 ) N − 2 = − ( 2 N − 2 ) / 3 (-2)^1+(-2)^3\cdots+(-2)^{N-2}=-(2^N-2)/3 (−2)1+(−2)3⋯+(−2)N−2=−(2N−2)/3

我们希望对于任意的 a ( x ) ∈ Z [ x ] a(x) \in \mathbb Z[x] a(x)∈Z[x], deg a ( x ) ≤ N − 1 \deg a(x) \le N-1 dega(x)≤N−1,将它转换为某个 “小” 多项式 b ( x ) ∈ Z [ x ] b(x) \in \mathbb Z[x] b(x)∈Z[x](作为商环 Z [ x ] / ( x N − 1 , x + 2 ) \mathbb Z[x]/(x^N-1,x+2) Z[x]/(xN−1,x+2) 的代表元),满足

-

剩余类相同: a ( − 2 ) = b ( − 2 ) ∈ Z 2 N + 1 ⟺ a ( x ) = b ( x ) ∈ R p a(-2) = b(-2) \in \mathbb Z_{2^N+1} \iff a(x) = b(x) \in R_p a(−2)=b(−2)∈Z2N+1⟺a(x)=b(x)∈Rp

-

度数不大: deg b ( x ) ≤ N − 1 \deg b(x) \le N-1 degb(x)≤N−1

-

系数不大:系数的取值为 { 0 , 1 } \{0,1\} {0,1}

-

一个例外:满足 a ( − 2 ) = ( 2 N + 1 + 2 ) / 3 ( m o d 2 N + 1 ) a(-2) = (2^{N+1}+2)/3 \pmod{2^N+1} a(−2)=(2N+1+2)/3(mod2N+1) 的那些 a ( x ) a(x) a(x),设置为

b ( x ) = 2 + x 2 + x 4 + ⋯ + x N − 1 b(x) = 2+x^2+x^4+\cdots+x^{N-1} b(x)=2+x2+x4+⋯+xN−1

[HS00] 给出了关于模数 p = x + 2 p=x+2 p=x+2 的模约简算法:输入 a ( x ) = ∑ i = 0 N − 1 a i x i a(x)=\sum_{i=0}^{N-1} a_i x^i a(x)=∑i=0N−1aixi,主循环至多执行 2 N + 1 2N+1 2N+1 次,就可以输出满足上述性质的 b ( x ) b(x) b(x),

如果 a ( x ) a(x) a(x) 的系数都是小于 2 N 2^N 2N 的正整数,则实际的循环执行次数上界为: N + 1 + log max i a i N+1+\log \max_i a_i N+1+logmaxiai

稀疏的多项式

在 NTRU 计算过程中出现的多项式, h , e h,e h,e 的系数是均匀的, r , f r,f r,f 的系数是小的。假如设置 r r r 的汉明重量是 d d d,那么乘法 r ⋅ h r \cdot h r⋅h 的复杂度为 O ( d N ) O(dN) O(dN),它包含了 ( N − 1 d − 1 ) {N-1 \choose d-1} (d−1N−1) 个元素。

如果我们设置随机带 r ( x ) = r 1 ( x ) ⋅ r 2 ( x ) r(x) = r_1(x) \cdot r_2(x) r(x)=r1(x)⋅r2(x),其中 r i ( x ) r_i(x) ri(x) 是重量 d i d_i di 的稀疏多项式,并且保证 d ≈ d 1 ⋅ d 2 d \approx d_1 \cdot d_2 d≈d1⋅d2 依旧有充足的熵,

r ⋅ h = r 1 ⋅ ( r 2 ⋅ h ) r \cdot h = r_1 \cdot (r_2 \cdot h) r⋅h=r1⋅(r2⋅h)

多项式乘法的复杂度仅仅为 O ( d 1 N + d 2 N ) O(d_1N + d_2N) O(d1N+d2N)(空间分割,把复杂度中的乘法变成了加法)

私钥 f f f 也可以类似的处理,

f = 1 + p ⋅ ( f 1 ⋅ f 2 + f 3 ) f = 1+p \cdot(f_1 \cdot f_2 + f_3) f=1+p⋅(f1⋅f2+f3)

并且可以通过拒绝采样技术,使得 f f f 的系数都是 { 0 , 1 } \{0,1\} {0,1} 的。原则上这降低了秘钥空间的大小,但是敌手依旧需要尝试计算出 f ′ = f 1 ⋅ f 2 + f 3 f'=f_1 \cdot f_2 + f_3 f′=f1⋅f2+f3 之后,才能判断它是否是一个合法秘钥。解密运算

f ⋅ e = e + p e f 1 f 2 + p e f 3 f \cdot e = e+pef_1f_2 + pef_3 f⋅e=e+pef1f2+pef3

计算复杂度为 O ( d 1 N + d 2 N + d 3 N ) O(d_1N+d_2N+d_3N) O(d1N+d2N+d3N)

Provably Seure

[SS11] 给出了第一个标准模型下可证明安全的 NTRU 加密/签名方案。

首先,对参数的选取做了修改:

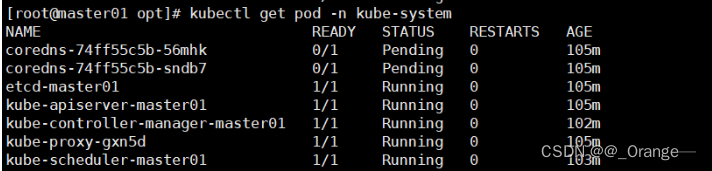

KeyGen 算法:

可证明安全的 NTRU 加密方案:

可以证明公钥 p k = h pk=h pk=h 是均匀的(难以恢复出私钥 s k = f sk=f sk=f),

NTRU 方案的 IND-CPA 安全性归约到了 RLWE 问题,进而归约到理想格上的 Approx-SVP 问题: