感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规

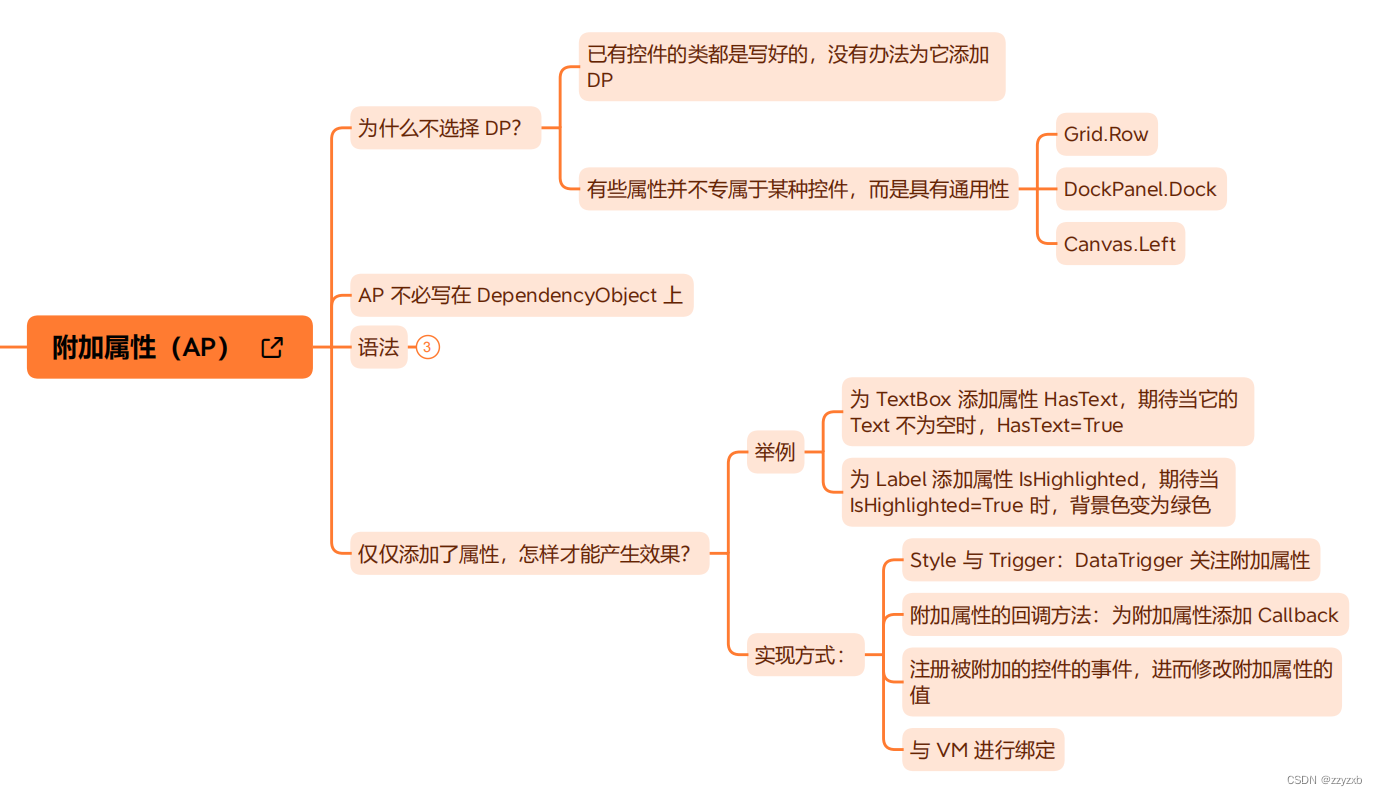

文章目录

- 1.1、漏洞描述

- 1.2、漏洞等级

- 1.3、影响版本

- 1.4、漏洞复现

- 1、基础环境

- 2、漏洞扫描

- 3、漏洞验证

- 1.5、修复建议

1.1、漏洞描述

漏洞原理:

cgi.fix_path=1

1.png/.php

该漏洞不是由于代码或者框架引起,而是由于配置问题引起的漏洞

1.2、漏洞等级

1.3、影响版本

IIS_7.o/7.5

1.4、漏洞复现

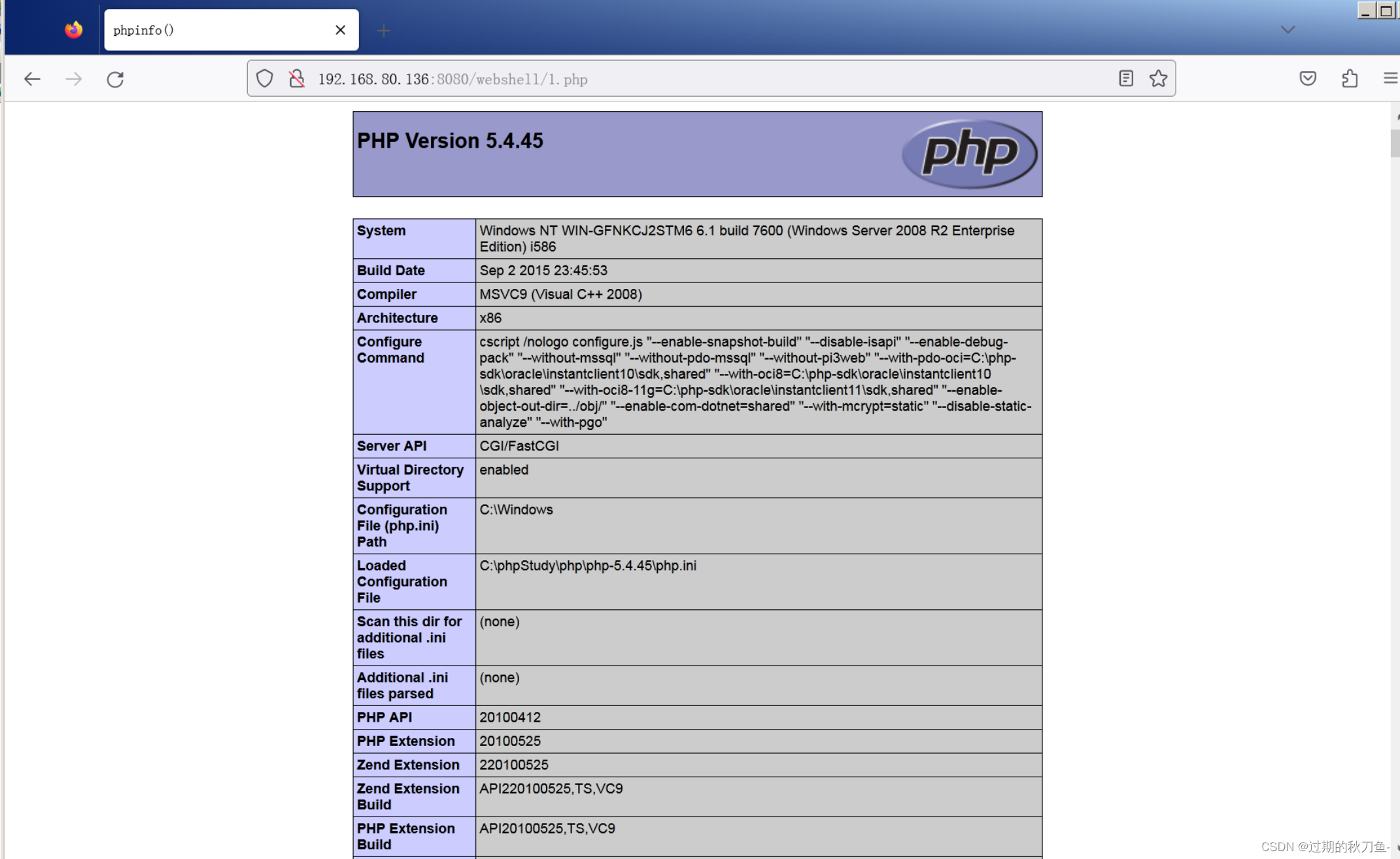

1、基础环境

windows server 2008

在服务器路径下创建1.php脚本

<?php

phpinfo();

?>

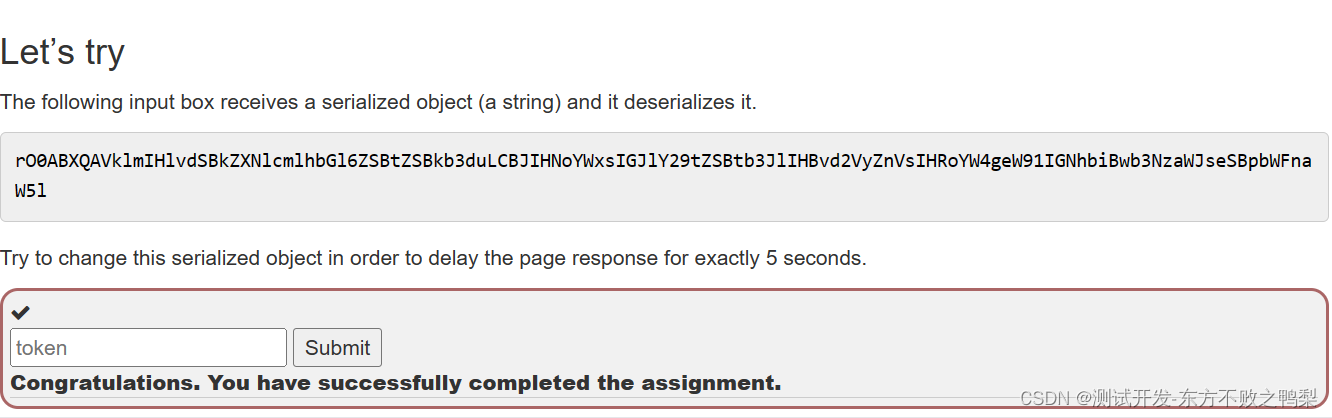

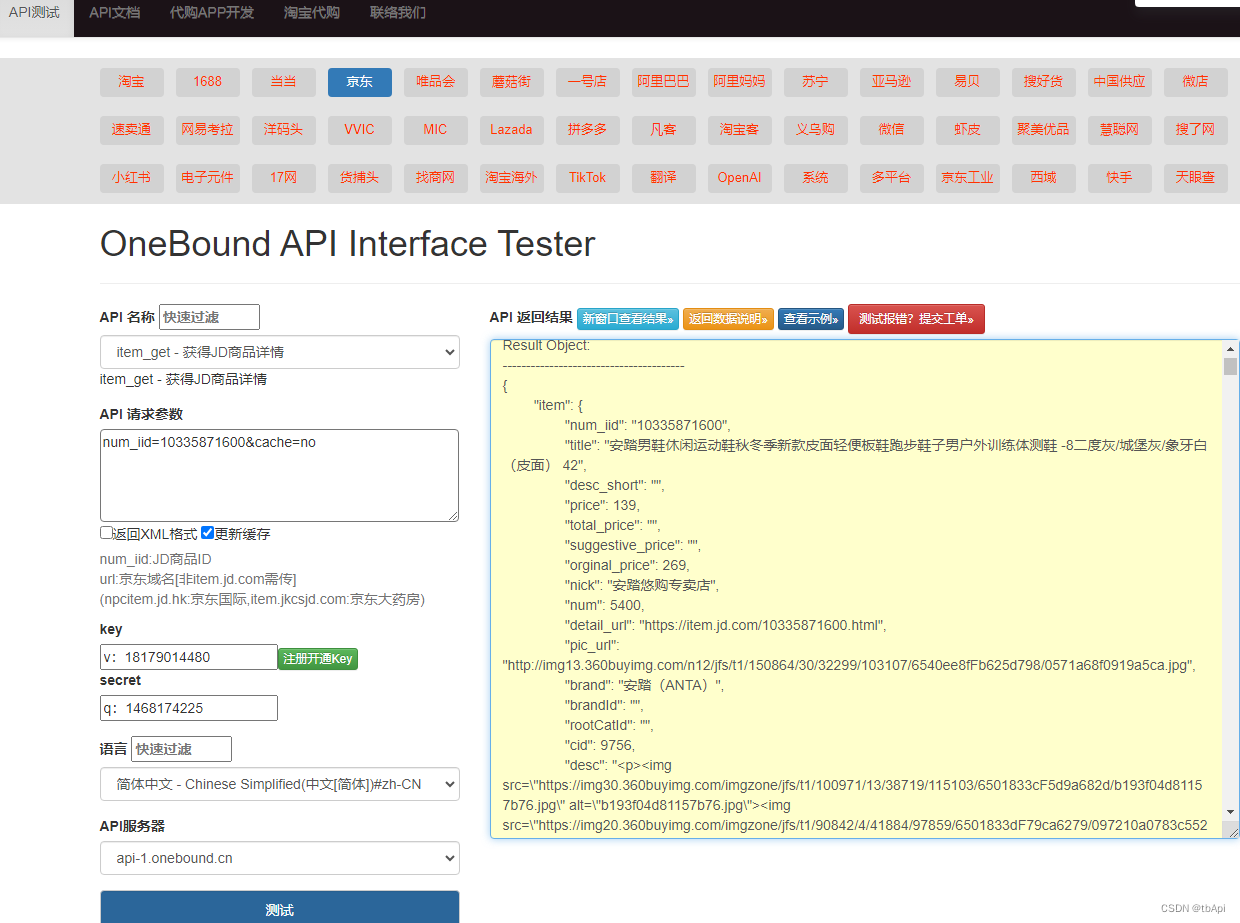

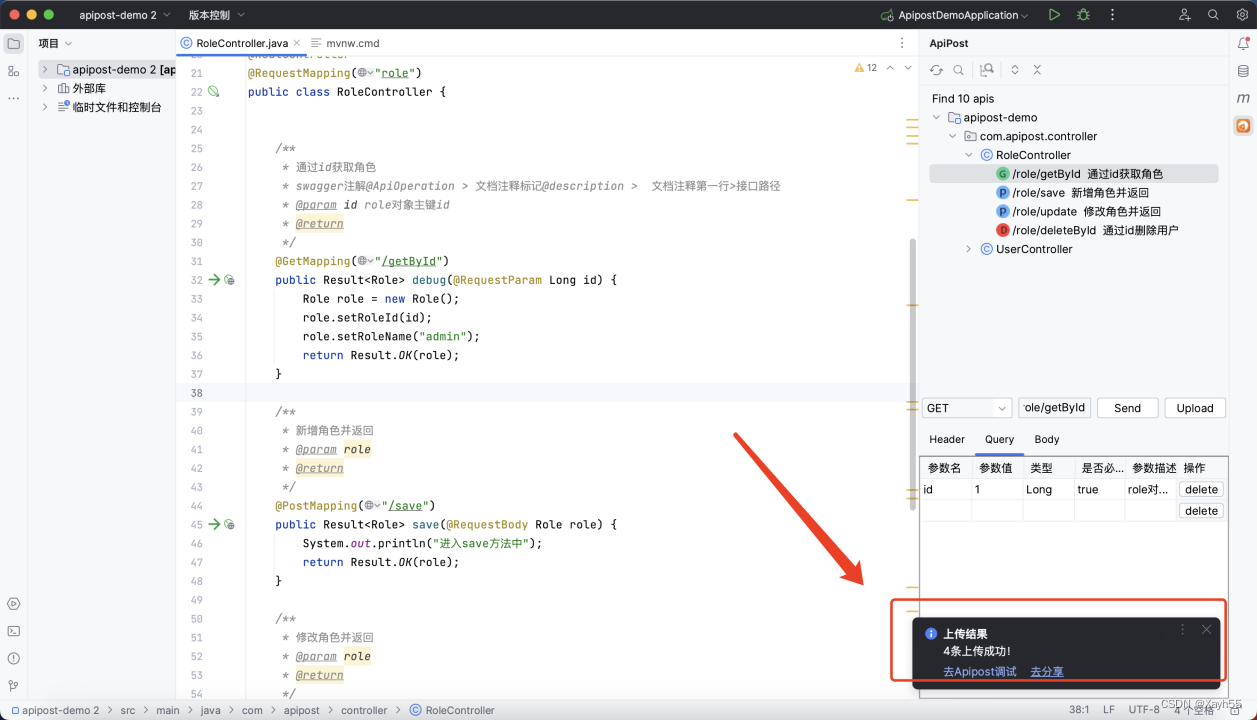

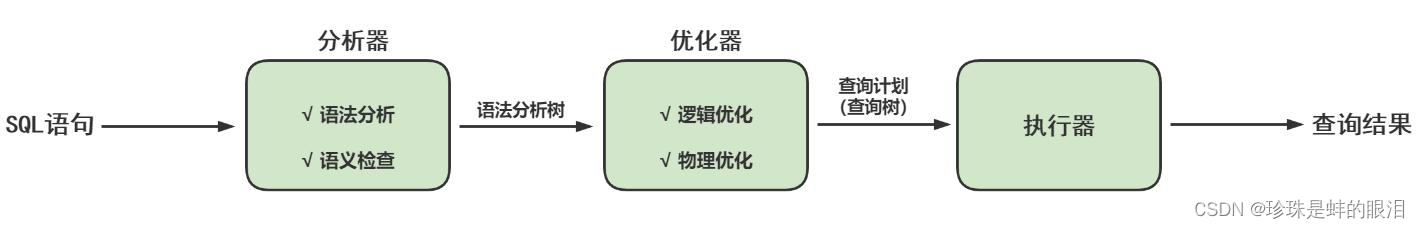

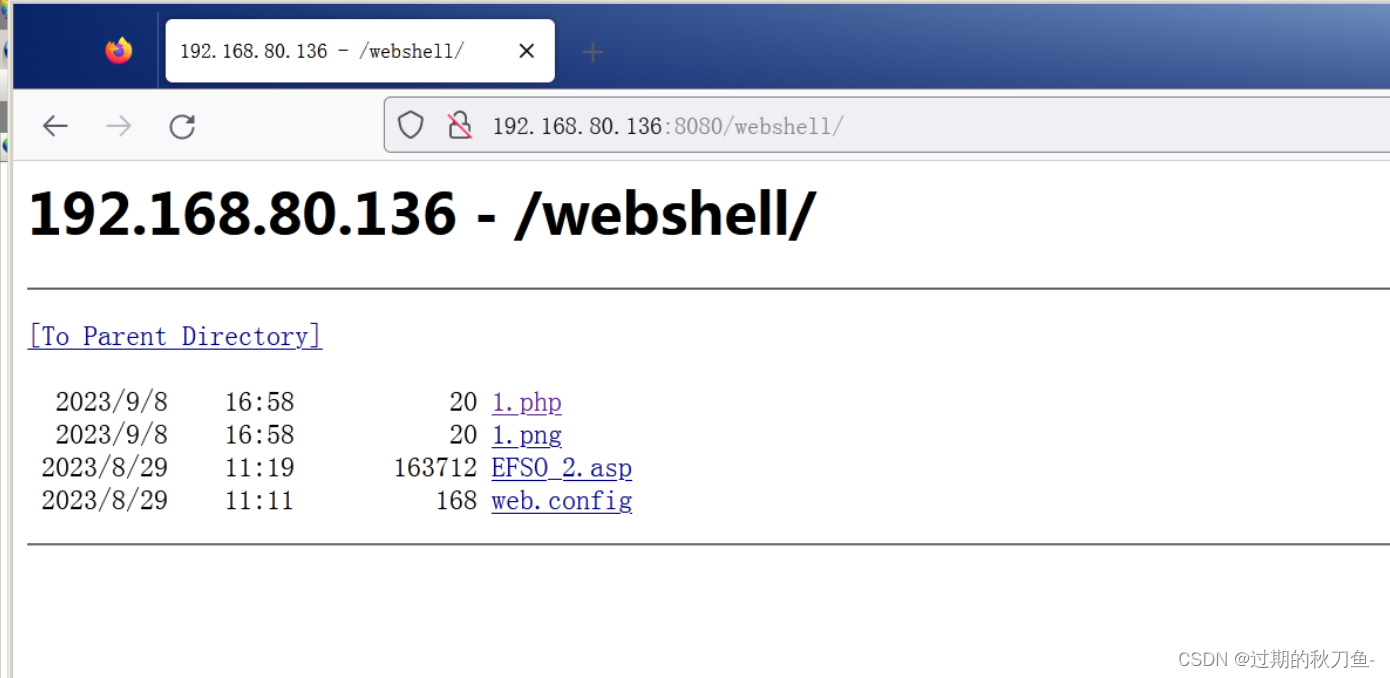

2、漏洞扫描

3、漏洞验证

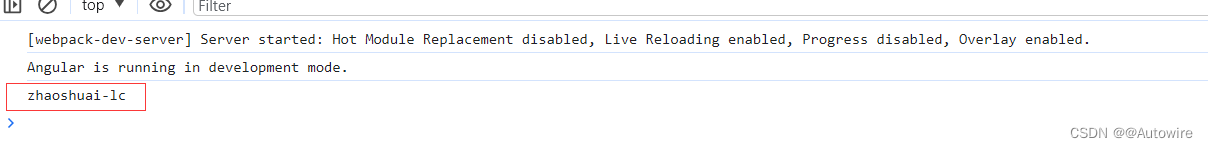

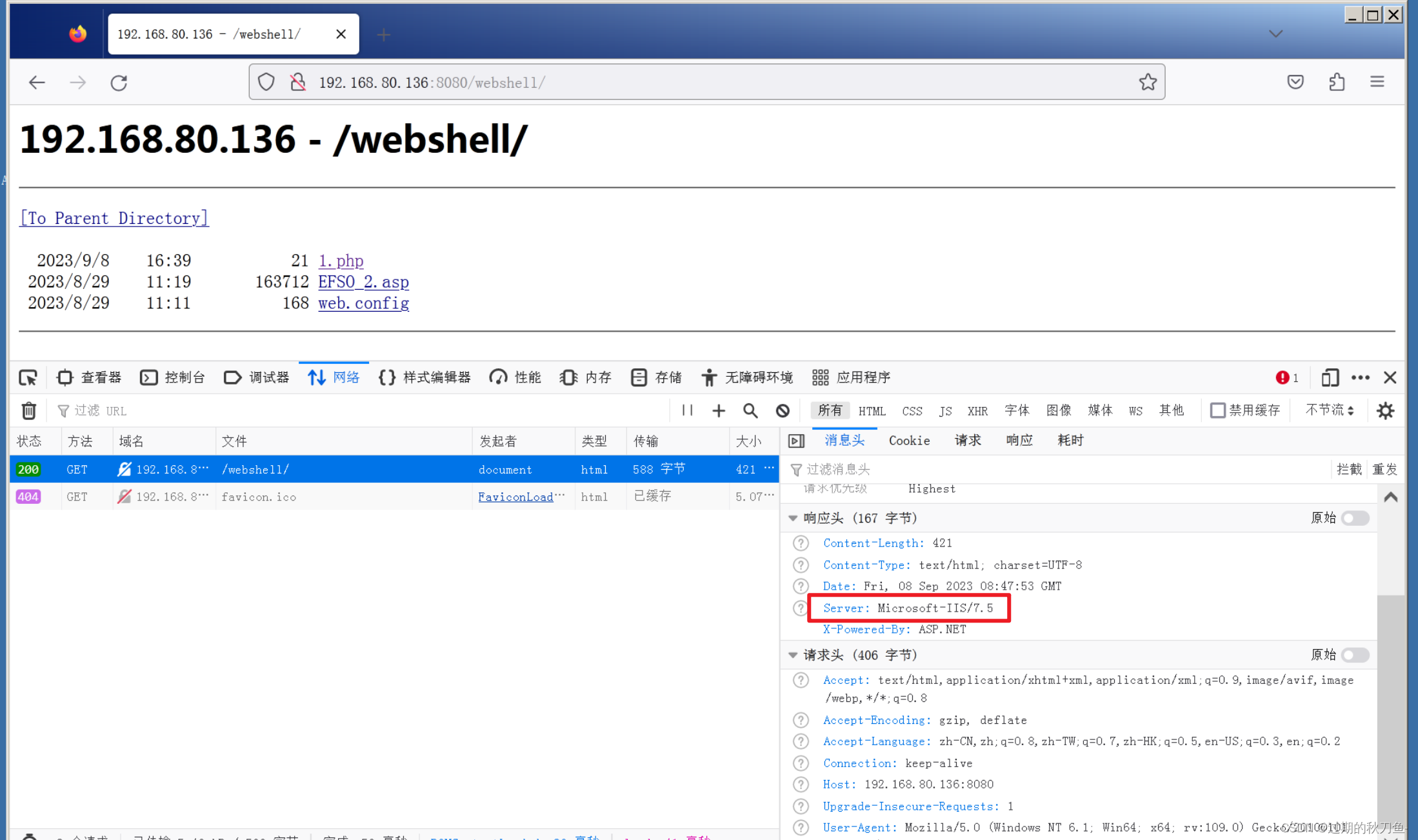

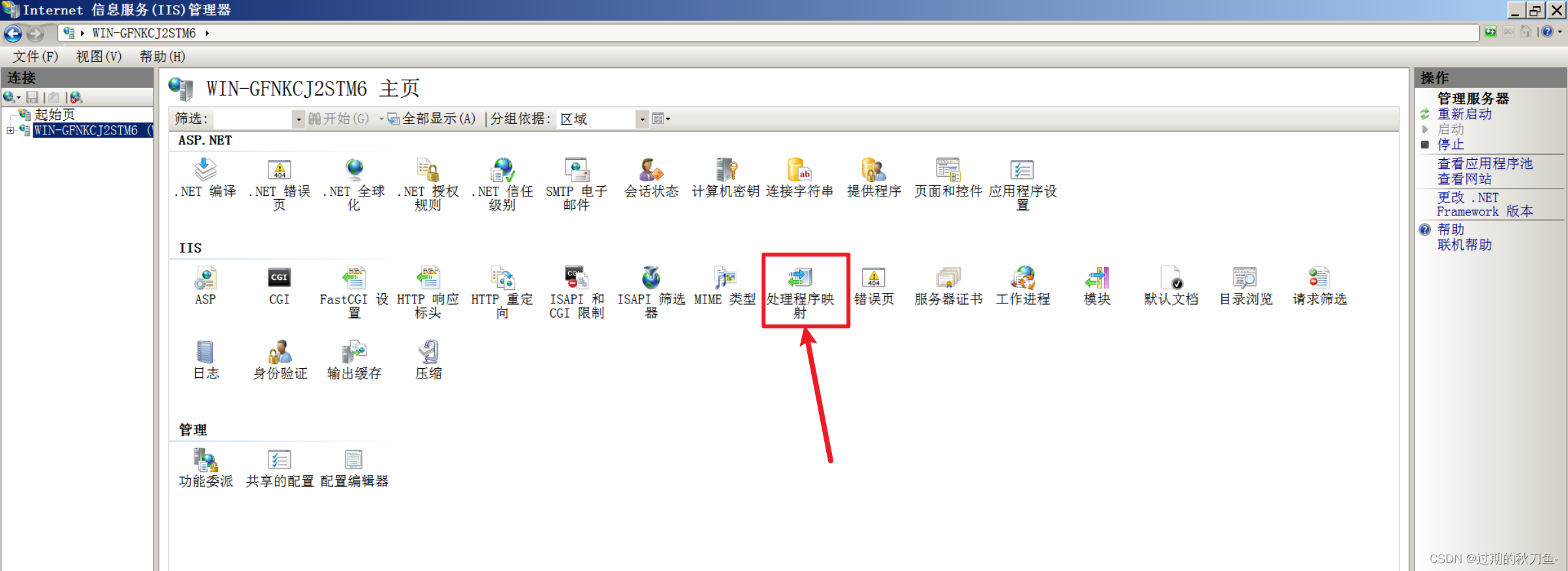

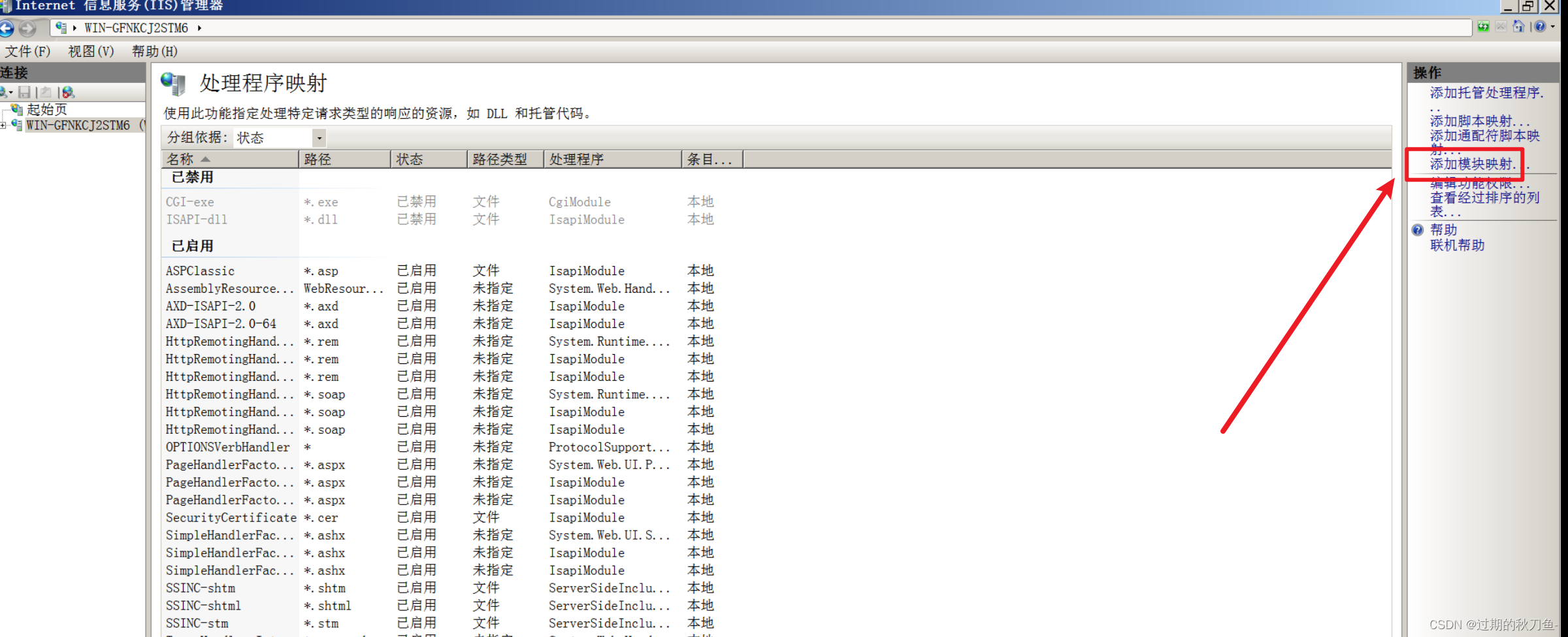

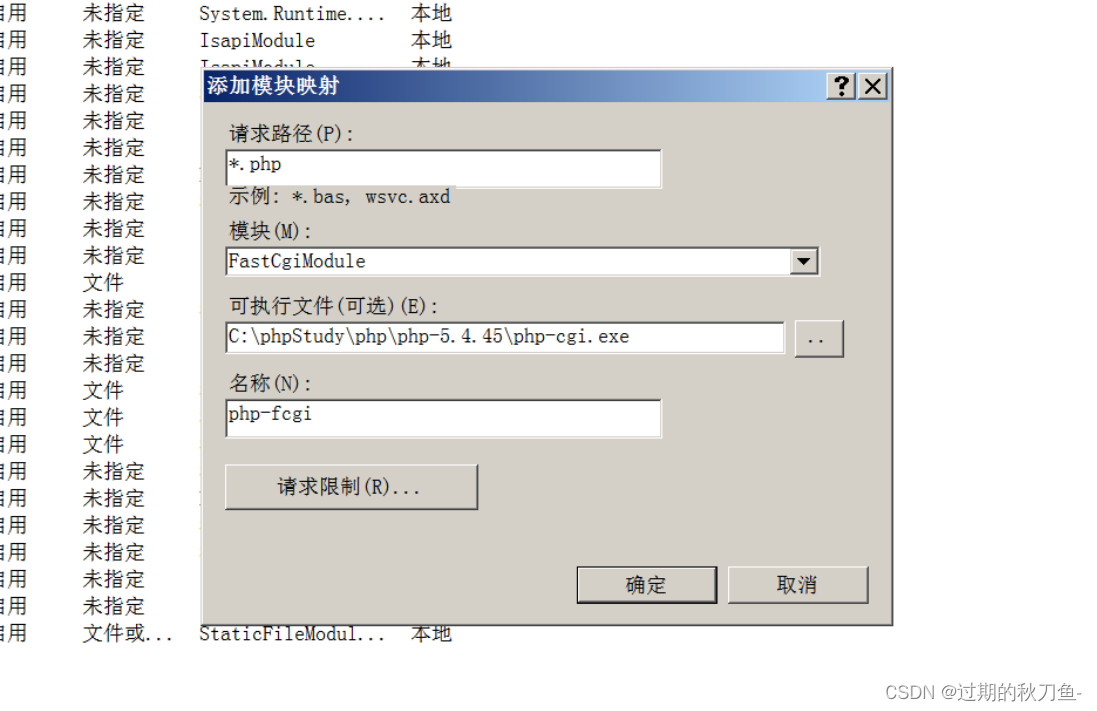

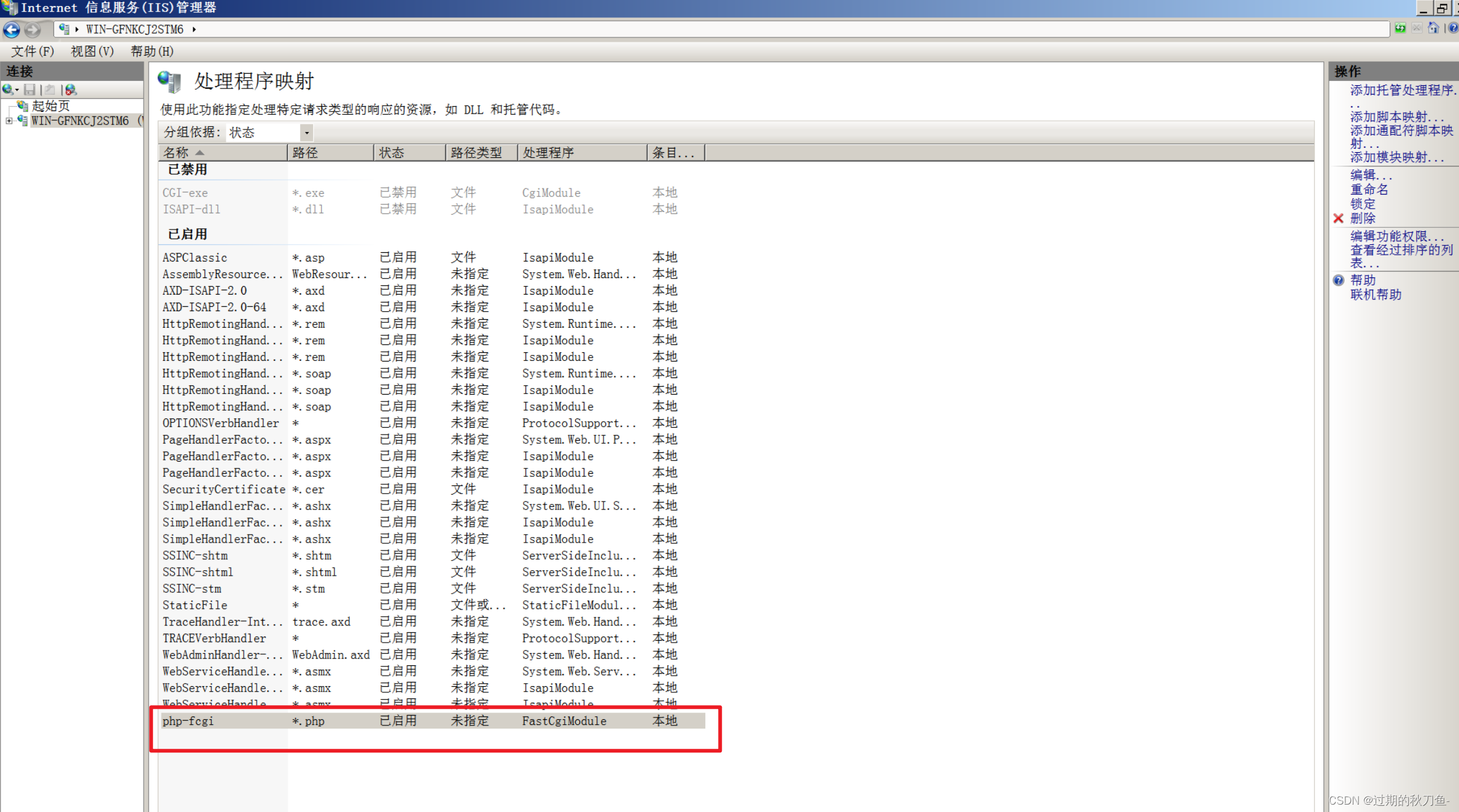

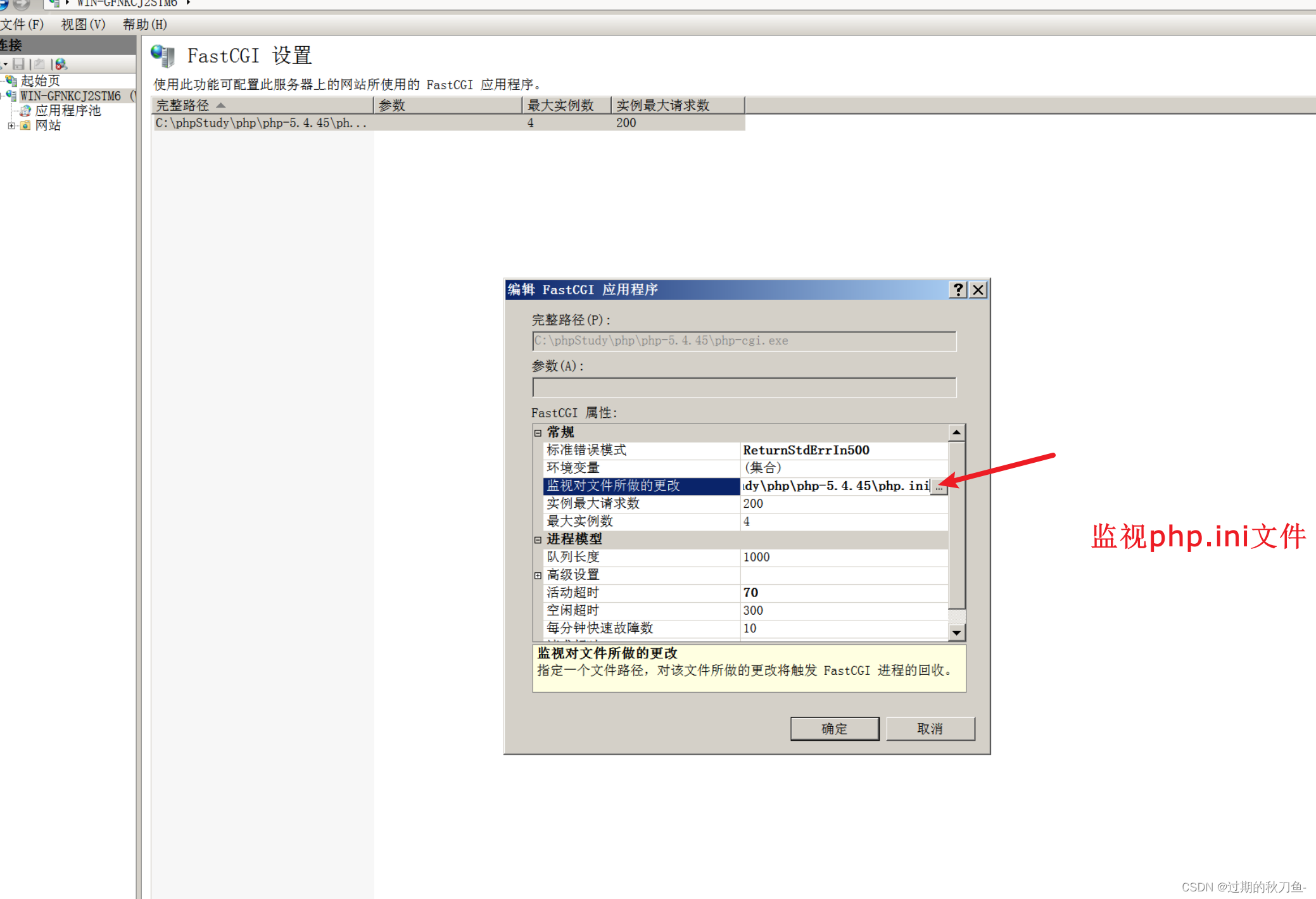

IIS想要运行PHP,中间有个技术叫FASTCGI

放访问1.php的时候,交给php-cgi.exe来执行,解释完的执行结果再返回给浏览器

如果把1.php后缀改成1.png

访问1.png,报错

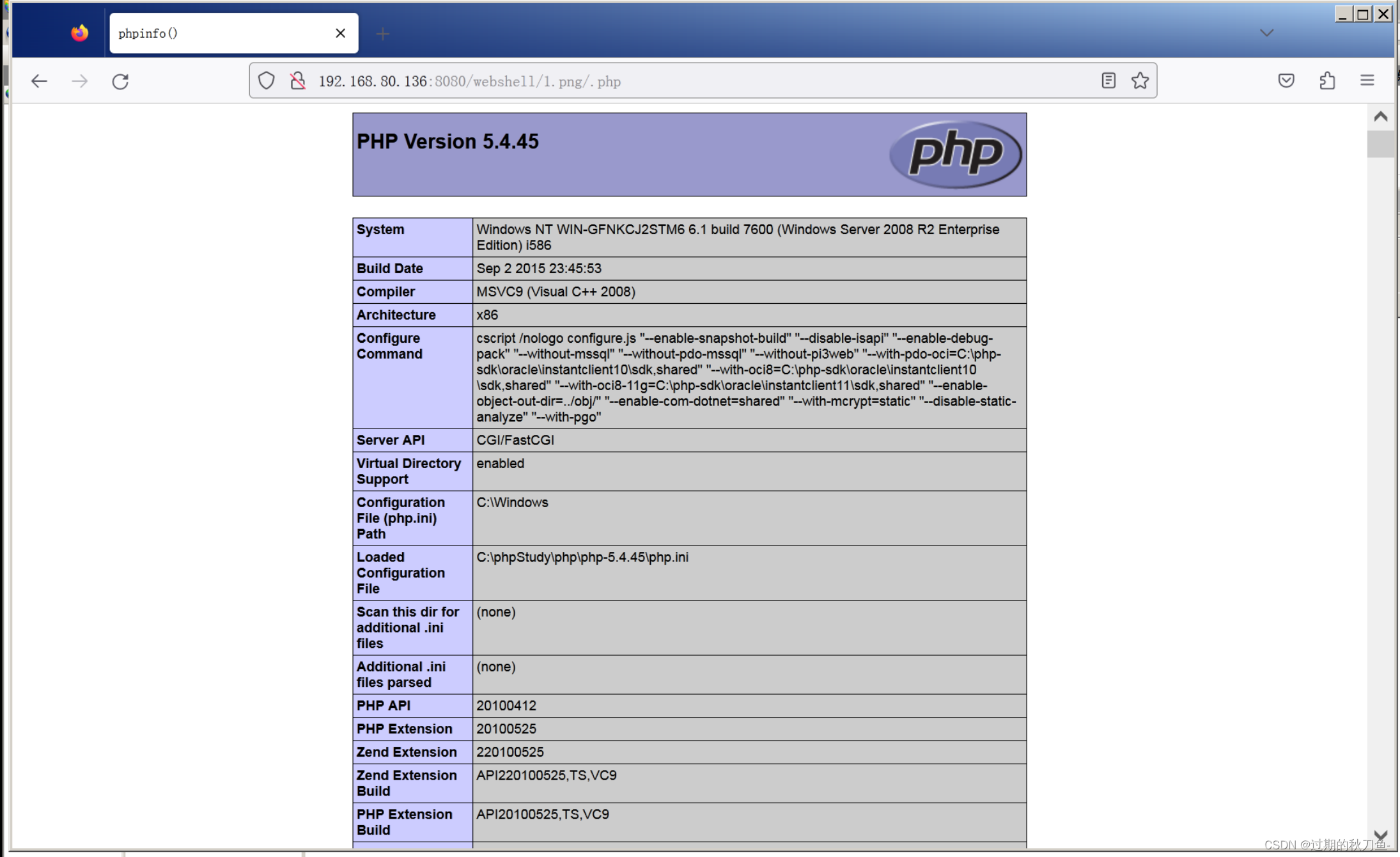

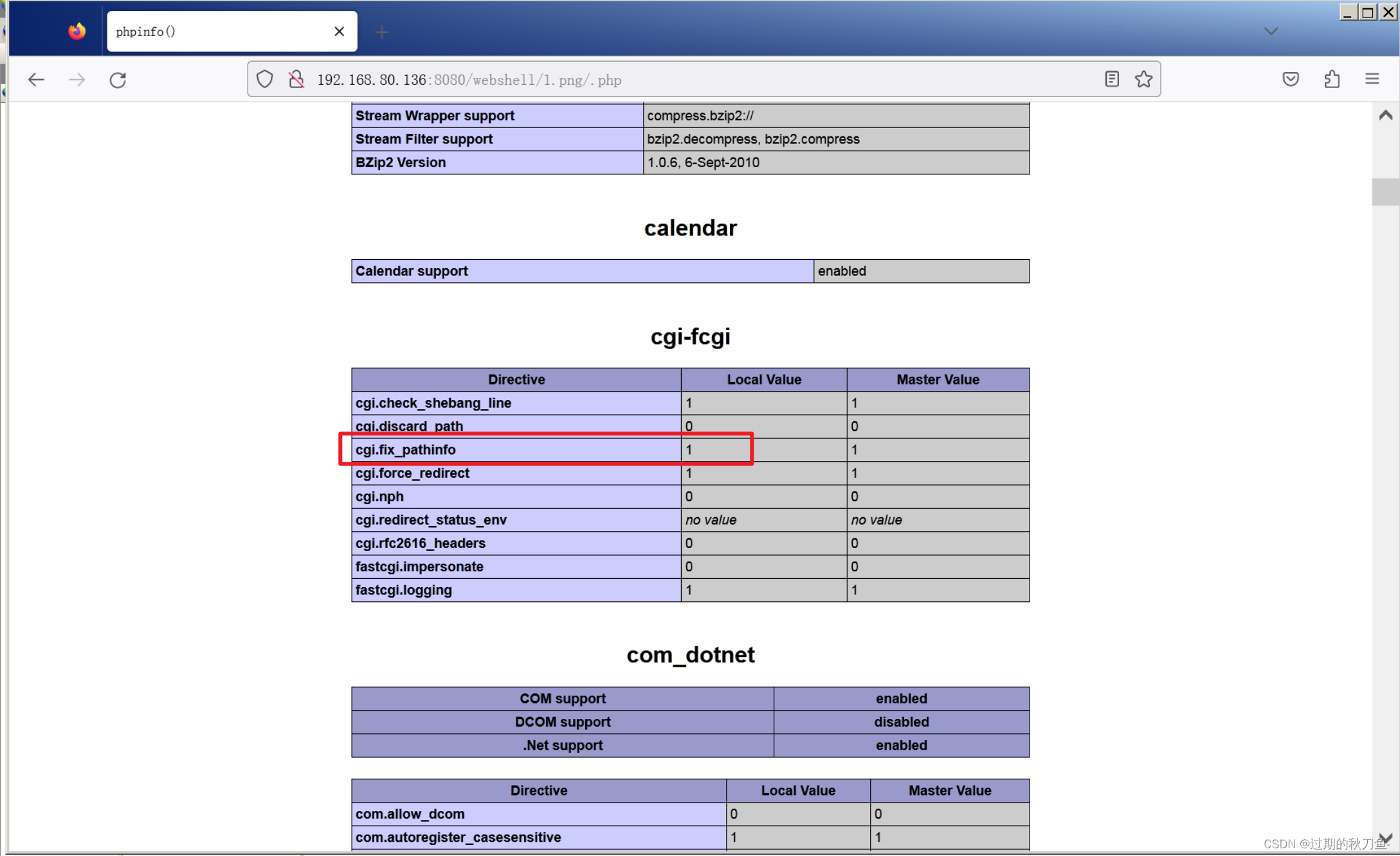

在1.png后面加上/.php

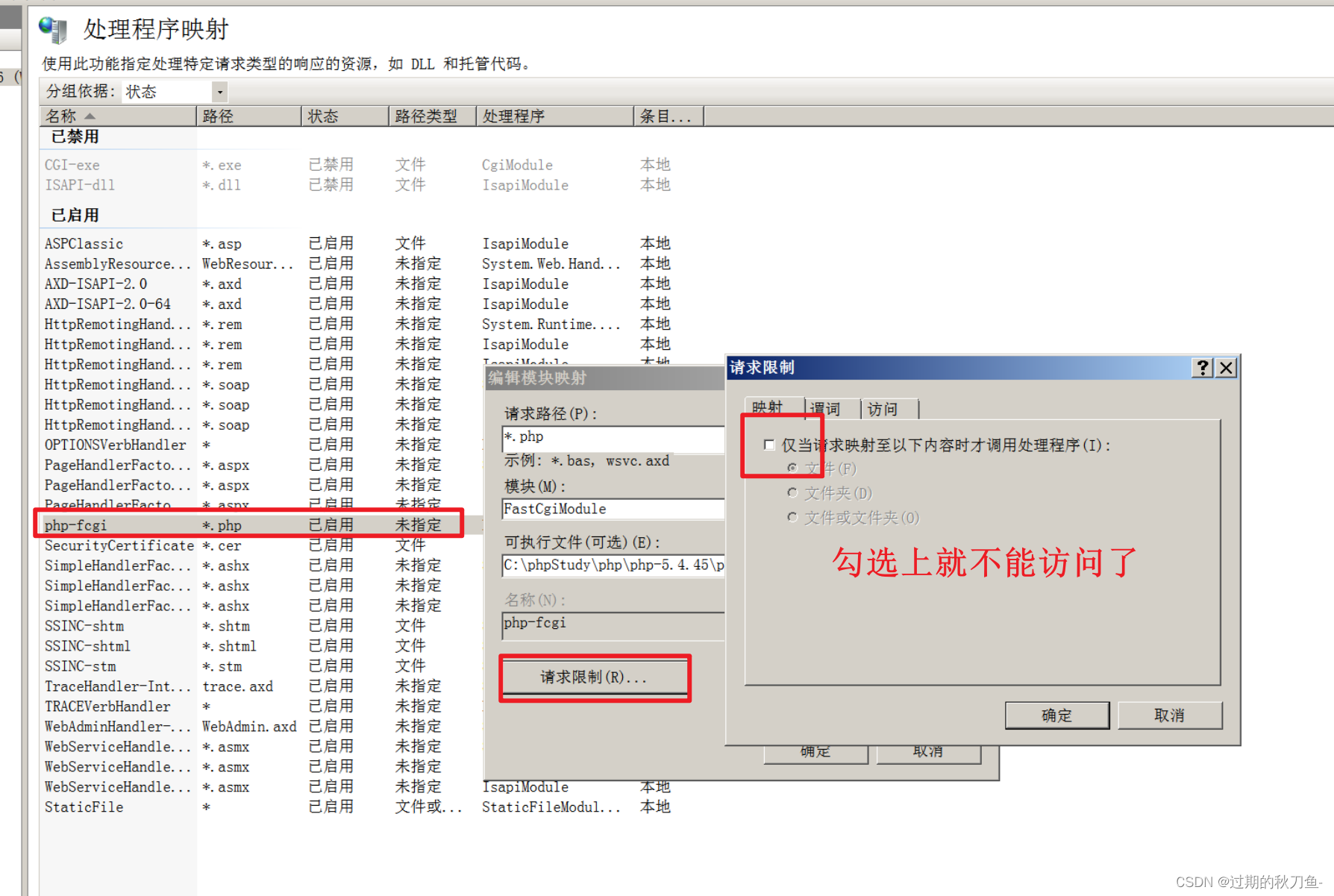

这里之所以能够以1.png/.php的方式访问,是因为下面的对勾没有勾上

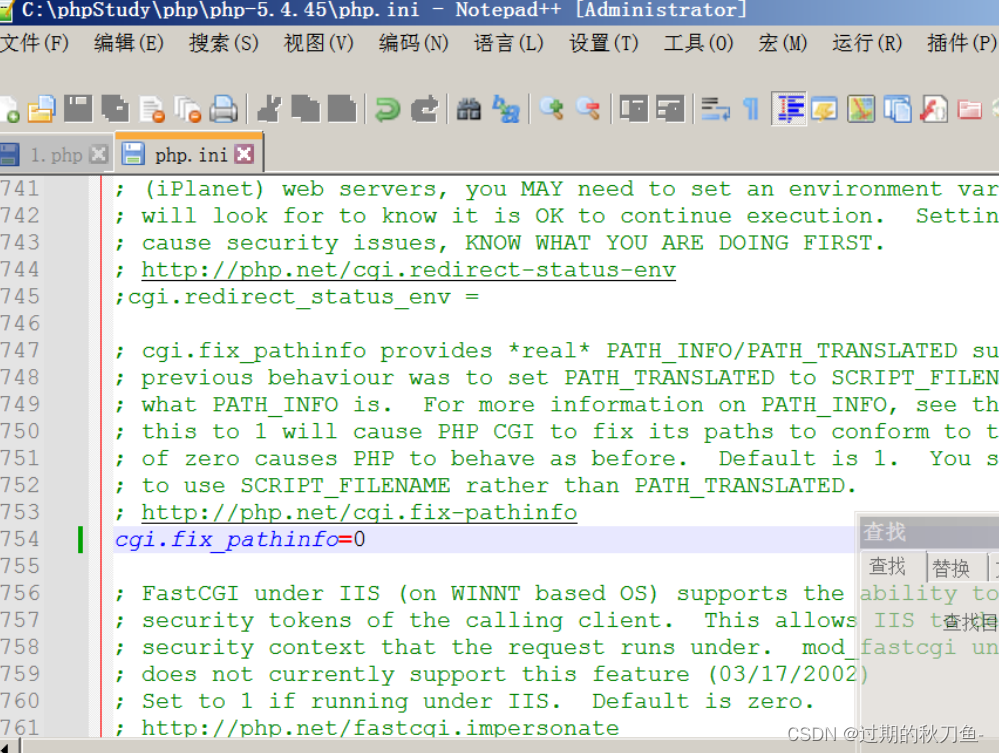

1.5、修复建议

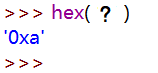

之所以能够以1.png/.php的方式解析php文件

是因为php的安全 选项cgi.fix_pathinfo=1,需要把它改成0

就不能通过/.php的方式访问了