近年来,网络钓鱼形势发生了重大变化,涵盖了各种类型的攻击。许多公司已经开发了分类法来对不同的网络钓鱼攻击进行分类,类似于BlueVoyant 提出的分类法。该分类法概述了几种类型的网络钓鱼攻击,例如:

1. 电子邮件钓鱼:典型的钓鱼攻击是向组织内的不同实体发送电子邮件。这些电子邮件没有高度个性化,通常仅使用收件人的头衔或姓名。

2. 鱼叉式网络钓鱼/鲸钓:与传统网络钓鱼不同,这些电子邮件会发送给特定群体,并且高度个性化,包含有关职责或爱好的信息。

3. 语音网络钓鱼:这是通过语音进行的网络钓鱼,可以通过语音消息或电话进行。

4. 短信网络钓鱼:类似于电子邮件网络钓鱼,但通过短信(SMS 或其他应用程序)进行。

5. 克隆网络钓鱼:涉及克隆合法电子邮件或消息并用恶意链接或附件替换有效负载。

6. 网络钓鱼:通过克隆、使用相似名称或操纵流量来创建虚假网站,以将目标引导至相似的网站。

7. 弹出式网络钓鱼:攻击者操纵用户屏幕显示来自不同来源的通知,提示受害者点击非预期的链接或按钮。

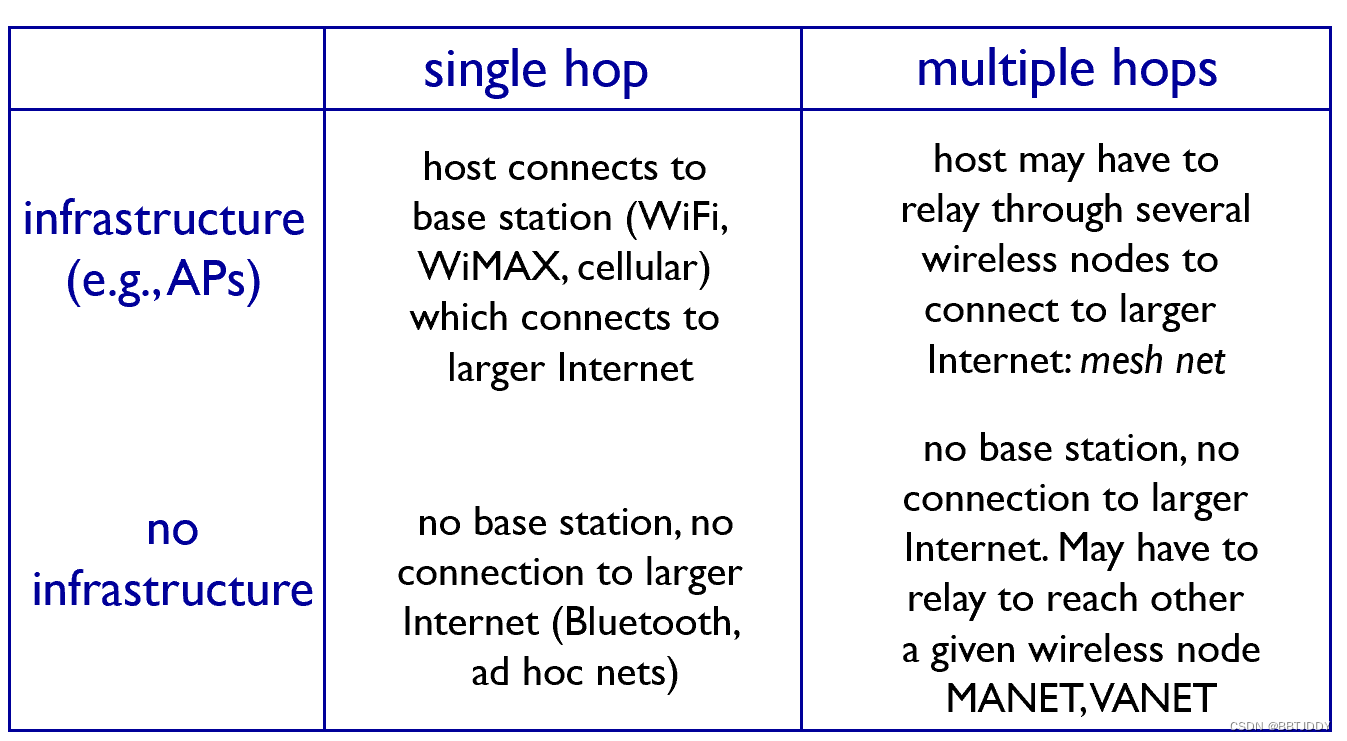

8. 邪恶双胞胎网络钓鱼:攻击者模仿网络设备,例如 Wi-Fi 热点,诱骗目标连接到攻击者的基础设施。

这些攻击类型的共同点是利用人性的弱点。大多数攻击者的主要动机是经济利益。他们会评估必要的投资与潜在回报,并认识到潜在的利润。

大多数此类攻击都是通过数字方式进行的,因此边际成本接近于零。然而,语音网络钓鱼攻击带来了独特的挑战,主要有两种类型:

网络钓鱼攻击的类型

1. 自动攻击:在这种较新的攻击类型中,自动机器使用人工智能模仿合法服务员。这些攻击更具成本效益,但目前存在模仿准确性有限和转化率低(成功攻击与总尝试次数之比)的问题。

2. 真人场景:在这些攻击中,真人会拨打电话。呼叫可以由攻击者发起,也可以通过已发布的号码或初步消息(电子邮件或短信)诱骗目标致电攻击者。

近年来,语音钓鱼攻击不断增多。2019 年,超过 4300 万美国人因语音钓鱼攻击而损失金钱。到 2021 年,这一数字已上升至 5900 多万,短短两年内增长了三分之一以上。

在电话线后面安排真人是一项经济挑战,需要攻击者雇佣大量员工。这项操作如何进行?

钓鱼行动的机制和经济学

今年早些时候,欧洲刑警组织的“潘多拉”行动与其他警察机构合作,成功关闭了 12 个用于网络钓鱼诈骗的呼叫中心。这些呼叫中心涉及各种诈骗,从银行账户欺诈到冒充警察。

这不是一个孤立的事件。2 月份,柬埔寨警方报告逮捕了 300 多名被迫在网络诈骗农场工作的印度人。这些团伙使用人口贩卖技术来为其行动配备人员。

网络钓鱼背后的经济既是犯罪活动的来源,也是犯罪活动的推动者。

首席信息安全官应吸取的教训

1. 语音钓鱼行动的盈利能力:尽管成本和风险相对较高,但语音钓鱼行动对攻击者来说仍然有利可图。此类攻击的日益盛行表明了其有效性。

2. 网络钓鱼是一个横向问题:与其他类型的犯罪活动一样,网络钓鱼活动可能会演变成多种形式的犯罪。进行这些活动的团伙通常比预期的更富有、更老练。

3. 意识和培训:许多网络钓鱼行动都是由外国员工(通常是第三世界国家)进行的。这可以作为培训员工识别危险信号的额外线索,例如外国口音或不熟悉的语言模式,这些应该促使进一步审查。

通过了解网络钓鱼攻击的潜在机制和动机,组织可以更好地做好准备并保护自己免受这些不断演变的威胁。