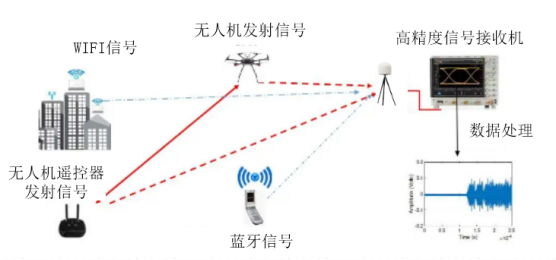

第一个私网现状:连接公域网是由tp-link进行拨号链接使用动态公网ip,内部网段是192.168.1.0/24

第二个私网现状:连接公域网是机房的固定公网ip,内部网段为10.0.0.0/16

安全的打通192.168.1.0/24和10.0.0.0/16的网络,

使得前者局域网中的机器能够安全访问10.0.0.0/16中的服务,

也使得10.0.0.0/16中的机器能够安全访问192.168.1.0/24网络中的机器

搭建ipsec链路链接,完成基础安全对接 搭建gre链路链接,完成网络互通 启用opsf协议,实现动态路由

IPsec简介:互联网协议安全 (Internet Protocol Security ,即IPsec) 是由互联网工程任务组 (IETF) 定义的一组协议,用于保护在不受保护的 IP/IPv6 网络(例如互联网)上进行的数据包交换。 IPsec 协议套件可分为以下几组:互联网密钥交换 (IKE) 协议。动态生成和分发 AH 和 ESP 的加密密钥。身份验证标头 (AH) RFC 4302封装安全有效负载 (ESP) RFC 4303

IKE简介:互联网密钥交换 (IKE) 是一种为互联网安全关联和密钥管理协议 (ISAKMP) 框架提供经过验证的密钥材料的协议。还有其他密钥交换方案可与 ISAKMP 配合使用,但 IKE 是最广泛使用的方案。它们共同提供主机身份验证和自动管理安全关联 (SA) 的方法。大多数情况下,IKE 守护进程什么也不做。它被激活时可能出现两种情况:1. 策略规则捕获了一些需要加密或验证的流量,但该策略没有任何 SA。策略会将此事通知 IKE 守护进程,然后 IKE 守护进程启动与远程主机的连接。2. IKE 守护进程响应远程连接。在这两种情况下,对等方都会建立连接并执行 2 个阶段:阶段 1 - 对等方同意他们将在以下 IKE 消息中使用的算法并进行身份验证。还会生成用于派生所有 SA 密钥并保护主机之间后续 ISAKMP 交换的密钥材料。阶段 2 - 对等方建立一个或多个 SA,IPsec 将使用这些 SA 来加密数据。IKE 守护进程建立的所有 SA 都将具有生存期值(限制时间,超过该时间 SA 将失效,或限制此 SA 可以加密的数据量,或两者兼而有之)。

创建一个回环接口,这个ip用于创建ipsec的服务端IP

/interface bridge add name = loopback-ipsec

在新创建的回环接口上绑定一个IP地址

/ip address add address = 172.16 .99.1 interface = loopback-ipsec network = 172.16 .99.1

为ipsec增加一个配置信息,确认加密算法和哈希算法;

该配置文件中的参数在第一阶段用于IKE协商;

注:配置文件中的参数可能与其他对等配置存在通用的可能。

/ip ipsec profile add enc-algorithm= aes-256 hash-algorithm= sha256 name = ike2

为ike守护进程增加一个建立SA的连接验证预案;选择允许授权的算法,选择允许用于SA的算法和秘钥长度,不启用pfs-group安全方式

/ip ipsec proposal add auth-algorithms= sha256 enc-algorithms= aes-256-cbc name = ike2 pfs-group= none

给ikv2配置相关属性信息:给启动器/发起方配置一个IP地址,其子网掩码前缀长度为30指定172.16.99.1/32为要建立隧道的子网。指定的子网将使用CISCO UNITY扩展发送到对等端,远程对等端将创建特定的动态策略。

/ip ipsec mode-config add address = 172.16 .99.2 address-prefix-length= 30 name = ike2-conf split-include= 172.16 .99.1/32 system-dns= no

创建由策略模板使用的策略组,其策略组名为ike2-policies

/ip ipsec policy group add name = ike2-policies

策略的制定用于确定是否应对数据包应用安全设置

禁用默认策略,避免影响ipsec链接。

创建一个启用模板方式下其目标地址为172.16.99.2/32,其源地址为192.16.99.1/32的策略,并将此策略分配至ike2-policies组。

/ip ipsec policy disable numbers = 0

/ip ipsec policy add dst-address= 172.16 .99.2/32 group = ike2-policies proposal = ike2 src-address= 172.16 .99.1/32 template = yes