面向知乎的个性化推荐模型研究论文

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.rhkb.cn/news/44585.html

如若内容造成侵权/违法违规/事实不符,请联系长河编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

推荐只需要精确?顶会论文看多样化推荐研究趋势

©作者 | 林子涵 来源 | RUC AI Box 本文主要基于最近 2 年发表在顶级会议(KDD、SIGIR、WWW、CIKM、IJCAI等)的多样化推荐相关论文,介绍最新的研究工作,梳理其背后的技术脉络,同时在最后总结多样化推荐中潜在的研究…

【论文阅读】社交网络传播最大化问题-02

Leader-Based Community Detection Algorithmin Attributed Networks 以往leader-aware算法创新点问题定义定义基础概念定义创新概念 模型构造第一步:确定每个节点的leader第二步:合并小分支以得到最终结果 实验数据集人工合成网络现实世界的网络 基线方…

https://zhuanlan.zhihu.com/p/20397902

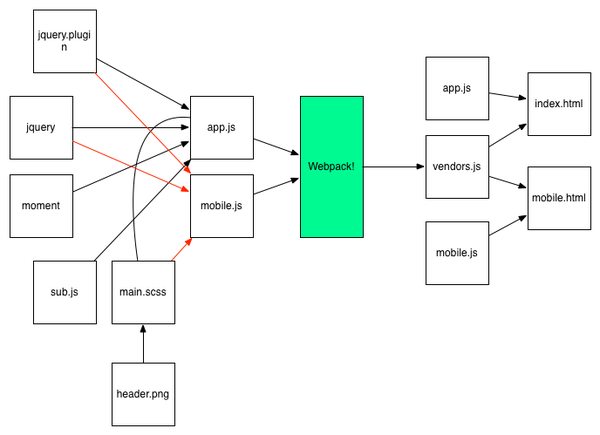

首发于 前端外刊评论 关注专栏 登录 写文章 Webpack傻瓜指南(二)开发和部署技巧 张轩 9 个月前 注意啦:如果你还没有看第一篇 请先看下第一篇的基础知识:Webpack傻瓜式指南(一) - 前端外刊评论 - 知乎专栏…

继续!从顶会论文看对比学习的应用!

公众号作者上杉翔二 悠闲会 信息检索 整理 | NewBeeNLP 上周,我们分享了对比学习的一些应用,从顶会论文看对比学习的应用! 本篇博文将继续整理一些对比学习的应用,主要是集中在MoCo和SimCLR等模型。 1、LCGNN MoCo架构…

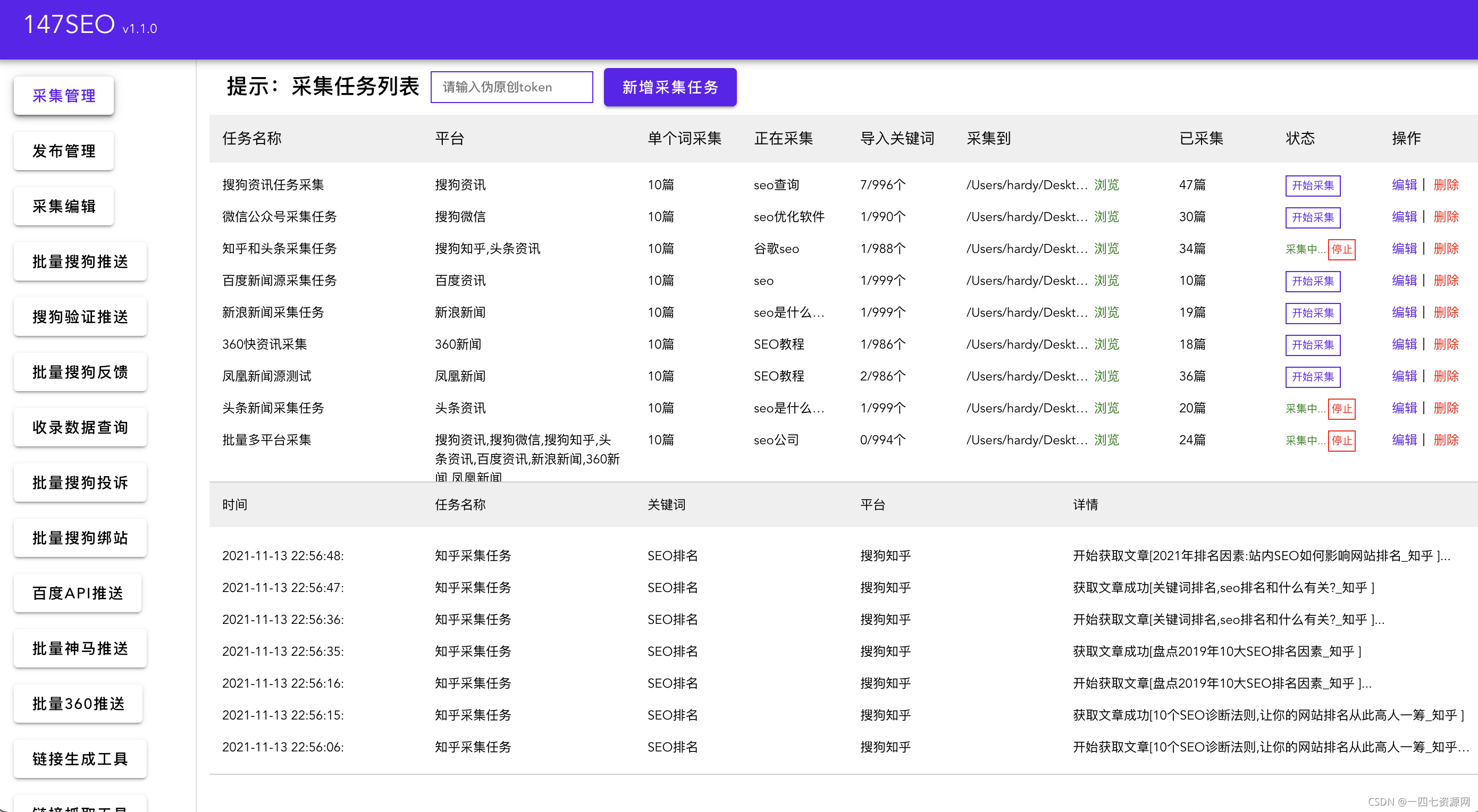

知乎采集问答栏目以及文章教学

知乎文章质量怎么样

现在的年轻人越来越多的人喜欢知乎了,因为知乎平台的质量越来越高,我自己就比较喜欢使用知乎,很多问题我喜欢看知乎的答案,不喜欢看其它平台的,原因就是因为知乎的答案更权威,更靠谱一…

短视频自导自演,分镜脚本如何设计

前言: 在进入主题之前我先强调一下,这篇完全是番外,小编的主线还是以编码类为重的文章。至于原因有两点,一是距离上次更新到现在已经快一个月,所以先总结一下近期玩的东西补上。二是我确实正在再次尝试做短视频&#x…

制作钓鱼网站(克隆网站)

克隆网站主要指模仿相关网页的页面格式,自己制作页面颜色、标识均与原网站视觉效果相同,且域名差别不大,被用于谋取利益的非法网站。 利用social-enginner-toolkit(set)可制作多种钓鱼网站,下面是其中一种:获取用户凭证信息的网站。 准备:kali linux(IP192.168.xx…

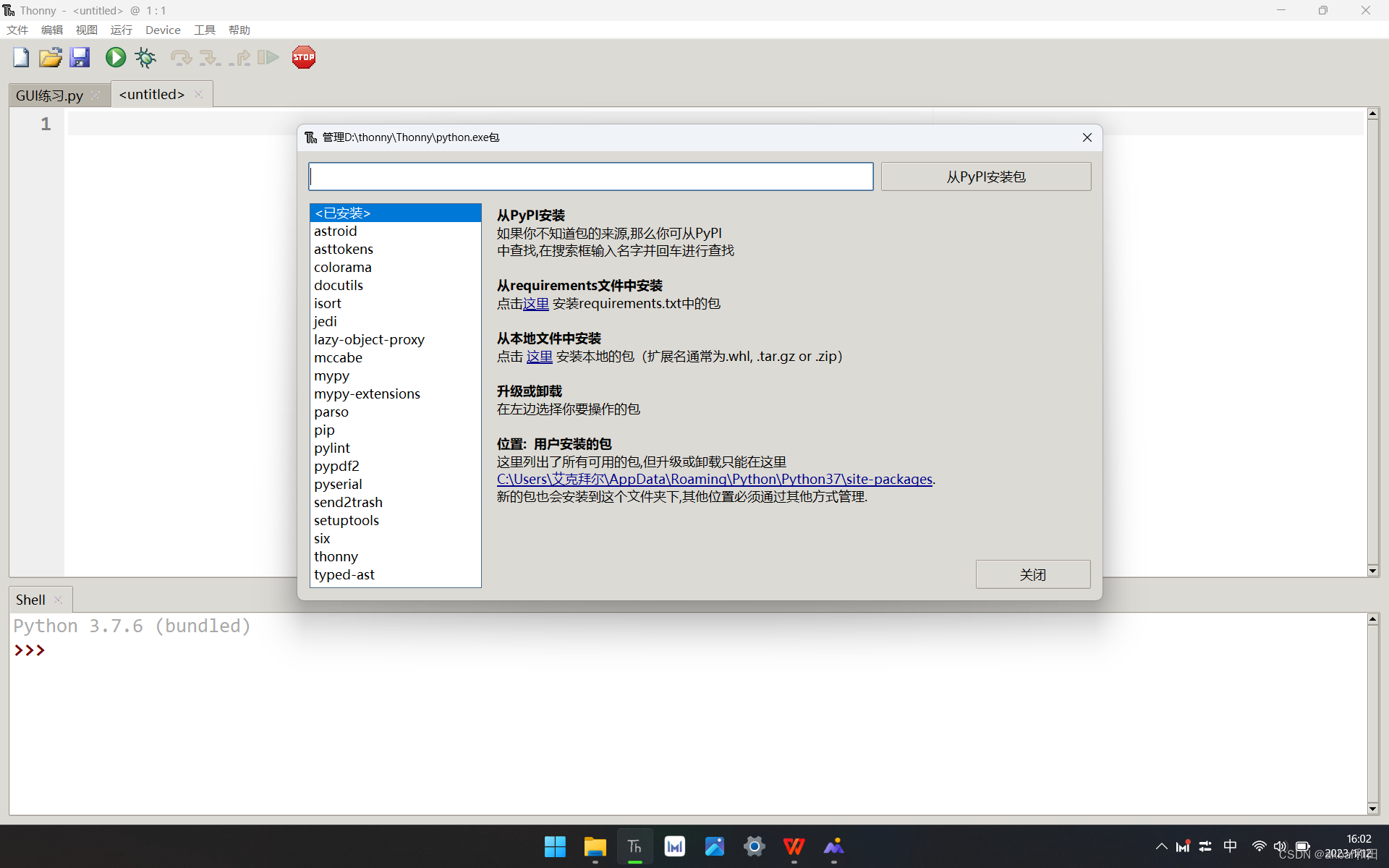

Thonny编辑器介绍

相信很多在学习python的朋友都纠结,到底选哪个编辑器(IDE)好呢,下面给大家推荐一个编辑器————Thonny:

Thonny编辑器是一个很简洁的编辑器,UI设计也很好看,虽然很简洁,但是它的功…

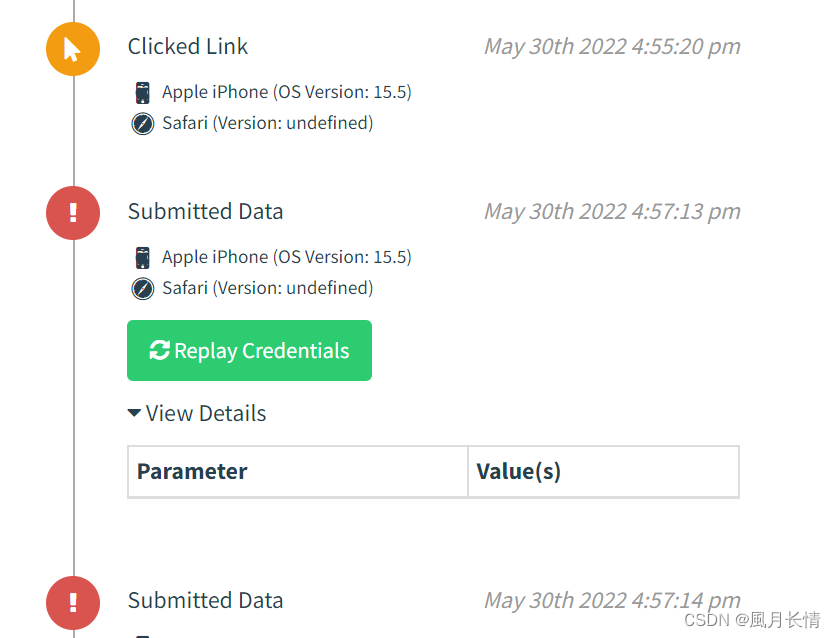

使用SniperPhish进行电子邮件钓鱼

关于SniperPhish SniperPhish是一款专为渗透测试人员以及安全研究专家设计的网络钓鱼研究工具,其主要目的是为了通过模拟真实场景中的网络钓鱼攻击来提升用户的安全保护意识。SniperPhish可以将研究人员创建的钓鱼网站和钓鱼邮件绑定在一起,以实现集中跟…

一款可以阻止网络钓鱼诈骗的解决方案?

“你继承了一笔财富。要转账,我需要你的银行账户凭证。” 你是否也遇见过此类的电话诈骗话术。

根据2022年数据泄露调查报告,25%的数据泄露涉及网络钓鱼。

这是怎么发生的?参与网络钓鱼的欺诈者一般都是心理方面的高手。他们知道如何营造紧…

甲方安全之仿真钓鱼演练(邮件+网站钓鱼)

文章目录 一、简介1.1 前言1.2 整体思路1.3 演练所需1.4 各邮件厂商日群发上限 二、钓鱼平台搭建及配置2.1 gophish平台搭建2.2 收件目标配置(User & Groups)2.3 发信邮箱配置(Sending Profiles)2.4 邮件模版配置(…

【自制】我造了一台 钢 铁 侠 的 机 械 臂 !【硬核】

有人说:一个人从1岁活到80岁很平凡,但如果从80岁倒着活,那么一半以上的人都可能不凡。 生活没有捷径,我们踩过的坑都成为了生活的经验,这些经验越早知道,你要走的弯路就会越少。

C#小游戏—钢铁侠VS太空侵略者

身为漫威迷,最近又把《钢铁侠》和《复仇者联盟》系列又重温了一遍,真的是印证了那句话:“读书百遍,其意自现”。看电影一个道理,每看一遍,都有不懂的感受~ 不知道大伙是不是也有同样的感受,对于…

学习JavaEE过程中遇到的各种(奇葩)问题

学习JavaEE过程中遇到的各种(奇葩)问题

问题一: The superclass “javax.servlet.http.HttpServlet” was not found on the Java Build Path 遇到这个问题的时候我尝试在网上找答案按着答案一步步操作。 这是在按着网上答案来的正确流程&a…

奇葩算法系列——猴子排序

首先我们介绍无限猴子定理

无限猴子定理最早是由埃米尔博雷尔在1909年出版的一本谈概率的书籍中提到的,此书中介绍了“打字的猴子”的概念。无限猴子定理是概率论中的柯尔莫哥洛夫的零一律的其中一个命题的例子。大概意思是,如果让一只猴子在打字机上随…

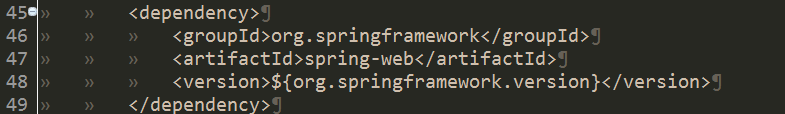

Maven项目中遇到的奇葩问题

场景描述

开发项目搞环境是一个非常蛋疼的问题,总是会遇到各种奇葩的问题,今天就遇到了一个跟Maven有关的。新开发一个项目,从SVN下载下来项目之后,pom.xml中Spring相关的Jar包就一直报如下红叉 后来发现我的maven 中是已经有…

你所遇到过得奇葩的需求

在网上看到大家在谈论碰到过的奇葩需求,看着看着一天的劳累都被欢乐冲散了,特地搜集大家的留言,整理出来,给大家分享一下,希望也能给你的生活添加点乐子,哈哈哈。 0、部门老大:你,做…

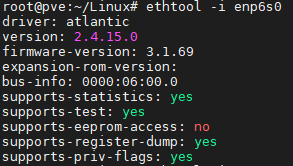

PVE7更新AQC107网卡驱动,解决奇葩问题。

背景介绍 前段时间自己组装了一台生产力,期间在TB买了张AQC107的万兆电口网卡,回来后发现在PVE7环境下每次重启或启动后网卡总是没反应或者不会自动协商到10G,拔下来插到win主机上没问题,基本确定是驱动的问题,那么就着…

推荐文章

- ⛳ TCP 协议详解

- - 工程实践 - 《QPS百万级的有状态服务实践》02 - 冷启动和热更新

- LeetCode解法汇总1726. 同积元组

- WXZ196微机消谐装置的常见安装位置

- 创新驱动,边缘计算领袖:亚马逊云科技海外服务器服务再进化

- 乐视回应四天半工作制:体感非常好;OpenAI CEO 否认在训练 GPT-5;iOS 17 或增加更多灵动岛功能|极客头条...

- 如果没有pos信息,只有一些近景的照片,可以用编辑重建大师进行建模吗?

- #444到1092

- #获取A股所有股票代码

- #力扣:2236. 判断根结点是否等于子结点之和@FDDLC

- #硬件电路设计VL817-Q7(B0)芯片拓展USB3.0一转四调试心得

- (7)(7.4) 集结航点