安全层面最本质的问题是检测与响应,而当前的检测与响应,还存在着一些痛点和难点亟需解决,响应运营层面仍存在着一些挑战。

各类安全防护设备每天会产生大量的安全告警,使得安全分析人员绝大部分时间和精力都“消耗”在告警信息中,导致高价值的告警往往淹没在了海量告警当中,无法第一时间发现和阻断攻击,并且高价值的告警因为无法获得更多的攻击上下文而会被忽略,也错过了最佳的防御时间。

发现上报的告警,也面临着攻击溯源难的问题,比如看不清完整的攻击链路,缺乏全威胁的视角,黑客是怎么打进来的,利用了什么漏洞打进来的,先打了哪台主机,在主机上又做了什么事情,是怎么进行横向移动的,影响面有多大,又造成了什么损失,这一些都是在攻击溯源上面临的难点。

海量告警同时也带来了运营的压力,各个安全防护产品间的数据孤岛造成的分析需要在不同平台之间进行来回的切换,分析取证的路径长且耗时,缺乏自动化的分析、研判以及处置手段等等这些都造成了安全运营处置的效率低下。

面对新形势下的安全挑战,安全运营工作需要进一步的“左移”,需具备提前发现潜在风险,提前阻隔威胁的能力,需要细粒度且有效的安全度量能力和手段。

在检测层面,组织当中也存在着风险感知和威胁检测的盲点,比如漏洞普遍存在,漏洞与风险、漏洞与资产、漏洞与威胁之间的量化工作存在着盲点,同时普遍存在着影子资产,如员工私搭服务,很难遵守组织安全规范,这就造成了影子资产类的检测盲点。虽然组织已经采集了大量的安全日志,但是超过60%的组织不使用数据,没有有效的使用数据,未能产生安全价值。

组织当中也会缺乏一些威胁全视角的检测,比如基于全流量的NDR威胁检测,存在看不到端点文件、进程、注册表等行为,缺乏端点视角;基于端点安全威胁检测,存在看不到网络行为数据,缺乏流量侧数据,造成了数据间的孤岛。攻击者也会通过绕过各种检测技术,给安全带来威胁和挑战,并且威胁总是在不断的演变,组织内网络安全高水平的人才短缺是常态,威胁检测工作高度依赖于网络安全防护产品。

XDR扩展威胁检测响应,不仅是一项技术,更是一种解决方案。

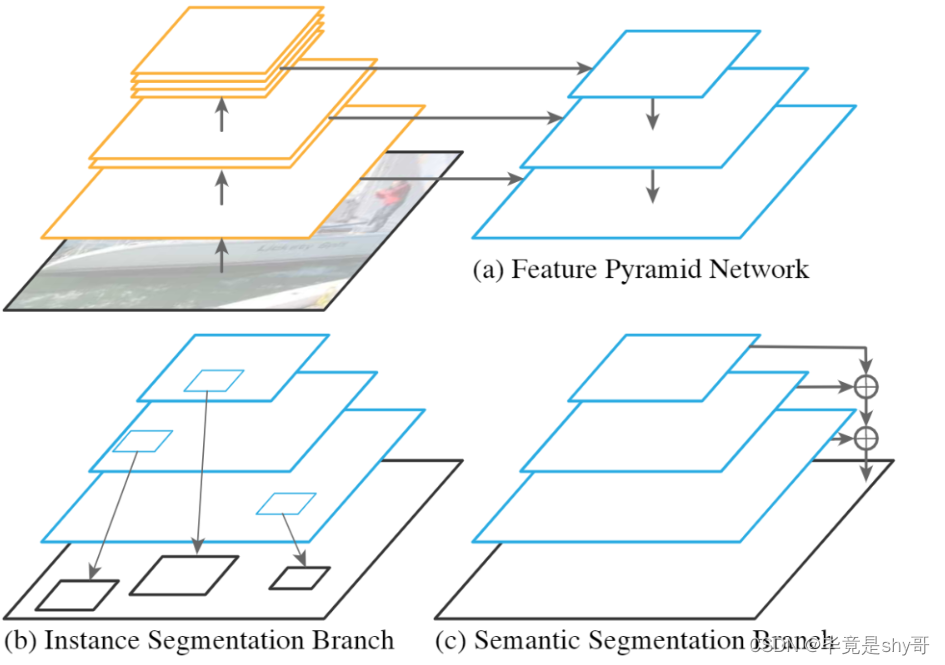

“X“,扩展性,指具备多维度扩展属性,强调由孤立式威胁检测到全面威胁检测的整体转变。

“D”,检测分析,指对数据的收集、处理与分析,强调以超越原有系统的速度更快、更准确地检测网络攻击活动,从根因分析、关联分析、事件化分析等维度展开安全事件的检测分析。

“R”,响应处置,与自动化紧密相关,强调以开箱即用的自动化操作快速应对各类繁琐枯燥的安全任务。

XDR通过对多源告警融合、基于规则的快速检测、全资产动态管控、事件化分析和处置等技术手段,提高威胁检测和响应的速度和精确度,为总体安全方案带来有效提升。

XDR扩展威胁检测响应解决方案,基于"TDIR"驱动,更加关注实际安全应用效果:

在威胁检测方面,能够覆盖终端、流量侧的威胁检测与响应,一个平台即实现跨多维的安全防护,能够有效帮助增强威胁检测和防护能力,消除威胁检测盲点。

在调查方面,结合丰富的遥测信息进行完整的攻击溯源,能够有效帮助组织提升威胁调查的全面性,能够让安全运营团队检测有效性提升100倍,使得安全运营工作聚焦在少量高价值攻击事件上。

在响应方面,跨端跨网络的快速分析、响应处置,能够有效帮助组织提升威胁响应效率,让安全运营效率提升8倍,实现分钟级的告警响应速度。

在XDR扩展威胁检测响应解决方案中,三个阶段中的“威胁发现”是根本需求,也是基本能力,而实现安全可运营是关键能力。

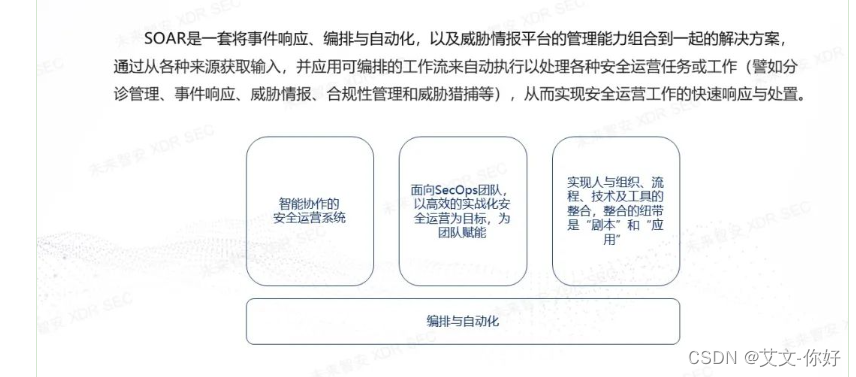

在面对海量的告警时,能够达到安全可运营的状态,具有高价值的场景挖掘能力,在安全分析层面具有焦点,不盲目分析、不因为海量告警而选择性放弃。具有攻击溯源取证、事件化的能力,能够看得清攻击的来龙去脉,构建从入侵到横向移动的完整攻击链条。具有自动化编排和响应能力,通过SOAR自动化编排技术将安全运营编排成可执行的工作流,有效释放安全运营效力,聚焦于高价值攻击场景。