阅读导航

- 引言

- 一、HTTPS是什么

- 1. 什么是"加密"

- 2. 为什么要加密

- 3. 常见的加密方式

- (1)对称加密

- (2)非对称加密

- 二、证书认证

- 1. CA认证

- 三、HTTPS的加密底层原理

- ✅非对称加密+对称加密+证书认证

- 温馨提示

引言

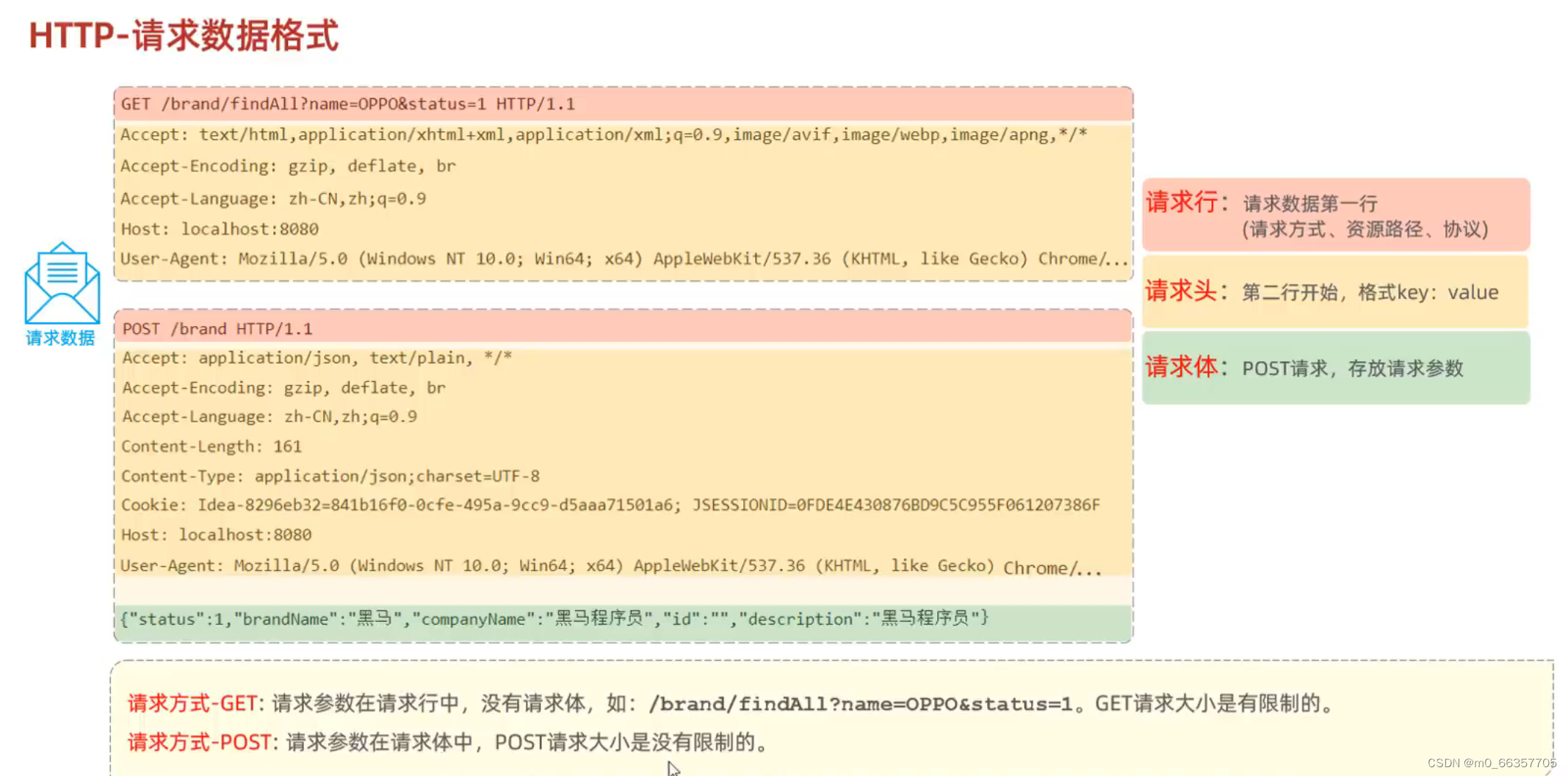

在上一篇文章中,我们深入探讨了HTTP协议的工作原理及其在网络通信中的重要性。HTTP作为互联网上应用最广泛的协议之一,为信息的传输提供了基础架构。然而,随着网络安全问题的日益突出,我们认识到了在数据传输过程中保护用户隐私和数据完整性的必要性。今天,我们将延续这一话题,进一步介绍HTTPS协议——HTTP的安全版本,它通过加密技术确保了数据传输的安全性。

一、HTTPS是什么

HTTPS(超文本传输安全协议)是一种用于安全通信的网络协议,它是HTTP协议的安全版本。HTTPS通过在HTTP下层使用SSL/TLS(安全套接层/传输层安全)协议来加密数据传输,确保数据在客户端和服务器之间传输过程中的安全性和完整性。使用HTTPS可以防止数据在传输过程中被窃听、篡改或伪造。

1. 什么是"加密"

加密是一种将原始数据(明文)转换成难以理解的形式(密文)的过程,以防止未授权的访问或篡改。这个过程通常涉及到使用一个密钥,这个密钥只有发送方和接收方知道。加密技术广泛应用于保护数据的安全性和隐私。

2. 为什么要加密

当我们通过互联网传输数据时,数据包会经过包括路由器和交换机在内的多个网络设备,这些设备可能属于运营商。由于HTTP协议的明文传输特性,这些设备理论上能够解析并查看数据包的内容,甚至可能对数据进行篡改。

例如,当用户点击一个网页上的“下载按钮”,实际上是在向服务器发起一个HTTP请求。正常情况下,服务器会响应这个请求,并返回包含应用程序下载链接的HTTP响应。但是,如果运营商或其他第三方进行了所谓的“劫持”,他们可能会识别出这个请求是用于下载特定的应用程序。

这种行为被称为“流量劫持”,是一种网络安全问题,它不仅侵犯了用户的隐私,还可能引导用户下载并安装恶意软件或其他不期望的应用程序。为了防止这种情况,使用HTTPS等加密协议变得至关重要,因为它们能够保护数据传输过程中的安全性,防止数据被轻易地截获和篡改。同时,作为用户的我们也应该提高警惕,注意检查下载链接的来源和安全性。

3. 常见的加密方式

(1)对称加密

对称加密是一种单密钥加密方法,使用同一个密钥进行信息的加密和解密。这种加密方式的特点是:

- 加密和解密使用的密钥相同。

- 算法公开,计算量小,加密速度快,效率高。

常见的对称加密算法包括:

- DES(数据加密标准)

- 3DES(三重数据加密标准)

- AES(高级加密标准)

- TDEA(三重数据加密算法)

- Blowfish

- RC2

对称加密的基本原理是,通过同一个“密钥”,将明文加密成密文,并且也能将密文解密回明文。例如,一个简单的对称加密操作可以通过按位异或(XOR)来实现。

(2)非对称加密

非对称加密需要两个密钥来进行加密和解密,分别是:

- 公钥(Public Key):公开的密钥。

- 私钥(Private Key):保密的密钥。

这种加密方式的特点是:

- 算法强度复杂,安全性依赖于算法和密钥的长度。

- 加密解密速度相对较慢,不如对称加密快速。

常见的非对称加密算法包括:

- RSA

- DSA(数字签名算法)

- ECDSA(椭圆曲线数字签名算法)

非对称加密的基本原理是,使用公钥对明文进行加密,生成密文;使用私钥对密文进行解密,恢复明文。这个过程也可以反过来进行,即用私钥加密,用公钥解密。

公钥和私钥是配对使用的,它们共同构成了非对称加密系统的核心。非对称加密的一个主要缺点是运算速度较慢,特别是与对称加密相比。

二、证书认证

服务端在使⽤HTTPS前,需要向CA机构申领⼀份数字证书,数字证书⾥含有证书申请者信息、公钥信

息等。服务器把证书传输给浏览器,浏览器从证书⾥获取公钥就⾏了,证书就如⾝份证,证明服务端

公钥的权威性。

1. CA认证

CA认证,即证书认证(Certificate Authority),是网络安全中用于验证网络实体身份的一种机制。CA是一个受信任的第三方机构,负责发放和管理数字证书。数字证书是一种包含公钥、身份信息和CA签名的电子文档,用于确保网络通信的安全性和数据的完整性。

CA认证的基本原理如下:

- 证书签发:CA为每个使用公开密钥的用户发放一个数字证书,证明用户合法拥有证书中列出的公开密钥。

- 证书内容:证书通常包含电子签证机关的信息、公钥用户信息、公钥、权威机构的签字和有效期等。

- 证书验证:用户可以通过验证CA的签名来确认证书的有效性。CA的数字签名确保了证书不能被伪造或篡改。

- 信任链:客户端内置了受信任的CA根证书,这些根证书是信任链的起始点。通过这些根证书,客户端可以验证服务器证书的合法性。

- 证书申请:用户向CA提出申请,CA在核实用户身份后,会为用户分配一个公钥,并将其与用户的身份信息绑定,然后签发证书。

- 证书格式:证书的格式和验证方法普遍遵循X.509国际标准。

- 加密与解密:CA认证涉及到加密和解密过程,其中加密是将信息转换成不可直接阅读的形式,解密则是将密文转换回明文。

CA认证确保了用户之间在网上传递信息的安全性、真实性、可靠性、完整性和不可抵赖性,是安全电子交易的核心环节。通过CA认证,可以建立一个可信赖的网络安全环境。

三、HTTPS的加密底层原理

✅非对称加密+对称加密+证书认证

当客户端和服务器初次建立连接时,服务器会向客户端发送一个包含服务器公钥和网站身份信息的证书。以下是对证书认证过程的重新组织描述:

-

证书接收:客户端在与服务器建立连接时,首先接收服务器返回的证书。

-

证书校验:客户端需要对收到的证书进行验证,以确保证书的真实性和安全性。验证过程包括:

- 有效期检查:确认证书是否仍在有效期内,防止使用过期证书。

- 信任机构验证:确认证书的签发机构是否为操作系统中已内置的受信任的CA(证书授权中心)。

- 篡改检测:使用以下步骤验证证书是否被篡改:

- 从系统中获取证书签发机构的公钥。

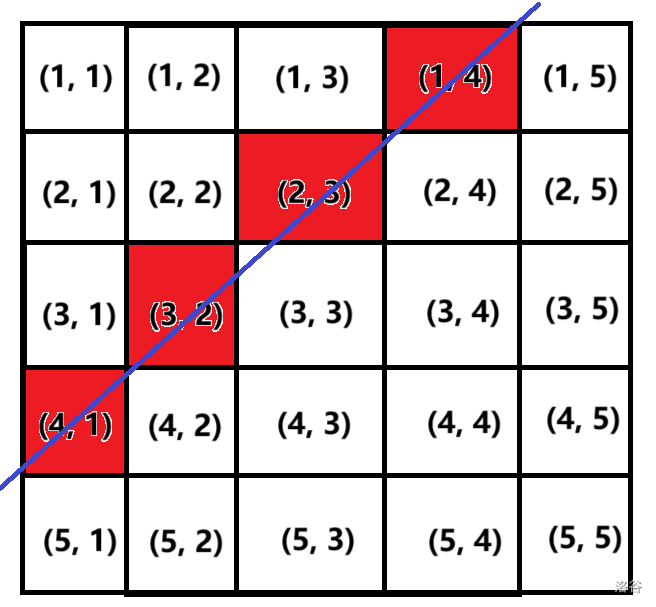

- 使用该公钥对证书上的数字签名进行解密,得到一个hash值,称为数据摘要(记为hash1)。

- 同时,客户端计算整个证书的内容的hash值,称为hash2。

- 比较hash1和hash2是否相等。如果两者相等,则表明证书未被篡改,是安全的。

-

证书信任:如果证书通过了上述校验,客户端将信任该证书,并继续进行后续的通信过程。

通过这一过程,客户端能够确保与服务器的通信是基于一个安全和可信的基础上进行的,从而保护数据传输的安全和完整性。

温馨提示

感谢您对博主文章的关注与支持!如果您喜欢这篇文章,可以点赞、评论和分享给您的同学,这将对我提供巨大的鼓励和支持。另外,我计划在未来的更新中持续探讨与本文相关的内容。我会为您带来更多关于Linux以及C++编程技术问题的深入解析、应用案例和趣味玩法等。如果感兴趣的话可以关注博主的更新,不要错过任何精彩内容!

再次感谢您的支持和关注。我们期待与您建立更紧密的互动,共同探索Linux、C++、算法和编程的奥秘。祝您生活愉快,排便顺畅!

![[渗透测试学习] Runner-HackTheBox](https://img-blog.csdnimg.cn/direct/14add2793aab445bb9a5a0d30fd97196.png)