2018年山东省职业院校技能大赛高职组

“信息安全管理与评估”赛项任务书

- 赛项时间

8:30-13:00,共计4小时30分钟,含赛题发放、收卷时间。

- 赛项信息

| 竞赛阶段 | 任务阶段 | 竞赛任务 | 竞赛时间 | 分值 |

| 第一阶段 平台搭建与安全设备配置防护 | 任务1 | 网络平台搭建 | 8:30-1 1:30 | 60 |

| 任务2 | 网络安全设备配置与防护 | 240 | ||

| 第二阶段 系统安全攻防及运维安全管控 | 任务1 | 代码审计 | 100 | |

| 任务2 | 恶意代码分析及利用 | 150 | ||

| 任务3 | web渗透 | 150 | ||

| 中场收卷 | 30分钟 | |||

| 第三阶段分组对抗 | 系统加固 | 15分钟 | 300 | |

| 系统攻防 | 45分钟 | |||

- 赛项内容

本次大赛,各位选手需要完成三个阶段的任务,其中第一个阶段需要按裁判组专门提供的U盘中的“XXX-答题模板”提交答案。第二、三阶段请根据现场具体题目要求操作。

选手首先需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),赛题第一阶段所完成的“XXX-答题模板”放置在文件夹中。

例如:08工位,则需要在U盘根目录下建立“GW08”文件夹,并在“GW08” 文件夹下直接放置第一个阶段的所有“XXX-答题模板”文件。

特别说明:只允许在根目录下的“GWxx”文件夹中体现一次工位信息,不允许在其他文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

培训、环境、资料、考证

公众号:Geek极安云科

网络安全群:624032112

网络系统管理群:223627079

网络建设与运维群:870959784

移动应用开发群:548238632

短视频制作群:744125867

大数据应用开发群:962141356

物联网应用与服务群:967579409

物联网应用开发群:884879404极安云科校企合作经理VX liuliu5488233极安云科专注于技能提升,赋能

2024年广东省高校的技能提升,受赋能的客户院校均获奖!

2024年江苏省赛一二等奖前13名中,我们赋能客户占五支队伍!

2024年湖南省赛赋能三所院校均获奖!

2024年山东省赛赋能两所院校均获奖!

2024年湖北省赛赋能参赛院校九支队伍,共计斩获一等奖2项、三等奖7项!(一) 赛项环境设置

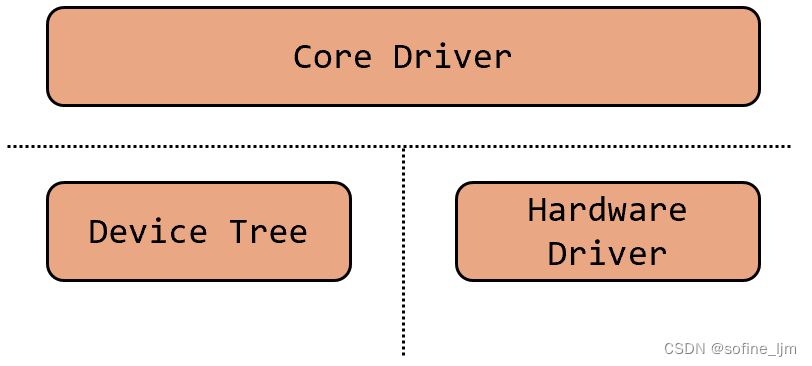

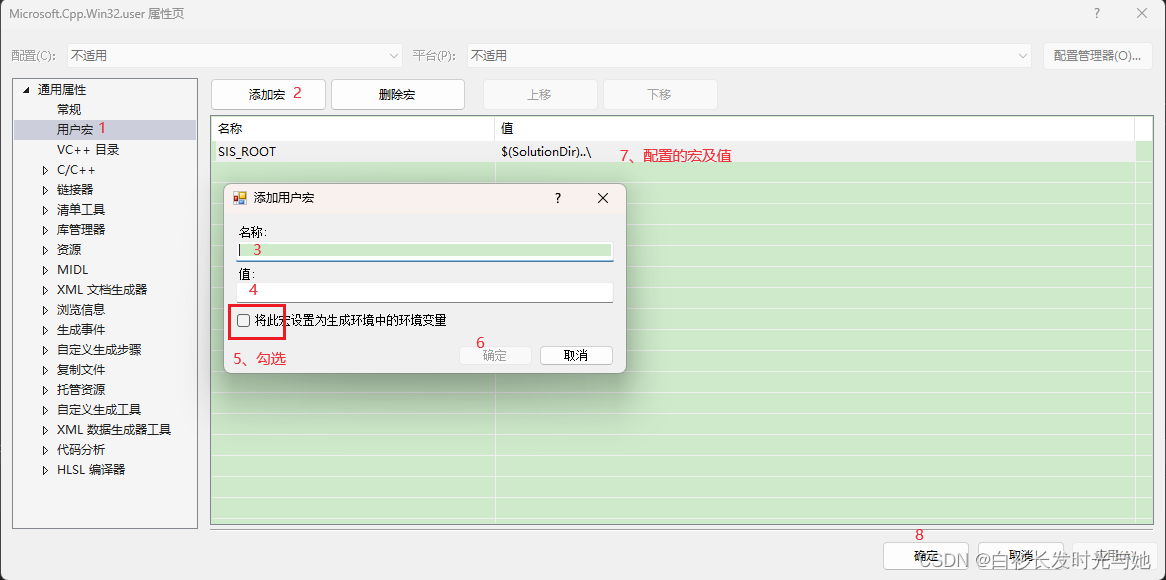

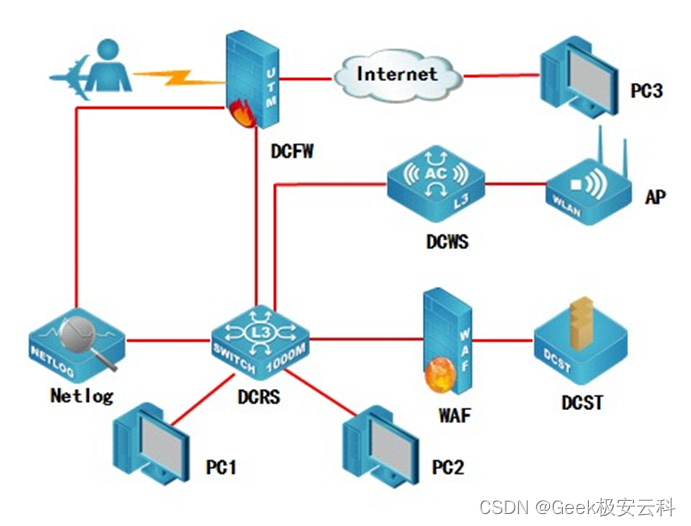

- 网络拓扑图

- IP地址规划表

| 设备名称 | 接口 | IP地址 | 对端设备 |

| 防火墙DCFW | ETH0/2 | 10.0.0.1/30 | DCRS |

| ETH0/1 | 218.5.18.1/27 | PC(218.5.18.2) | |

| L2TP | 192.168.10.1/24 可用IP数量为20 | L2TP地址池 | |

| ETH0/3 | 10.0.0.10/30 | Netlog | |

| 无线控制器DCWS | VLAN 1002 ETH1/0/1 | 10.0.0.6/30 | DCRS |

| ETH1/0/2 |

| AP | |

| 管理VLAN VLAN 100 | 192.168.100.254/24 |

| |

| VLAN 101 ETH1/0/11-24 | 192.168.101.1/24 |

| |

| WEB应用防火墙WAF | ETH2 | 172.16.100.2/24 | DCST |

| ETH3 | DCRS | ||

| 三层交换机DCRS | VLAN 1001 ETH1/0/2 | 10.0.0.2/30 | DCFW |

| VLAN 1002 ETH1/0/1 | 10.0.0.5/30 | DCWS | |

| VLAN 10 | 172.16.10.1/24 | 无线2 | |

| VLAN 20 | 172.16.20.1/25 | 无线1 | |

| 无线管理VLAN VLAN 30 | 172.16.30.1/26 |

| |

| VLAN 40 ETH1/0/6-9 | 192.168.40.1/24 | PC1 | |

| 管理VLAN VLAN 100 | 192.168.100.1/24 |

| |

| VLAN 200 ETH1/0/10-24 | 172.16.100.1/24 | WAF、PC2 | |

| 日志服务器Netlog

| ETH2 | 10.0.0.9/30 | DCFW |

| ETH3 |

| DCRS(ETH1/0/4) | |

| 堡垒服务器DCST | - | - | WAF |

- 设备初始化信息

| 设备名称 | 管理地址 | 默认管理接口 | 用户名 | 密码 |

| 防火墙DCFW | http://192.168.1.1 | ETH0 | admin | admin |

| 网络日志系统DCBI | https://192.168.5.254 | ETH0 | admin | 123456 |

| WEB应用防火墙WAF | https://192.168.45.1 | ETH5 | admin | admin123 |

| 三层交换机DCRS | - | Console | - | - |

| 无线交换机DCWS | - | Console | - | - |

| 堡垒服务器DCST | - | - | 参见“DCST登录用户表” | |

| 备注 | 所有设备的默认管理接口、管理IP地址不允许修改; 如果修改对应设备的缺省管理IP及管理端口,涉及此设备的题目按 0 分处理。 | |||

(二) 第一阶段任务书(300分)

任务一:网络平台搭建(60分)

| 题号 | 网络需求 |

| 1 | 根据网络拓扑图所示,按照IP地址参数表,对WAF的名称、各接口IP地址进行配置。 |

| 2 | 根据网络拓扑图所示,按照IP地址参数表,对DCRS的名称、各接口IP地址进行配置。 |

| 3 | 根据网络拓扑图所示,按照IP地址参数表,对DCFW的名称、各接口IP地址进行配置。 |

| 4 | 根据网络拓扑图所示,按照IP地址参数表,对DCWS的各接口IP地址进行配置。 |

| 5 | 根据网络拓扑图所示,按照IP地址参数表,对DCBI的名称、各接口IP地址进 |

| 行配置。 | |

| 6 | 根据网络拓扑图所示,按照IP地址参数表,在DCRS交换机上创建相应的VLAN,并将相应接口划入VLAN。 |

| 7 | 采用静态路由的方式,全网络互连。 |

| 8 | 防火墙做必要配置实现内网对外网访问 |

任务2:网络安全设备配置与防护(240分)

DCFW:

- 在DCFW上配置,连接LAN接口开启PING,HTTP,HTTPS,telnet功能,连接

Internet接口开启PING、HTTPS功能;连接netlog接口为DMZ区域,合理配置策略,让内网用户能通过网络管理netlog;

- DCFW配置 LOG,记录NAT会话, Server IP为1716.100.10.开启DCFW 上snmp服务,Server IP 1716.100.10 团体字符为public;

- DCFW做相应配置,使用L2TP方式让外网移动办公用户能够实现对内网的访

问,用户名密码为dcn2018, VPN地址池参见地址表;合理配置安全策略。

- 出于安全考虑,无线用户移动性较强,无线用户访问 Internet是需要采用实名认证,在防火墙上开启Web认证,账号密码为2018web;

- 为了合理利用网络出口带宽,需要对内网用户访问Internet进行流量控制,园区总出口带宽为200M,对除无线用户以外的用户限制带宽,每天上午9:00 到下午6:00每个IP最大下载速率为2Mbps,上传速率为1Mbps;

Netlog:

- 公司总部LAN中用户访问网页中带有“mp3”、“youku”需要被DCBI记录;邮件内容中带有“银行账号”记录并发送邮件告警;

- DCBI监控LAN中VLAN20所有用户的聊天信息并做记录;

- DCBI监控周一至周五工作时间VLAN20用户使用“迅雷”的记录,每天工作时间为9:00-18:00;

WAF:

- 在公司总部的WAF上配置,编辑防护策略,定义HTTP请求体的最大长度为

256,防止缓冲区溢出攻击。

- 在公司总部的WAF上配置,编辑防护策略,要求客户机访问网站时,禁止访问*.exe的文件。

- 在公司总部的WAF上配置,禁止HTTP请求和应答中包含敏感字段“赛题” 和“答案”的报文经过WAF设备。

DCRS:

- 配置认证服务器,IP地址是192.168.2.100,radius key是dcn2018;

- 在公司总部的DCRS上配置,需要在交换机E1/0/21接口上开启基于MAC地址模式的认证,认证通过后才能访问网络;

- 配置公司总部的DCRS,通过DCP(Dynamic CPU Protection)策略,防止 DCRS受到来自于全部物理接口的DOS(Denial Of Service)攻击,每秒最多30个包;

- 为减少内部ARP广播询问VLAN网关地址,在全局下配置DCRS每隔300S发送免费ARP;

DCWS:

- AP通过option43方式进行正常注册上线,hwtype 值为59,AC地址为管理

VLANIP;

- 设置SSID DCN2011,VLAN10,加密模式为wpa-personal,其口令为GSdcn2011 的;设置SSID dcntest ,VLAN20不进行认证加密,做相应配置隐藏该ssid;

- dcntest最多接入20个用户,用户间相互隔离,并对dcntest网络进行流控,上行速率1Mbps,下行速率2Mbps;

- 通过配置防止多AP和AC相连时过多的安全认证连接而消耗CPU资源,检测到AP与AC在10分钟内建立连接5次就不再允许继续连接,两小时后恢复正常;

- AC开启Web管理,账号密码为DCN2011;

(三) 第二阶段任务书(400分)

任务1:代码审计(100分)

任务环境说明:

SDC:服务器场景:18web

服务器场景操作系统:Microsoft Windows XP

服务器场景安装服务:apache+php+mysql集成环境

任务内容:

- 访问http://靶机IP:8000,通过审计第一题的代码并利用获取到隐藏的 flag,并对flag进行截图。

- 访问http://靶机IP:8000,通过审计第二题的代码并利用获取到隐藏的 flag,并对flag进行截图。

- 访问http://靶机IP:8000,通过审计第三题的代码并利用获取到隐藏的 flag,并对flag进行截图。

- 访问http://靶机IP:8000,通过审计第四题的代码并利用获取到隐藏的 flag,并对flag进行截图。

- 访问http://靶机IP:8000,通过审计第五题的代码并利用获取到隐藏的 flag,并对flag进行截图。

任务2:恶意代码分析及利用(150分)

任务环境说明:

SDC:

服务器场景:18shell 服务器场景操作系统:Centos6.5

服务器场景安装服务:apache+php+mysql

任务内容:

- 下载靶机源码并进行代码审计,找到黑客上传的木马,并对木马文件进行截图。

- 对找到的木马进行利用,查看当前用户权限,并对回显结果进行截图。

- 通过木马找到flag文件的位置(flag文件名中包含乱码),并对flag文件名进行截图。

- 通过木马查看flag文件内容,并对flag值进行截图。

- 编写脚本对加密的flag进行解密(不限制脚本语言),获得正确的

flag(flag格式为flag{*********}),对解密脚本及解密后的flag进行截图。

任务3:web渗透(150分)

任务环境说明:

SDC:

服务器场景:18web

服务器场景操作系统:Microsoft Windows XP

服务器场景安装服务:apache+php+mysql集成环境

任务内容:

- 访问http://靶机IP:8100,绕过限制进行上传,获取到flag1,并对flag1 进行截图。

- 访问http://靶机IP:8100,根据题1结果给出的提示获取flag2,并对 flag2进行截图。

- 访问http://靶机IP:8100,根据题2结果给出的提示获取flag3,并对 flag3进行截图。

- 访问http://靶机IP:8100,根据题3结果给出的提示获取flag4,并对 flag4进行截图。

- 访问http://靶机IP:8100,根据题4结果给出的提示获取flag5,并对 flag5进行截图。

(四) 第三阶段任务书(300分)

假定各位选手是某企业的信息安全工程师,负责服务器的维护,该服务器可能存在着各种问题和漏洞(见以下漏洞列表)。你需要尽快对服务器进行加固,十五分钟之后将会有很多白帽黑客(其它参赛队选手)对这台服务器进行渗透测试。

提示1:该题不需要保存文档;提示2:服务器中的漏洞可能是常规漏洞也可能是系统漏洞;提示3:加固常规漏洞;

提示4: 对其它参赛队系统进行渗透测试,取得FLAG值并提交到裁判服务器。

十五分钟之后,各位选手将真正进入分组对抗环节。

注意事项:

注意1:任何时候不能关闭服务器80端口,要求站点能够被正常访问,网站正常业务不能受到影响,否则后台强制重置靶机并扣50分;

注意 2:不能对裁判服务器进行攻击,否则将判令停止比赛,第三阶段分数为0分。

注意 3:在加固阶段(前十五分钟,具体听现场裁判指令)不得对任何服务器进行攻击,否则将判令攻击者停止比赛,第三阶段分数为0分。

注意4:FLAG值为每台受保护服务器的唯一性标识,每台受保护服务器仅有一个。

注意5:靶机的Flag值存放在/flag文件内容当中。

注意6:每队初始分100分,每提交1次对手靶机的Flag值增加10分,每当被对手提交1次自身靶机的Flag值扣除10分,每个对手靶机的Flag值只能提交一次。注意7:在登录自动评分系统后,提交对手靶机的Flag值,同时需要指定对手靶机的IP地址。

注意8:本阶段最高得分为300分,如得分高于300分,则取300分作为最终成绩;最低分不低于0分,若得分低于0分,则取0分作为最终成绩。

在这个环节里,各位选手需要继续保护你的服务器免受各类黑客的攻击,你可以继续加固你的服务器,你也可以选择攻击其他组的保护服务器。

漏洞列表:

- 靶机上的网站存在后门,要求选手进行代码审计,找到的相关漏洞,利用此漏洞获取一定权限。

- 靶机上的网站存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限。

- 操作系统提供的服务存在未授权访问,要求选手利用相关漏洞,获取一定权限。

- 靶机中存在一些后门,选手可以找到此后门,并利用预留的后门直接获取flag。

选手通过以上的所有漏洞点,最后得到其他选手靶机的最高权限,并获取到其他选手靶机上的FLAG值进行提交。

![[测试开发]如何让IDEA实时显示内存](https://img-blog.csdnimg.cn/direct/1e4e669e16dc4707bb75d95985b56acf.jpeg)