小程序反编译是是小程序测试必不可少的部分,接下来就让我们探讨其中一种反编译方式吧,以下纯属小分享,谢谢!!!

相关工具及链接:

链接:https://pan.baidu.com/s/1wutUCKbwrU-URD_RFmSWVg

提取码:4ret

-

node.js运行环境

-

小程序解密脚本

-

反编脚本

-

微信小程序开发者工具

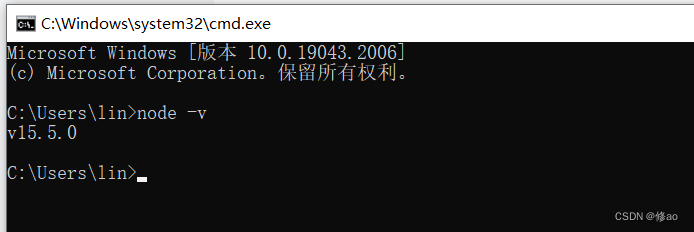

第一步:先安装node.js运行环境,解压缩工具包中的文件点击安装即可

![]()

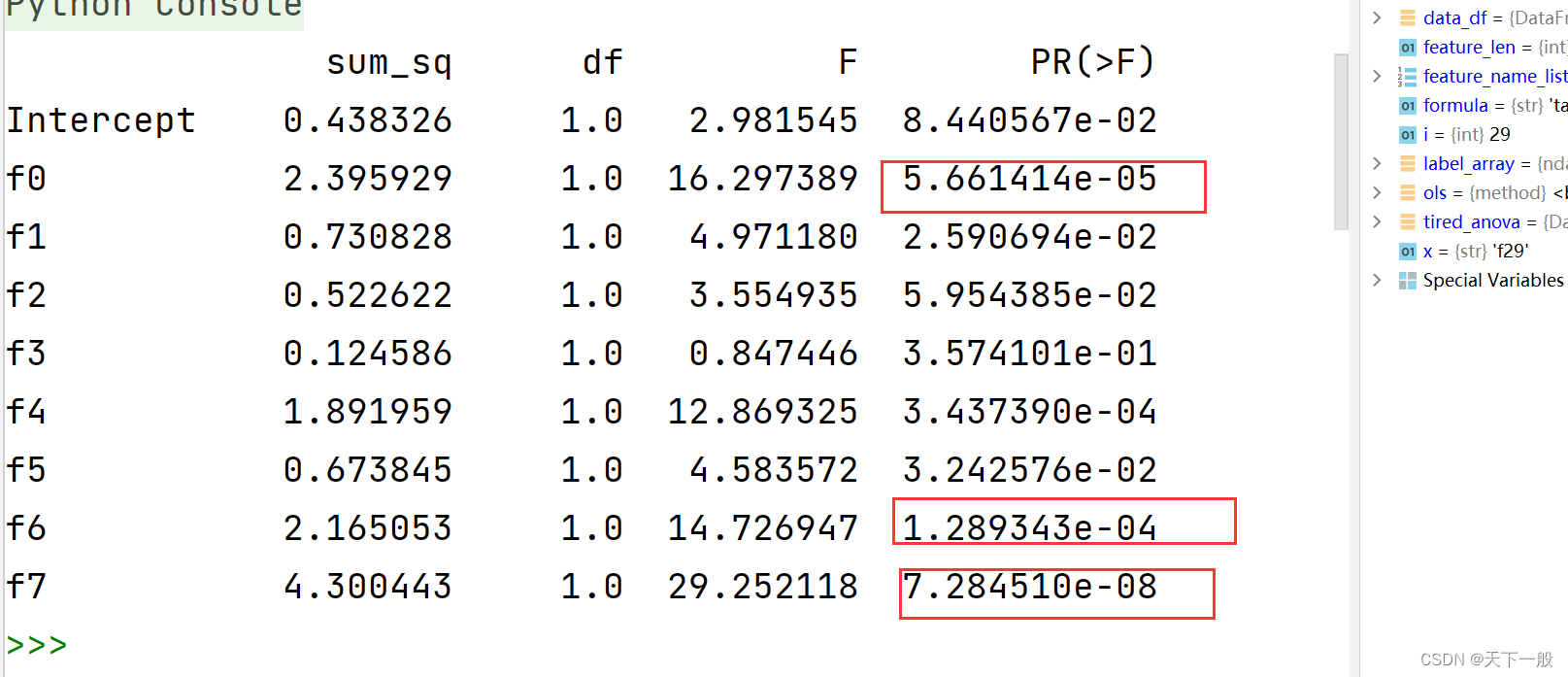

查看是否成功安装node环境,windwo+r打开命令行窗口,输入node -v,显示相关node 版本信息

即安装环境成功。

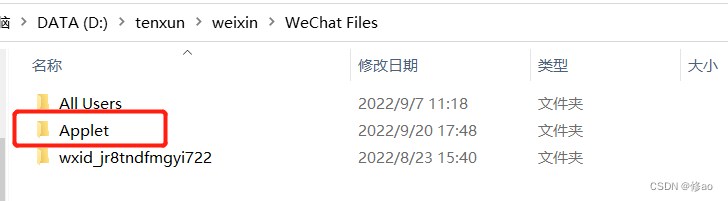

第二步:找到vx小程序在本地的缓存路径,找到我们想要反编译的小程序,可以先查看本机vx的储

存路径,可以快速找到路径,我这里使用的自定义路径。

接下来就是详细路径,打开Applet里面保存着当前账号的本地小程序缓存,找到想要反编译的小程序

如果觉得难定位想要反编译的小程序,可以先寻找相近时间的文件夹,最快的方式就是把Applet文

件夹内的文件夹清空,重新打开小程序,本地就会生成当前小程序的缓存。

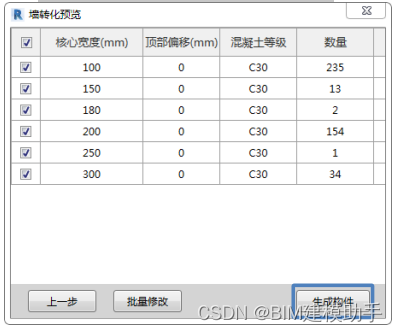

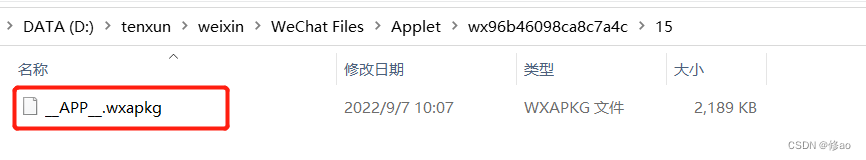

打开文件夹可以看到为wxapkg类型的文件,其中_APP_.wxapkg为小程序主包,有的小程序会生

成wxapkg类型的相关子包,反编译手法接近,无伤大雅

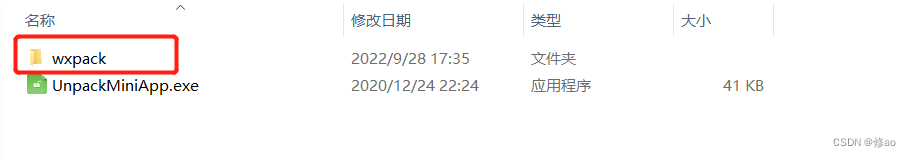

第三步:使用我们的解密工具对小程序包进行解密了,找到工具包中的UnpackMiniApp.exe,

点击打开选择想要解密的小程序包路径,会在当前路径生成wxpack文件夹,解密后的文件类型不

变

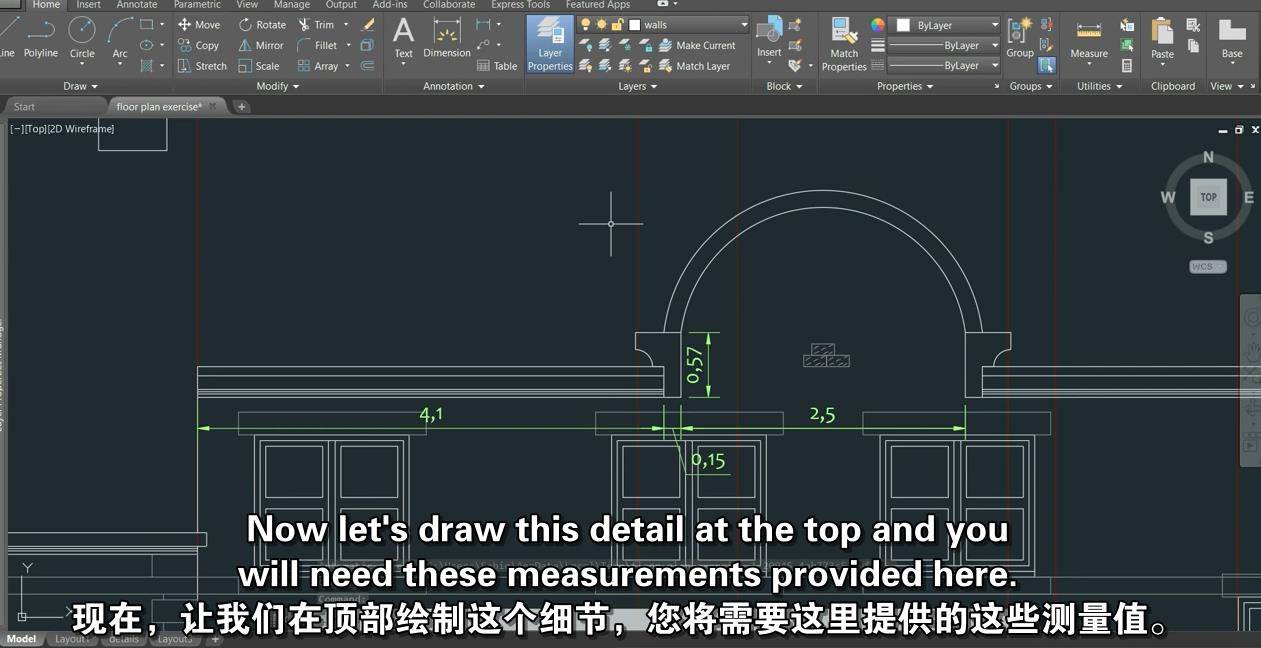

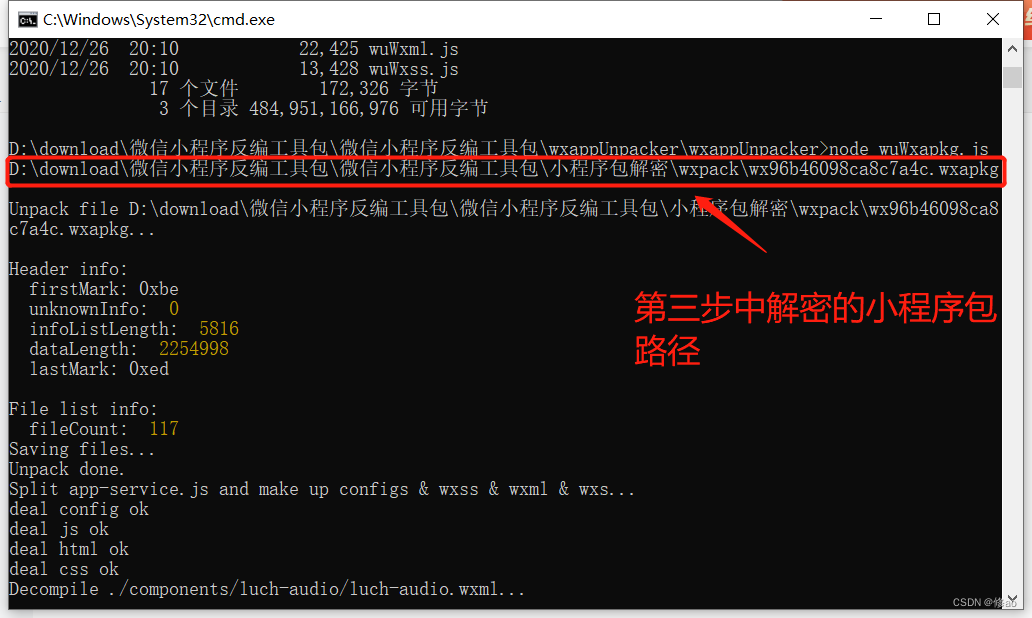

第四步:对小程序包进行反编译

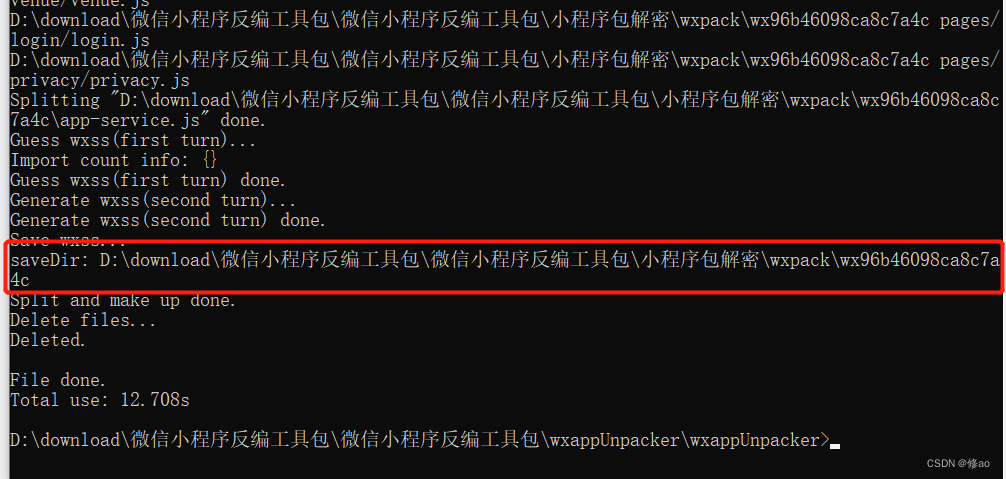

解压我们的wxappUnpacker.zip,来到该目录后在当前路径打开cmd,执行以下命令进行反编译。

noje wuWxapkg.js 解密过后的小程序包路径

运行上述命令反编译完成后在包路径下生成一个同名文件夹存储源代码

如果存在小程序子包则运行以下命令

noje wuWxapkg.js xxx xxx:解密主包的路径

noje wuWxapkg.js xxx1 -s= xxx2 xxx1:解密子包的路径 xxx2: 解密主包的路径

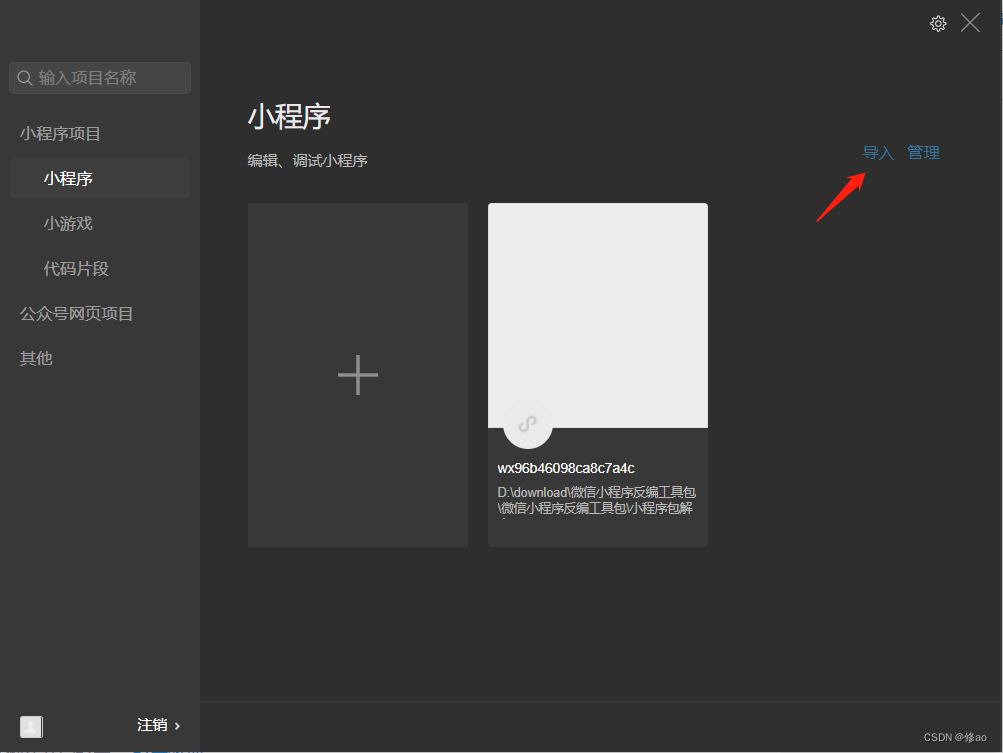

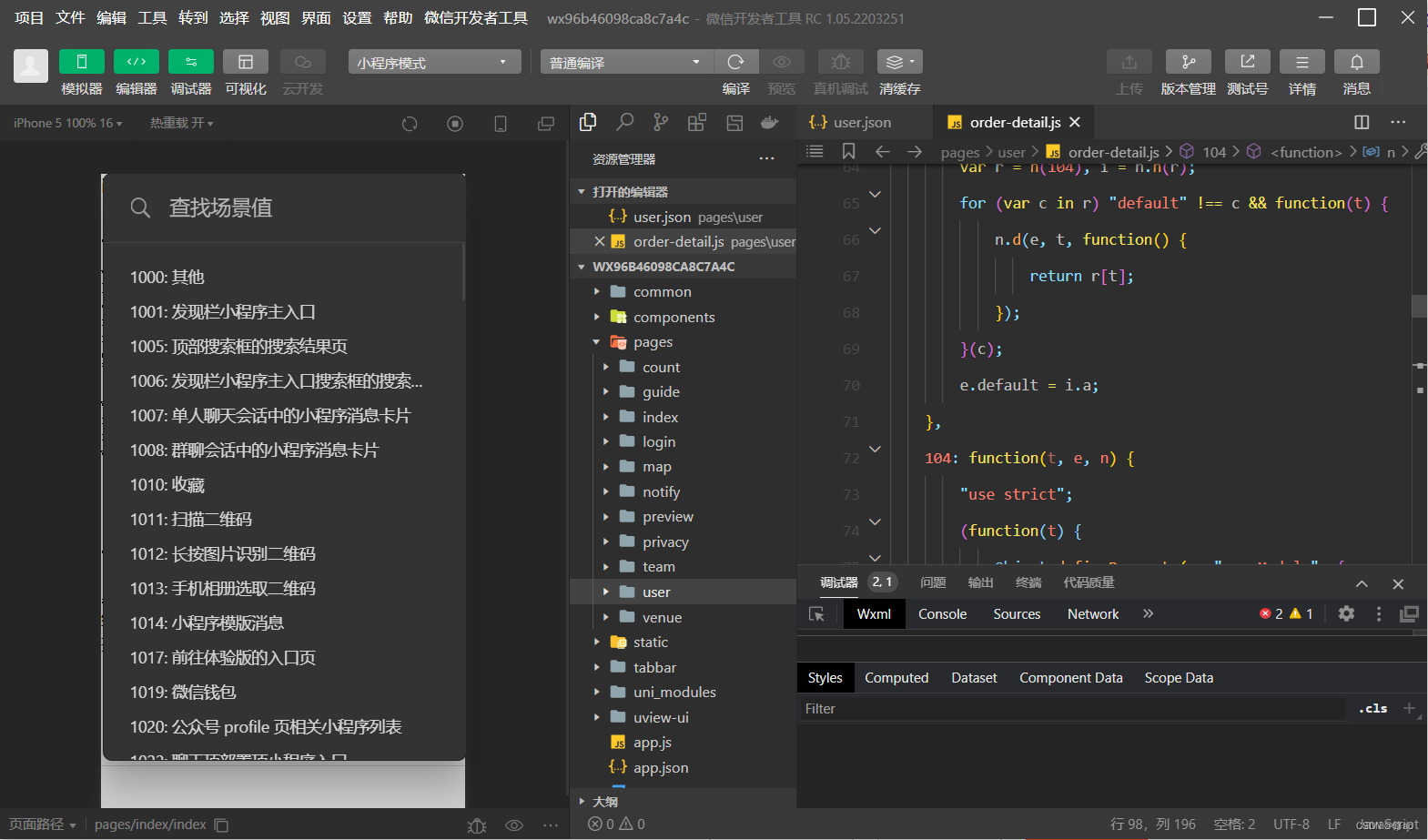

第五步:导入微信开发者小程序,查看源码

安装工具包中的vx小程序开发者工具导入源码,就看编制和审阅源码啦

相关链接:

https://www.52pojie.cn/thread-1336730-1-1.html

https://blog.csdn.net/qq_41510985/article/details/117924751